漏洞概要

关注数(24)

关注此漏洞

漏洞标题:四川烟草某处漏洞导致厂商账号可被劫持(可漫游内部网络)

提交时间:2015-04-30 22:28

修复时间:2015-05-18 09:56

公开时间:2015-05-18 09:56

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

Tags标签:

无

漏洞详情

披露状态:

2015-04-30: 细节已通知厂商并且等待厂商处理中

2015-05-04: 厂商已经确认,细节仅向厂商公开

2015-05-14: 细节向核心白帽子及相关领域专家公开

2015-05-18: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

嗯.

详细说明:

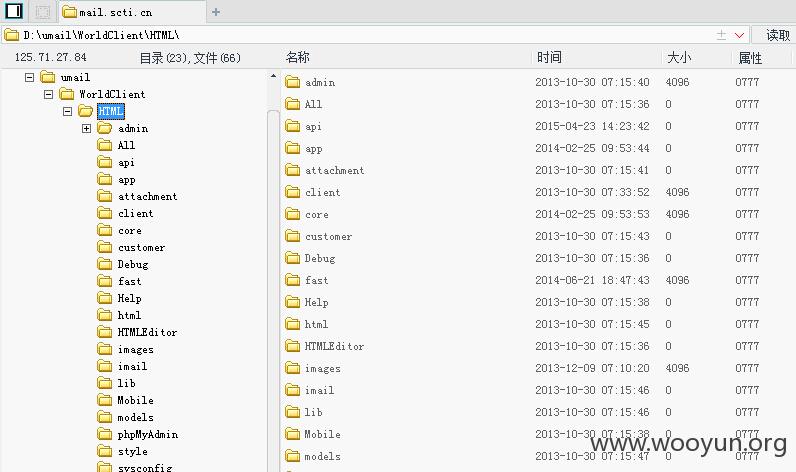

http://mail.scti.cn/webmail/login9.php

手贱试了试 WooYun: U-Mail邮件系统批量getshell(真正无限制,无需普通帐号)

然后就getshell了

漏洞证明:

内部系统

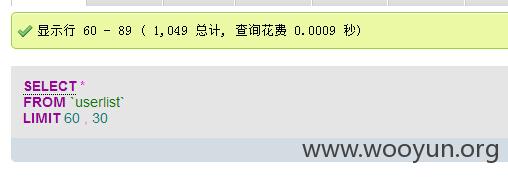

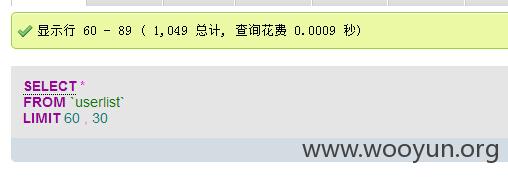

然后读取数据库连接信息进入数据库

嗯基本都是强弱口令

就不发出来了

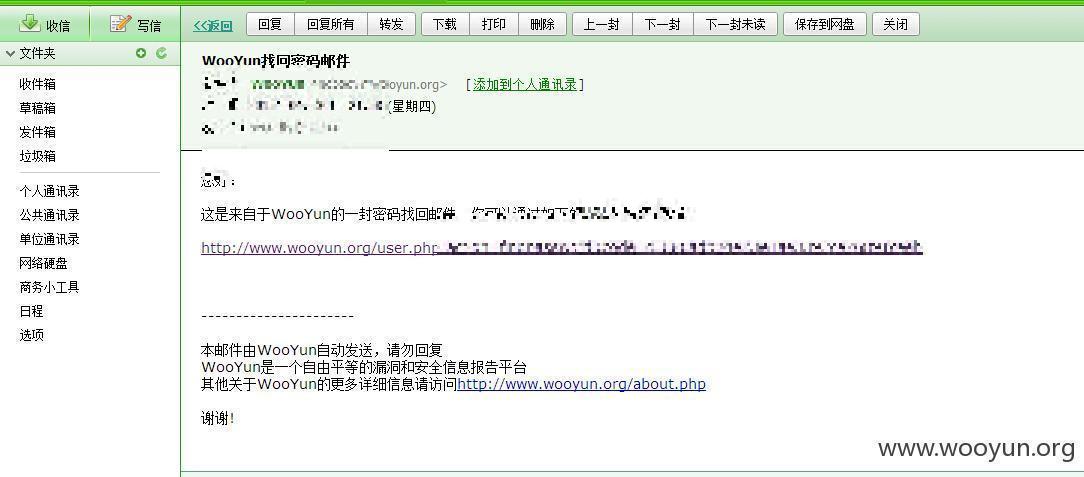

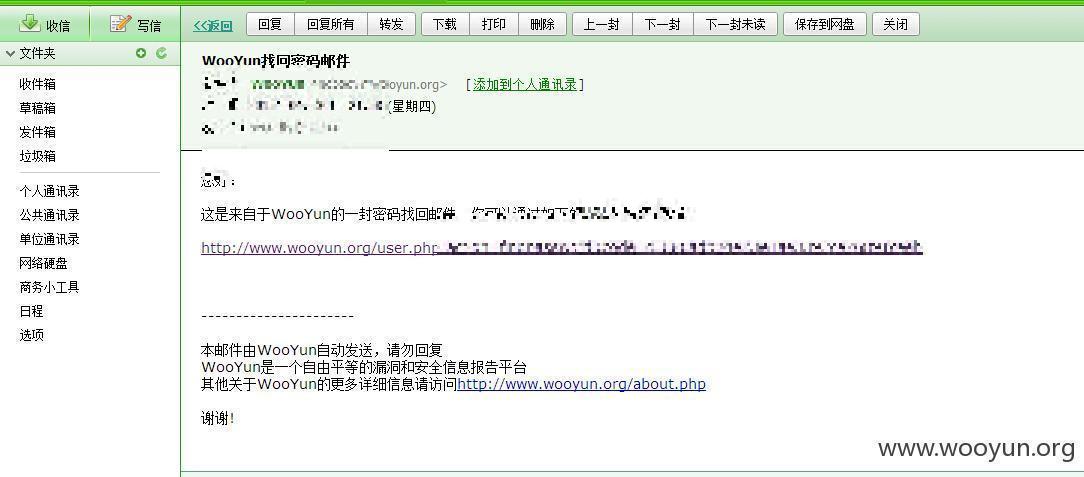

就不重置厂商密码了

未深入.

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-05-04 09:17

厂商回复:

邮件系统厂家正在进行漏洞升级,谢谢

最新状态:

2015-05-18:邮件系统厂家已升级程序。厂商调整网络设置,屏蔽内网访问。