漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012129

漏洞标题:anwsion问答系统漏洞第三弹——私信注入

相关厂商:anwsion.com

漏洞作者: y35u

提交时间:2012-09-13 09:44

修复时间:2012-10-28 09:45

公开时间:2012-10-28 09:45

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-13: 细节已通知厂商并且等待厂商处理中

2012-09-13: 厂商已经确认,细节仅向厂商公开

2012-09-16: 细节向第三方安全合作伙伴开放

2012-11-07: 细节向核心白帽子及相关领域专家公开

2012-11-17: 细节向普通白帽子公开

2012-11-27: 细节向实习白帽子公开

2012-10-28: 细节向公众公开

简要描述:

不是跟anwsion程序有仇,花时间看他,确实是想使用这套程序,想让他更安全点,我也很喜欢这套程序。不多说了。

详细说明:

私信这里可以发送给站内用户,以短消息的形式。

这里我随便输入一个数字,比如2,下面会自动列举出站内用户名含有2的用户,可供选择。

(这里我觉得不是很好,有点怪怪的,给用户的权限太大了,不太尊重站内用户隐私,建议修改下,不然一个恶意用户就靠这玩意打AD,真爽了)

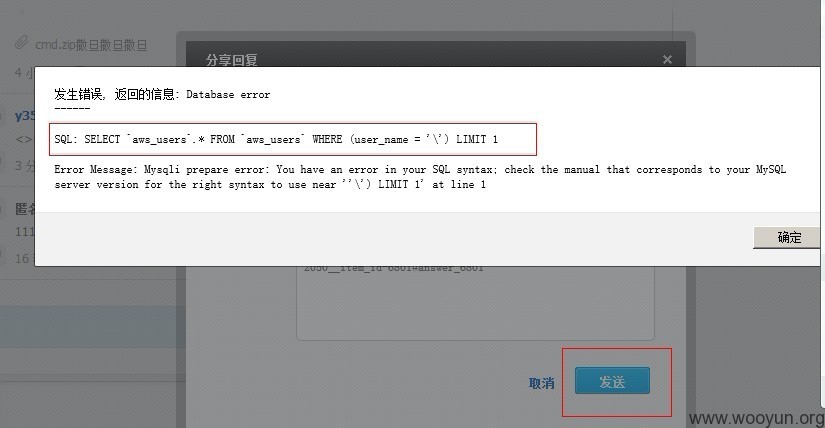

好了,这里我怀疑程序员没有做过滤,实践下,确实如我所料。

点击发送,即得到如上图的报错信息.(官方魔术引号开启了)

抓包得到 post数据

recipient=1%Inject_Here%

message=111111111.....

漏洞证明:

如上

修复方案:

检查recipient参数

版权声明:转载请注明来源 y35u@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2012-09-13 09:45

厂商回复:

谢谢

最新状态:

暂无