漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-011193

漏洞标题:百度某站刷“赞一个”、变相刷评论神马的、

相关厂商:百度

漏洞作者: cnrstar

提交时间:2012-08-23 16:24

修复时间:2012-10-07 16:25

公开时间:2012-10-07 16:25

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:4

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-23: 细节已通知厂商并且等待厂商处理中

2012-08-23: 厂商已经确认,细节仅向厂商公开

2012-09-02: 细节向核心白帽子及相关领域专家公开

2012-09-12: 细节向普通白帽子公开

2012-09-22: 细节向实习白帽子公开

2012-10-07: 细节向公众公开

简要描述:

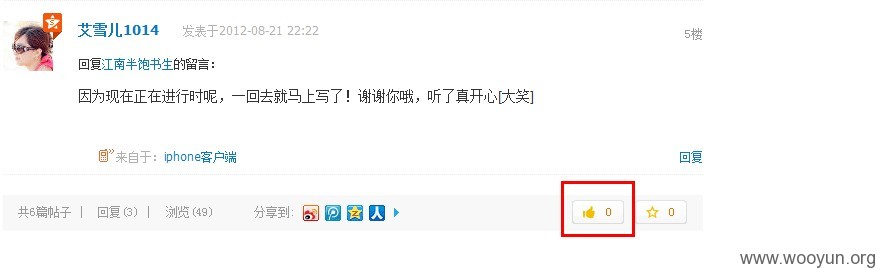

评论的时候需要验证码,但是那个“赞一个”就无限刷了,再问题就是赞一个的理由当评论给显示了,也就相当于变相刷评论了。

PS:本来想找XSS来着,结果没找到,随手找了个小bug来刷点rank。还是gainover流逼啊、、

详细说明:

以这个为例:

http://lvyou.baidu.com/notes/view/7e90912a17f3f701b2dd4bc0

评论的时候需要输入验证码,防止乃们乱刷以及简单csrf啦、

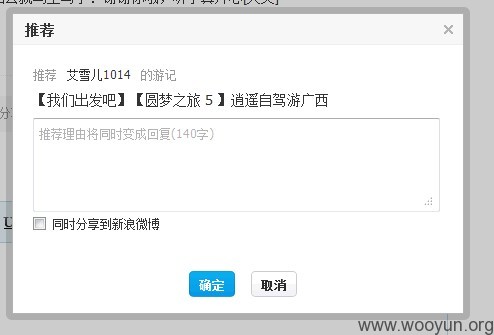

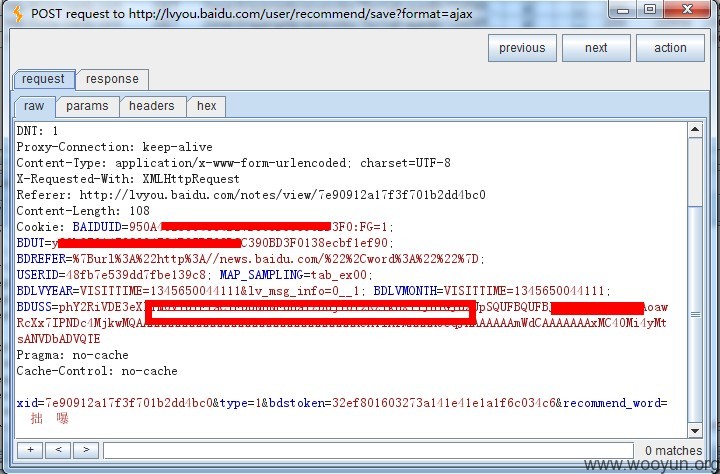

我们点一下上面的那个“赞”,输入内容后抓包

然后就简单了,repeat吧,啥都没验证,不停的repeat就行了。

随便repeat两三次,效果如下:

漏洞证明:

如上

修复方案:

点那个“赞”的时候也增加个验证码吧。

版权声明:转载请注明来源 cnrstar@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2012-08-23 17:22

厂商回复:

感谢你对百度安全的关注,我们马上安排处理!

最新状态:

暂无