漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-010955

漏洞标题:东软高校数字校园平台校园信息门户上传漏洞

相关厂商:东软集团

漏洞作者: headhuanglan

提交时间:2012-08-16 09:27

修复时间:2012-08-21 09:28

公开时间:2012-08-21 09:28

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:18

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-16: 细节已通知厂商并且等待厂商处理中

2012-08-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

东软的高校数字校园平台有上传漏洞,可以遍历目录,也可用来拿shell

详细说明:

东软的高校数字校园平台有上传漏洞,可以通过构造本地表单的方式绕过上传文件类型检测。最终能上传jsp木马,可遍历目录,甚至下载数据库配置文件,从而远程连接数据库。后果很严重。

漏洞证明:

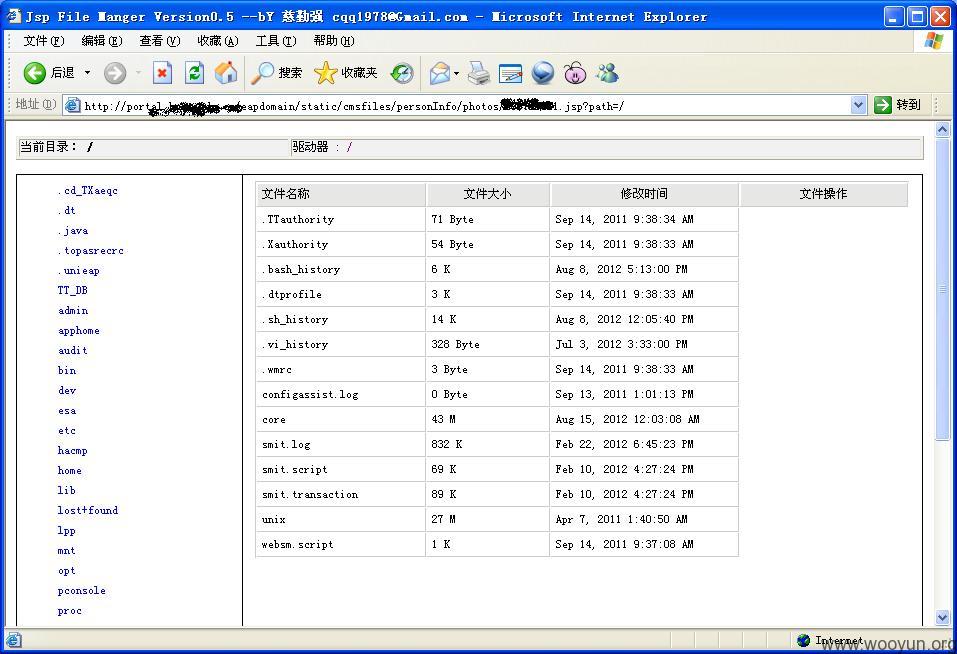

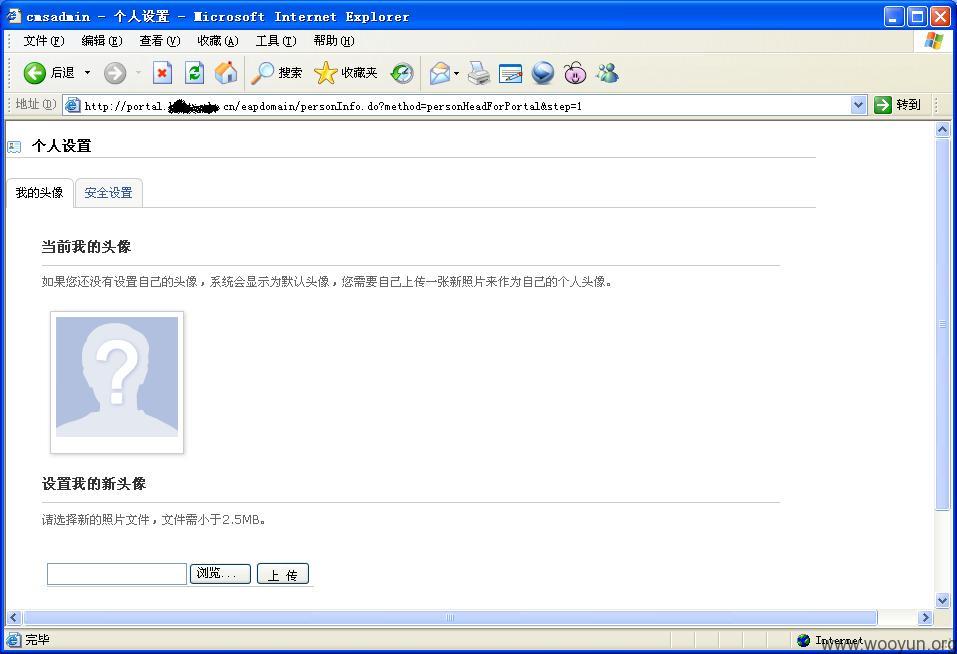

正常的用户上传头像的网页,通过构造本地表单,把js部分的判断文件类型代码省去,即可上传任意类型文件。上传后文件地址如下,如图:

http://XXX/eapdomain/static/cmsfiles/personInfo/photos/学号.jsp

由于网站权限设置,无法执行jfolder的全部功能,通过遍历目录,找到数据库配置文件,并下载查看,可见数据库用户名密码,可远程连接此数据库,危害极大。其余通过遍历目录,还可下载其他用户上传的文件,头像等...

修复方案:

在服务器端进行图片类型验证

版权声明:转载请注明来源 headhuanglan@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-08-21 09:28

厂商回复:

最新状态:

暂无