漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-03469

漏洞标题:杭州电信某系统目录暴露,导致30000余宽带帐号等敏感信息全暴!

相关厂商:杭州电信

漏洞作者: shine

提交时间:2011-11-29 11:27

修复时间:2011-12-29 11:28

公开时间:2011-12-29 11:28

漏洞类型:重要敏感信息泄露

危害等级:低

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-11-29: 细节已通知厂商并且等待厂商处理中

2011-11-29: 厂商已经确认,细节仅向厂商公开

2011-12-09: 细节向核心白帽子及相关领域专家公开

2011-12-19: 细节向普通白帽子公开

2011-12-29: 细节向实习白帽子公开

2011-12-29: 细节向公众公开

简要描述:

考虑近半年才发的,不想管电信那点事,可我也是本地电信用户,把自己的信息交给这样的公司管理,哥不放心啊!让人心寒!

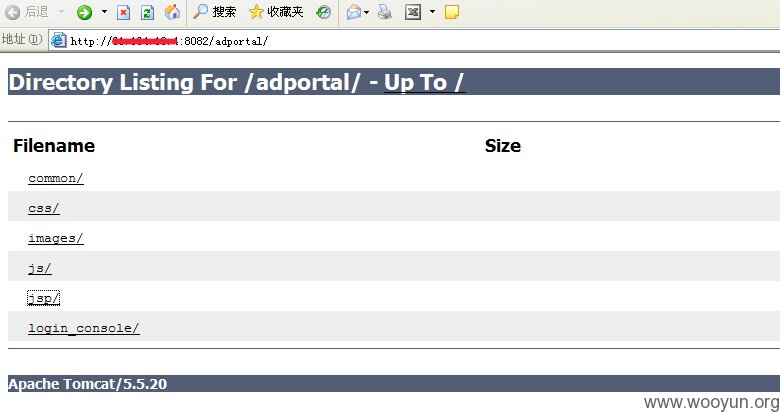

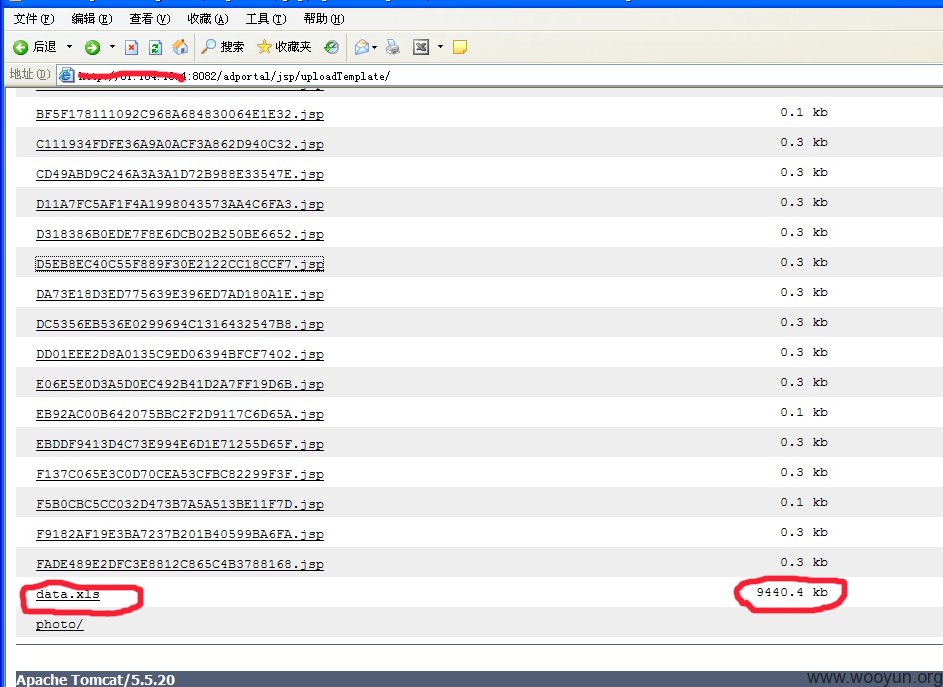

站点配置失误,可以浏览该系统文件目录,其中一份重要信息文件允许被下载,30000余个宽带帐号以及80余个BRAS设备IP等暴露!

详细说明:

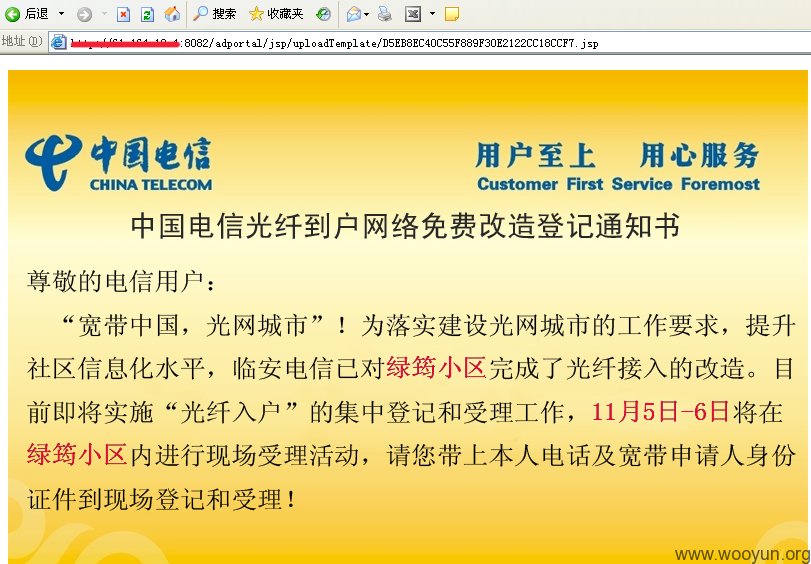

杭州电信页面推送系统,web服务器配置失误,导致允许浏览目录及猜想其他系统路径(可能是系统集群),其中一份可以下载的excel文档,分离该文档获得30000余个宽带帐号,86个BRAS设备IP等系统敏感信息!

漏洞证明:

————————————————————————————————————————

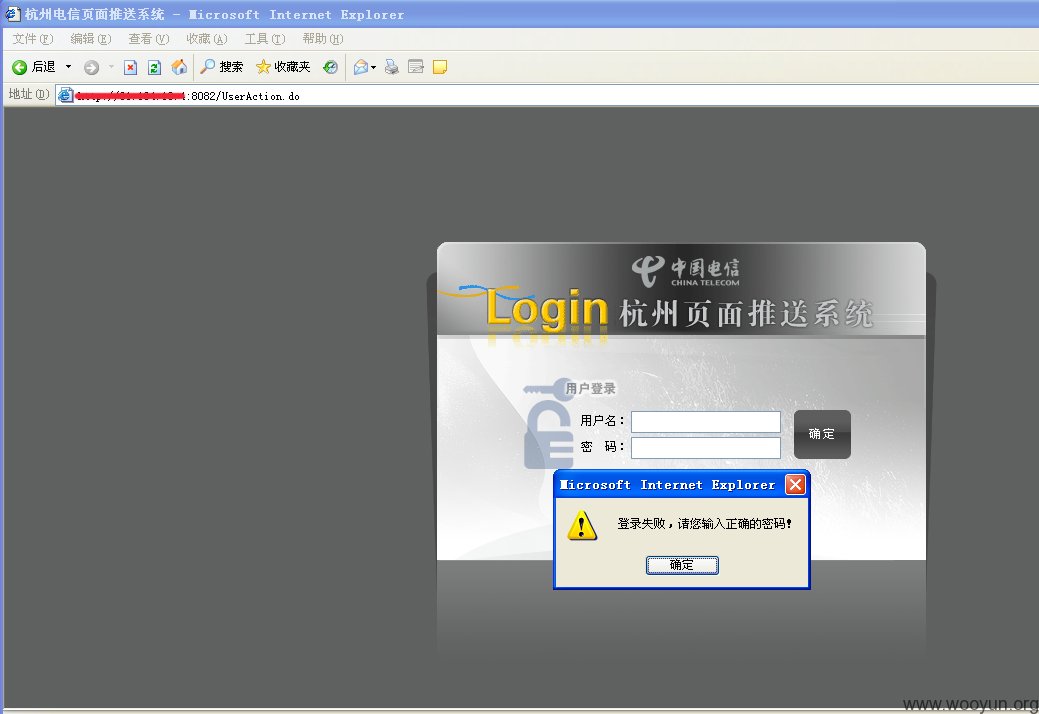

后台存在弱口令风险,用户名为sa如图:

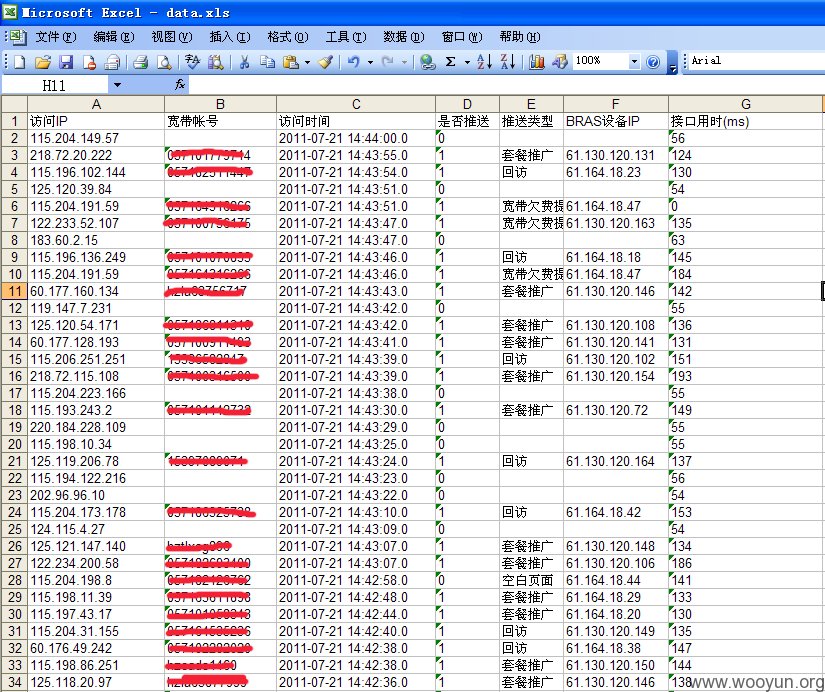

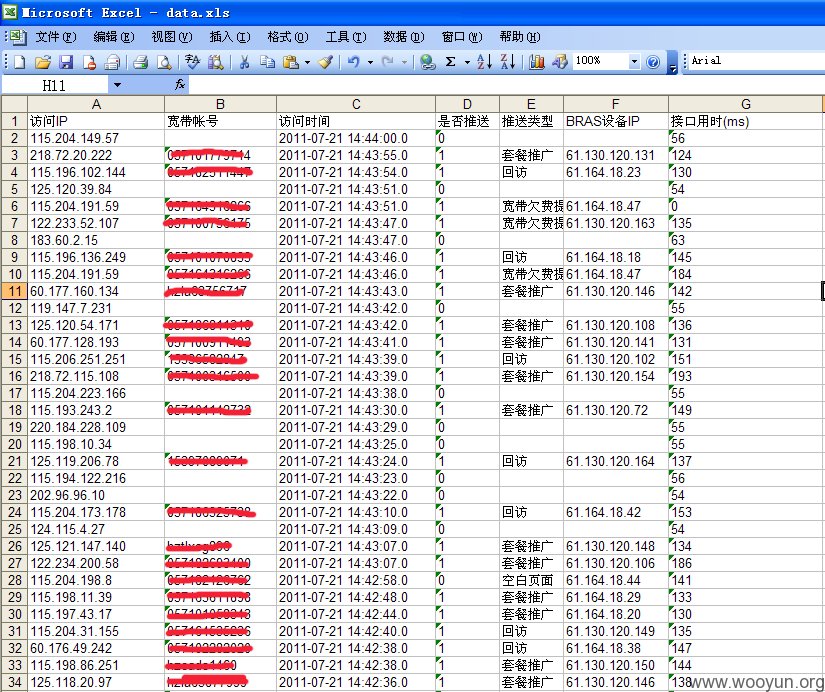

其中这个excel文件暴露大量敏感信息,如图:

————————————————————————————————————————

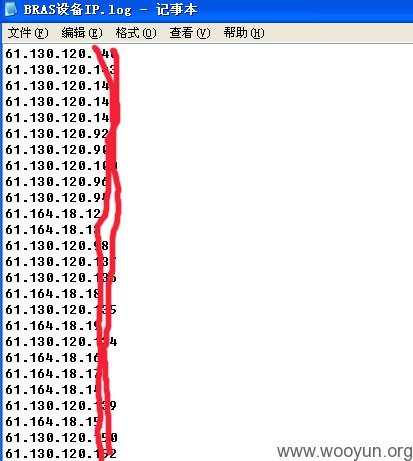

86个BRAS设备IP,如图(乌云,这个图片插入我受不了,影响体验啊!布局不可预计):

————————————————————————————————————————

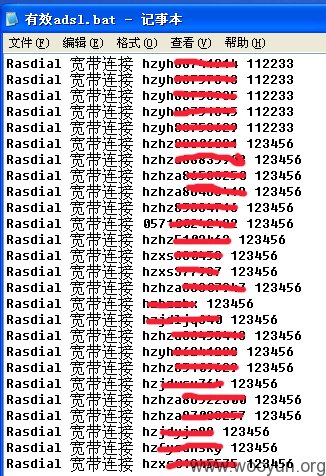

使用一套程序分离30000帐号以及两组弱口令破解的200余个用户,如图:

乌云!破解的帐号我就不登录电信宽带系统给截图了!

修复方案:

我管不了!

版权声明:转载请注明来源 shine@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2011-11-29 14:41

厂商回复:

CNVD确认漏洞存在,转入CNCERT处置流程。

当前状态:下发CNCERT浙江分中心同时拟通报中国电信集团公司。

该漏洞是较为典型的信息泄露导致下一步攻击的案例,危害性较为严重。感谢shine。

最新状态:

2011-11-30:反馈事件处置编号:CNCERT/CC#11113000011