当前位置:WooYun(白帽子技术社区) >> 移动终端安全 >> 【新手向】安卓手机tcpdump抓包

蛋疼,好久不写东西手生的要死,文笔不要就不要吐槽了....

算是新手入门的一个东西吧,自己写的。大牛就不用看了。

要实现手机抓包,手机必须先有root权限,至于如何root百度上一堆教程。

要实现抓包还需要有一些工具:

1、 Adb (这个百度上很多,或者直接安装SDK吧

2、 Tcpdump(http://www.strazzere.com/android/tcpdump

3、 电脑上安装wireshark或者类似的软件(用于分析抓出来的数据包

准备好这些软件之后就可以正式开始抓包了,首先将手机连上电脑并开启调试,安装驱动(可以用豌豆荚或者360什么的来装)。切换到adb所存放的目录下,执行如下命令:adb shell

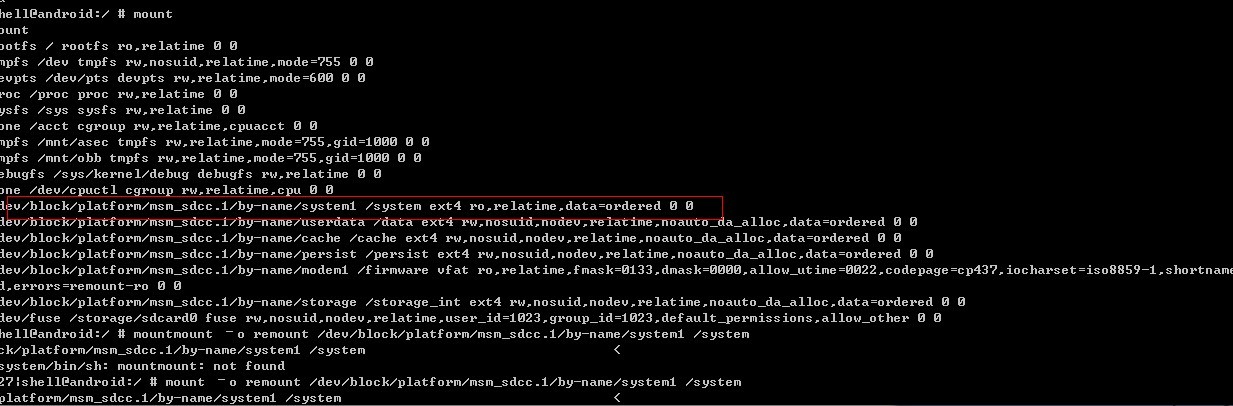

这样就获取到了一个shell然后执行:sumount

由于po主是小米手机,可能跟其他手机有一些出入,不过不影响。

找到/system这个挂载点,会发现后面跟着的还是(ro,realtime),这说明现在是只读挂在,需要改成rw。mount –o remount /dev/block/platform/msm_sdcc.1/by-name/system1 /system

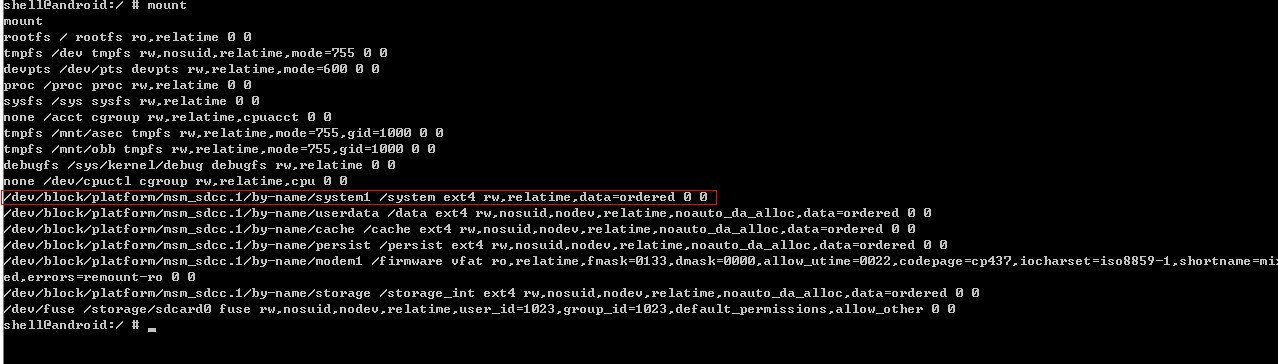

再次mount看一下

这时候就已经变成rw的了,可以对这个分区内的文件进行修改了。

接下来先重新打开一个cmd窗口,输入如下命令:adb push g:/htc/adb/tcpdump /system/xbin

Po主的手机很神奇,一般来说会push成功,但是po主就算挂载了rw还是回拒绝访问,无法将文件直接push过去,不知道哪位大牛知道是什么问题,小弟也在此求解。于是po主先将文件push到了sd卡上,然后再在手机上通过re管理器移动到/system/xbin里去。

这里注意一下,sd卡上是无法给程序赋予执行权限的,换言之无法直接把tcpdump放在sd卡上用。

历尽千辛万苦终于把tcpdump移动过去之后,便是给tcpdump赋予执行权限,这里可以直接用re管理器来完成,也可以用adb shell来完成:chmod 777 /system/xbin/tcpdump

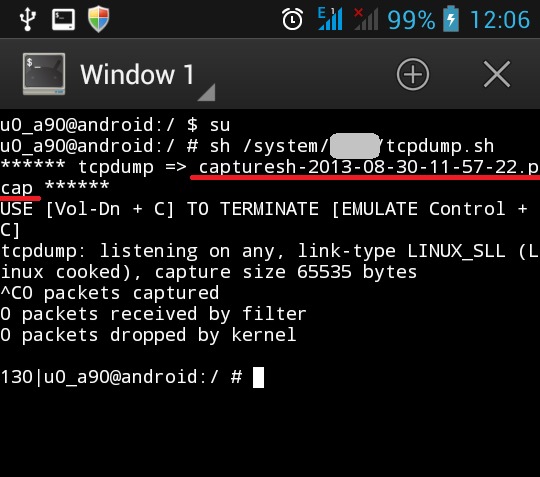

接下来就是抓包了,执行命令:tcpdump -p -vv -s 0 -w /sdcard/cap.pcap

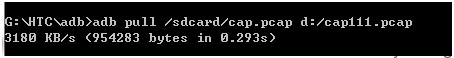

抓的感觉差不多了就直接CTRL+C终止,然后再执行如下命令将捕获文件传回本地:adb pull /sdcard/cap.pcap d:/cap.pcap

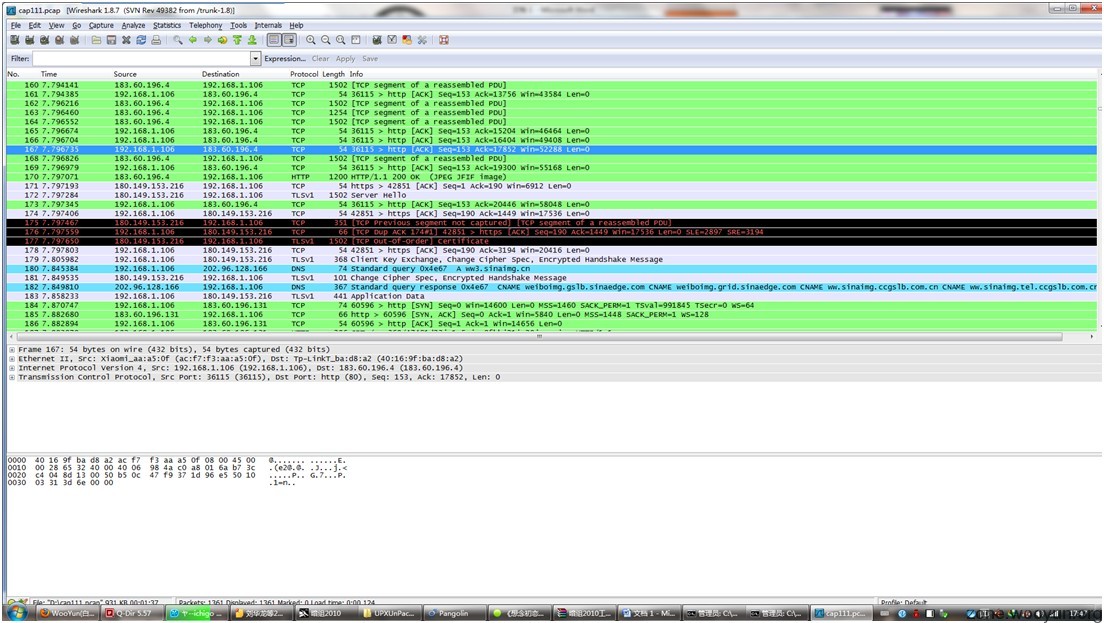

用wireshark打开传回来的文件分析一下。

|

|  (ofni.uygnotuw)

(ofni.uygnotuw)