当前位置:WooYun(白帽子技术社区) >> 钓鱼攻击 >> 钓鱼之XSIO漏洞

较老的漏洞了,今儿扒拉出来晒晒吧:)

以下内容来至:大风

今天要讲的这个漏洞是一个非常猥琐的漏洞。

大部分网站都有这个漏洞,不光是百度。

什么是xsio

xsio是因为没有限制图片的position属性为absolute,导致可以控制一张图片出现在网页的任意位置。

那么我们就可以用这张图片去覆盖网页上的任意一个位置,包括网站的Banner,包括一个link、一个button。

这就可以导致页面破坏。而给图片设置一个链接后,很显然就可以起到一个钓鱼的作用。

百度空间xsio漏洞

由于对正常的Html标签百度空间是没有做过滤的,所以我们可以用这些标签来实施xsio攻击。

在百度,发blog是在一个table里,所以我们要先把table闭合掉,然后再插入合适的图片。

如以下代码:

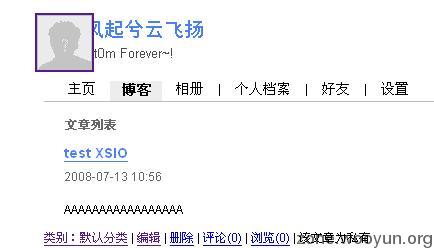

</table><a href="http://www.ph4nt0m.org"><img src="http://img.baidu.com/hi/img/portraitn.jpg" style="position:absolute;left:123px;top:123px;"></a>

通过控制 left和top的值,我们就可以把这张图片覆盖到网页上的任意位置,而link 则是指向了www.ph4nt0m.org

如图:匿名用户的头像被我覆盖到了Banner处.

在实施具体攻击时,可以用图片覆盖link或者button,当别人点击原本是link或button时,将跳到我们的恶意网站去。

所以说,这是一个非常猥琐的漏洞!

相关阅读:

position属性absolute与relative 详解

我博客

添加新回复

登录 后才能参与评论.

|

|