当前位置:WooYun(白帽子技术社区) >> 钓鱼攻击 >> 支付宝木马爆菊过程总结帖【附源码】

总结帖:

今晚遇到个木马牛..给我发了个支付宝木马,是想转我钱么。。。。

打开360..竟然说安全,在虚拟机打开,然后 netstat -an 竟然无...

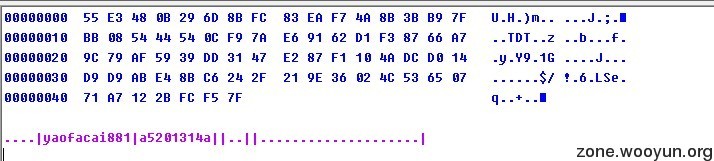

用C32看了下...看不懂~

http://rel.netsoft2005.com/pg.php

http://jump.netsoft2005.com/quit.php

http://rel.netsoft2005.com/promote.php

http://jump.netsoft2005.com/rm.php

http://www.netsoft2012.com/cfg/getconf.php

发现一大堆url ,莫非是后台?

打开url 竟然是p2p ,然后用虚拟机给自己的另外一个支付宝转账一元,发现钱跑到别人那去了…….

经过Liyang基友的指点才得知,我分析错文件了,此木马是白加黑免杀手法。

liyang (铁道游击队队长) | 2013-05-06 15:35

为什么是p2p的网站,是因为你分析的文件错了~~

你看到那一堆文件其实大部分是安全的,只有stat.dll是木马,这是白加黑木马~

以下是我很久之前写的一小篇文章中的

我们今天的重点讨论白加黑的技术。旧版本的金山网盾的浏览器首页锁定功能锁定的主页是通过读取一个配置文件得到的,而金锁木马把里面的内容改为某个特定的网址,而金山网盾在加载配置文件的时候并没有校验文件内容,于是就把被木马修改的网址锁定为主页。

这就是一个木马病毒利用可信程序进行破坏的典型案例。这类病毒中可信程序一般被称为Loader,该类木马经常使用的Loader有老版本的好压和暴风影音等,病毒作者之所以选择它们作为病毒Loader,是因为它们在运行时会加载其对应的动态链接库,这个和DLL劫持又有相似之处。它们利用了Windows系统中加载DLL的一个特点。一个exe程序要加载DLL文件是在磁盘上搜索DLL文件,而不是按照指定路径加载。如果DLL文件被替换的话,可能会造成一定的问题,如犇牛病毒,软件目录下会出现大量的usp10.dll文件。

经过大牛的指点,总算明白点道理了。。。。。。

接下来轮到zazaz基友按耐不住基情了

zazaz | 2013-05-06 16:58

里面的文件除了stat.dll以外都是正常文件,ppover.exe运行时会加载stat.dll,正常的stat.dll被替换成了病毒文件,stat.dll用Themida壳加密了,程序运行后会自动把所有文件复制到C:\Program Files\Windows Media Player\目录,ppover.exe复制到此目录名字wmplay.exe,创建启动项C:\Program Files\Windows Media Player\wmplay.exe。

stat.dll会创建mmc.exe为暂停状态,并且把病毒exe写入mmc的内存,然后修改mmc的执行入口,然后恢复执行mmc。我把这个病毒exe提取出来了,直接分析这个就行了,zip密码:test

http://pan.baidu.com/share/link?shareid=558947&uk=2516935295

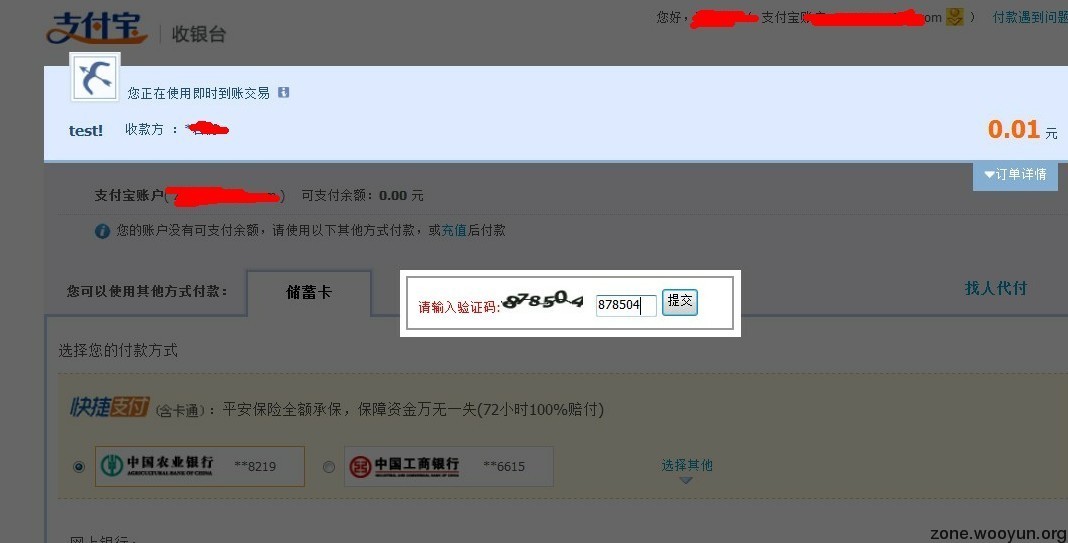

于是 把马儿下载到虚拟机,打开,然后打开 www.alipay.com 转款给V基 1块钱

然后抓虚拟机的包,得到几个信息:

1. http://nnn.xxccdf.com/ 是他收信地址.

2. 我给别人转账的时候,他会弹出个

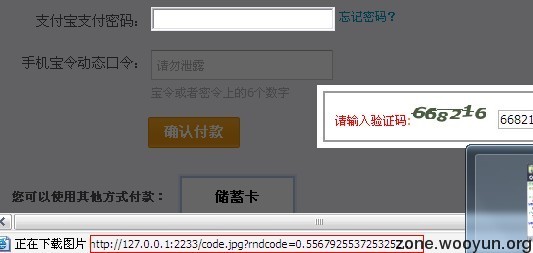

3. 输入验证码,netstat -an 发现占用了一堆 127.0.0.1:2233 端口,拿本机做转发代理..

4. 再者抓到个他的进钱接口的收款密码

接下来,该讲述下怎么得到他源码了..

得到他的IP和域名了,自然是whois一下顺便查下他的IP段是哪个IDC的~

经过一番名侦探柯南般的侦查,发现他的VPS竟然是在他大爷的 火网互联 租的~

好吧,火网互联我来了,先查了下社工库,没发现什么,然后百度发现他上过的网站和论坛,日下之,拿到数据库,又得到一个他的常用密码了,你说我人品是爆格了吧~!!!

但是我得先知道他在火网互联的用户名是多少,这该怎么办呢….

突然发现个好玩的功能~

人品爆格,一猜就中,用户名果断跟域名有关,大多数SB小白站长的习惯哈!!

密码果断就是他的常用密码哇……….. 多亏了 可爱得啦大仙基友帮忙,哈哈哈!

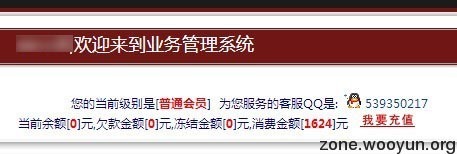

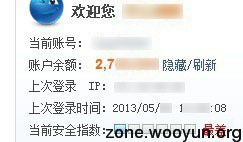

嗯,不错….发现好东西了

你说这感情好不好?反正我是感觉很棒,接下来该想想怎么进服务器了…..

控制面板的功能只有 关闭VPS - 开启VPS - 重装系统 三个主要功能

怎么办呢,身为许多白富美梦中情人的z7y屌丝就想到了一个很棒的办法…

忽悠客服去

漫长的等待10分钟…………

10. 9. 8.7.6.5.4.3.2.1.0

十分钟到~叮铃铃,当然不是下课……是骚扰客服去!

为了给客服个好印象,当然得赞赞人家呐。。。。。

许多基友就开始想骂我了

总算客服帮我破解好密码了重置为:fireinter

马上连上服务器,打包源码,走人喽!!!

邪恶的完成鸟~

收尾篇:

第二天登陆他进钱账户一看,发现又有很多人受骗了。。。

在这里感谢: @小胖子 @zazaz @liyang @法海 @倒霉熊 @健宇 @黑匣子 @z7y @Mujj @苦战 @可爱的啦大仙 对此次旅程的帮助,谢谢!

By: z7y

源码下载地址:【点我下载】 提取码:52ju

|

|  (z7y首席代言人,园长的表哥...)

(z7y首席代言人,园长的表哥...)