漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0228047

漏洞标题:一次对链路劫持的反击

相关厂商:互联网应急响应中心

漏洞作者: 路人甲

提交时间:2016-07-12 10:28

修复时间:2016-07-17 10:30

公开时间:2016-07-17 10:30

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-07-12: 细节已通知厂商并且等待厂商处理中

2016-07-12: 厂商已查看当前漏洞内容,细节仅向厂商公开

2016-07-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

起因是几个月前访问乌云和http网站时候网页播放蜜汁声音.当时还是dns劫持比较明显直接改dns就行,最近发现升级成为了链路劫持了,只能拔vpn过日子了.

这次懂得了广域网不用ssl已经不安全了.由衷的希望乌云可以上ssl... 如果分析有错希望大家多多包涵.感谢基友的帮忙..

最后多说一句劫持就算了吧 服务器做这么水 是要送肉鸡给鸡阔吗?

http://www.freebuf.com/vuls/62561.html

http://drops.wooyun.org/tips/11682

http://baike.baidu.com/link?url=_0eYS80EQMjttCrMOTKi6EwzymEAVgStJ9DkEWpHsNevMcPVv2xK4gjaeDzAiq8jfWdLfEaLn6uvqPuHCSD5CK

详细说明:

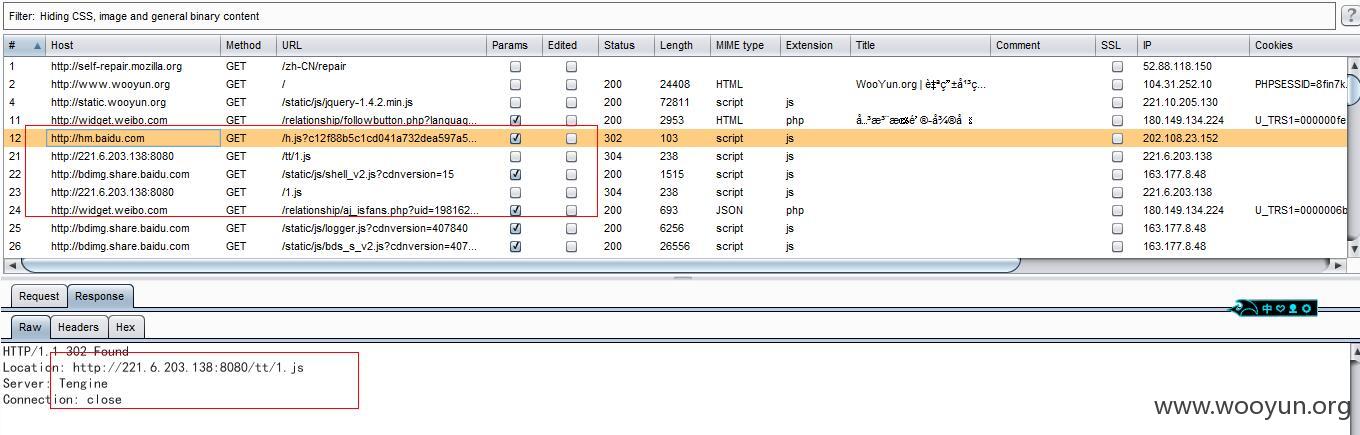

首先先看看先抓包看看

发现百度统计的**.**.**.**的返回包有问题

**.**.**.**:8080/tt/1.js

/tt/1.js

1.js

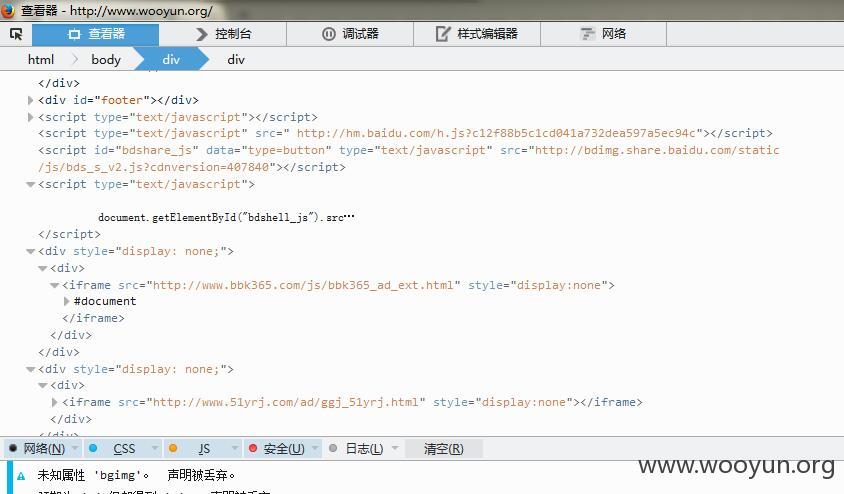

1.js里面的

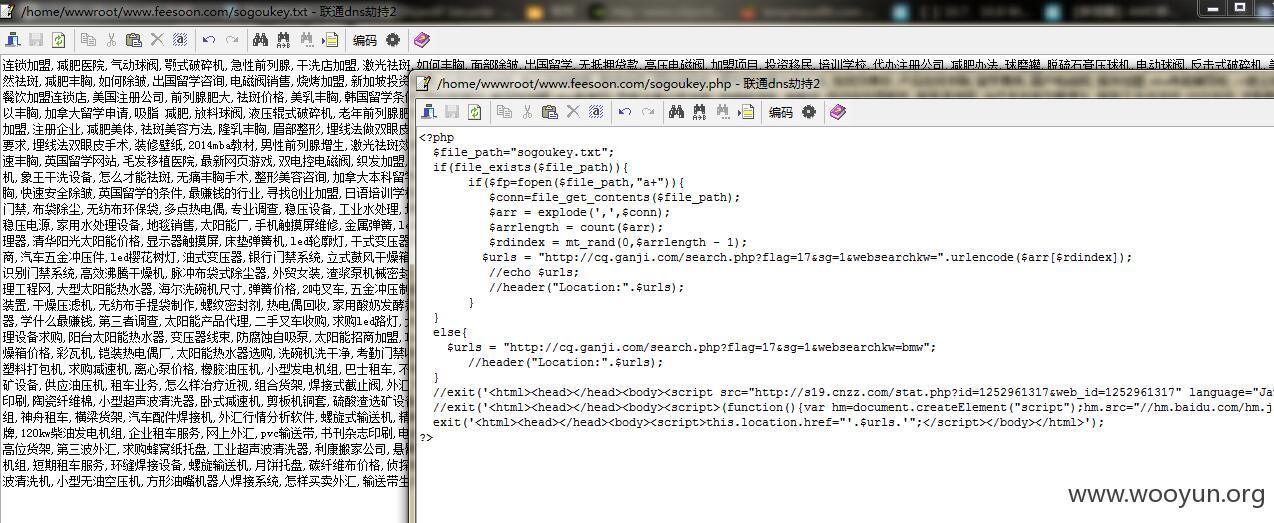

http://**.**.**.**/js/bbk365_ad_ext.html

http://**.**.**.**/ad/ggj_51yrj.html

http://**.**.**.**/ad/ggj_kea1688.html

http://**.**.**.**/js/bbk365_ad.html

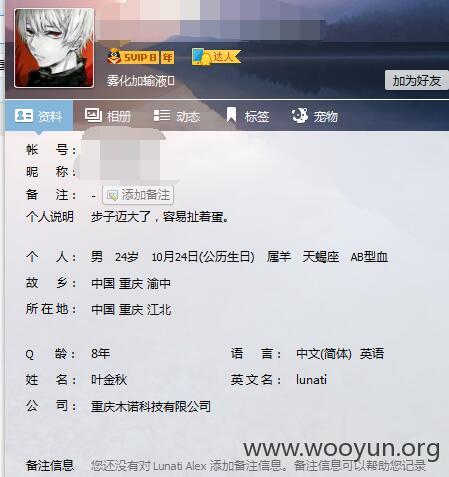

先查查域名信息吧,发现大多数都有域名信息保护

然后叫机油用大数据找了一下发现这个邮箱是目标的常用邮箱之一于是找到了QQ

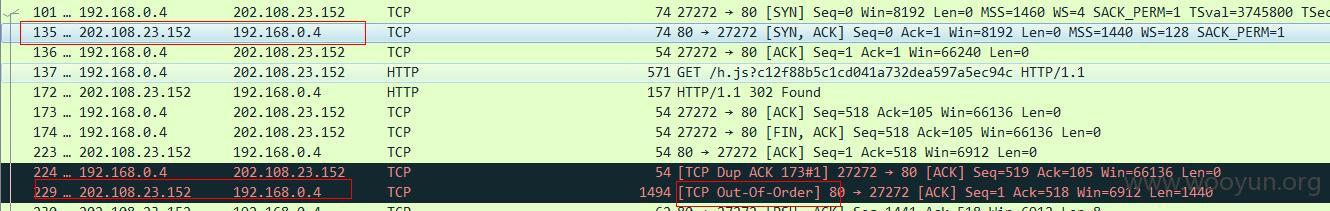

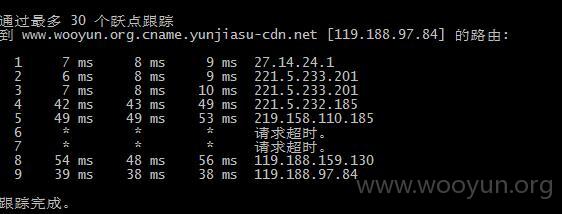

然后用Wireshark 确定一下是哪一跳出问题了.

可以看到有两个相同的包有一个被抛弃了

不可能在同一个地方跳两次呀有点可疑啊.

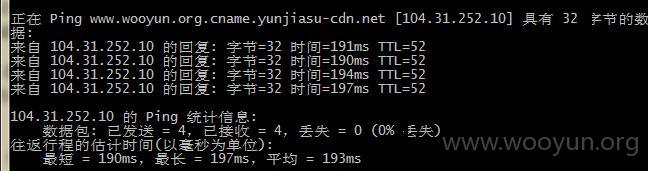

假设乌云的ttl值为64

经过了9个路由应该是55呀 但是他是52 可以推测是第2-4附近的问题

可以得出**.**.**.**就是被劫持的路由器

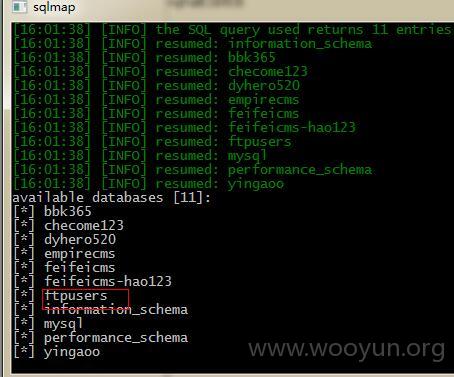

然后对js调用的网站进行了渗透

http://**.**.**.**/存在一处注入

得到了数据库的root密码和ftp的密码

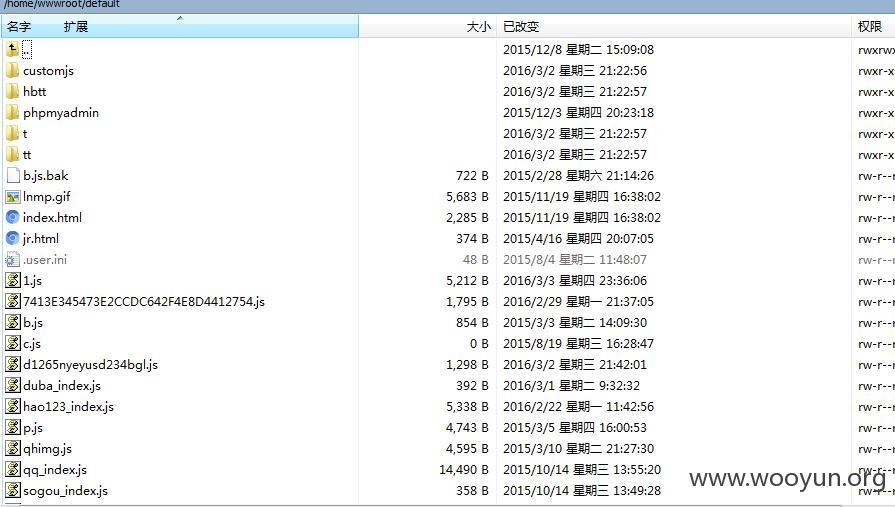

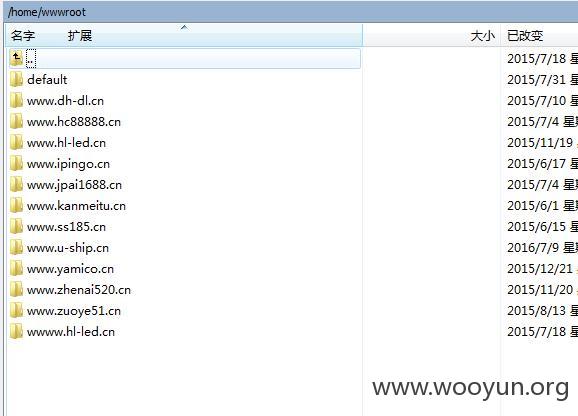

然后发现是用lnmp搭建的悲催的是发现mysql被降权了,但是是站库分离 说不定数据库开放了ftp

于是对c段进行了扫描

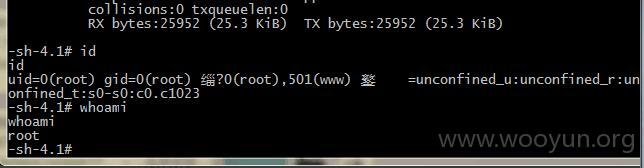

过程就是上传了一句话发现Disable_functions了然后用CVE-2014-6271 破壳漏洞搞定最后提权到root

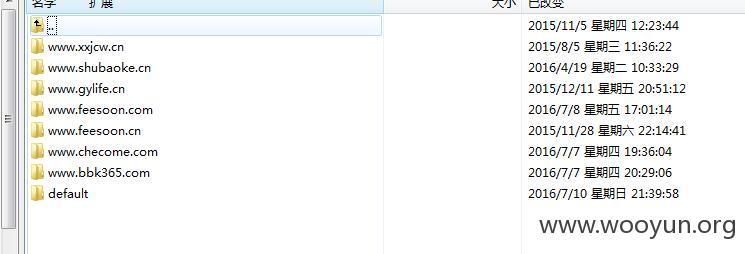

然后在数据库中找到了各种cms的密码进行getshell

还有各种广告推广什么的 毕竟不懂他们盈利的方式

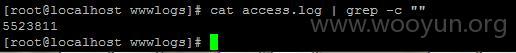

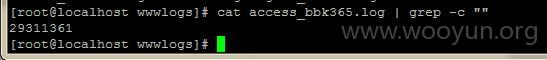

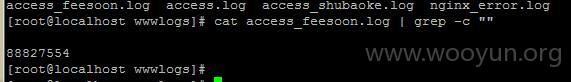

访问量

大致准确吧

漏洞证明:

劫持的链接有这么一个域名

发现这个规模不大的公司在做这个 毕竟我不是运营商圈内人士,加上重庆联通这边宽带是外包的就比较复杂 到底是哪个环节出了问题还请jc叔叔们去找了.这样劫持如果被其他黑阔搞下找个0day挂几天分分钟感染一大堆啊...

修复方案:

劫持就算了吧 服务器做这么水 是要送肉鸡给鸡阔吗?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-07-17 10:30

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无