漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0214638

漏洞标题:对吉林大学某站的一次渗透测试

相关厂商:jlu.edu.cn

漏洞作者: kylinking

提交时间:2016-05-30 23:45

修复时间:2016-06-05 16:10

公开时间:2016-06-05 16:10

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-30: 细节已通知厂商并且等待厂商处理中

2016-05-30: 厂商已查看当前漏洞内容,细节仅向厂商公开

2016-06-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

后台验证码机制不完善——爆破弱口令——后台突破上传——内网渗透

详细说明:

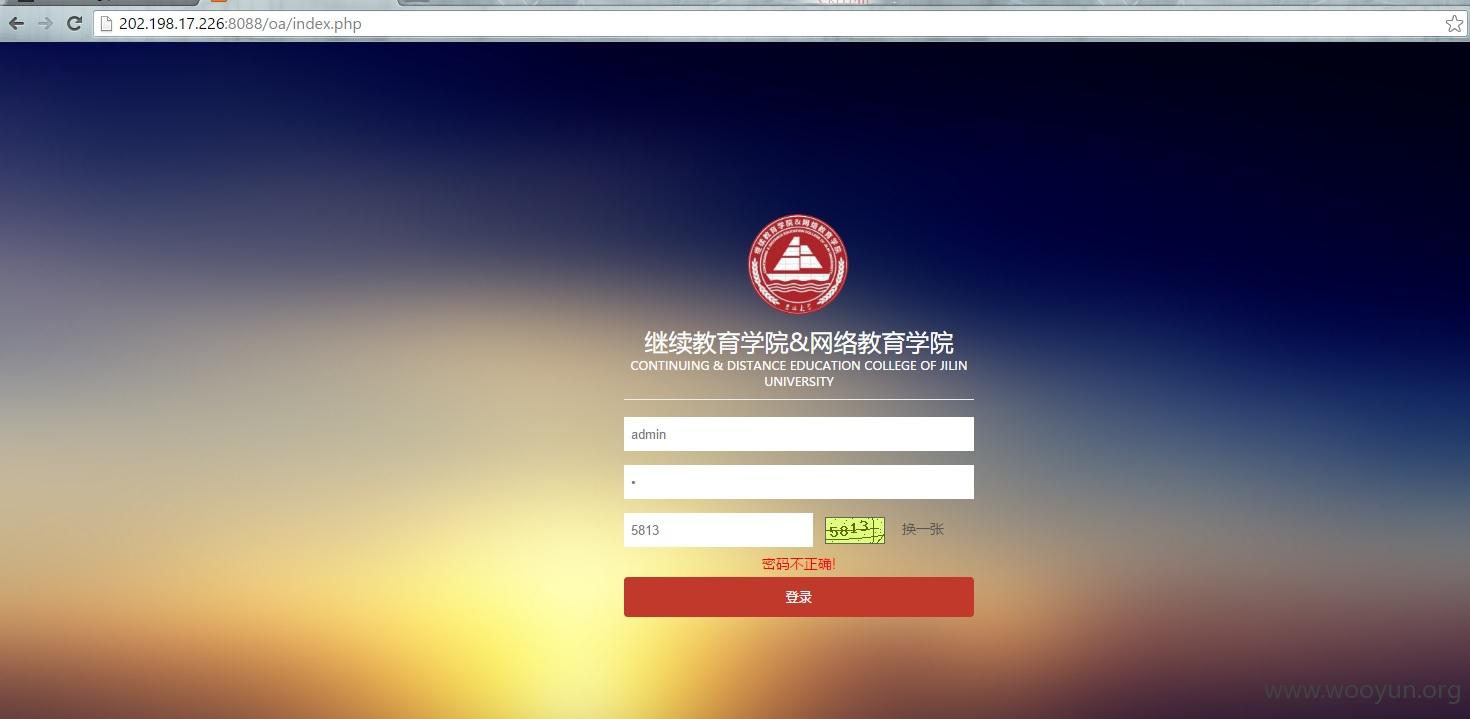

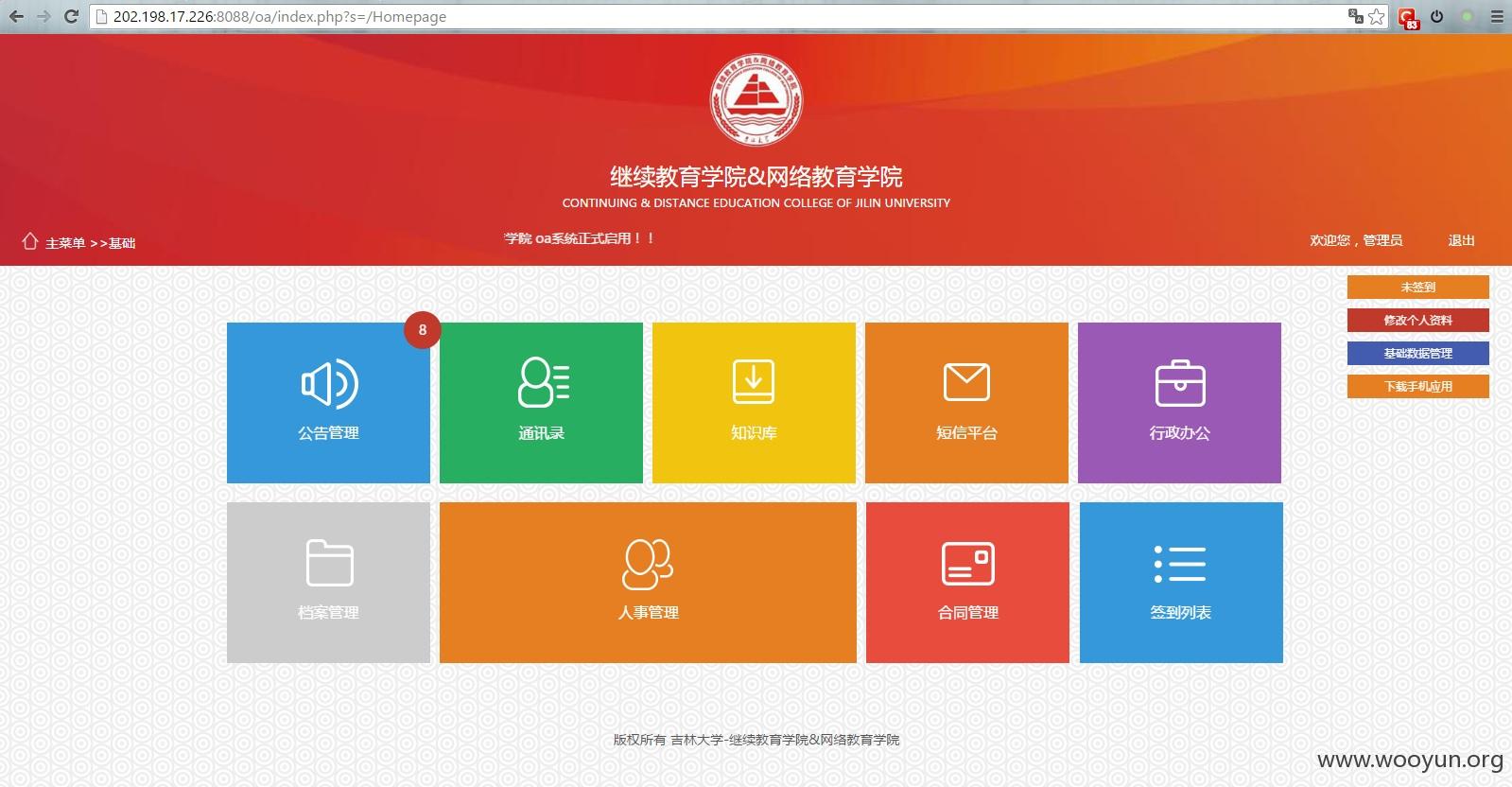

吉林大学继续教育学院&网络教育学院

登录失败时没有刷新验证码,所以验证码机制形同虚设,上burp爆破一下,发现弱口令

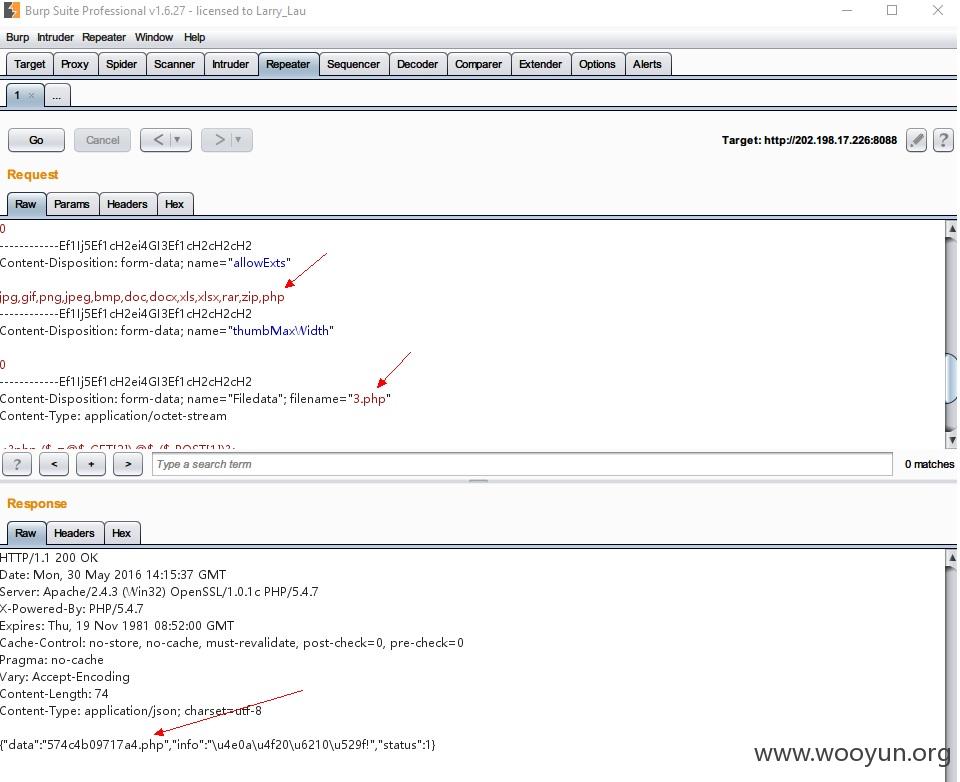

找到上传,添加可上传的后缀,getshell

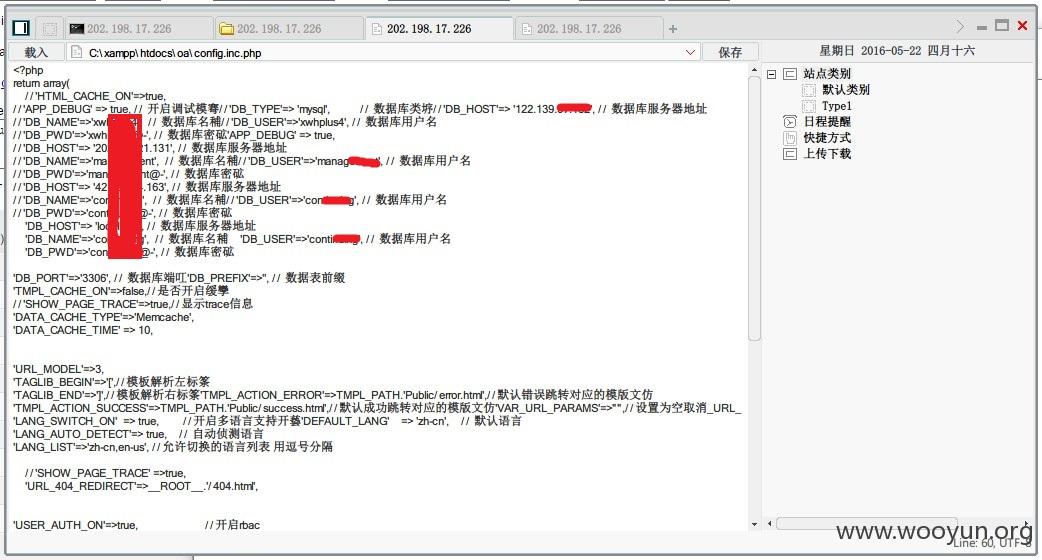

翻看到了数据库配置

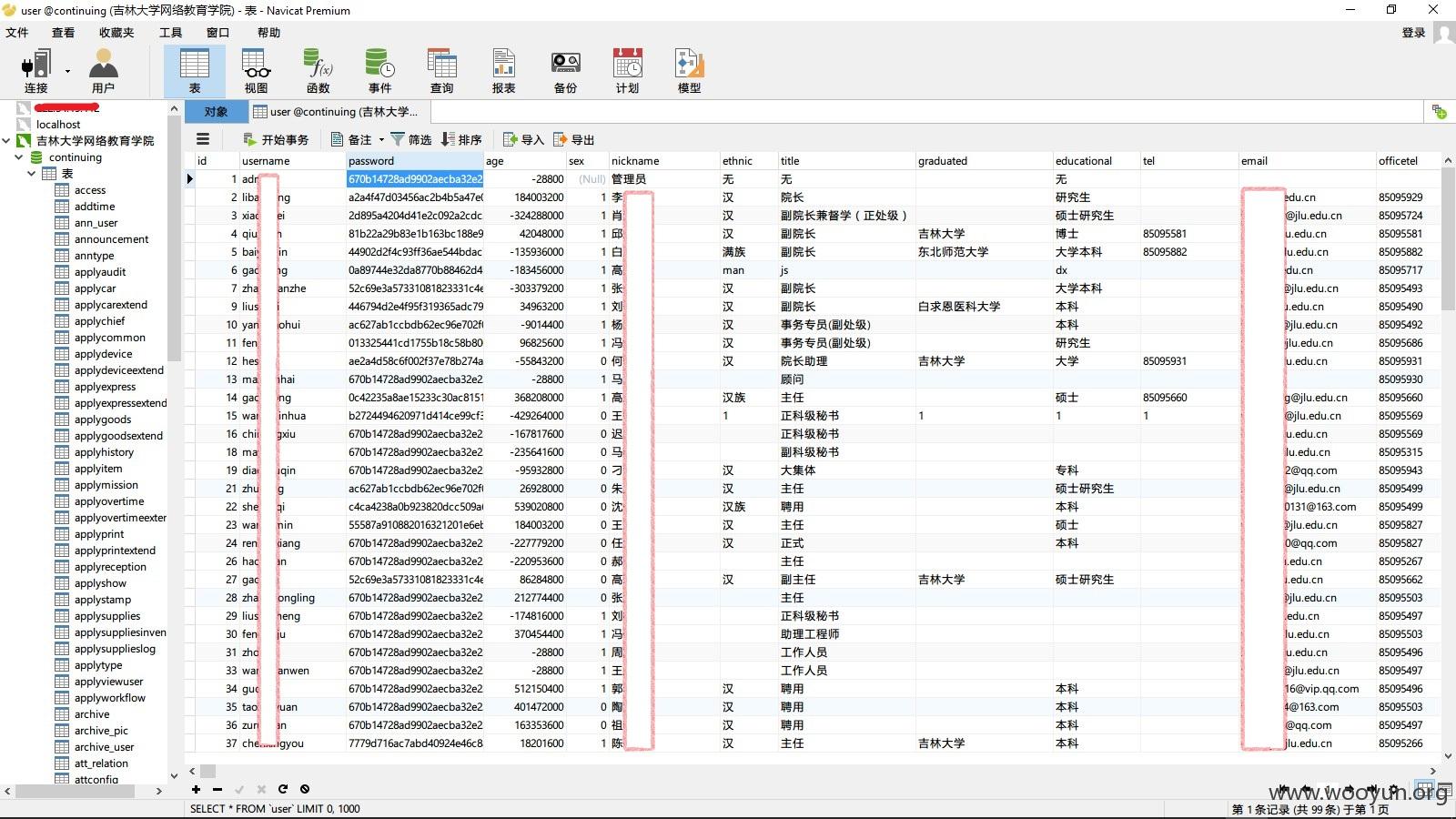

连接成功,然后发现了不少用户,还用相同的弱口令...

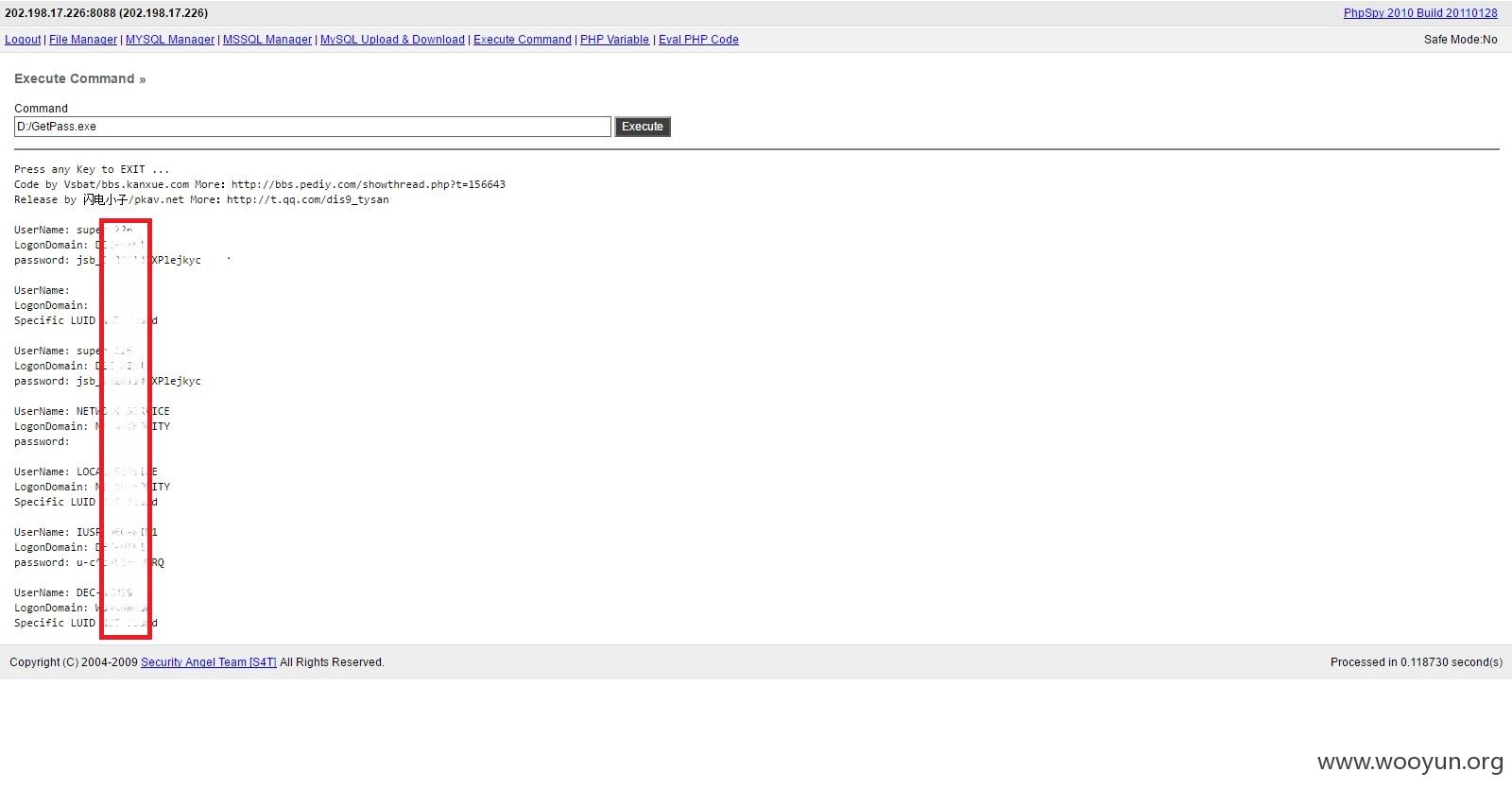

上传GetPass跑了一下密码,居然跑出了不少...字母+数字+特殊字符,还好没爆破= =...

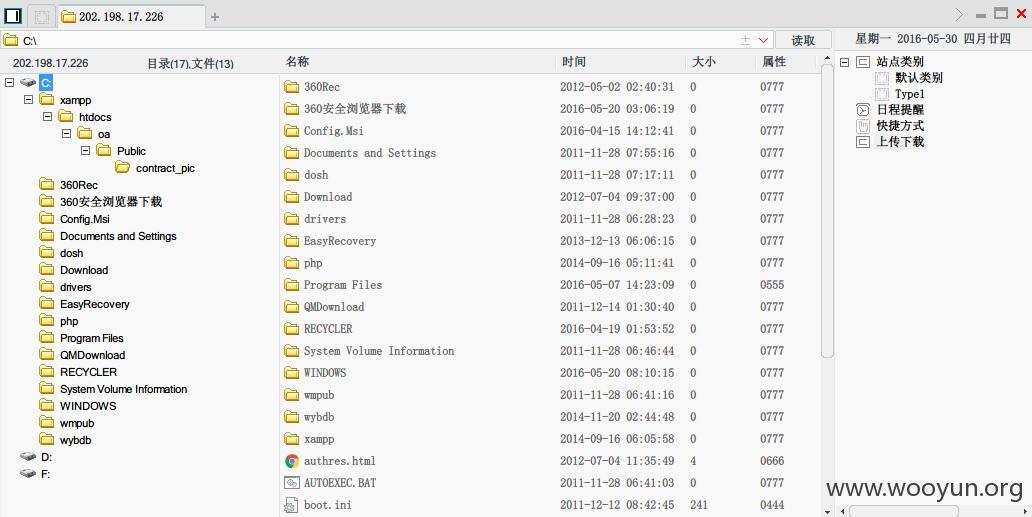

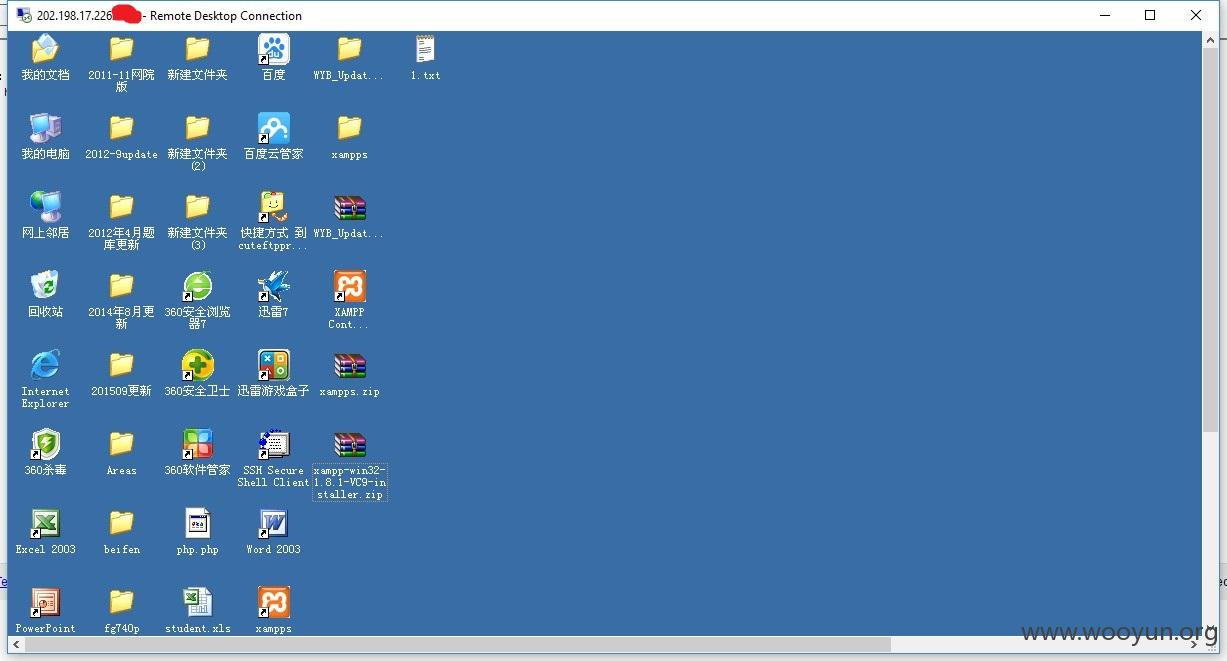

3389登录成功

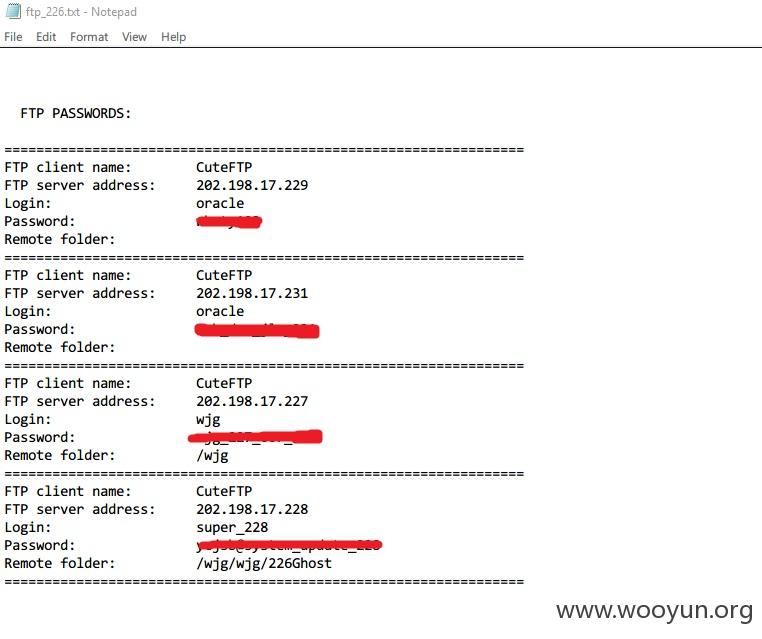

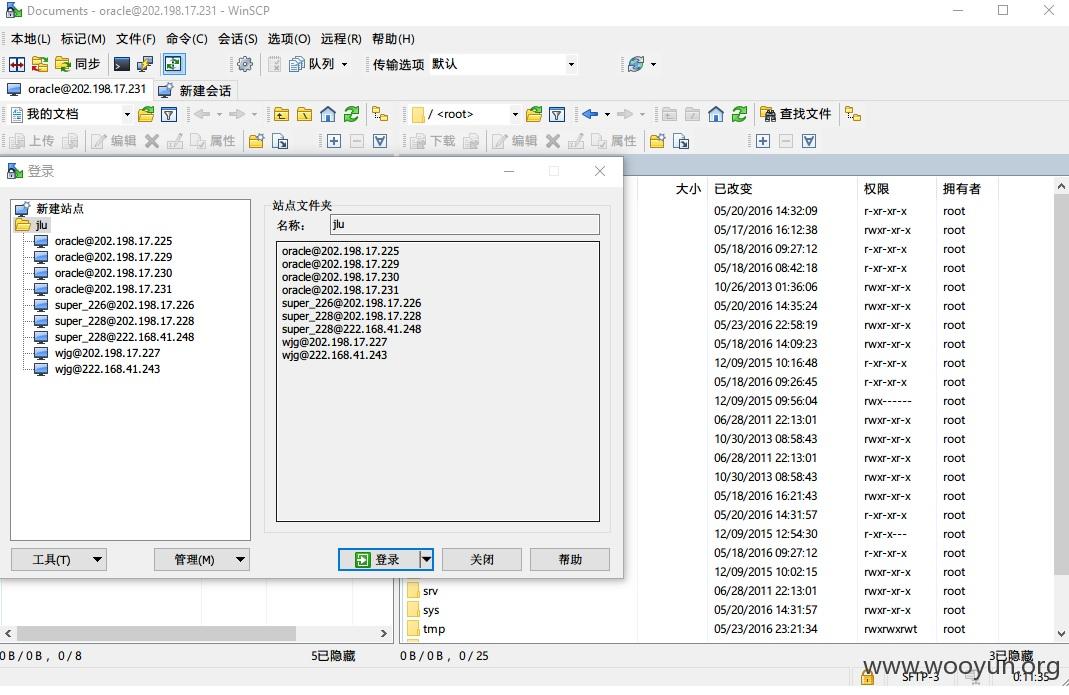

执行net view发现不显示,但确实在内网,一时无法下手,忽然看到了CuteFTP,想到能不能用ftp得到些信息呢,于是上了获取密码的工具,得到一些密码

登录试试

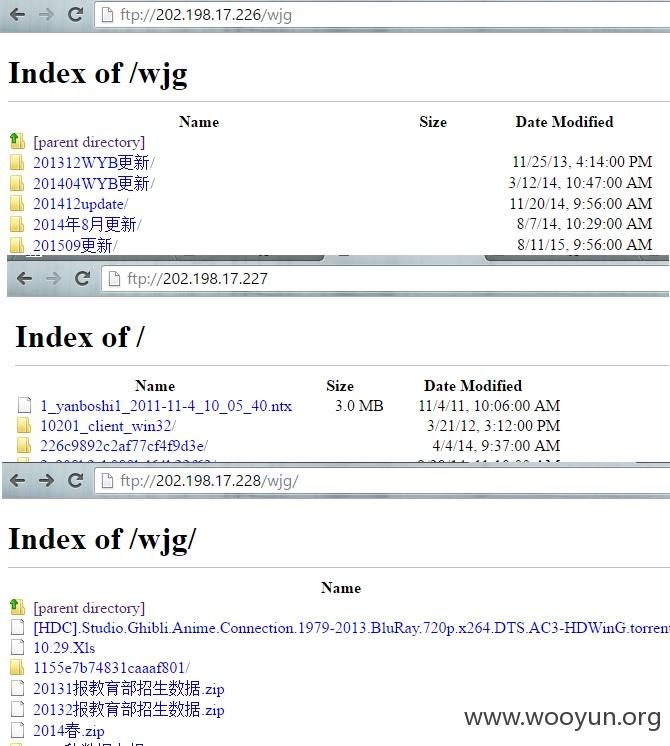

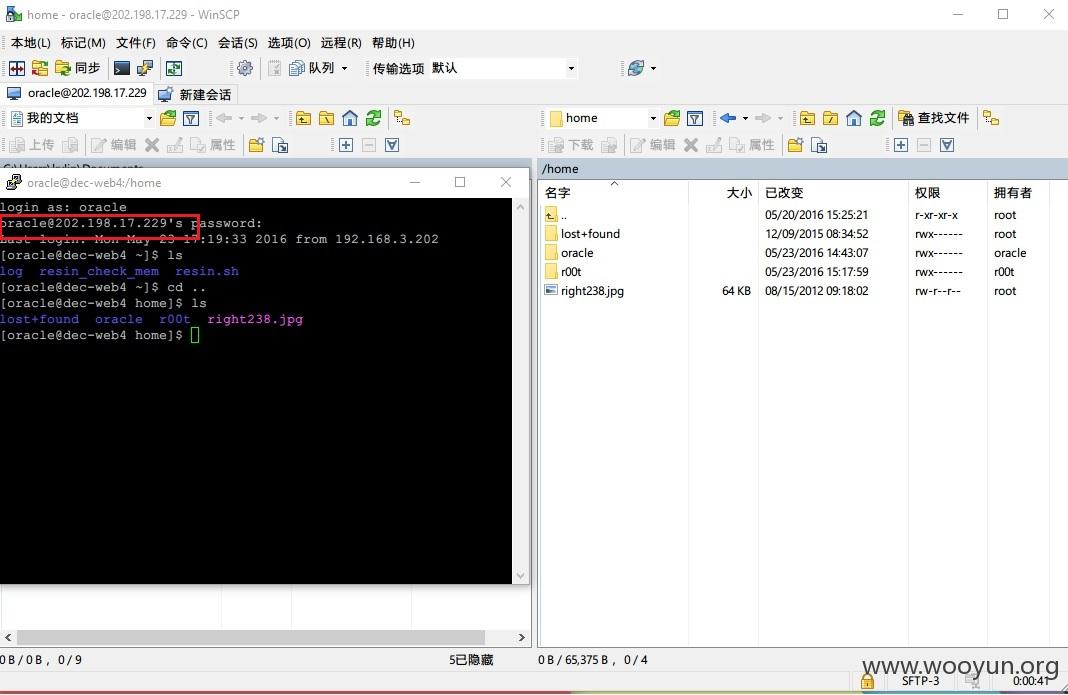

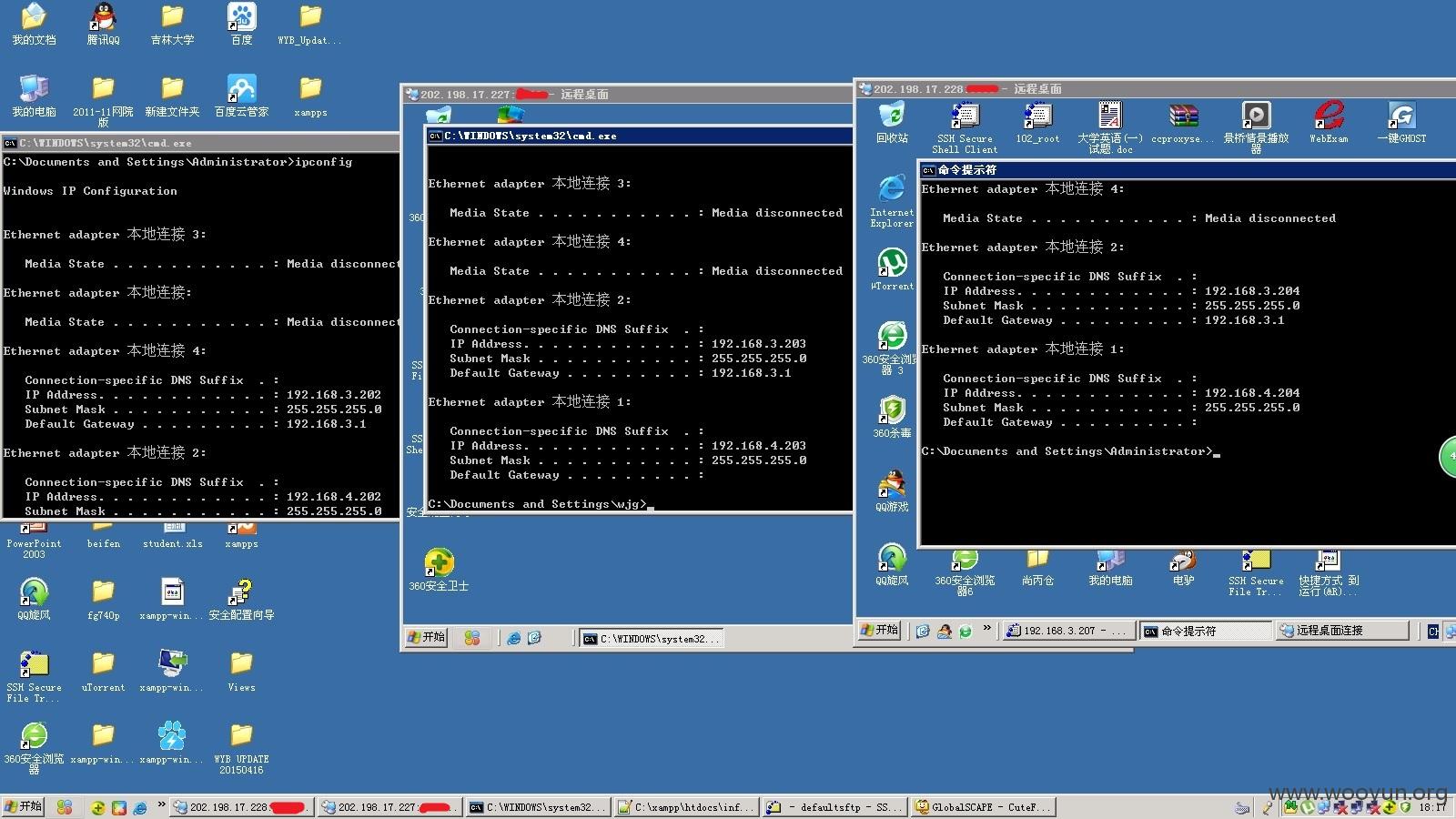

现在已经有了一些密码,再看了一下mstsc的记录,猜测一下网络结构,应该有至少三台服务器,226,227和228,并且开启了ftp服务。同时应该有229,231也运行着ftp,猜测一下应该也是三台服务器(加上230),但是运行着linux操作系统,后来打开桌面上的SSH Secure Shell Client,发现确实三台linux,ftp同样可以登录,还有两台忘记截图了...

这时候看到几个ip不属于这个网段,但是互相可以连接,而且外网访问会指向同一个站点,于是就想难道是分配了多个独立ip? 好有钱...

然后看到了这个...

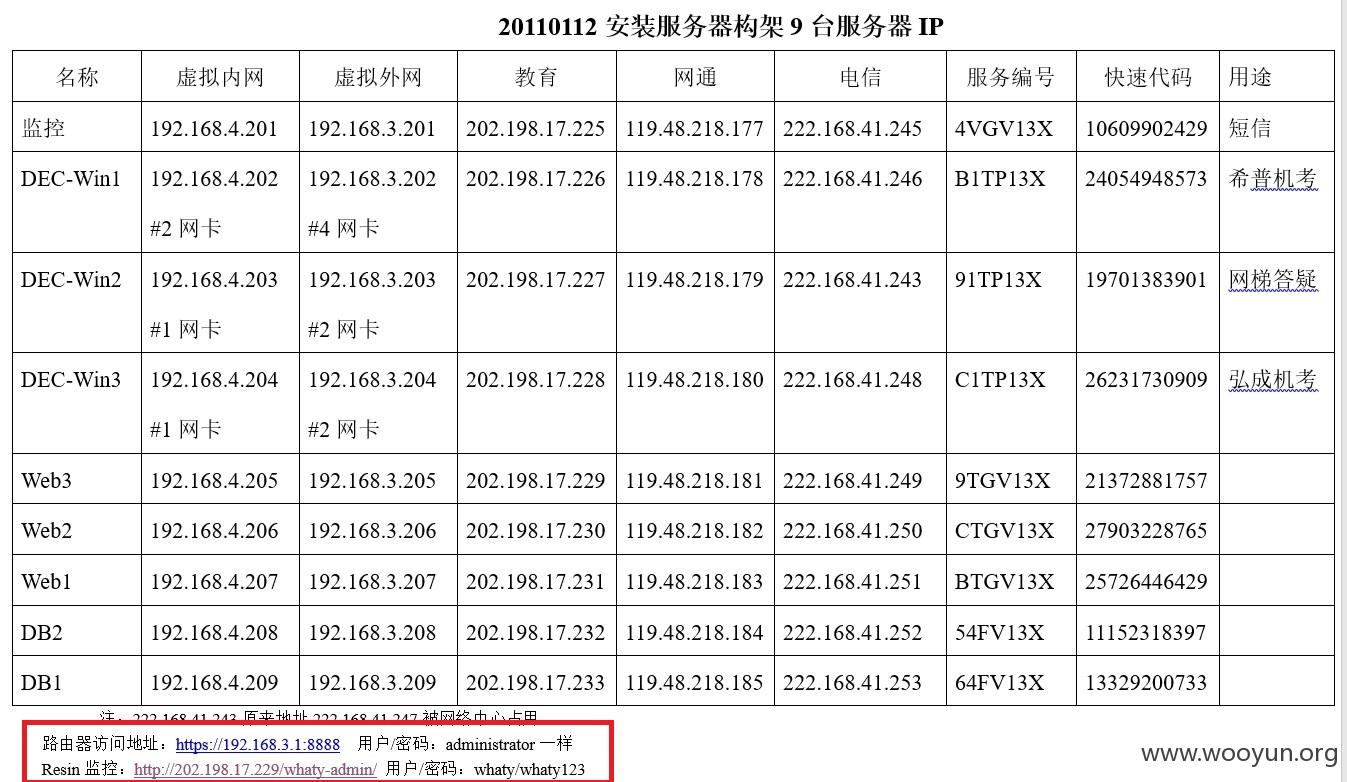

顿时一目了然了,和猜测的能吻合一部分,3台DEC服务器应该放着站点,3台Web服务器,2台数据库服务器,每台服务器都有三个ip,当时的心理活动是= =一开始被搞得晕头转向...下面192.168.3.1是网关,administrator能登录...站库分离,值得提倡,却因为一处验证码不完善以及弱口令彻底沦陷...

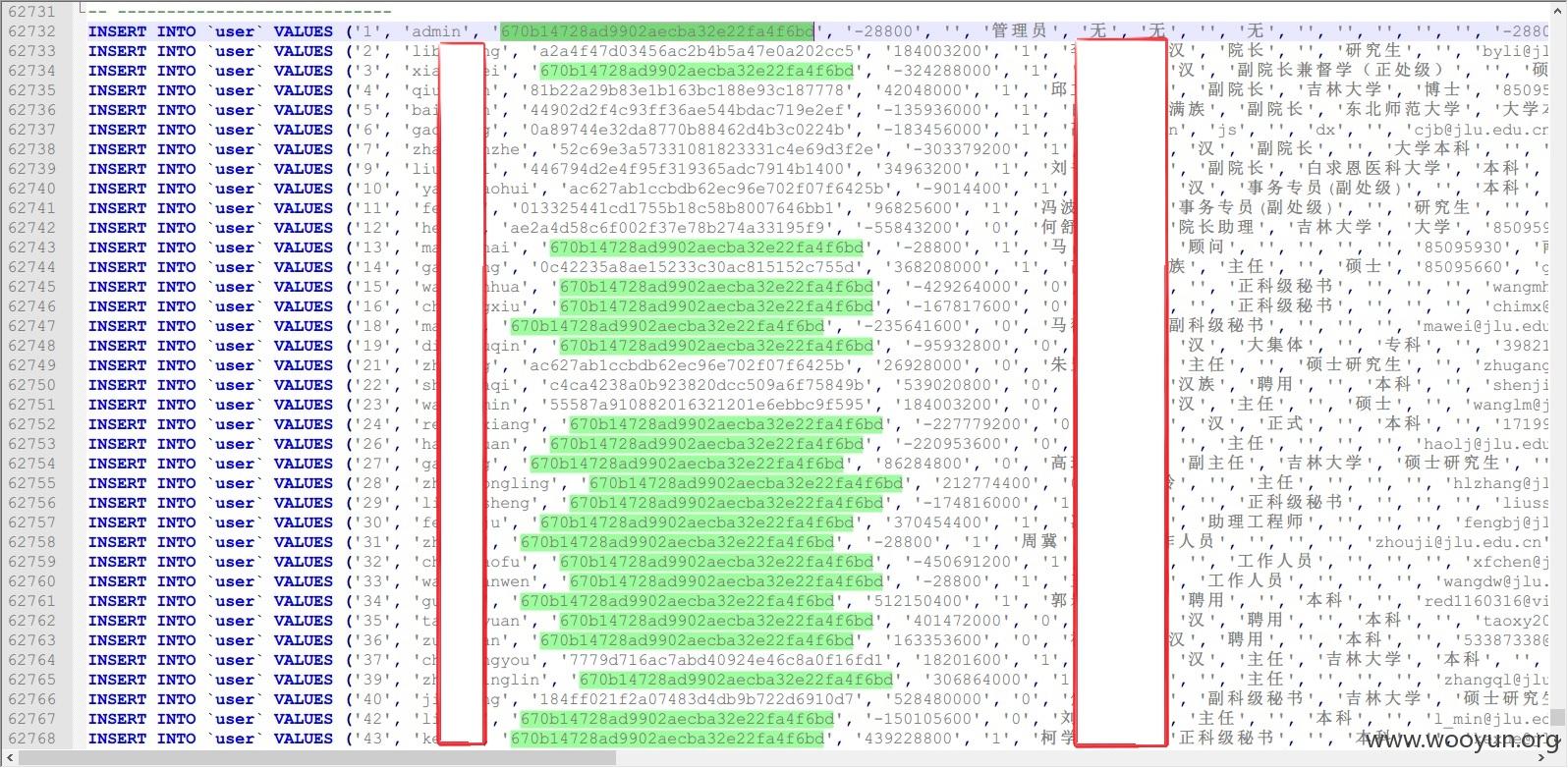

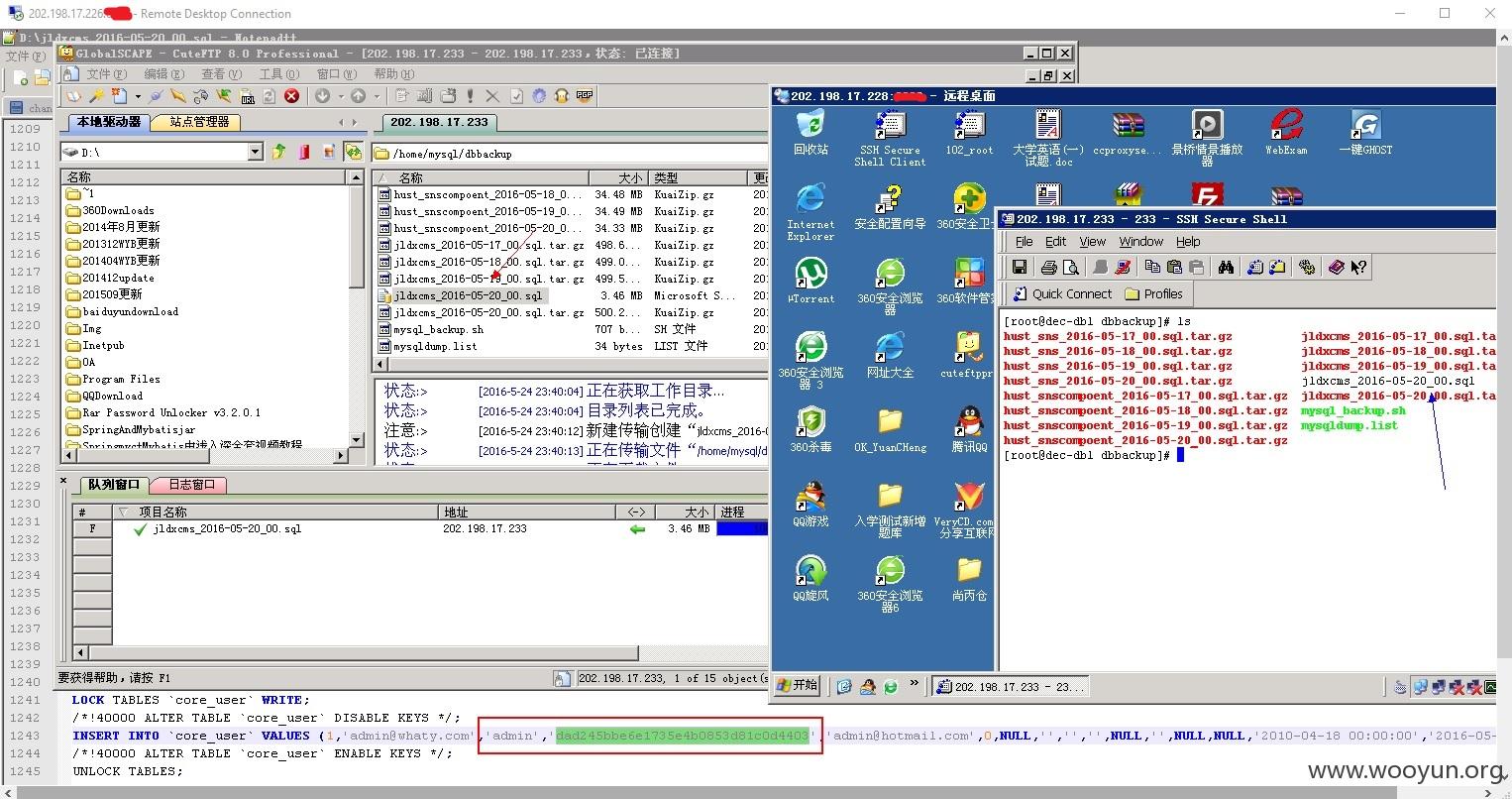

继续渗透,通过ftp传了一个sql回来,发现大量用户信息...和更多的口令,最终终于集齐了三台服务器...

继续渗透,发现三台linux有两台是可以用root登录的,还有一台大概密码过期了,上上张图就能看到...

本来还想找找数据库里到底放着什么→_→但是时间原因就不继续了,郑重声明,没有修改或下载任何数据,只是看到一套完善的系统和众多的密码认证,会有一种不可抗拒的吸引力...真得到了反而不知道该干什么了...

漏洞证明:

修复方案:

1.完善验证码机制

2.修改弱口令

3.软件的保存会话功能会暴露不少信息,除了用脑袋记住暂时没想到什么有效的方法能方便又省力得进行管理...

4. ...

版权声明:转载请注明来源 kylinking@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-06-05 16:10

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无