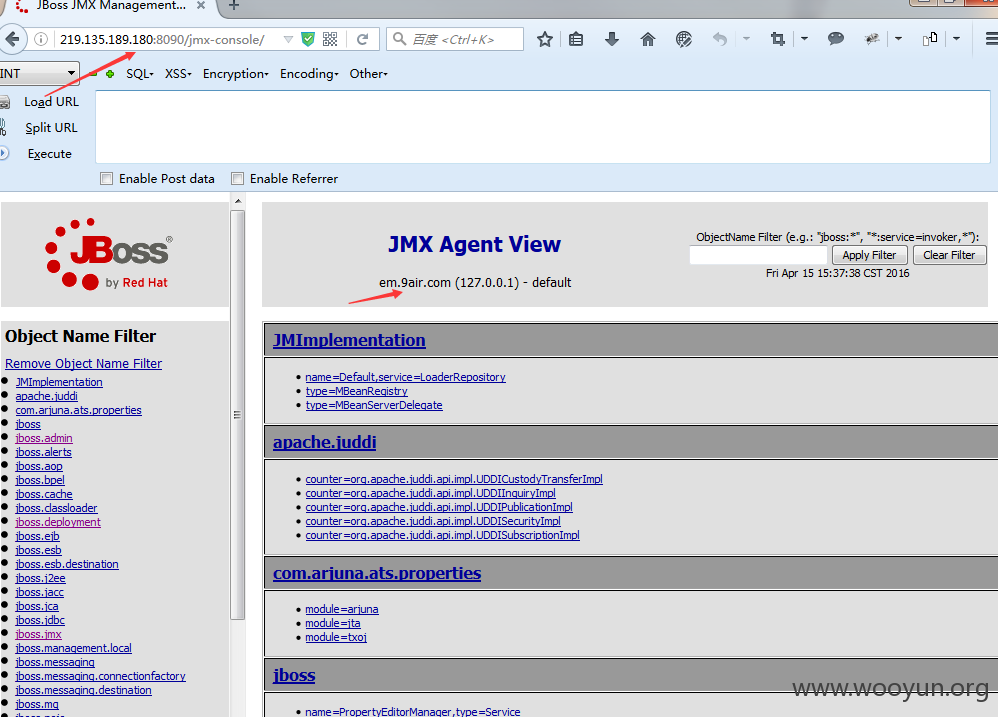

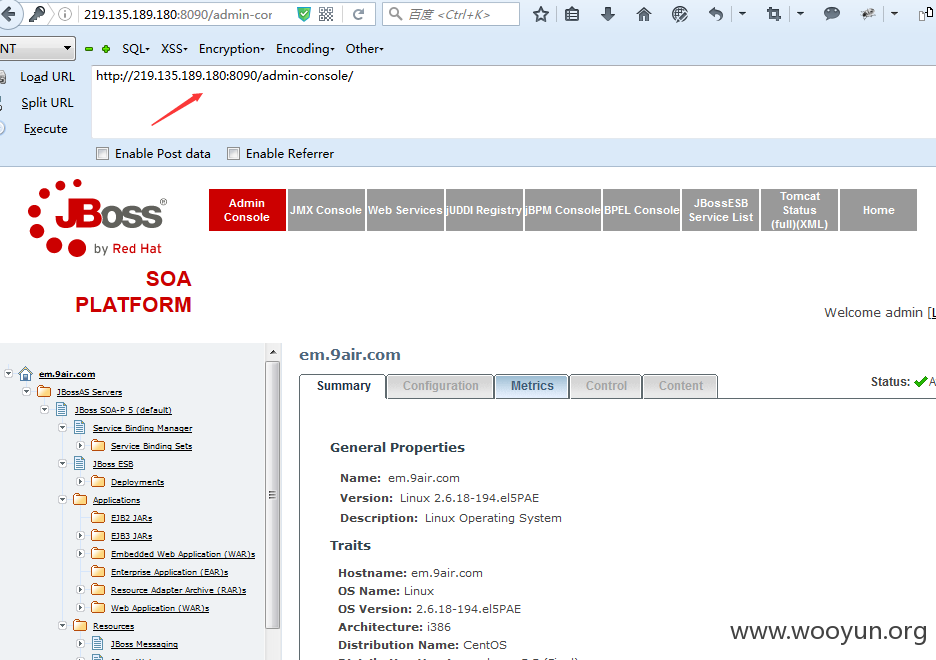

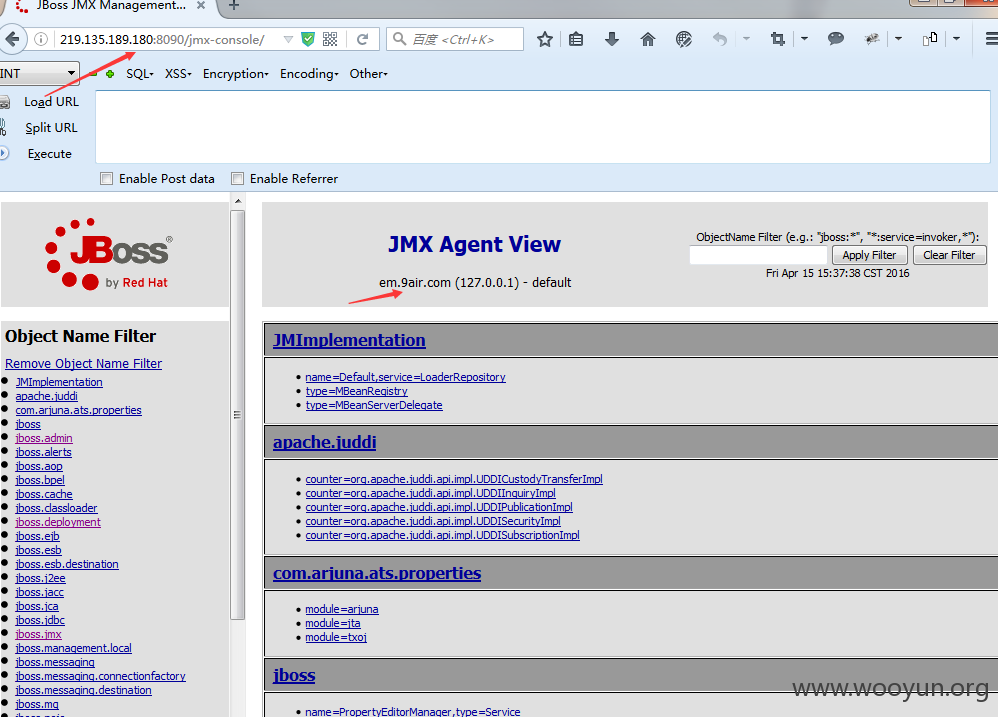

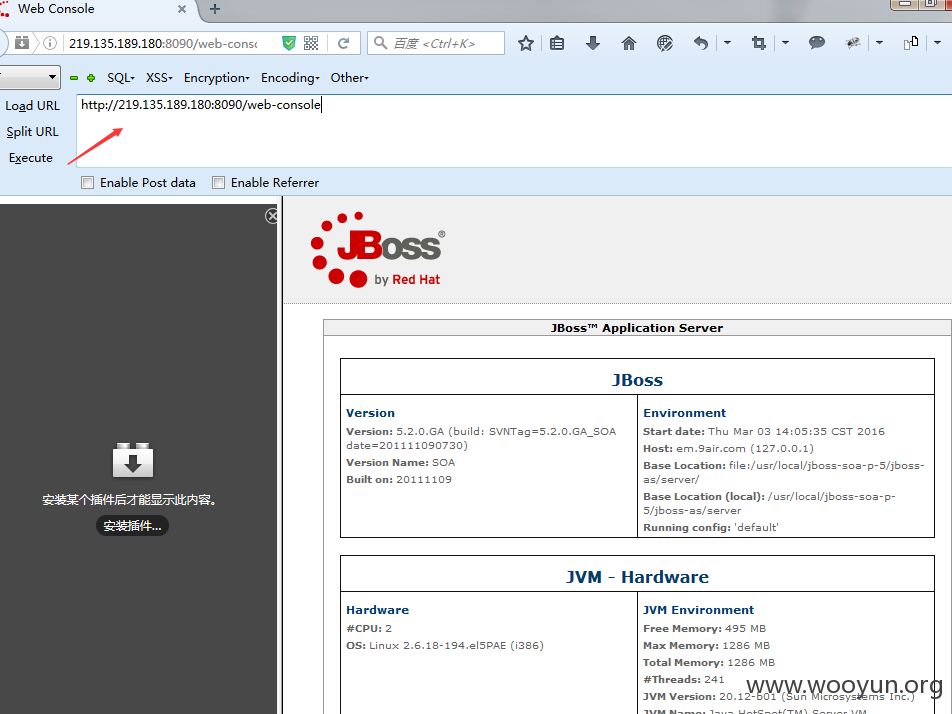

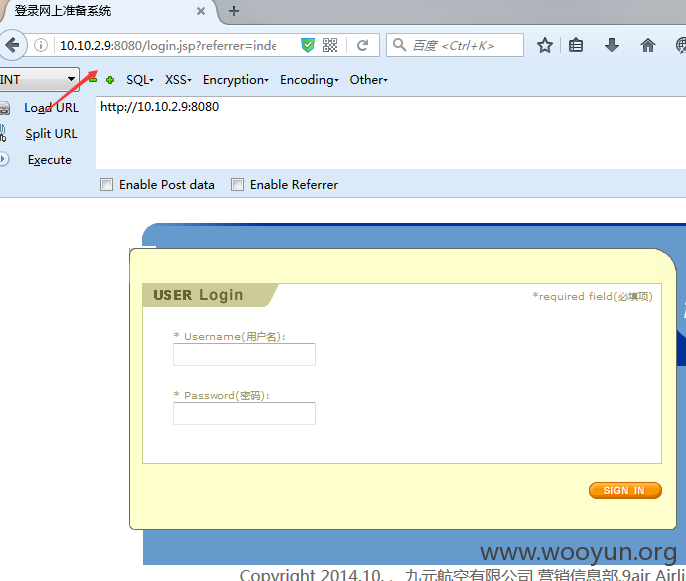

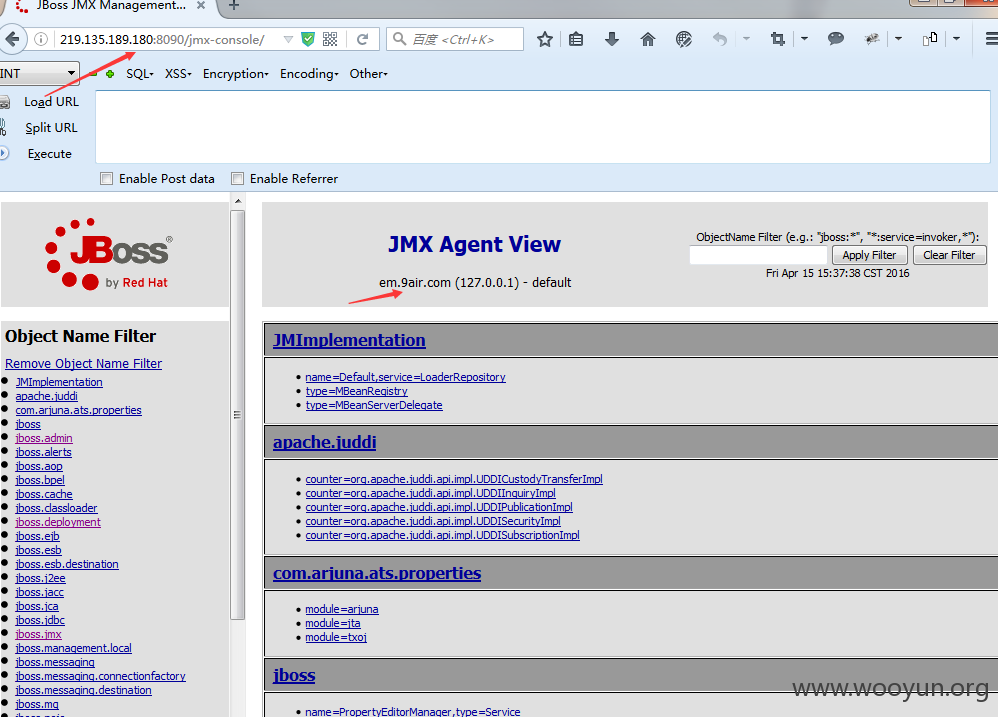

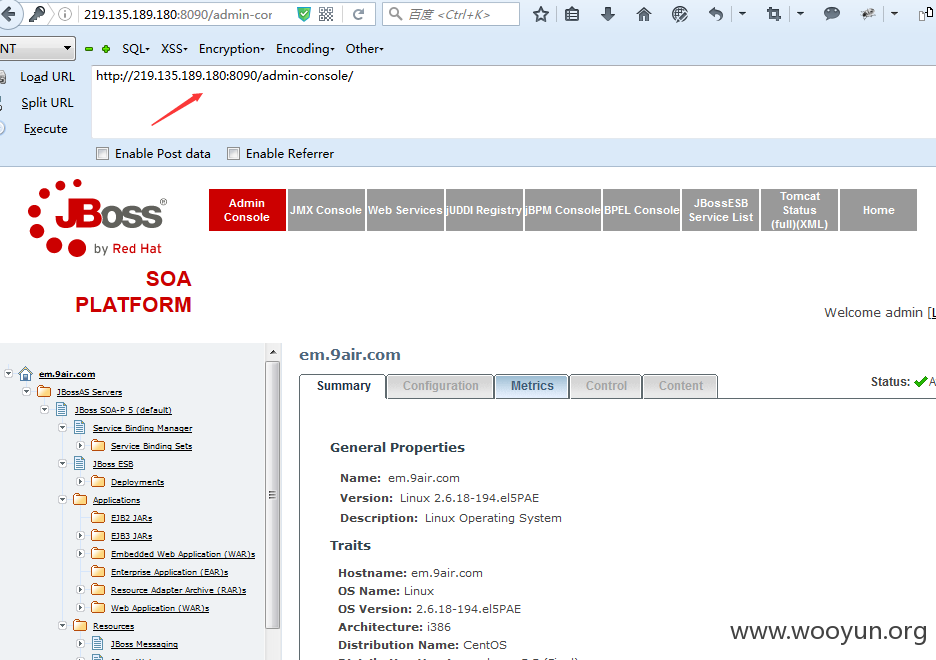

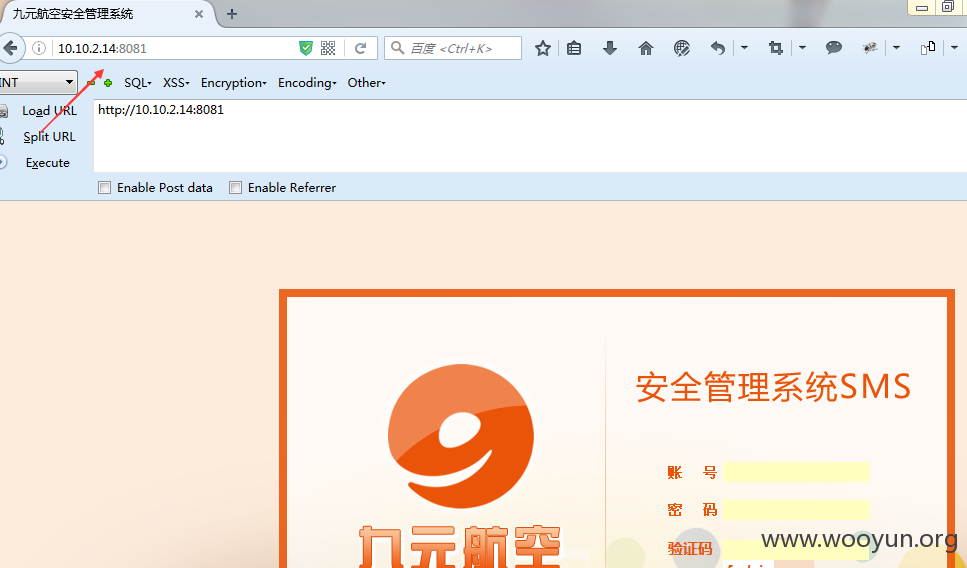

这里存在弱口令:admin admin

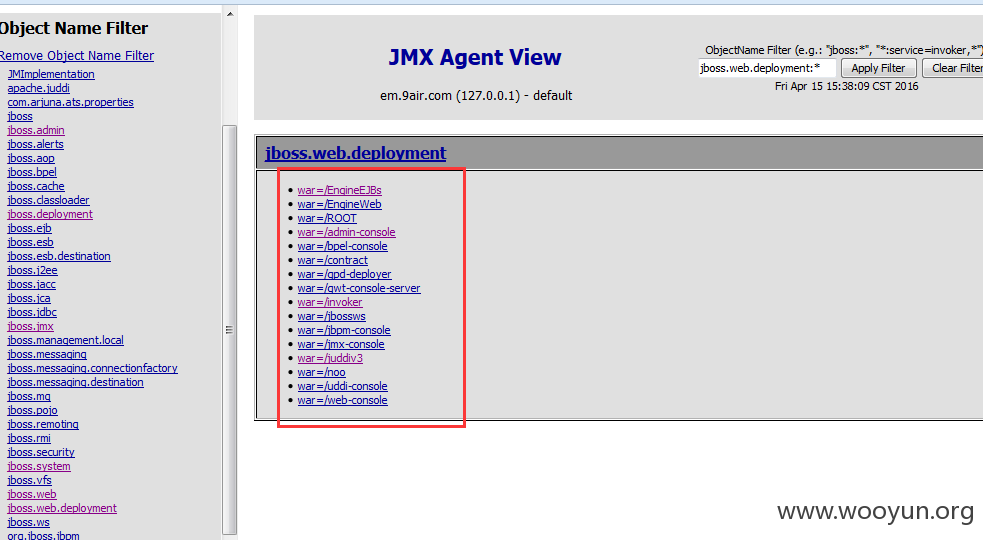

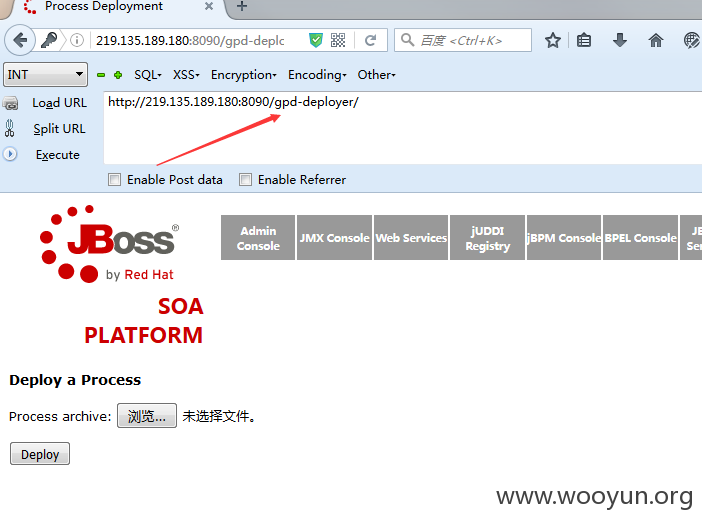

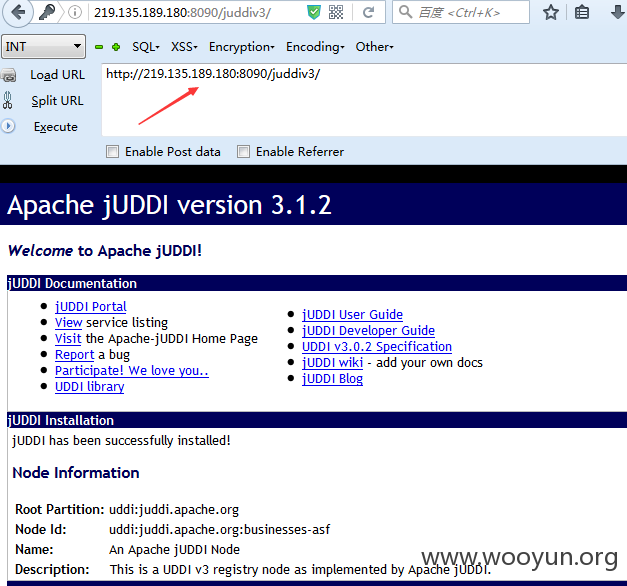

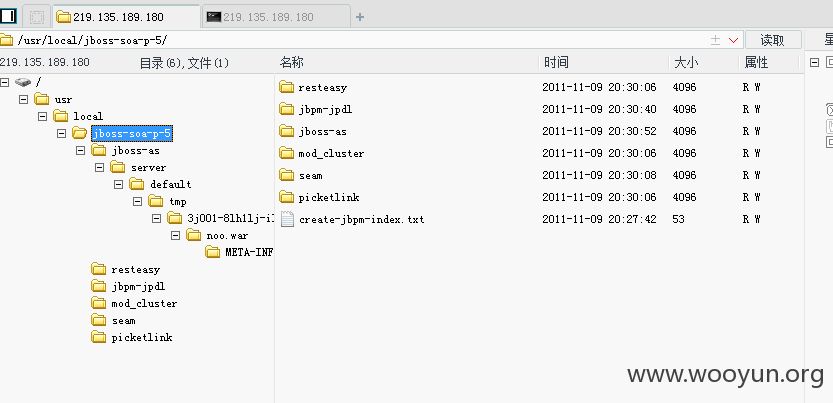

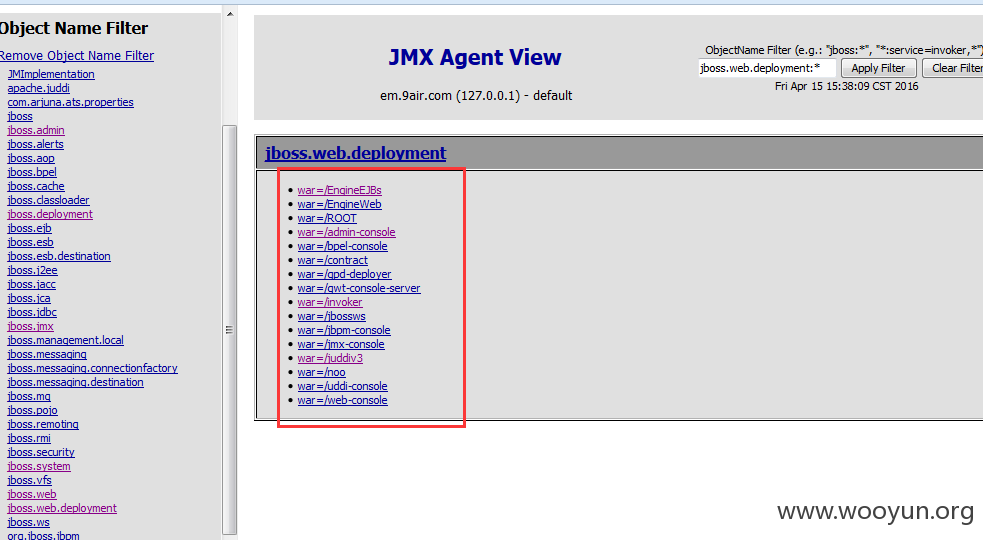

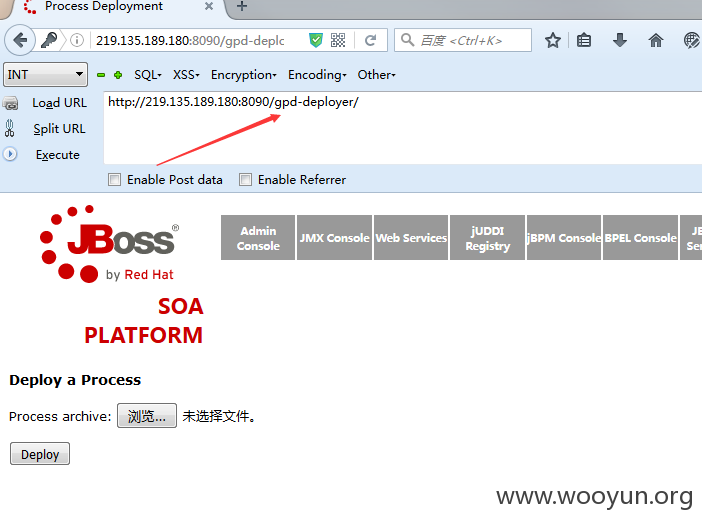

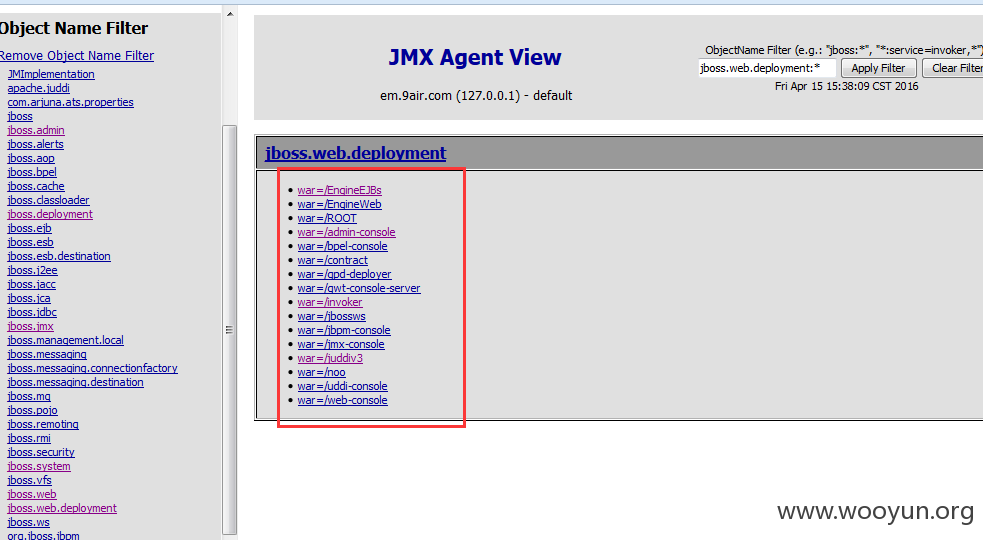

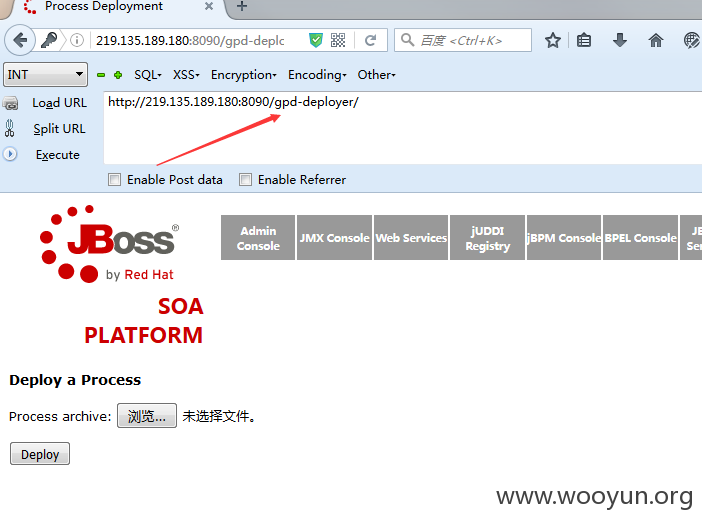

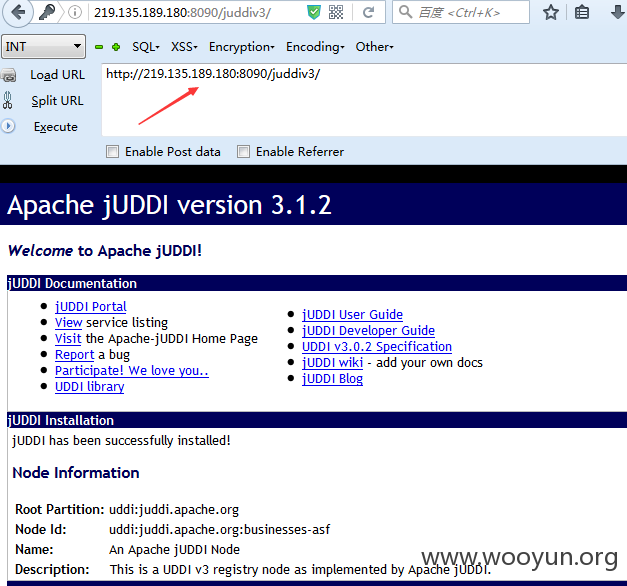

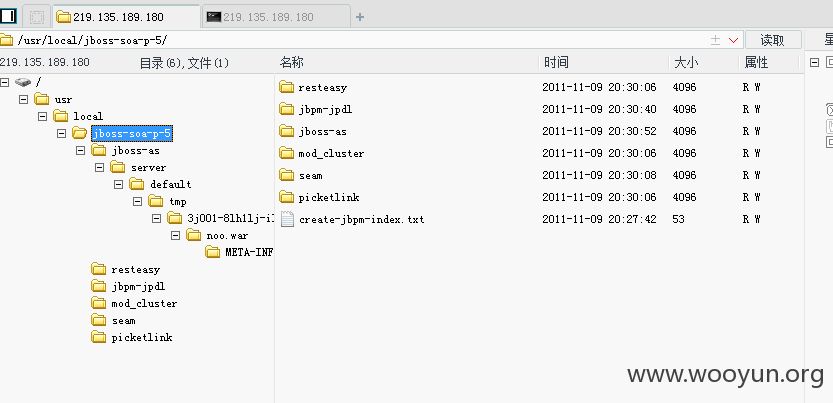

看了下,部署了很多的应用

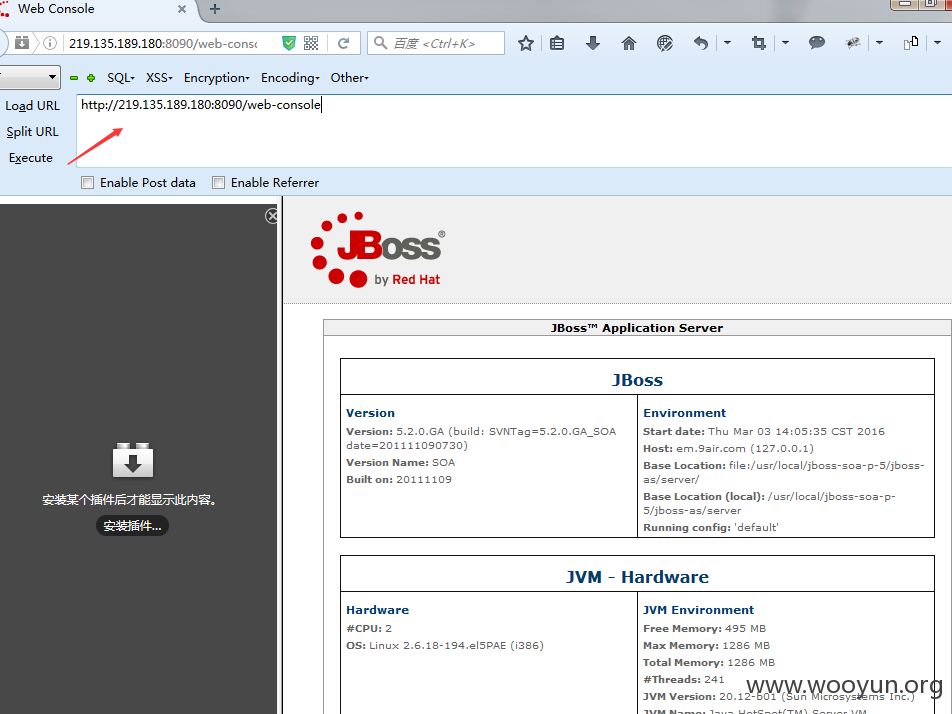

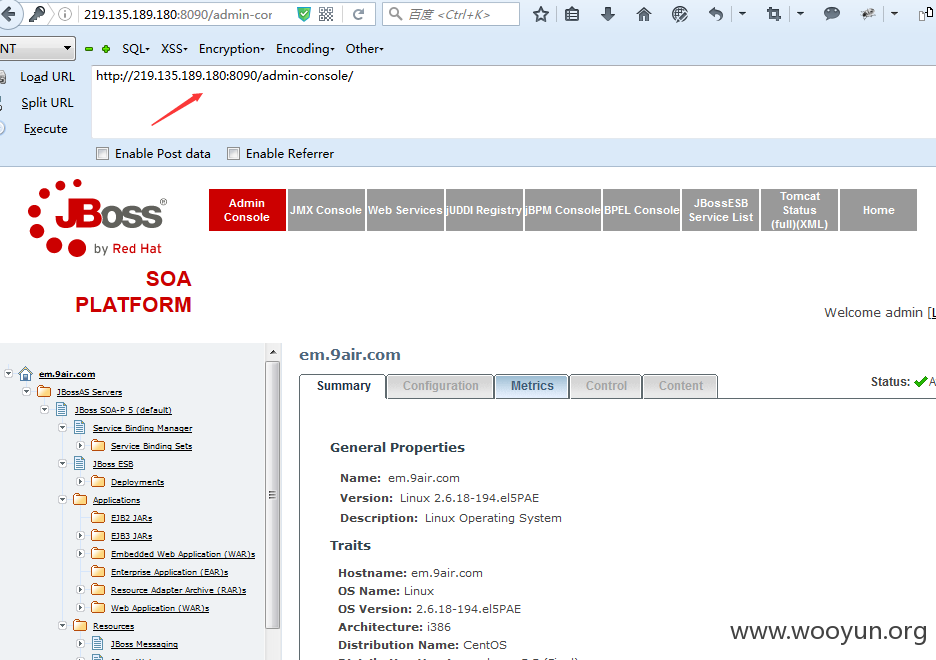

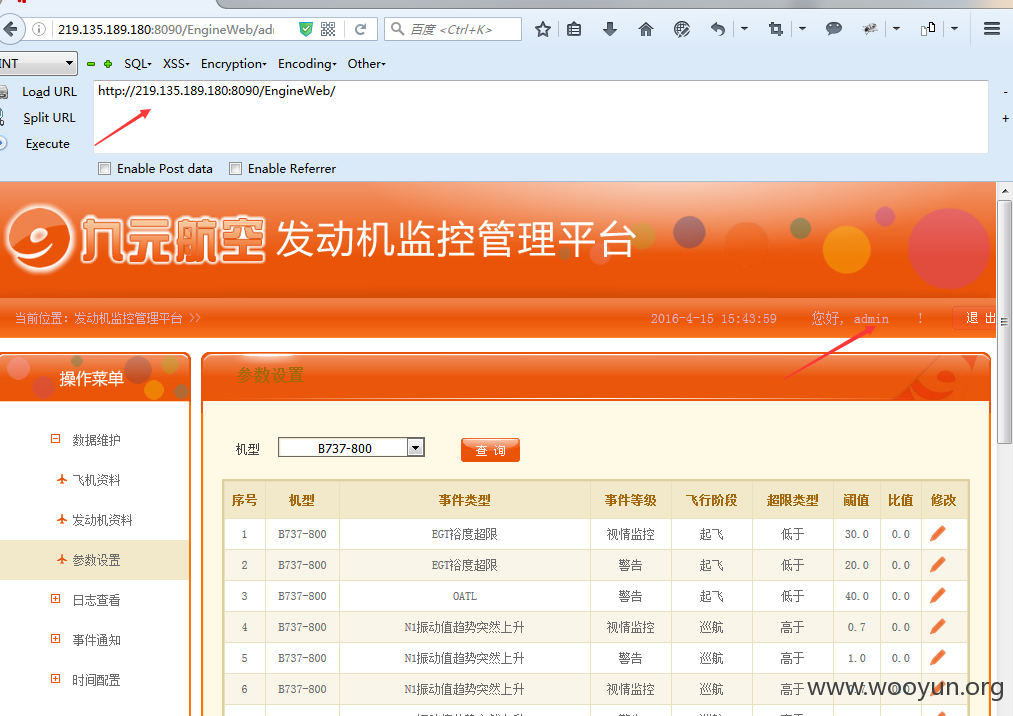

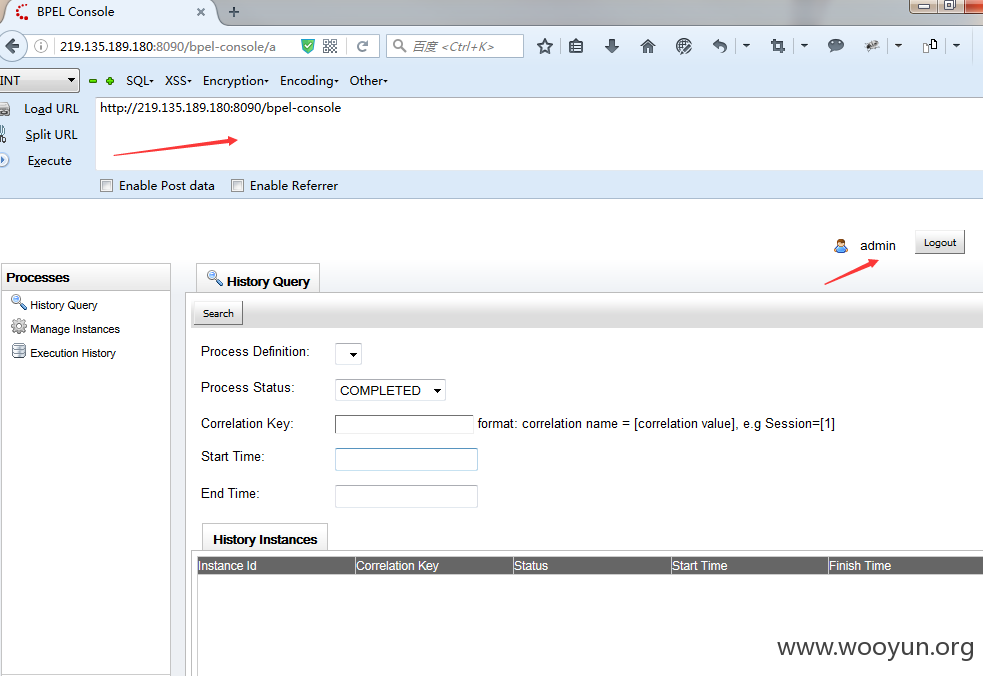

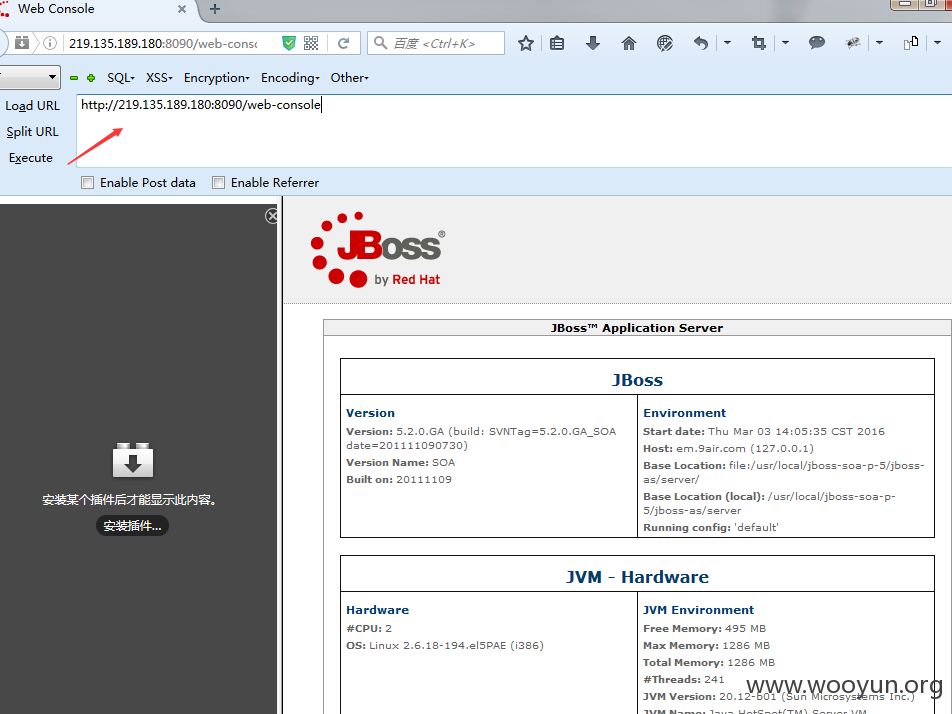

然后我就慢慢翻,随手试下弱口令,成功率高的吓人。

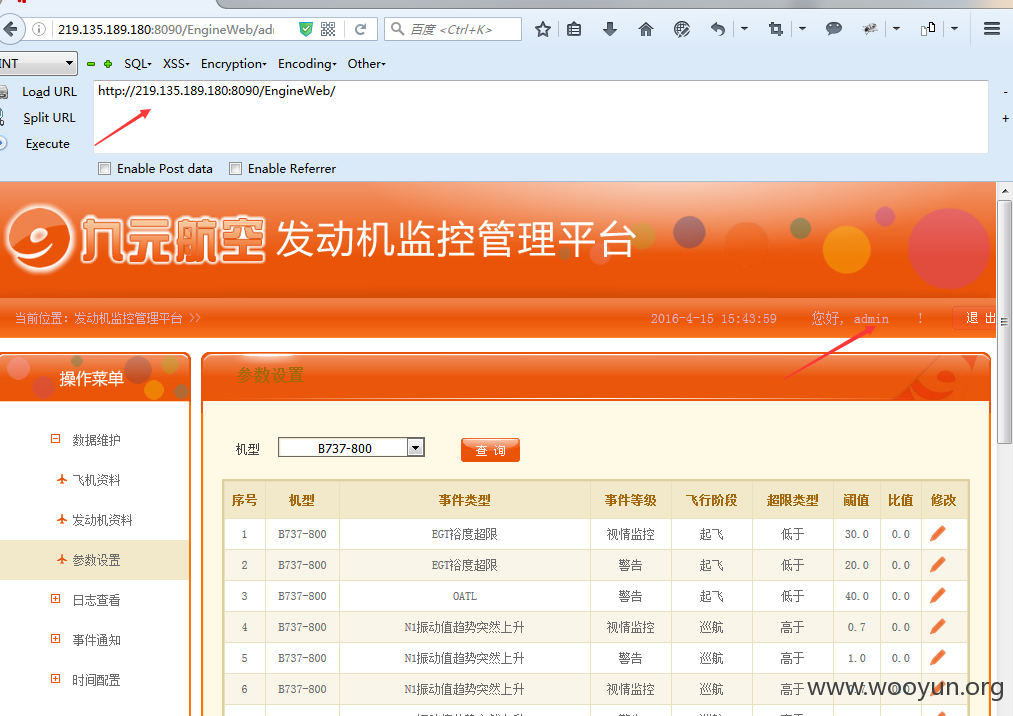

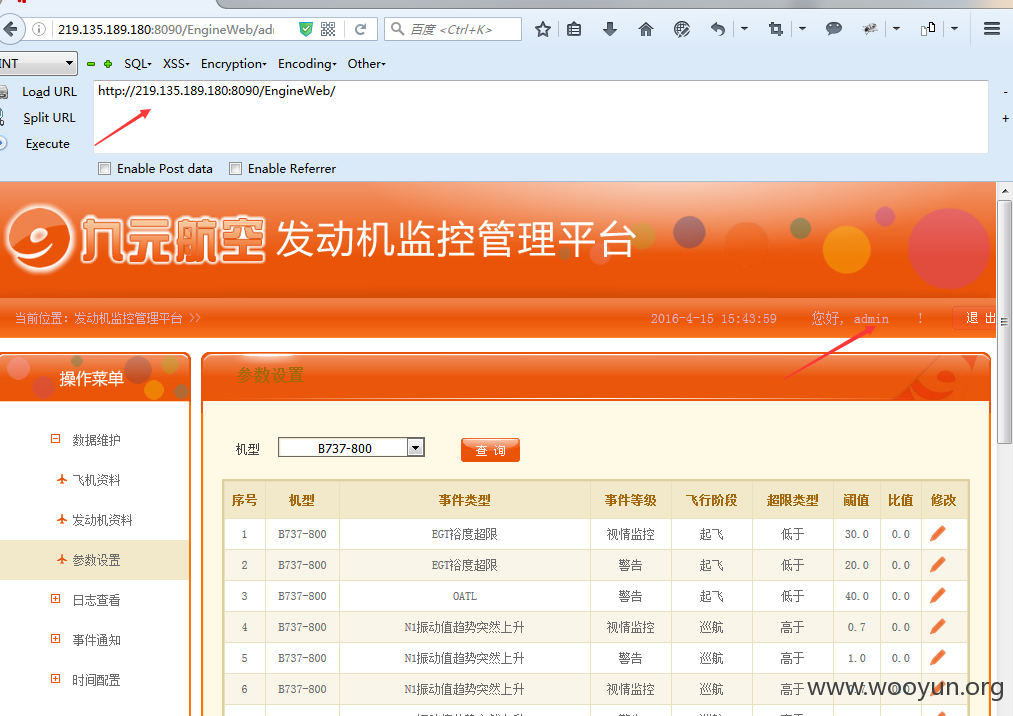

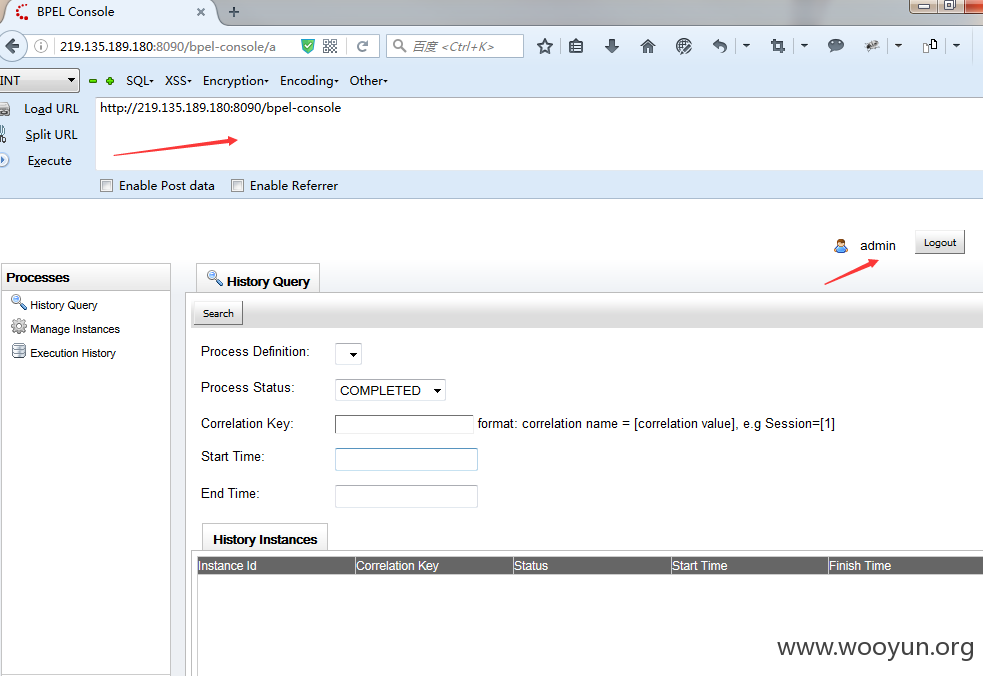

如下图

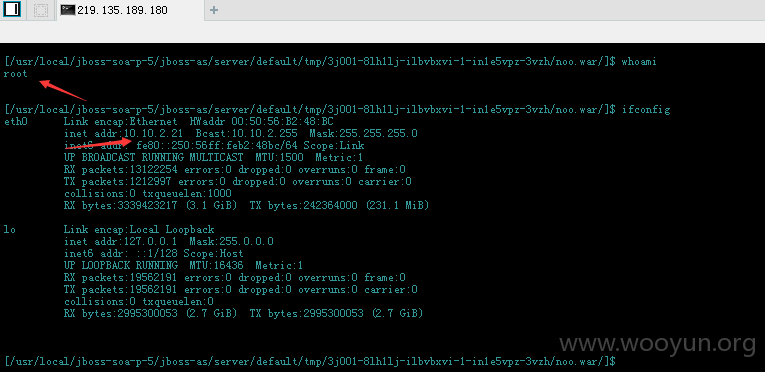

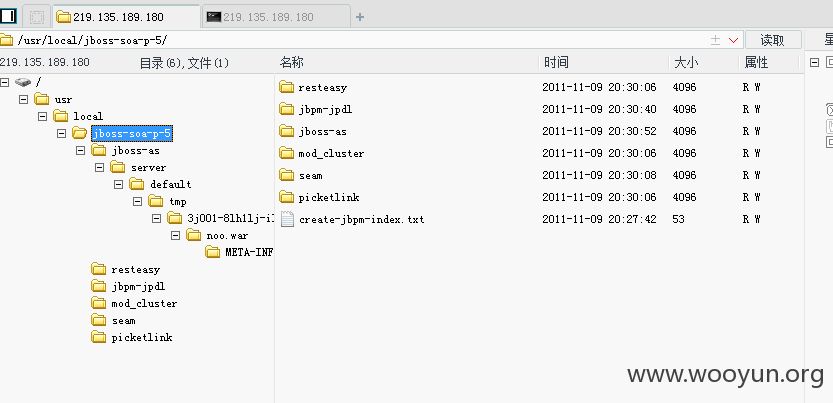

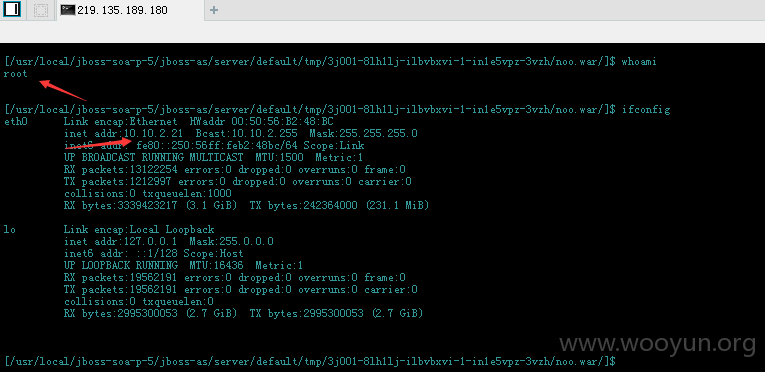

然后就简单的getshell了,地址:

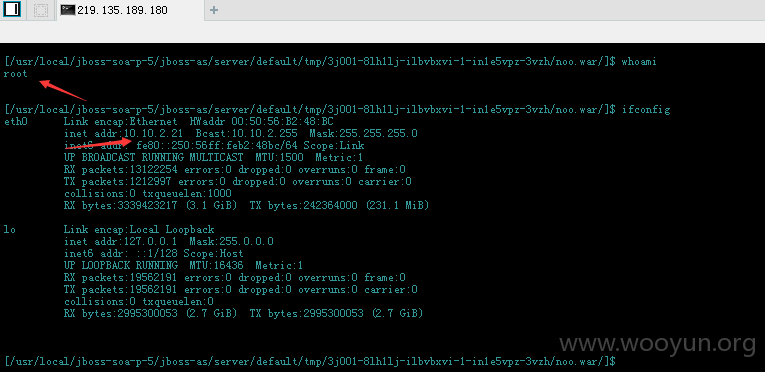

内网root权限

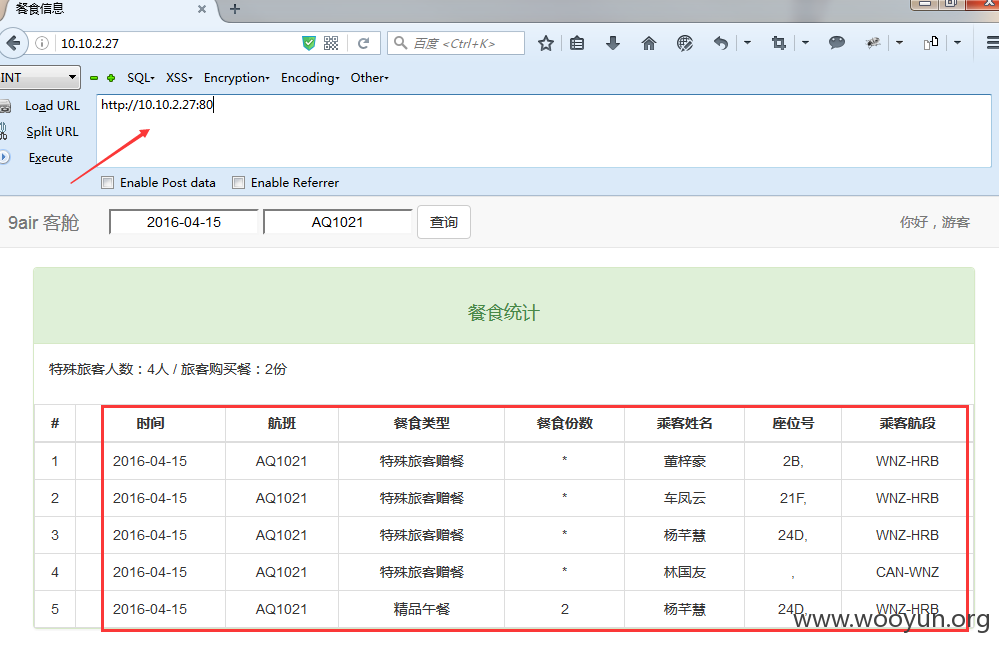

简单探测了一下

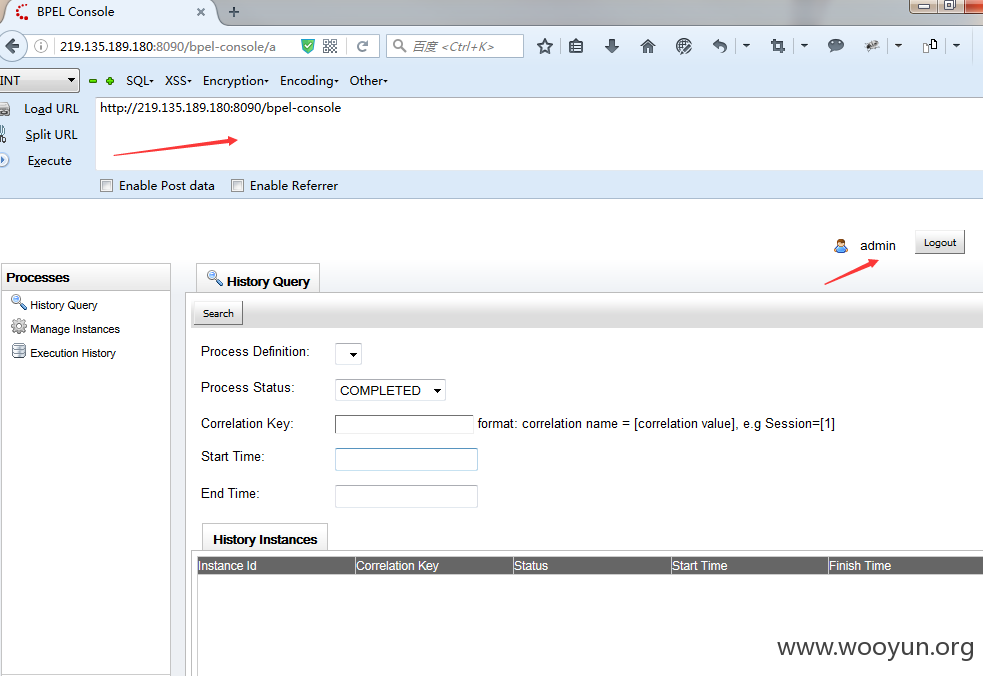

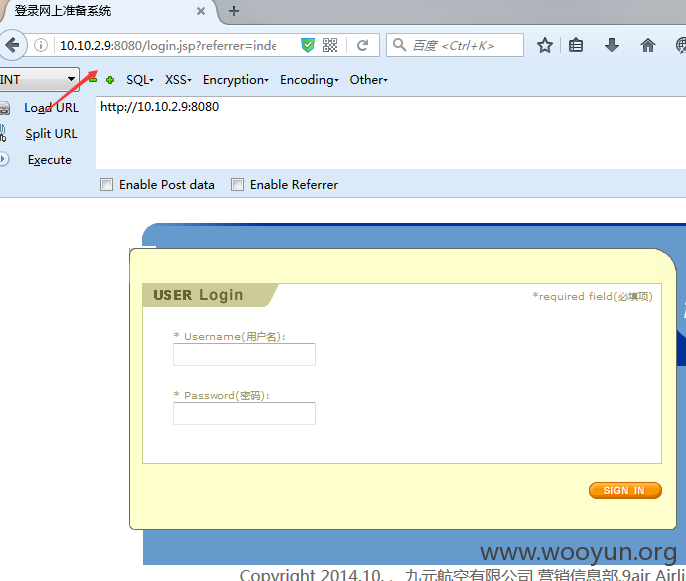

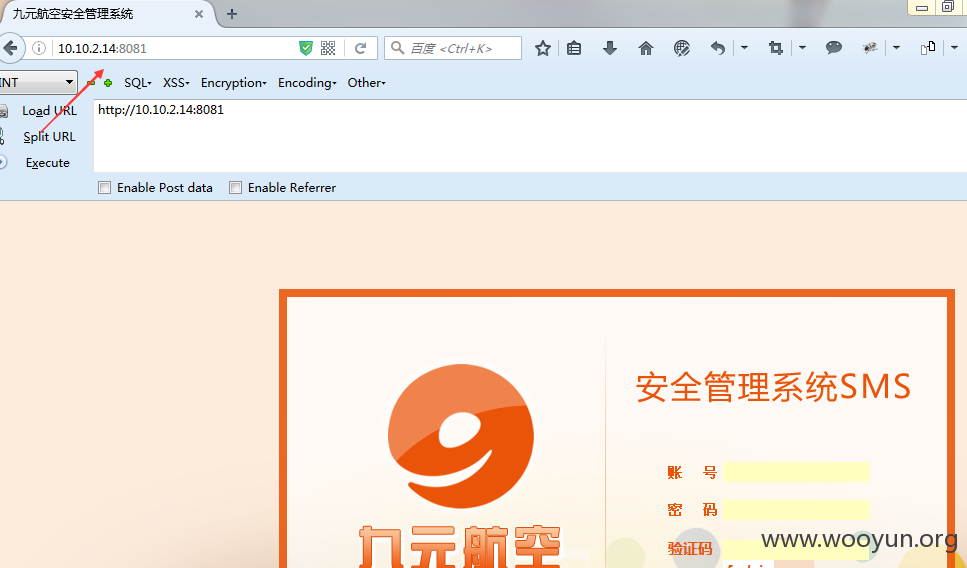

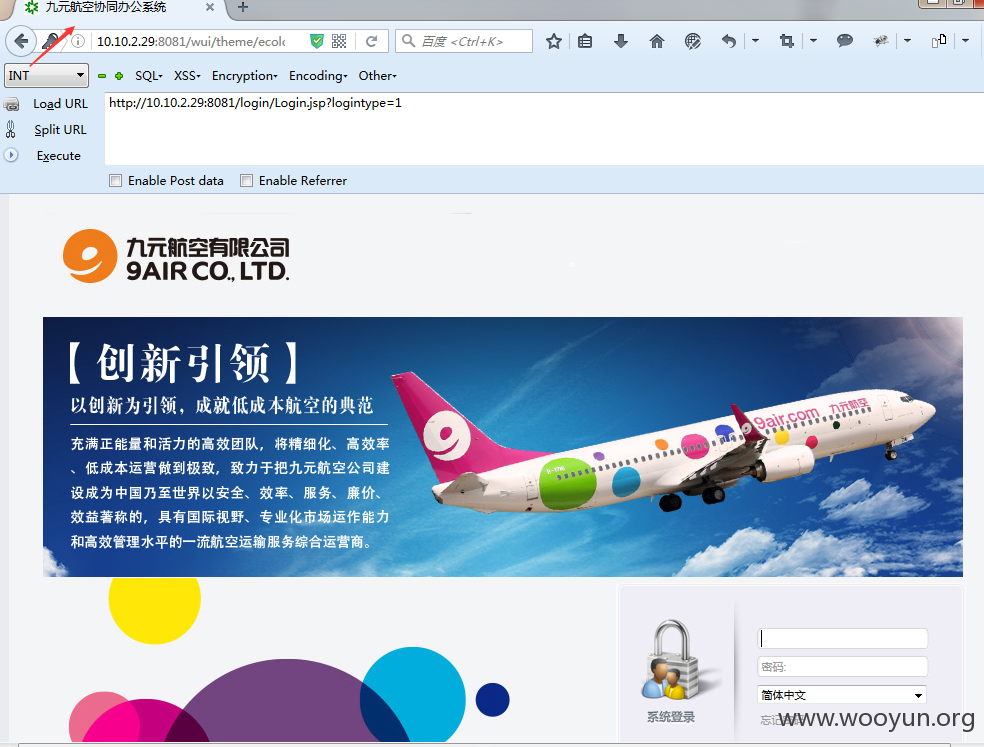

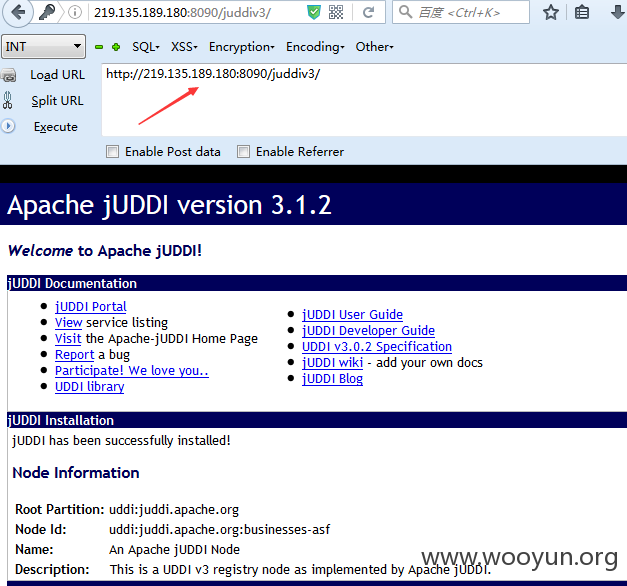

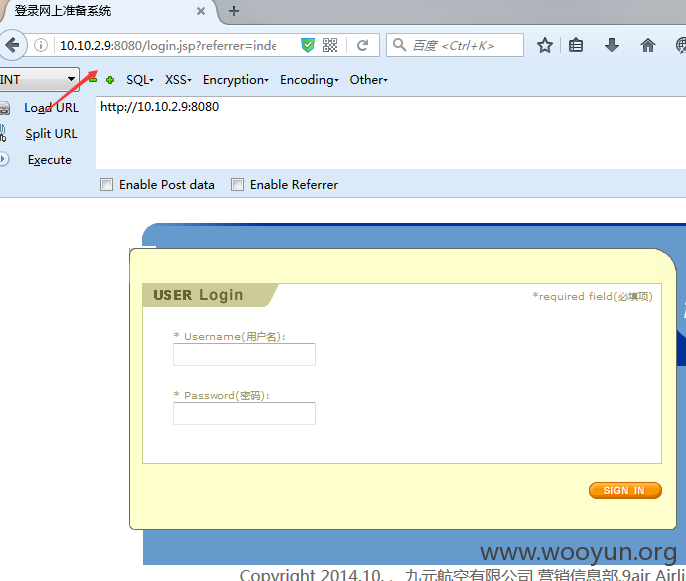

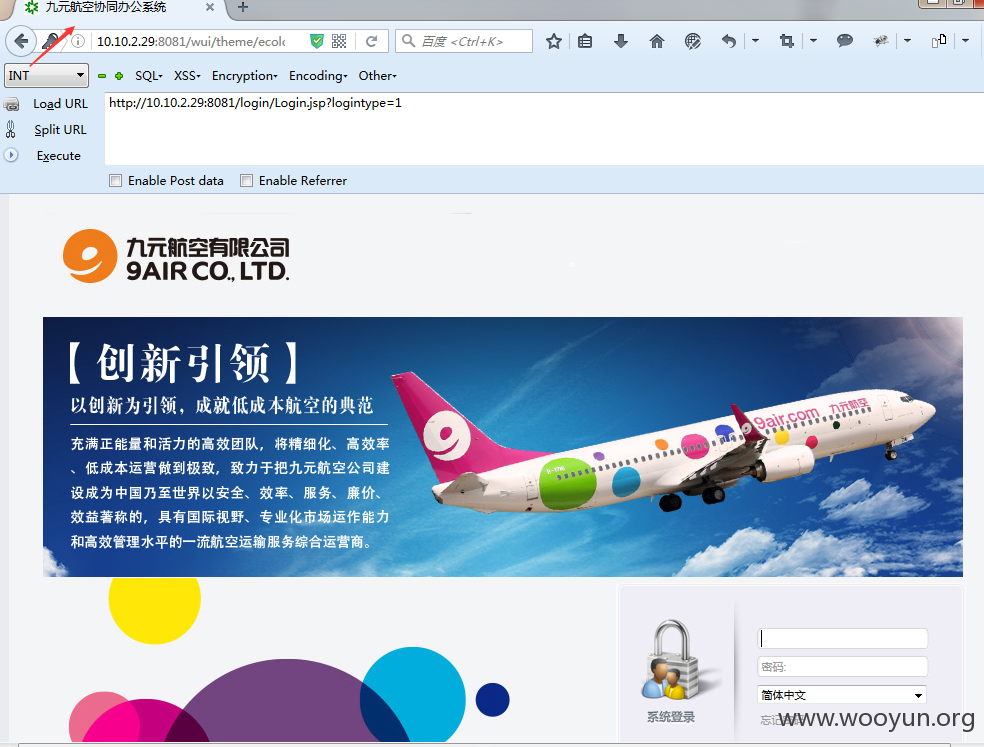

代理访问之

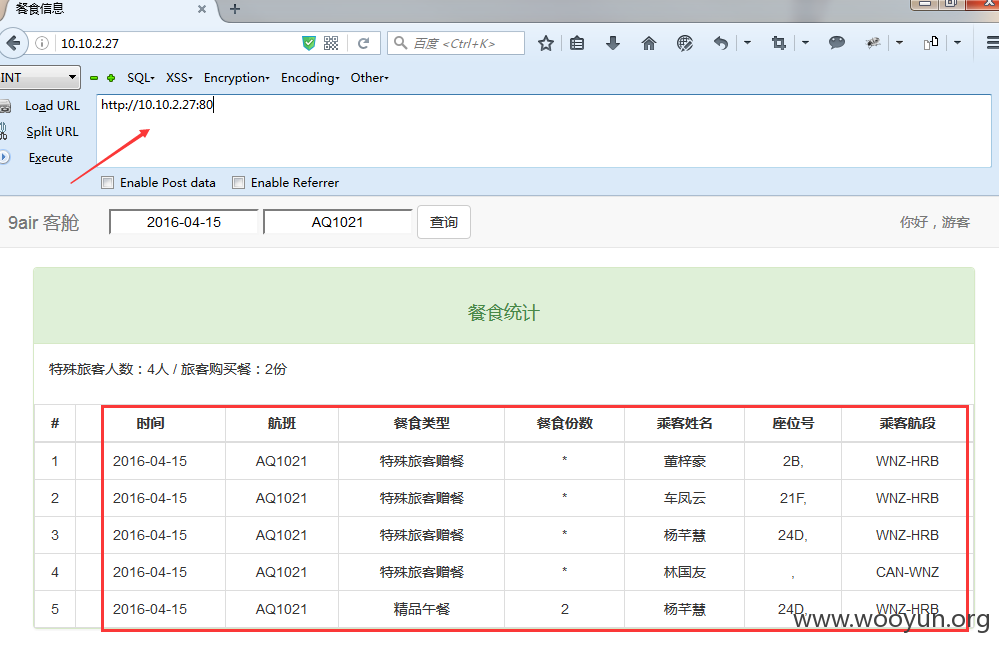

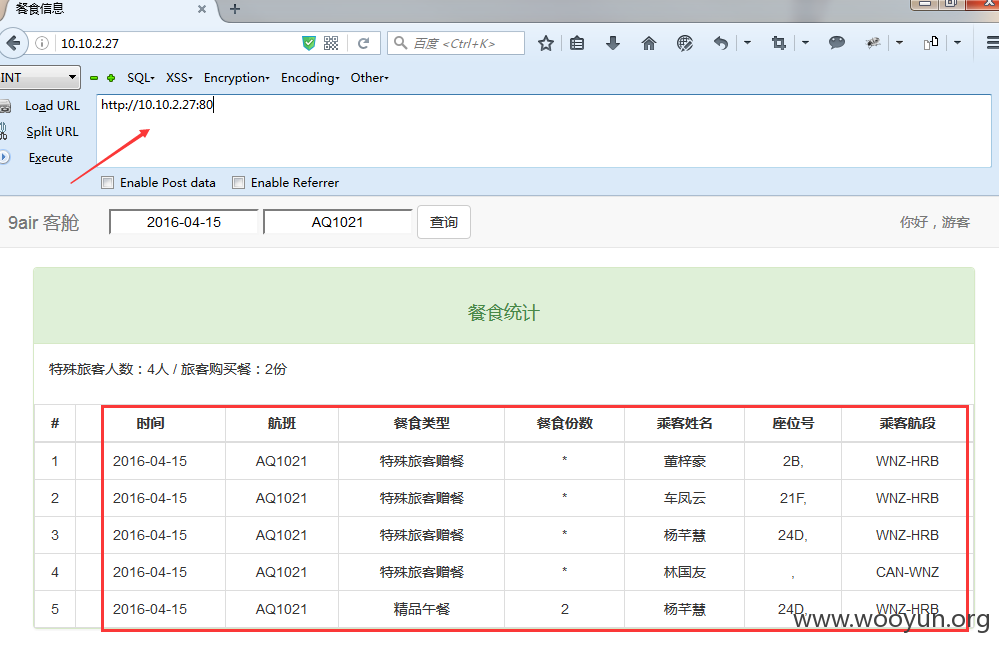

内部系统还是蛮多的,就不继续了,望尽快修复

这里存在弱口令:admin admin

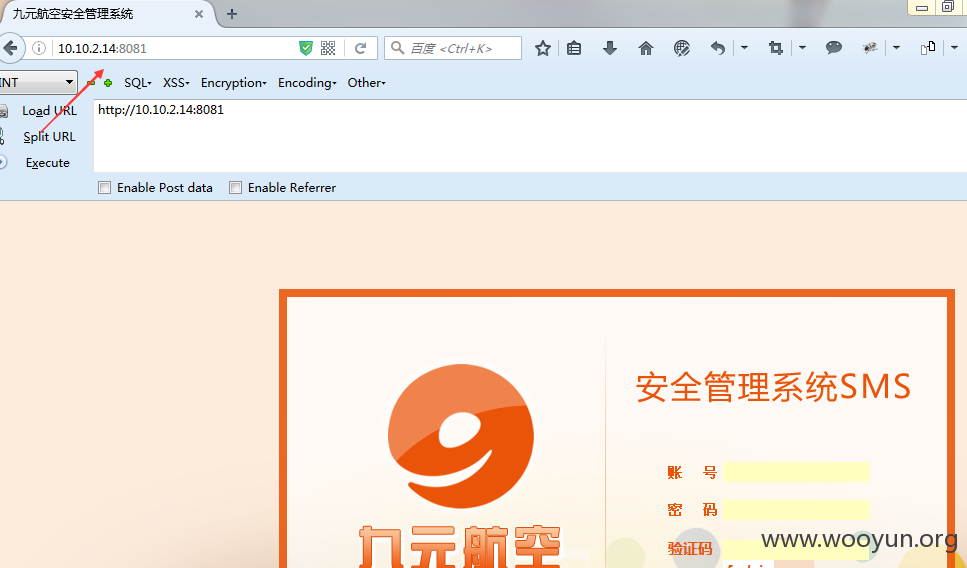

看了下,部署了很多的应用

然后我就慢慢翻,随手试下弱口令,成功率高的吓人。

如下图

然后就简单的getshell了,地址:

内网root权限

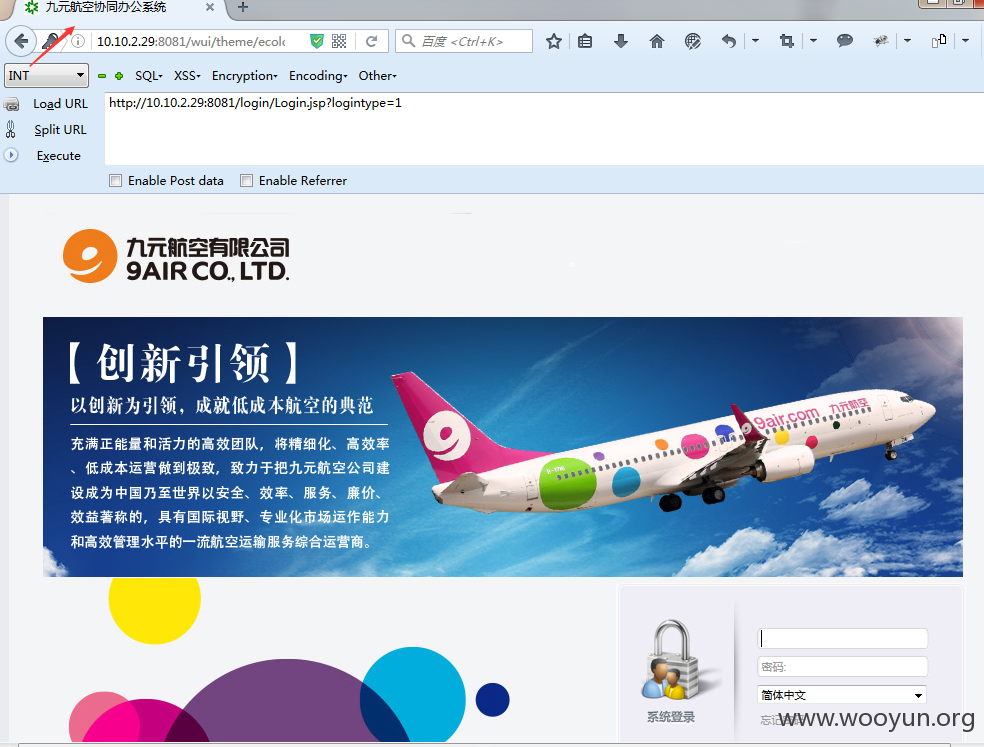

简单探测了一下

代理访问之

内部系统还是蛮多的,就不继续了,望尽快修复^_^