漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0195016

漏洞标题:云信某系统信息泄露导致内网陷落危害到大部分合作厂商

相关厂商:creditcloud.com

漏洞作者: 路人甲

提交时间:2016-04-11 17:36

修复时间:2016-05-26 18:40

公开时间:2016-05-26 18:40

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-11: 细节已通知厂商并且等待厂商处理中

2016-04-11: 厂商已经确认,细节仅向厂商公开

2016-04-21: 细节向核心白帽子及相关领域专家公开

2016-05-01: 细节向普通白帽子公开

2016-05-11: 细节向实习白帽子公开

2016-05-26: 细节向公众公开

简要描述:

云信某系统信息泄露导致内网陷落危害到大部分厂商,比如国美,凤凰,链家,华为,还有众多金融企业 成立于2013年4月,致力于为机构提供专业的互联网金融核心技术服务。公司专注于金融产品模型研发,创新性金融产品设计,线上金融产品交易平台搭建,以及后台的业务风控流程体系的咨询与实施业务。

详细说明:

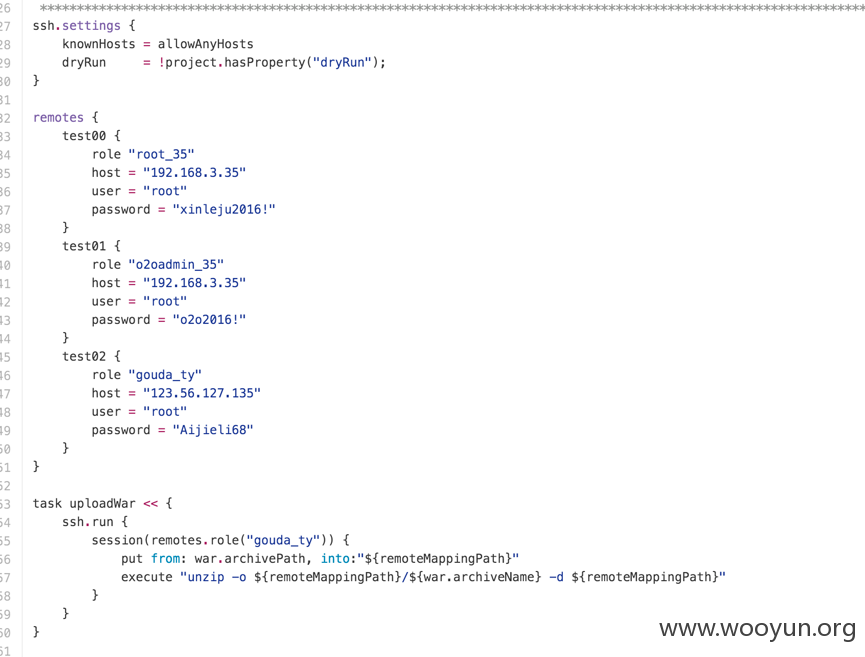

老生常谈的github权限问题导致敏感信息泄露:

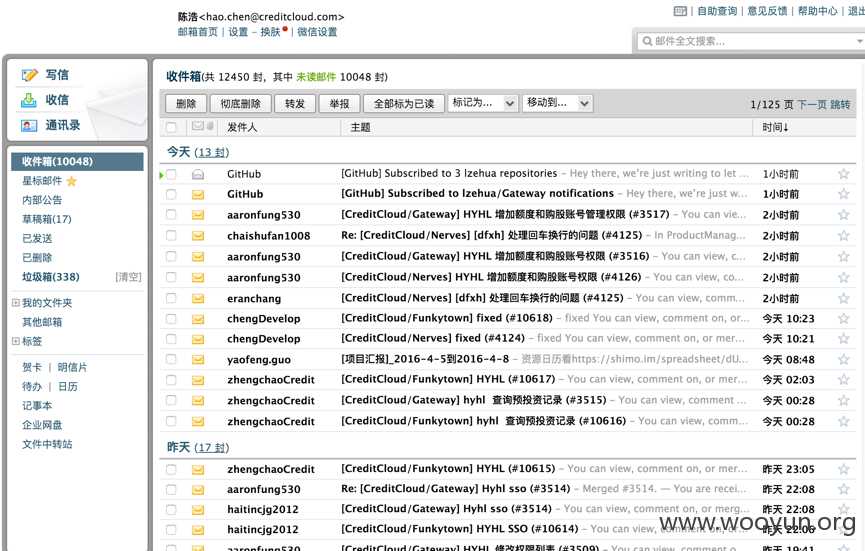

导致信息中包含了一个邮箱:

还是企鹅的企业邮箱,全是公司的敏感信息,登陆接口,测试信息,客户的信息基本全泄露

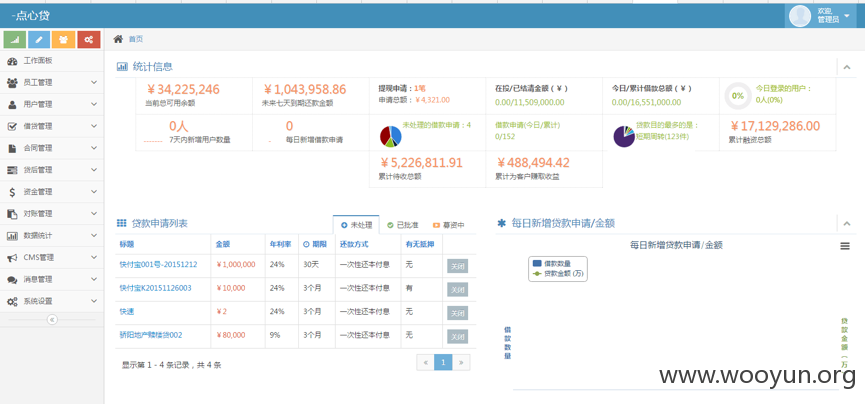

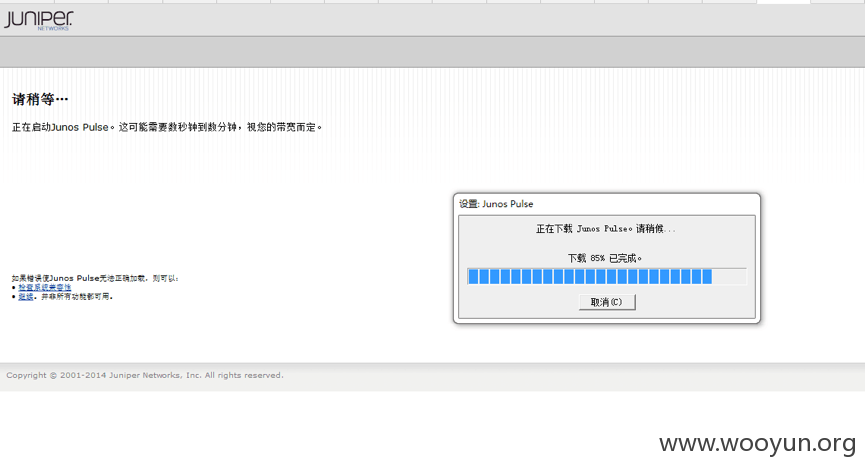

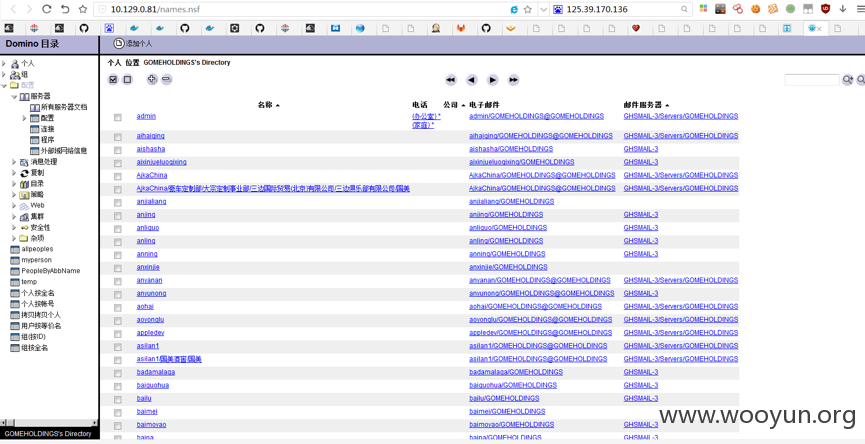

还有vpn,利用vpn进入云信内网,发现大量的客户系统,不知道是云信开发的还是使用的云信的服务器

漏洞证明:

泄露的敏感信息和客户的相关信息:

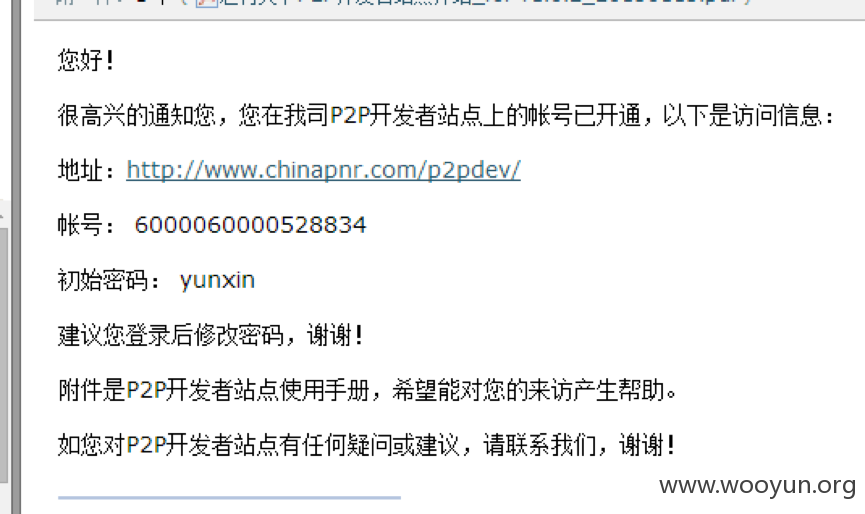

其实还有泄露的很多信息可以直接登录客户的一些系统

利用vpn直接登录内网:vpn地址:

https://sv.gomepay.com/dana-na/auth/url_default/welcome.cgi

直接举例国美的:

<img

src="/upload/201604/11155219f2c1d06ef187772137e62f37fe565bea.png" alt="12.png" />

东西太多都不一一举例了

修复方案:

安全意识,

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2016-04-11 18:33

厂商回复:

已经确定有敏感数据暴露,但主要数据为测试及对接环境信息 后期将对整体环境做全盘更密处理并增加各环境二次验证方式

最新状态:

暂无