漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0192333

漏洞标题:国旅股份旗下中免集团某系统存在命令执行漏洞/成功登录终端/可渗透内网

相关厂商:中国免税品(集团)有限责任公司

漏洞作者: 路人甲

提交时间:2016-04-05 16:48

修复时间:2016-05-20 16:50

公开时间:2016-05-20 16:50

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-05: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-05-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

rt

详细说明:

漏洞证明:

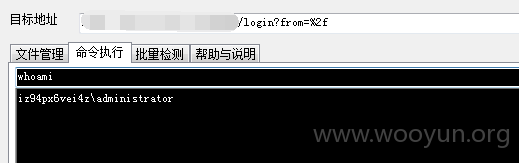

http://120.24.213.157:8080

jenkins java反序列化命令执行

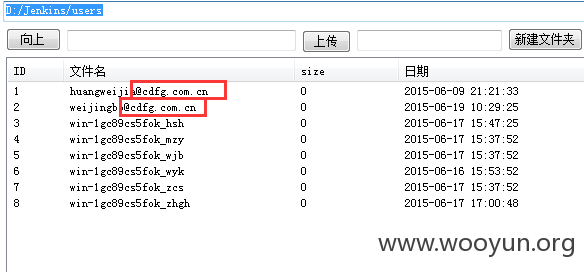

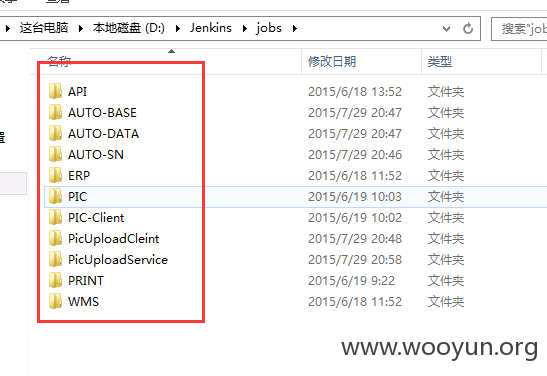

D:/Jenkins/users

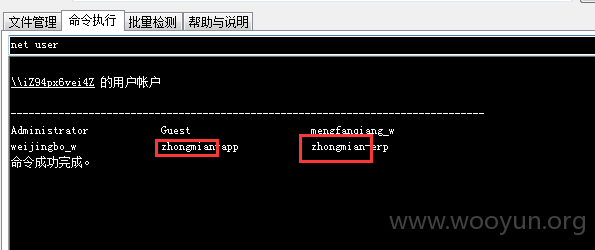

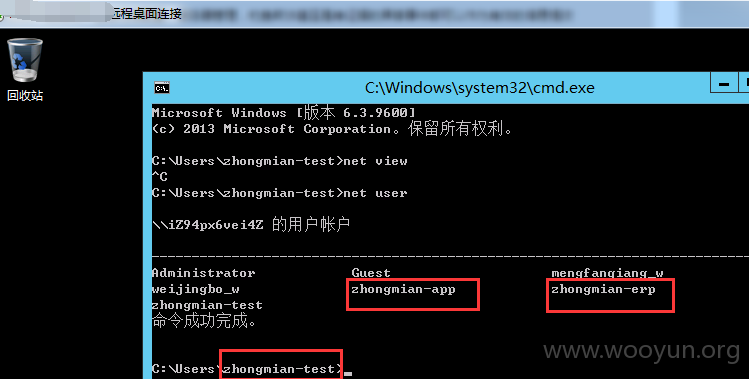

win服务器 3389没改 直接加用户 登录

arp -a

内网

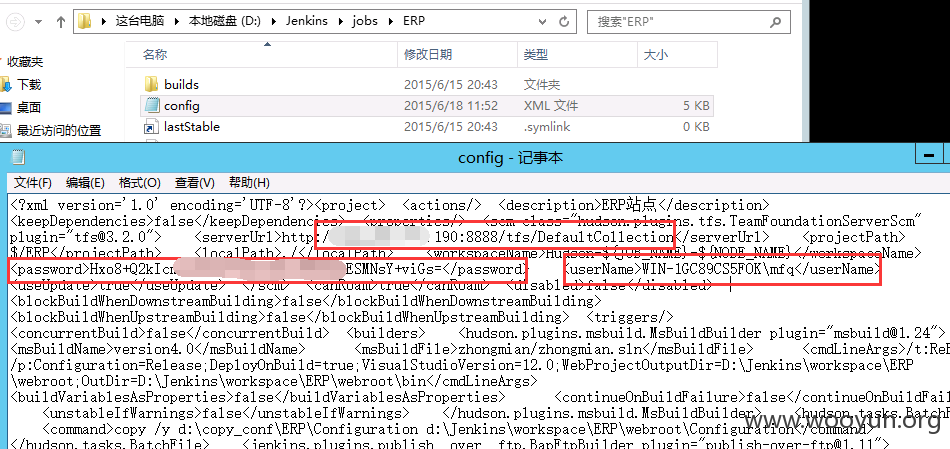

敏感信息

就证明这么多

修复方案:

补丁

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)