漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0192208

漏洞标题:科大讯飞未授权访问&Padding Oracle Vulnerability漏洞,可查看任意用户密码

相关厂商:iflytek.com

漏洞作者: harbour_bin

提交时间:2016-04-03 21:49

修复时间:2016-05-22 09:10

公开时间:2016-05-22 09:10

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-03: 细节已通知厂商并且等待厂商处理中

2016-04-07: 厂商已经确认,细节仅向厂商公开

2016-04-17: 细节向核心白帽子及相关领域专家公开

2016-04-27: 细节向普通白帽子公开

2016-05-07: 细节向实习白帽子公开

2016-05-22: 细节向公众公开

简要描述:

测试依然在继续...

详细说明:

#1 未授权访问, 越权至后台

简单证明:

仅证明, 不一一截图了

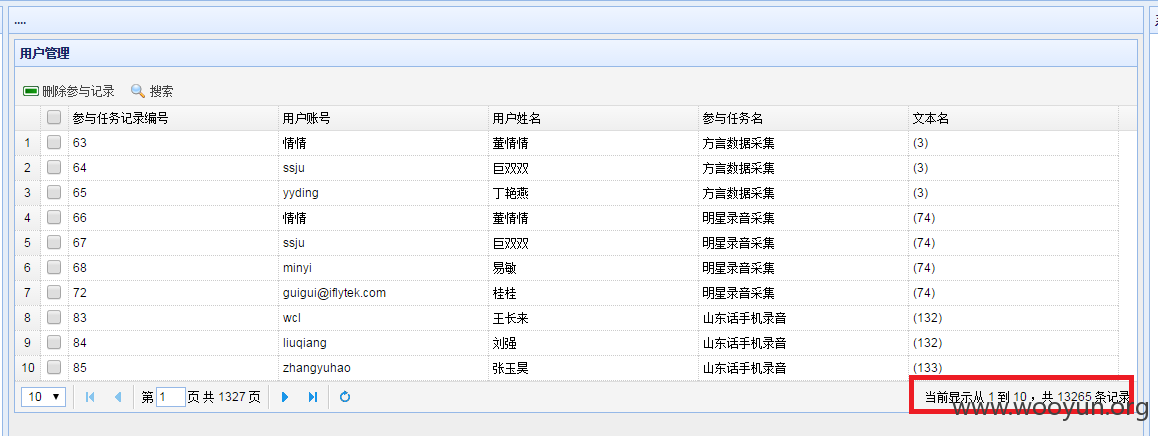

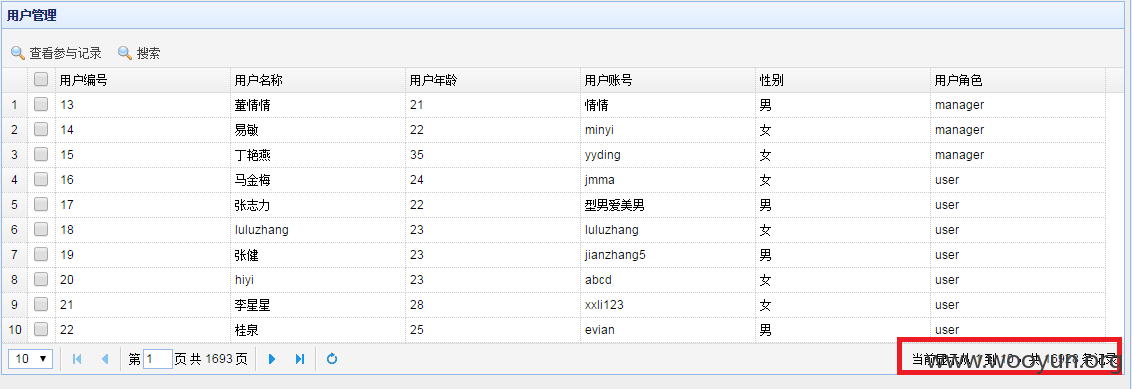

#2 依据未授权的页面, 收集用户帐号(管理员权限即可), Fuzz简单测试后获取弱密码, 其他还有的, 不列出来了

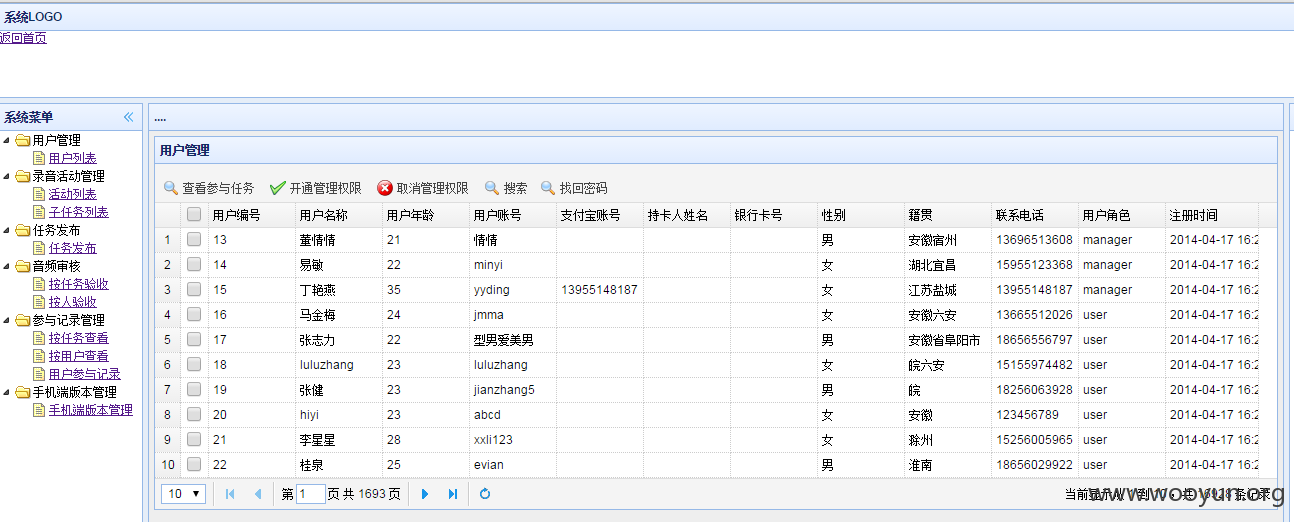

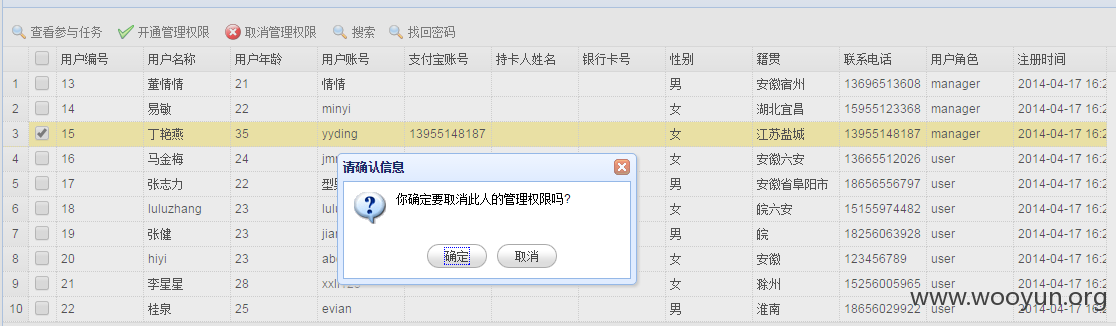

管理员权限登陆后台

#3 证明危害

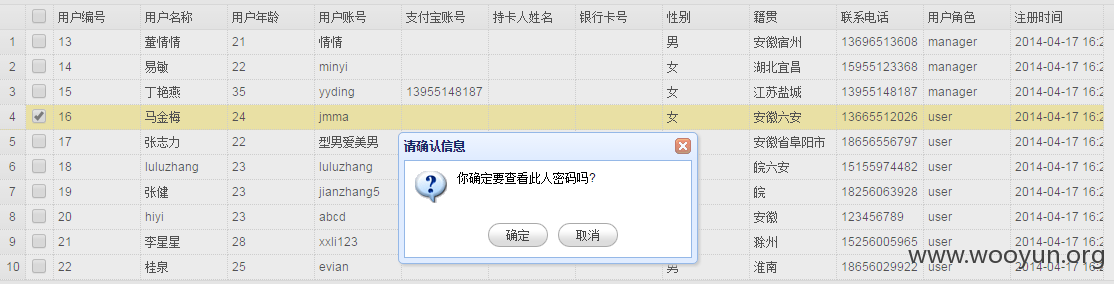

可查看任意用户密码

普通用户:

管理员, 可先取消管理权限, 再查看密码

细节不在赘叙, 可查看1.7W用户手机号码、籍贯和密码, 提示说录音可换算为酬劳, 那就要重视了

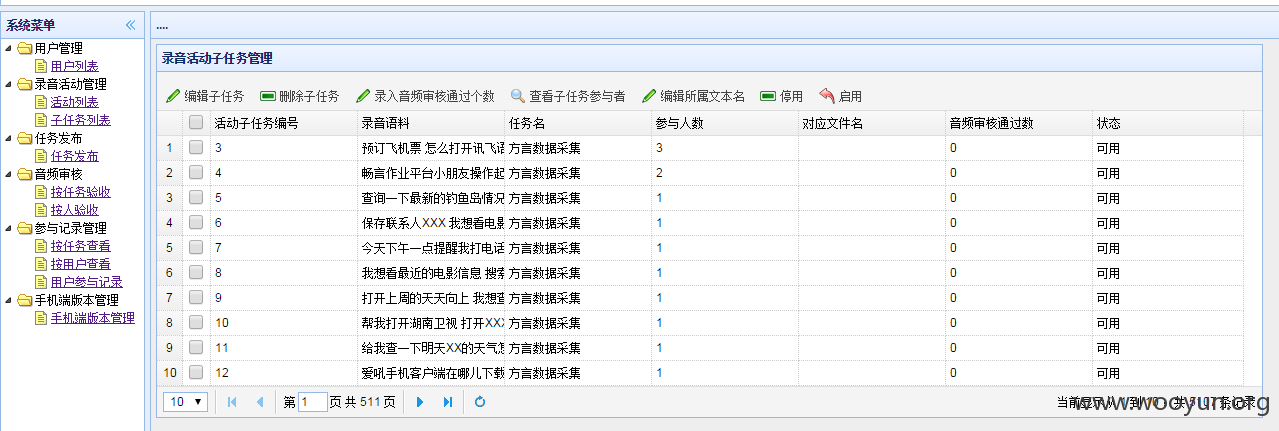

录音信息证明:

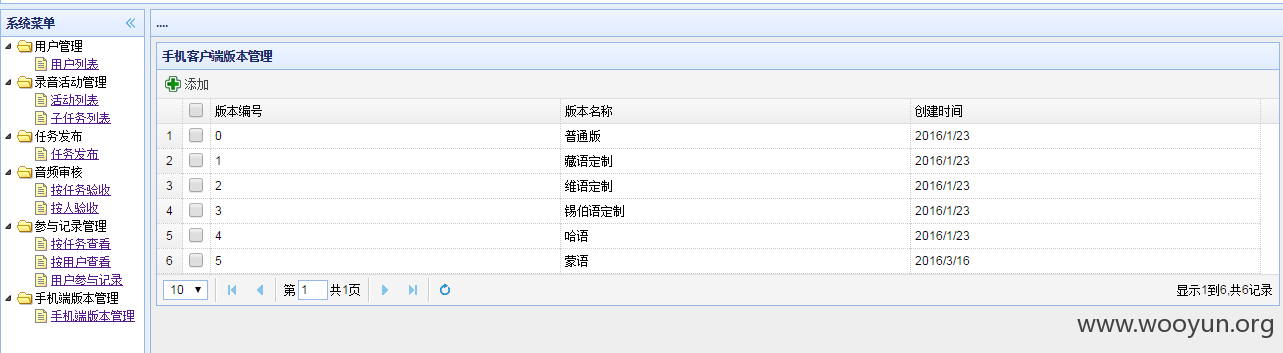

手机客户端版本:

其他不一一截图了, 你们应该懂得

#4 另一个网站

存在开放目录等问题

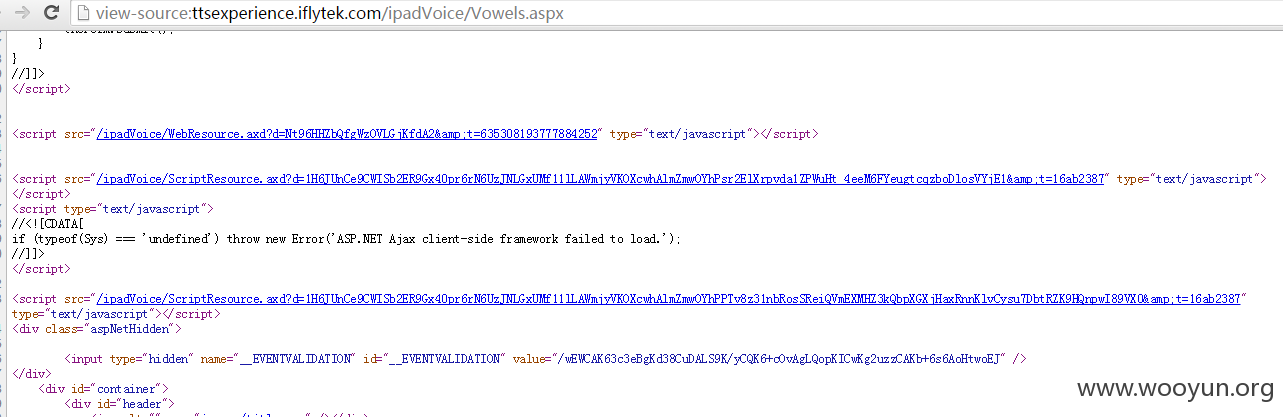

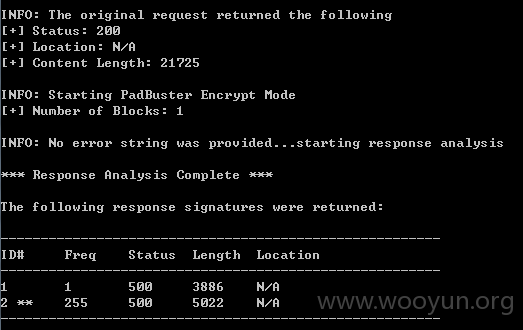

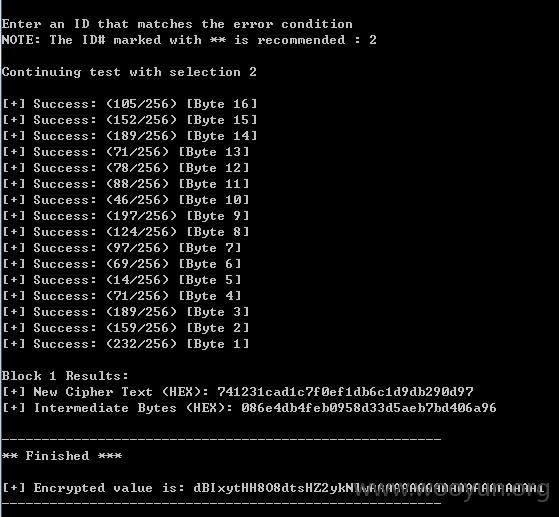

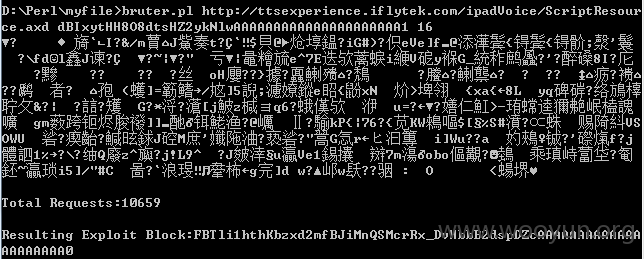

#5 Padding Oracle Vulnerability漏洞

第一步

跑出了第一步

将第一步的加密地址带入第二步

经过半个小时, 跑出第二步

直接访问

漏洞证明:

已证明!

修复方案:

1、Padding Oracle Vulnerability漏洞, 安装微软官方补丁;

2、未授权访问, 进行权限认证;

3、帐号体系控制不严, 对弱密码进行检测, 弱密码比较多;

4、安全意识有时候比技术更加重要吧.

版权声明:转载请注明来源 harbour_bin@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-04-07 09:09

厂商回复:

感谢提交,正在安排修复。

最新状态:

暂无