漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0191588

漏洞标题:战旗TV某后台奇葩登录

相关厂商:边锋网络

漏洞作者: DeadSea

提交时间:2016-04-02 09:24

修复时间:2016-04-06 10:04

公开时间:2016-04-06 10:04

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-02: 细节已通知厂商并且等待厂商处理中

2016-04-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

终于到战旗了。

RT~~

详细说明:

我试过了很多用户名什么zhanqi bianfeng test admin 都没有,

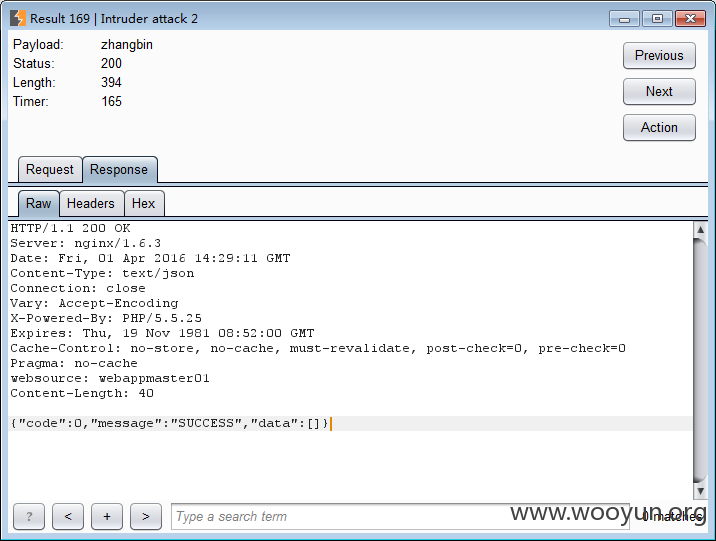

怎么爆破出一个用户名呢?先用top500姓名字典,用burp爆破出了一枚帐号

在手机验证那里抓包。

发送验证码抓包爆破,帐号是zhangbin

返回包是

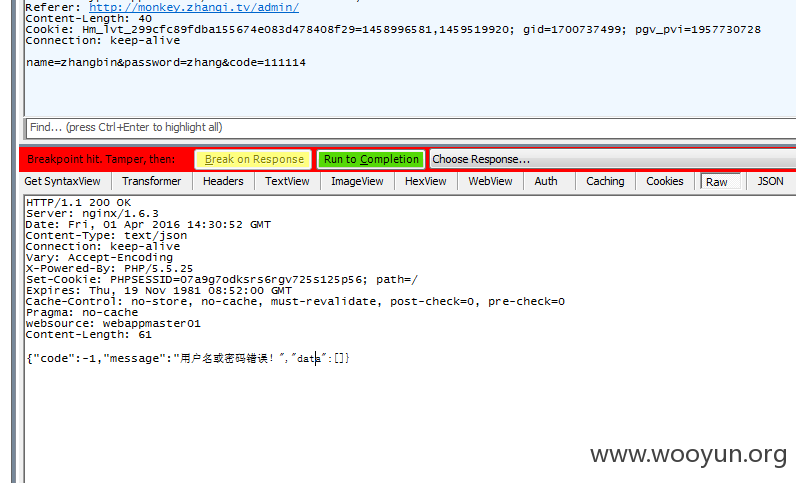

那么现在去登录抓包看看

帐号密码随意验证码6位随便填写即可

返回包改成

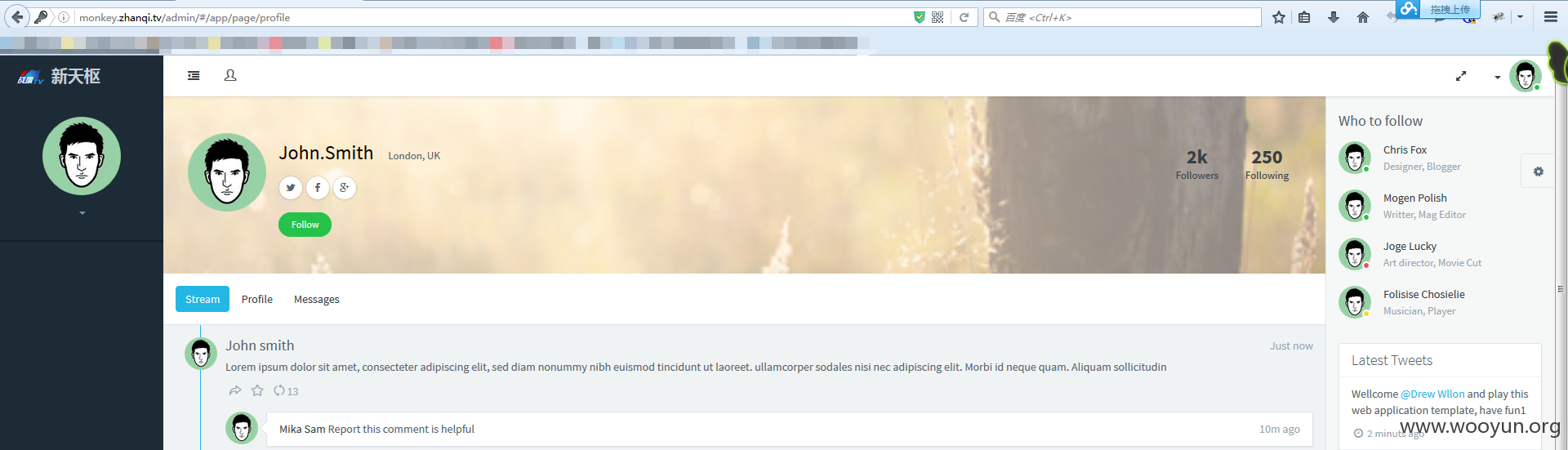

漏洞证明:

修复方案:

不知道问问zhangbin?

版权声明:转载请注明来源 DeadSea@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-04-06 10:04

厂商回复:

你好,无法复现漏洞,无影响,前段漏洞页面而已。如有问题请后台私信

最新状态:

暂无