漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0190883

漏洞标题:车来了APP 客户端XSS漏洞

相关厂商:车来了

漏洞作者: 路人甲

提交时间:2016-03-31 11:37

修复时间:2016-05-15 11:40

公开时间:2016-05-15 11:40

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-31: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-05-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

车来了APP 客户端XSS漏洞

详细说明:

漏洞证明:

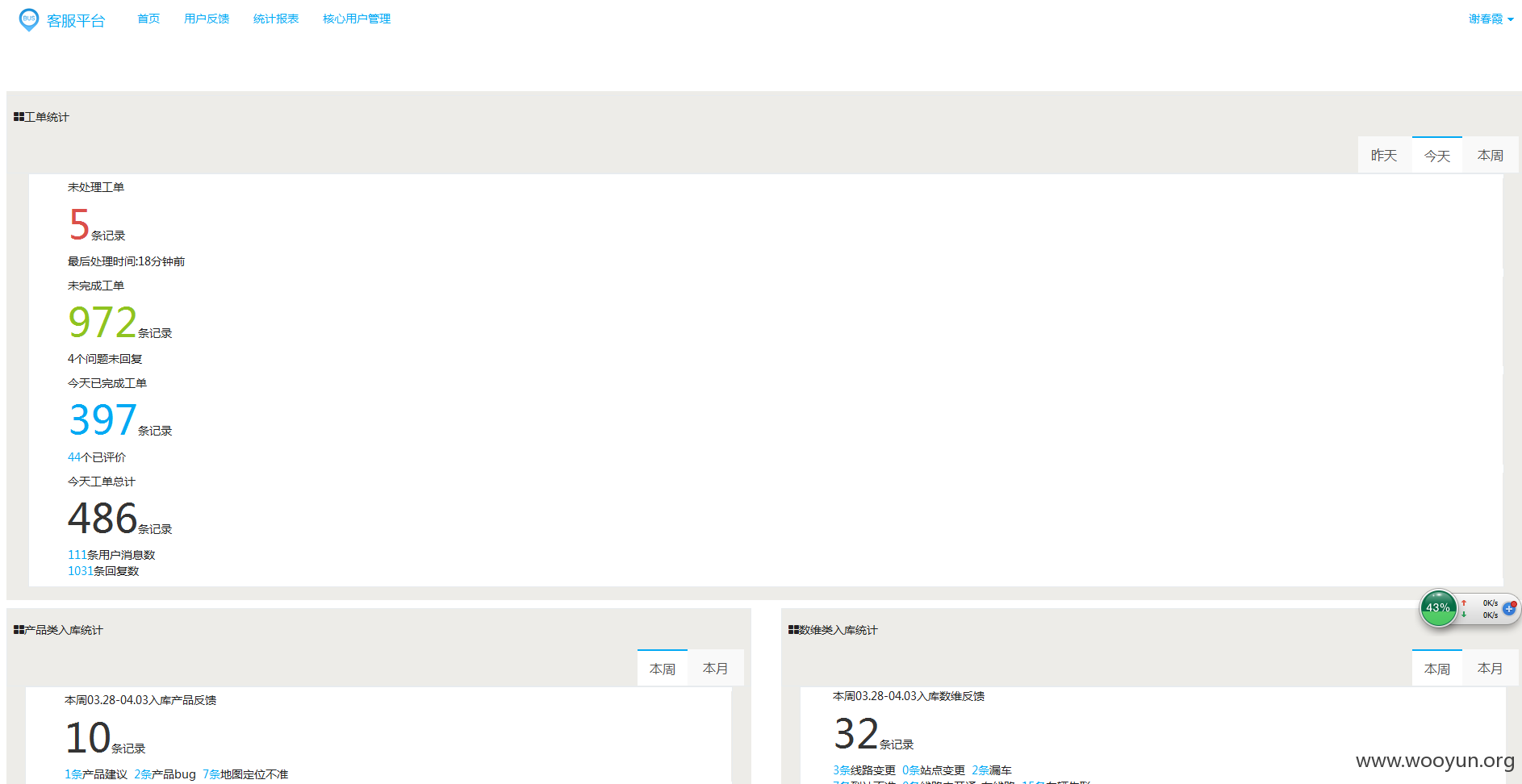

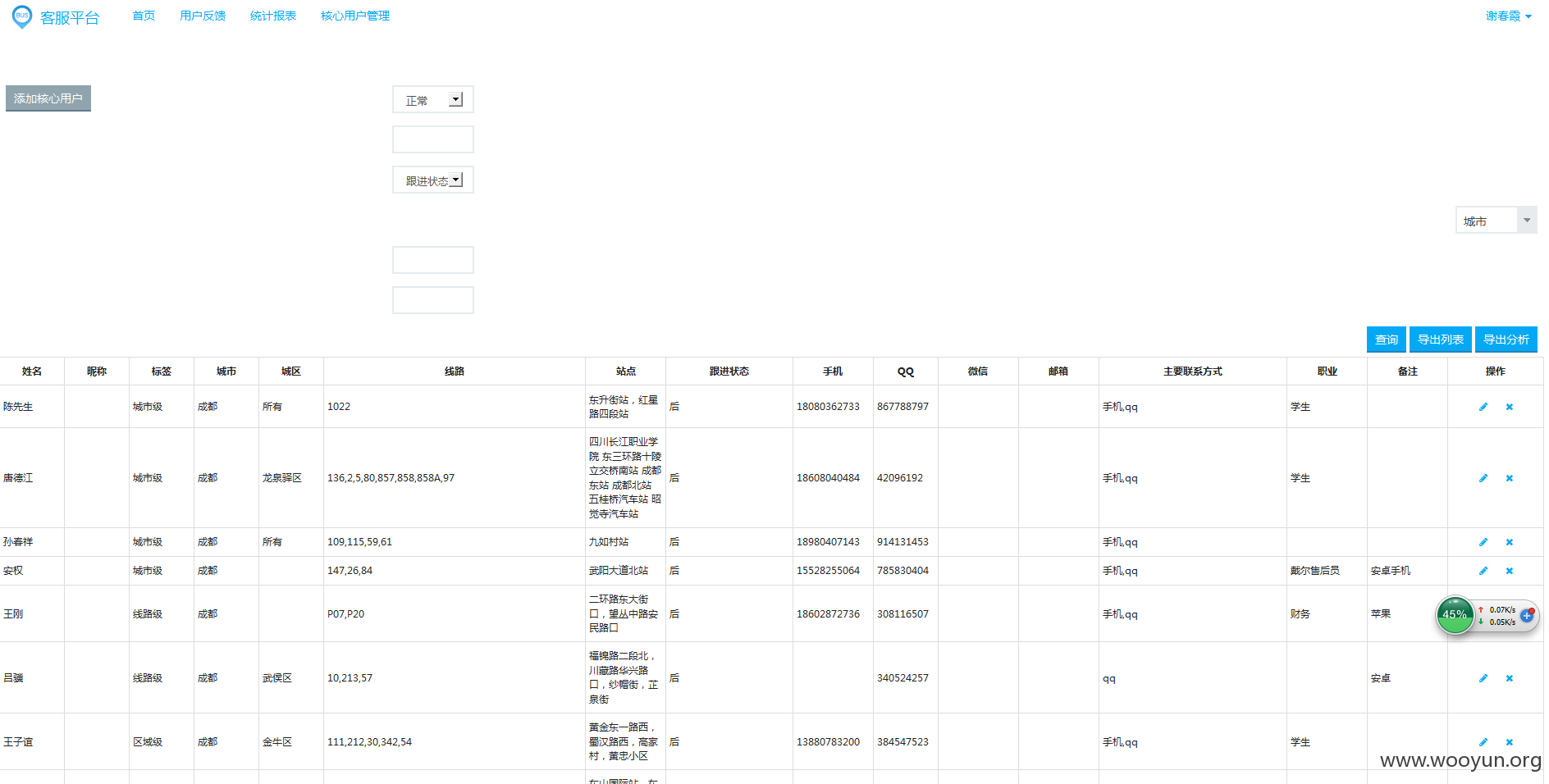

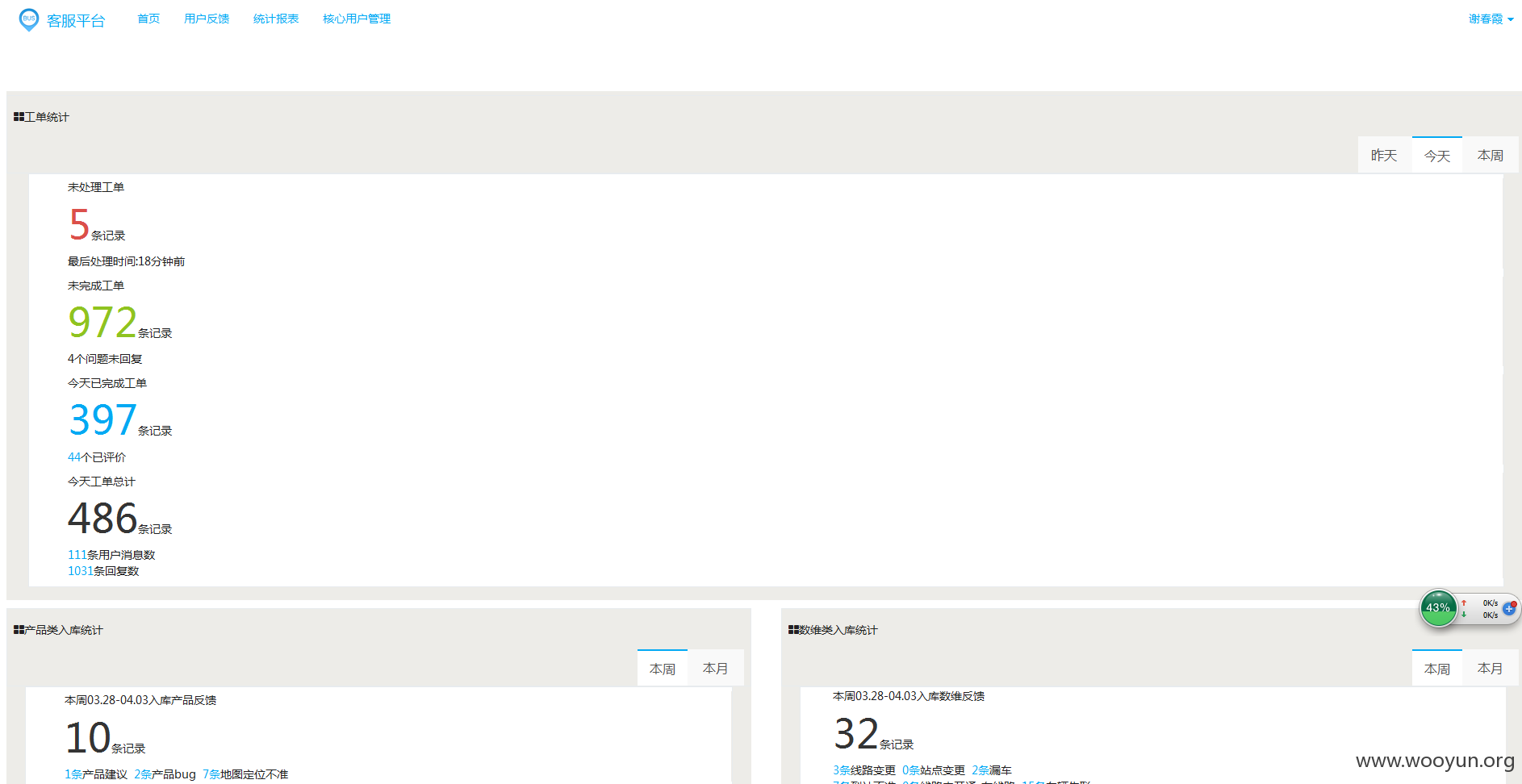

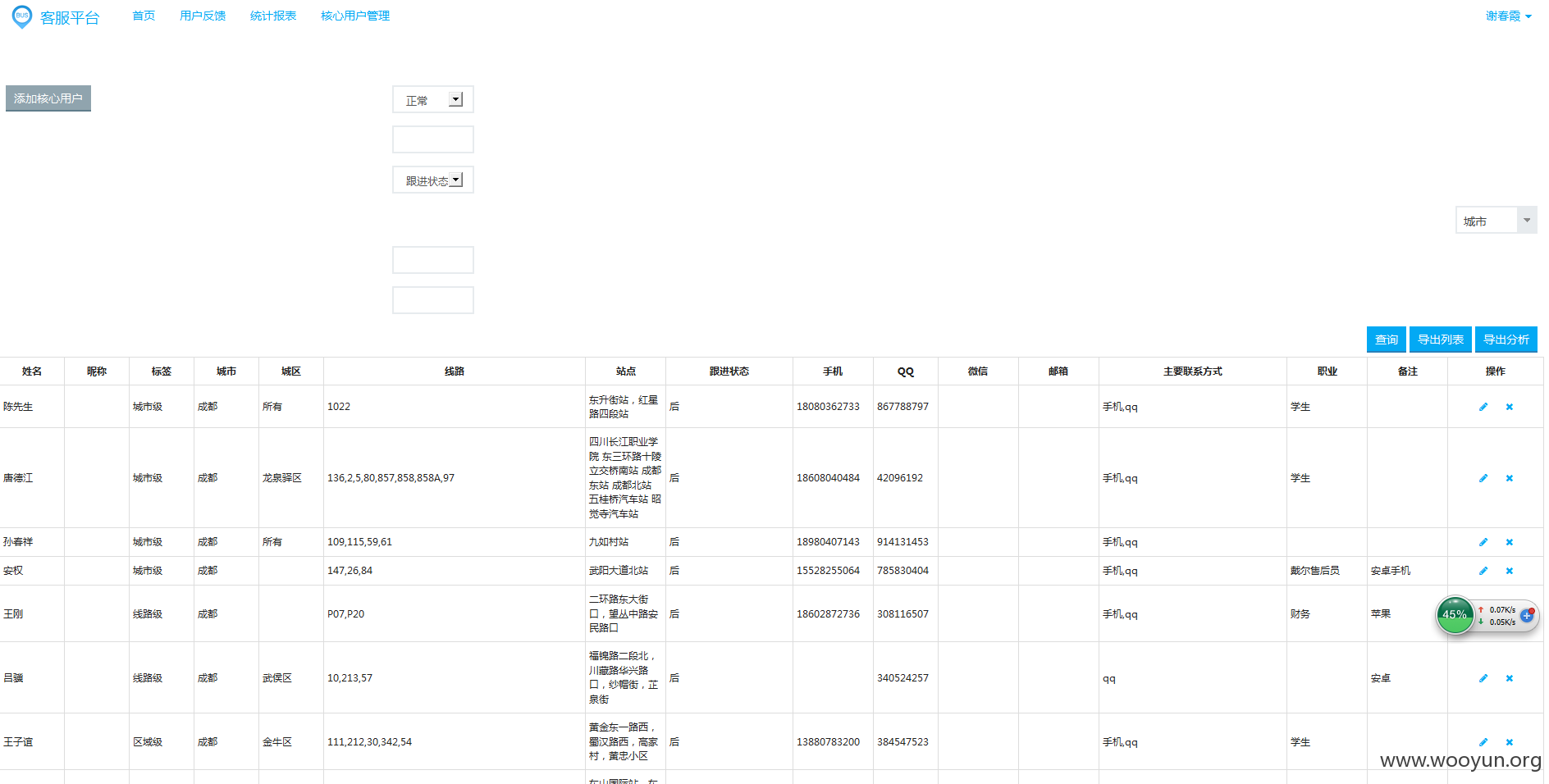

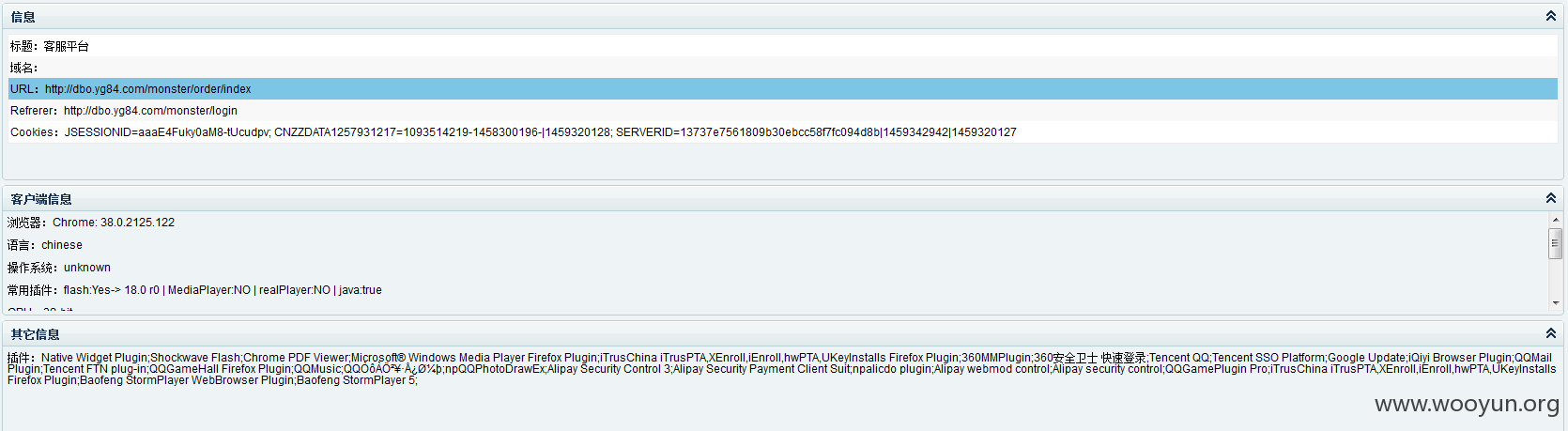

标题:客服平台

域名:

URL:http://dbo.yg84.com/monster/order/index

Refrerer:http://dbo.yg84.com/monster/login

Cookies:JSESSIONID=aaaE4Fuky0aM8-tUcudpv; CNZZDATA1257931217=1093514219-1458300196-|1459320128; SERVERID=13737e7561809b30ebcc58f7fc094d8b|1459342942|1459320127

修复方案:

你们懂的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)