漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0189066

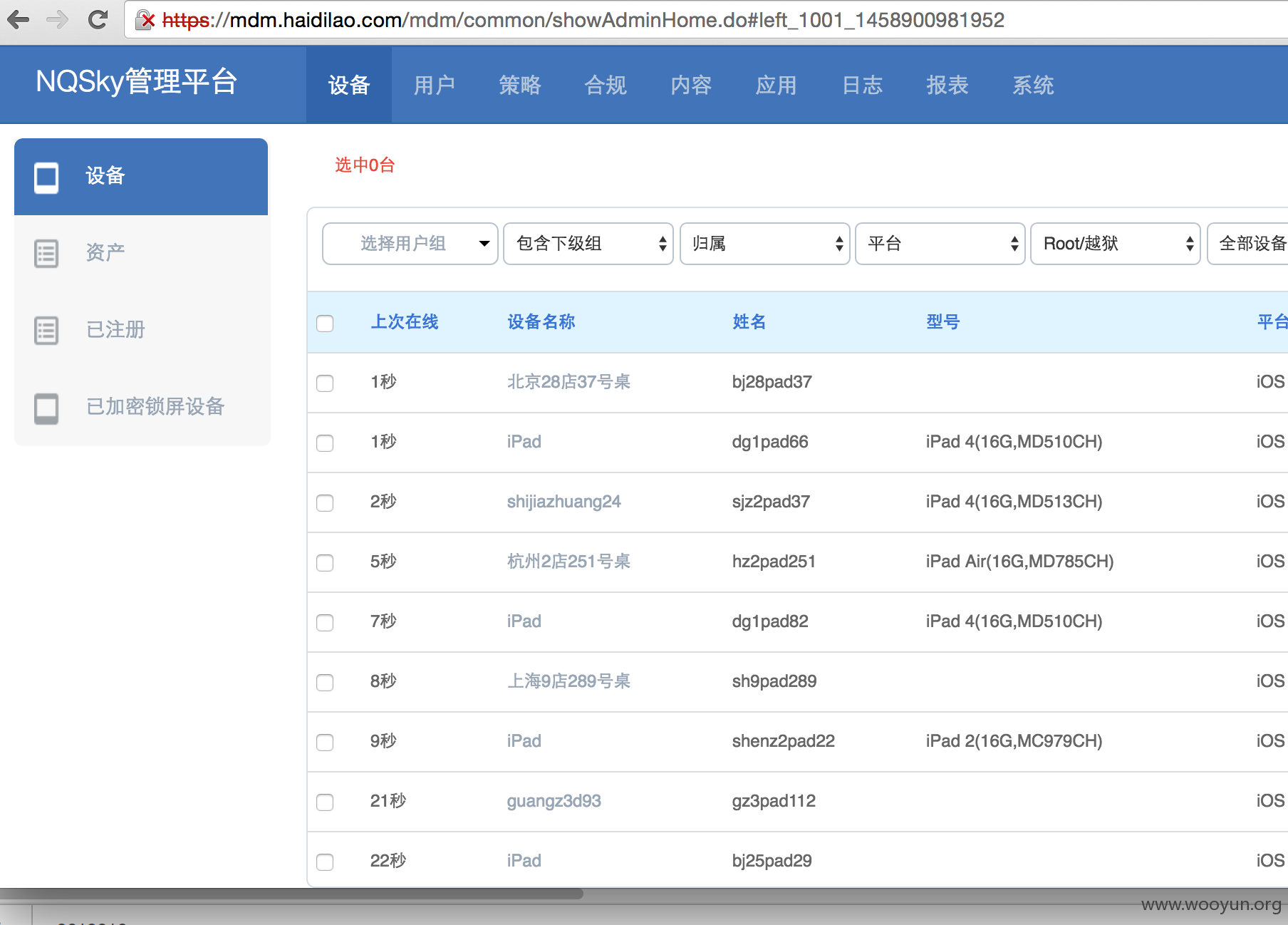

漏洞标题:海底捞某系统修复不当及敏感信息泄漏可控制海底捞16097台ipad(安装及删除应用/锁定设备/清除密码/发送通知/响铃等)

相关厂商:haidilao.com

漏洞作者: 路人甲

提交时间:2016-03-25 18:30

修复时间:2016-05-09 18:46

公开时间:2016-05-09 18:46

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-25: 细节已通知厂商并且等待厂商处理中

2016-03-25: 厂商已经确认,细节仅向厂商公开

2016-04-04: 细节向核心白帽子及相关领域专家公开

2016-04-14: 细节向普通白帽子公开

2016-04-24: 细节向实习白帽子公开

2016-05-09: 细节向公众公开

简要描述:

海底捞某系统修复不当及敏感信息泄漏可控制海底捞16097台ipad(安装及删除应用/锁定设备/清除密码/发送通知/响铃等)

说是修复了,可这修复...

再附加一个漏洞

详细说明:

https://103.240.244.6/mdm/f.jsp?z0=utf-8 tom

说是修复了 可只关闭了ssh服务 webshell都没删除...

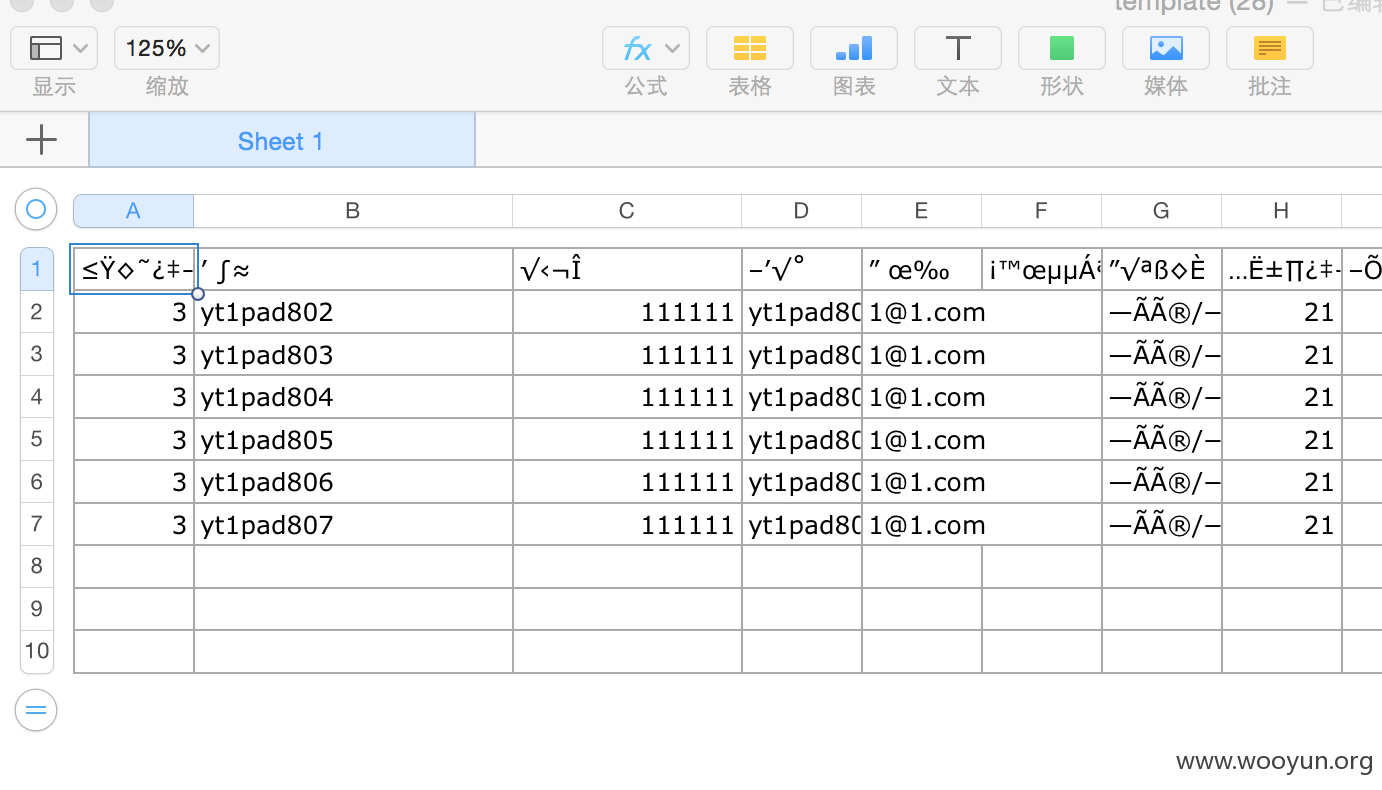

敏感信息泄漏,nqsky通用的安全问题:

https://mdm.haidilao.com/mdm/temp/user/template.csv

yt1pad802 111111

yt1pad803 111111

yt1pad804 111111

yt1pad805 111111

yt1pad806 111111

yt1pad807 111111

可以按顺序推测用户名 密码都相同

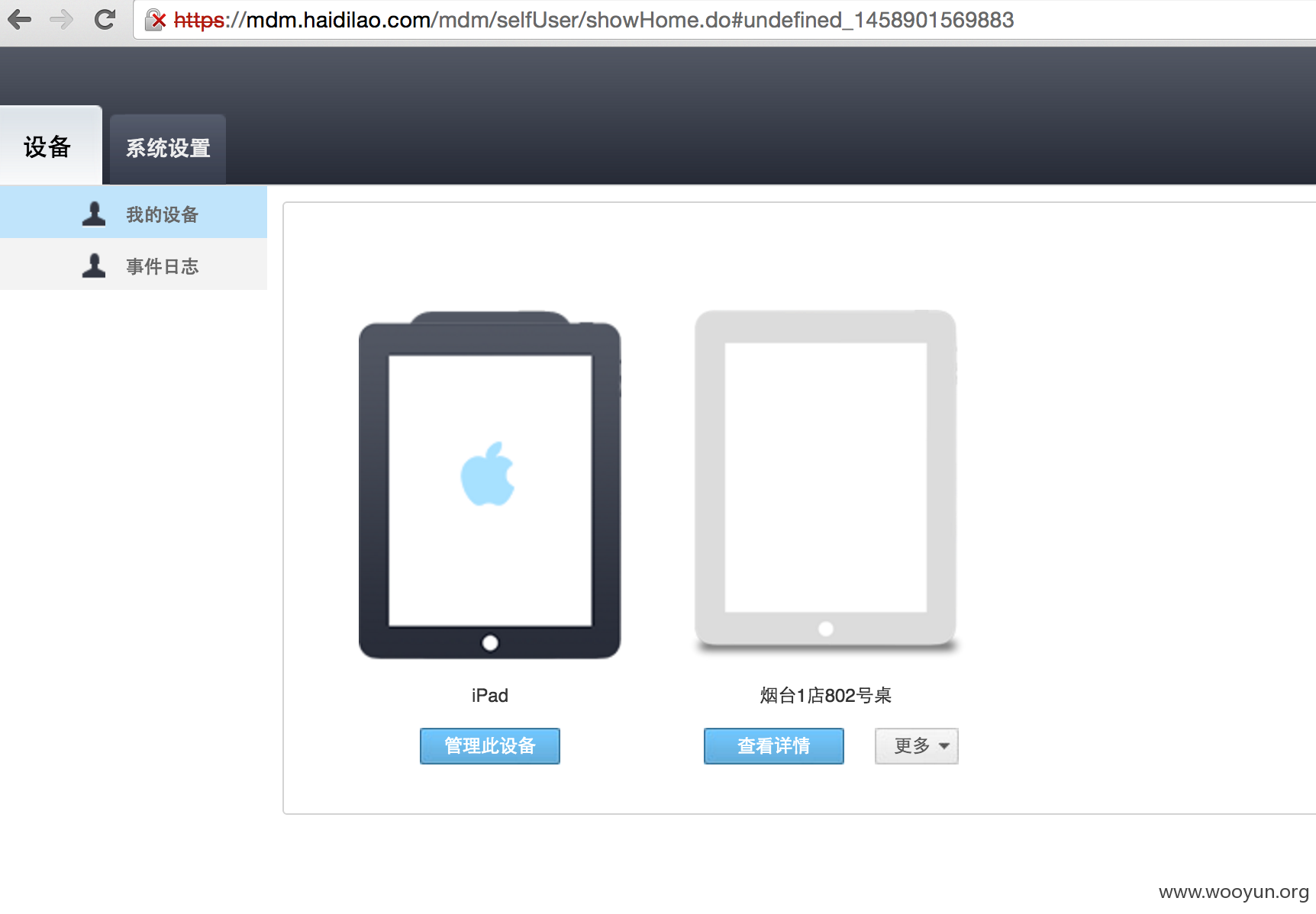

另外即便用户名密码不同 只要拿到一个账号 就可以越权管理所有设备

https://mdm.haidilao.com/mdm/selfDevice/toDeviceDetail.do?deviceId=566

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-03-25 18:46

厂商回复:

谢谢,我们会尽快修复!

最新状态:

暂无