漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0182154

漏洞标题:短信拦截马开始使用腾讯企业邮箱(附木马分析)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2016-03-09 18:20

修复时间:2016-04-25 16:44

公开时间:2016-04-25 16:44

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:11

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-09: 细节已通知厂商并且等待厂商处理中

2016-03-11: 厂商已经确认,细节仅向厂商公开

2016-03-21: 细节向核心白帽子及相关领域专家公开

2016-03-31: 细节向普通白帽子公开

2016-04-10: 细节向实习白帽子公开

2016-04-25: 细节向公众公开

简要描述:

时至今日,移动安全领域.民众所受到的威胁不是 webview 漏洞,明文存储漏洞.而是各种信息欺诈传播的木马.其中短信拦截马首当其冲. 其原理简单,开发周期短.而其攻击效率高. 可以直接获取受害者的联系人以及短信.攻击者可以根据这些内容摘选重点攻击对象.实施定向欺诈.

详细说明:

这次我们遇到的短信拦截马的文案是这样的:

xxx,你被拍的小视频: df.tc/0zprGp

分析木马后我们发现其有如下行为/功能:

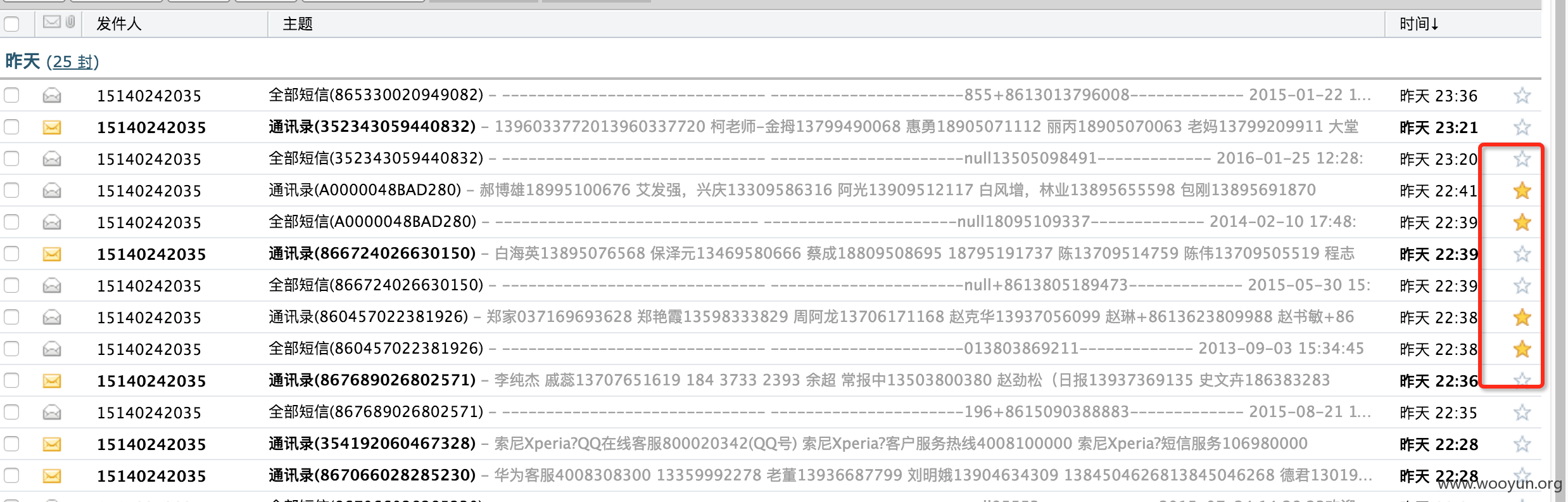

读取联系人、短信等数据库

实时拦截短信,回传短信,短信指令控制发送短信

删除短信、联系人

搜集用户手机IMEI码、电话号码、系统版本号等信息

隐藏桌面快捷图标

发送短信15140242035

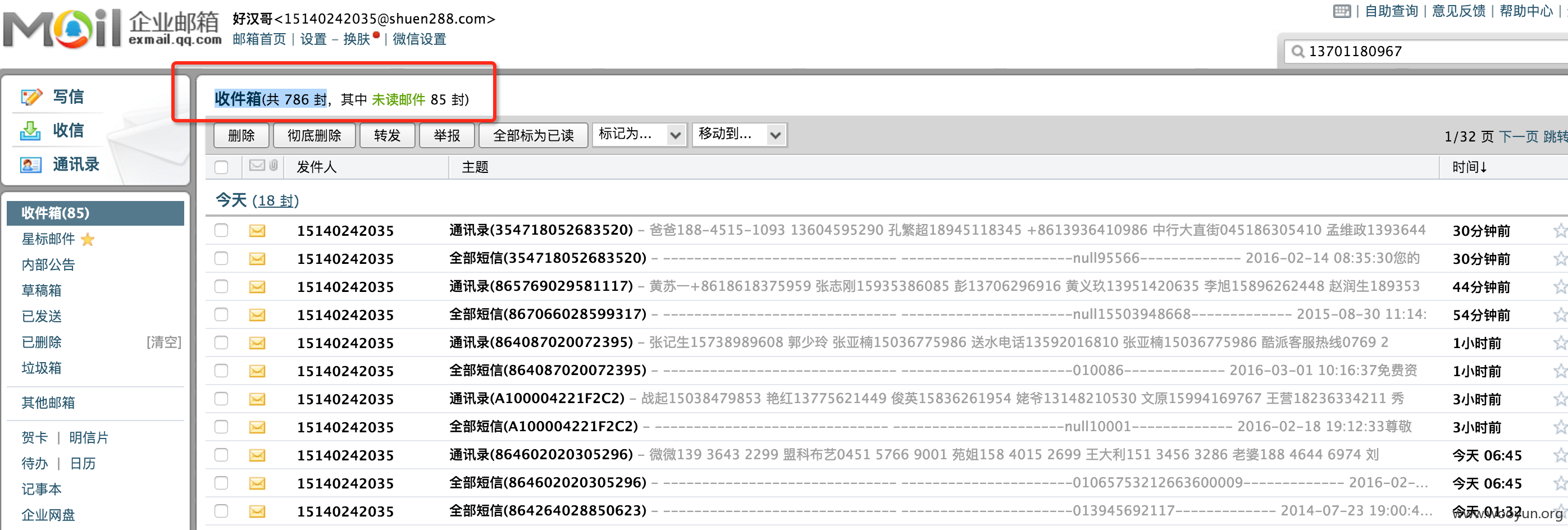

登录邮箱15140242035@**.**.**.**

dig 后发现其和之前黑产所惯用的手机163邮箱不一样,这次其使用的是腾讯企业邮箱.暂时还不知为何要这么做.

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-03-11 16:44

厂商回复:

CNVD未直接复现所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。

最新状态:

暂无