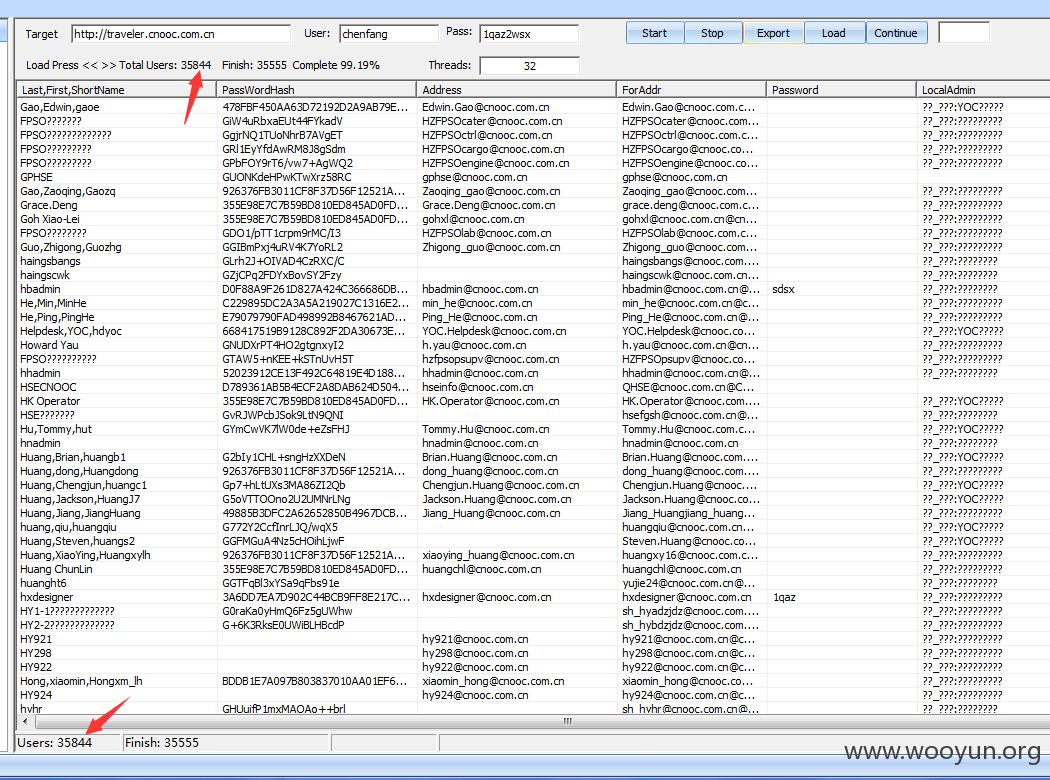

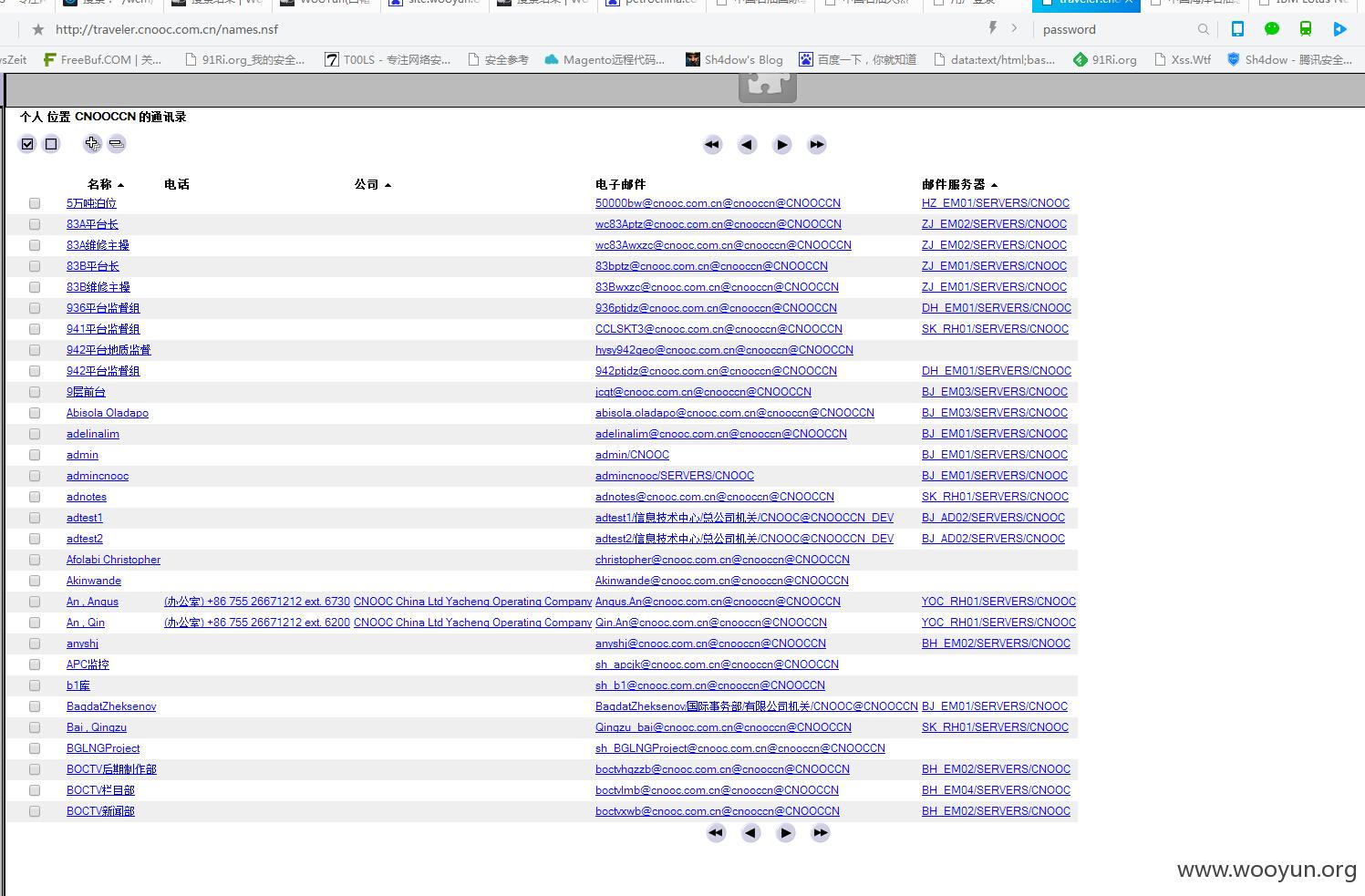

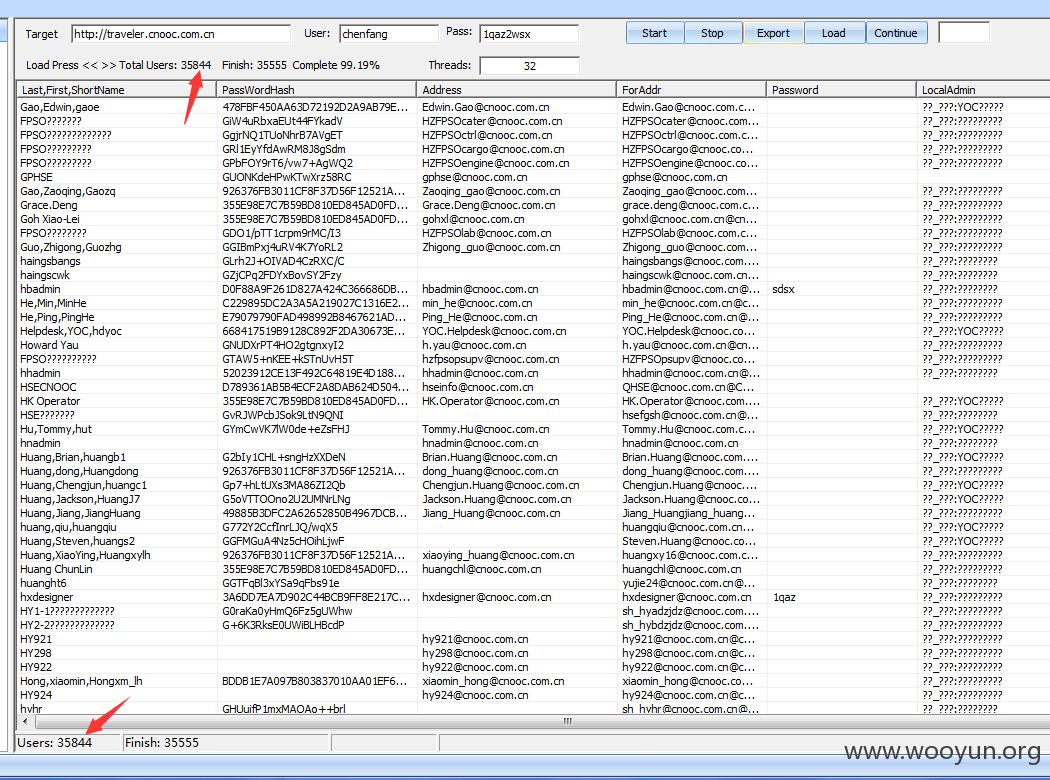

Domino系统 http://traveler.cnooc.com.cn/names.nsf

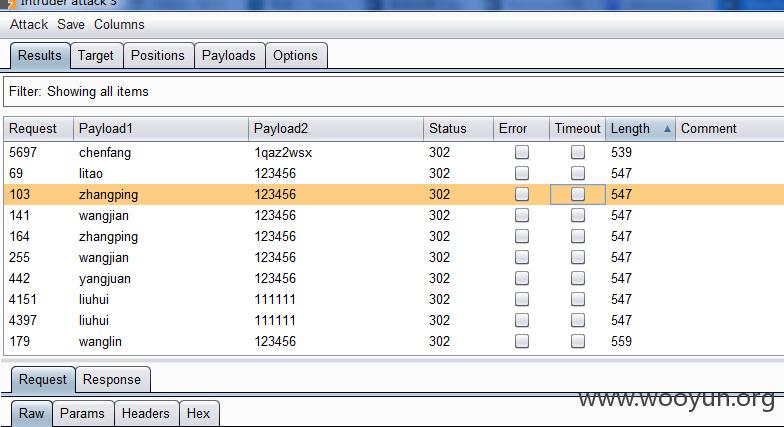

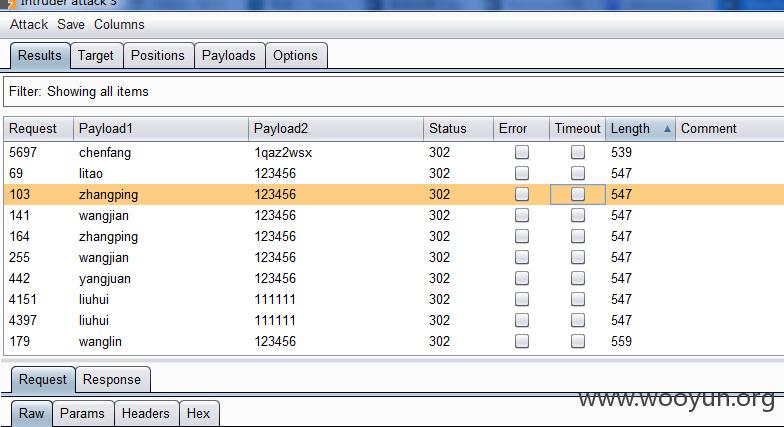

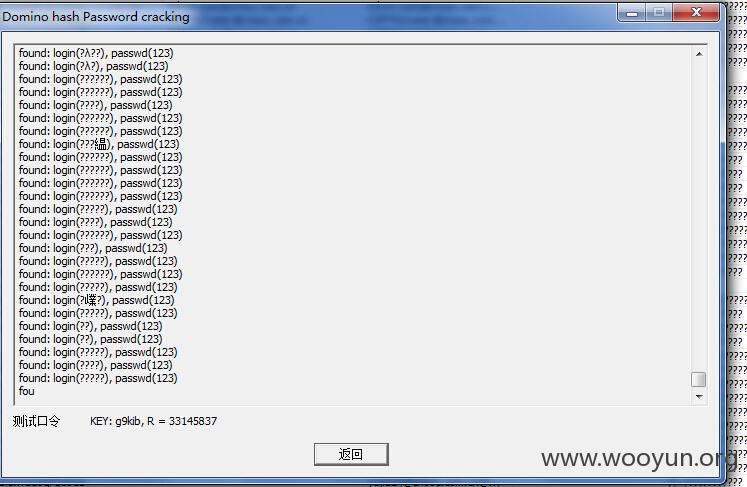

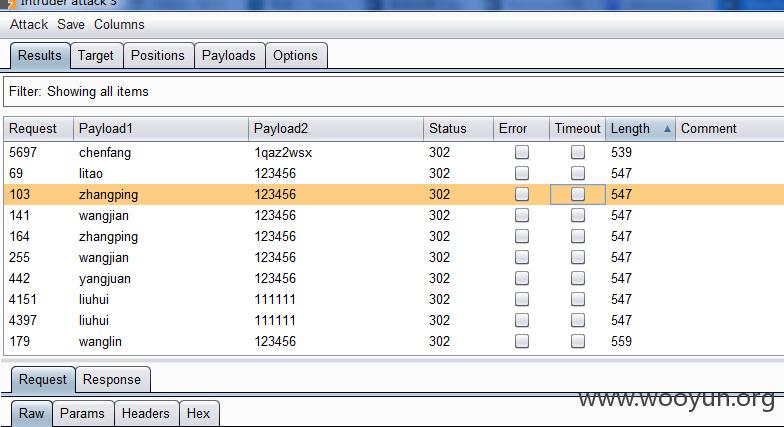

跑弱口令:

长度为547 559的密码都是正确的,账号没有授权,无法登录。

好在有chenfang 1qaz2wsx 这个账号可以登陆 。

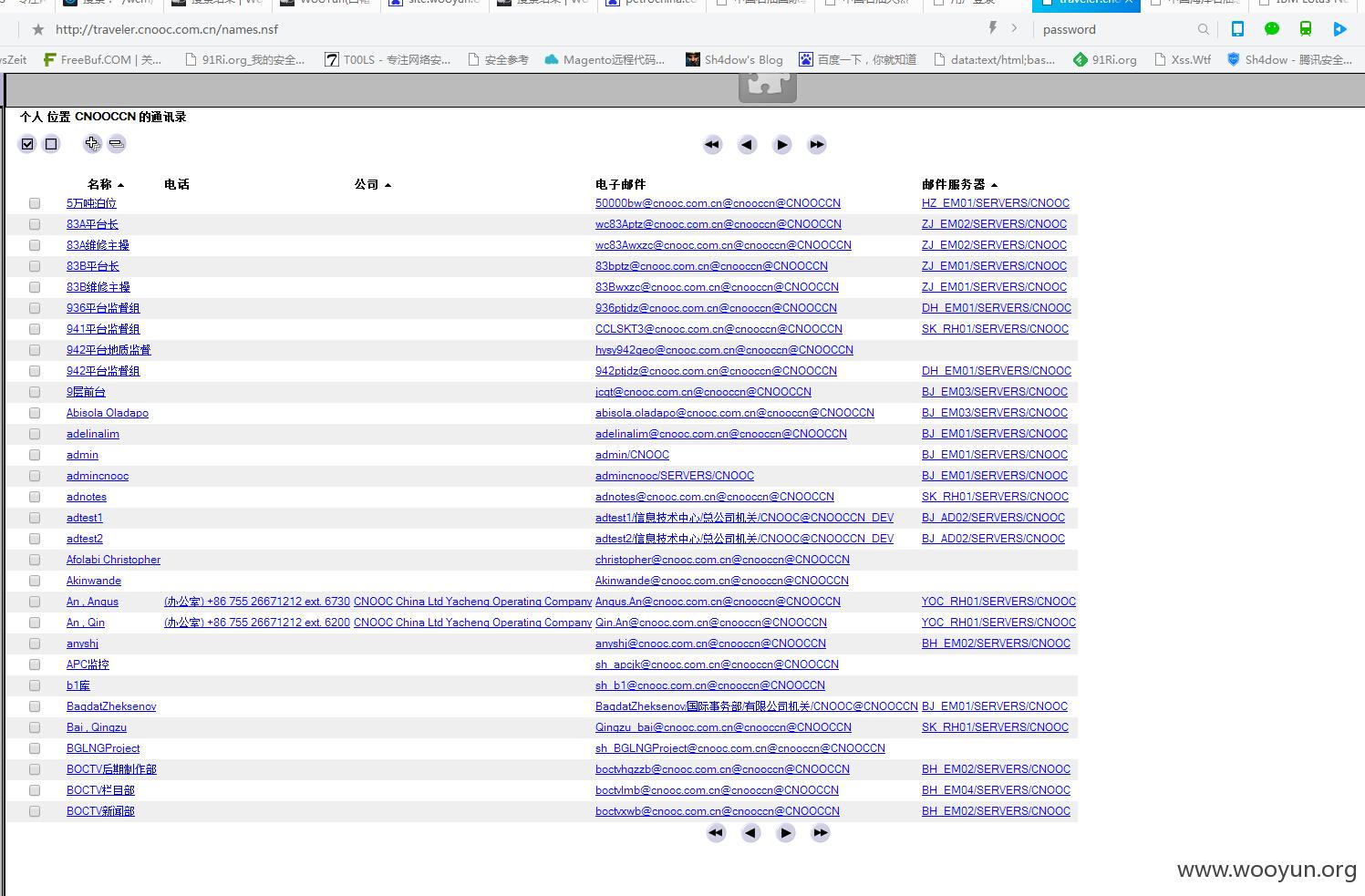

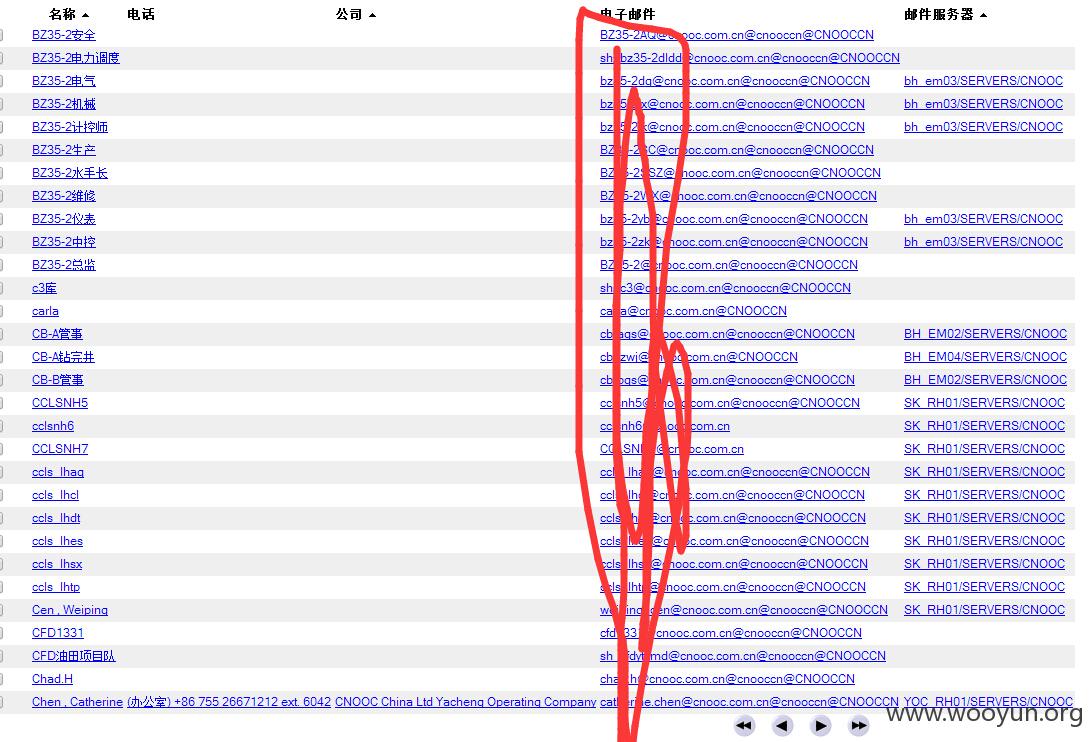

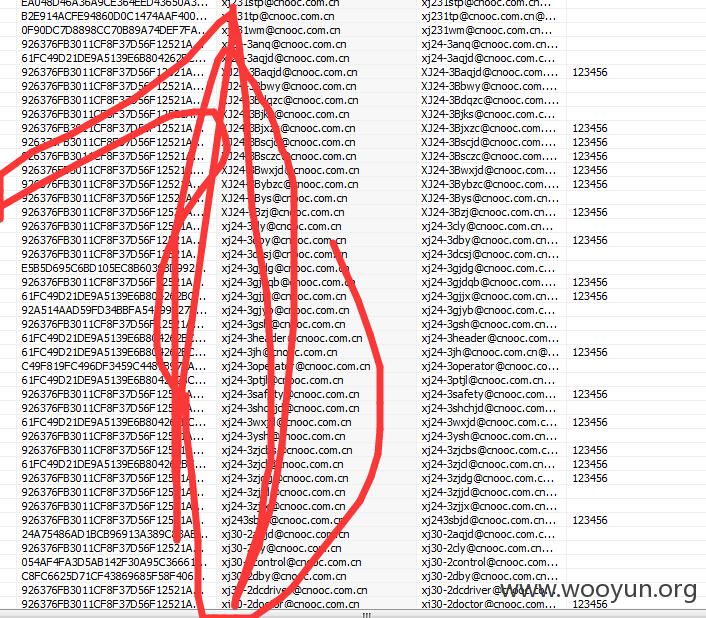

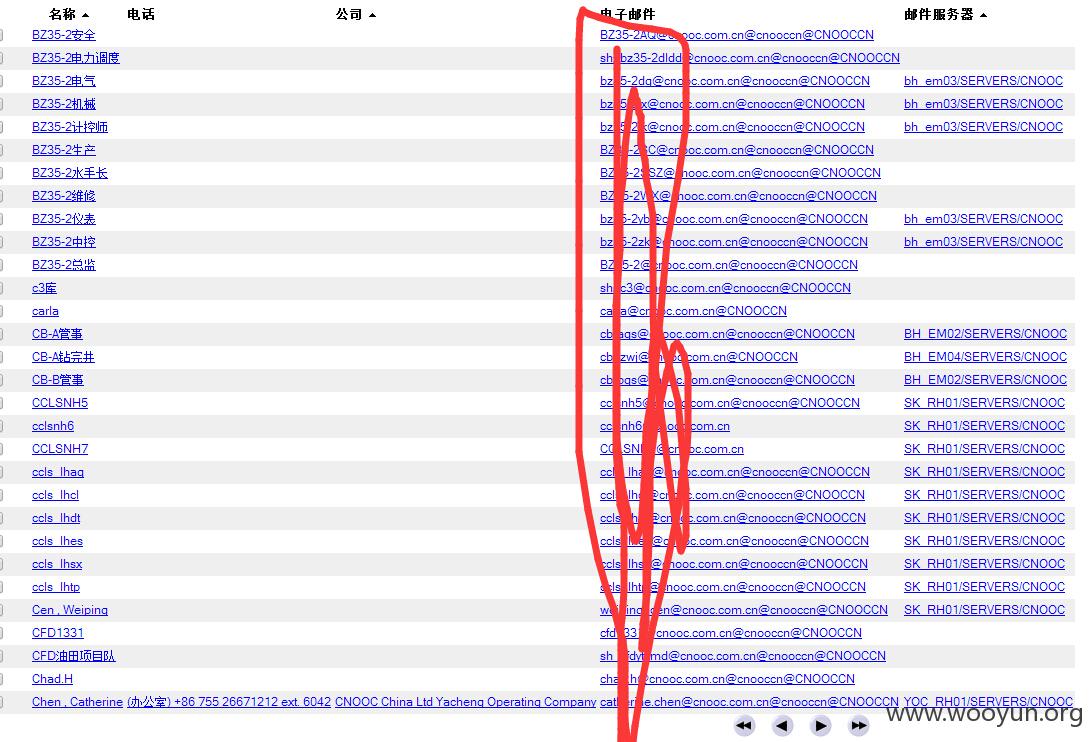

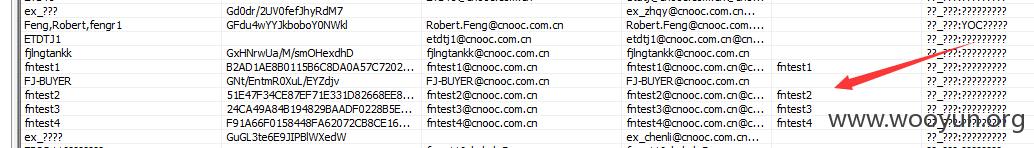

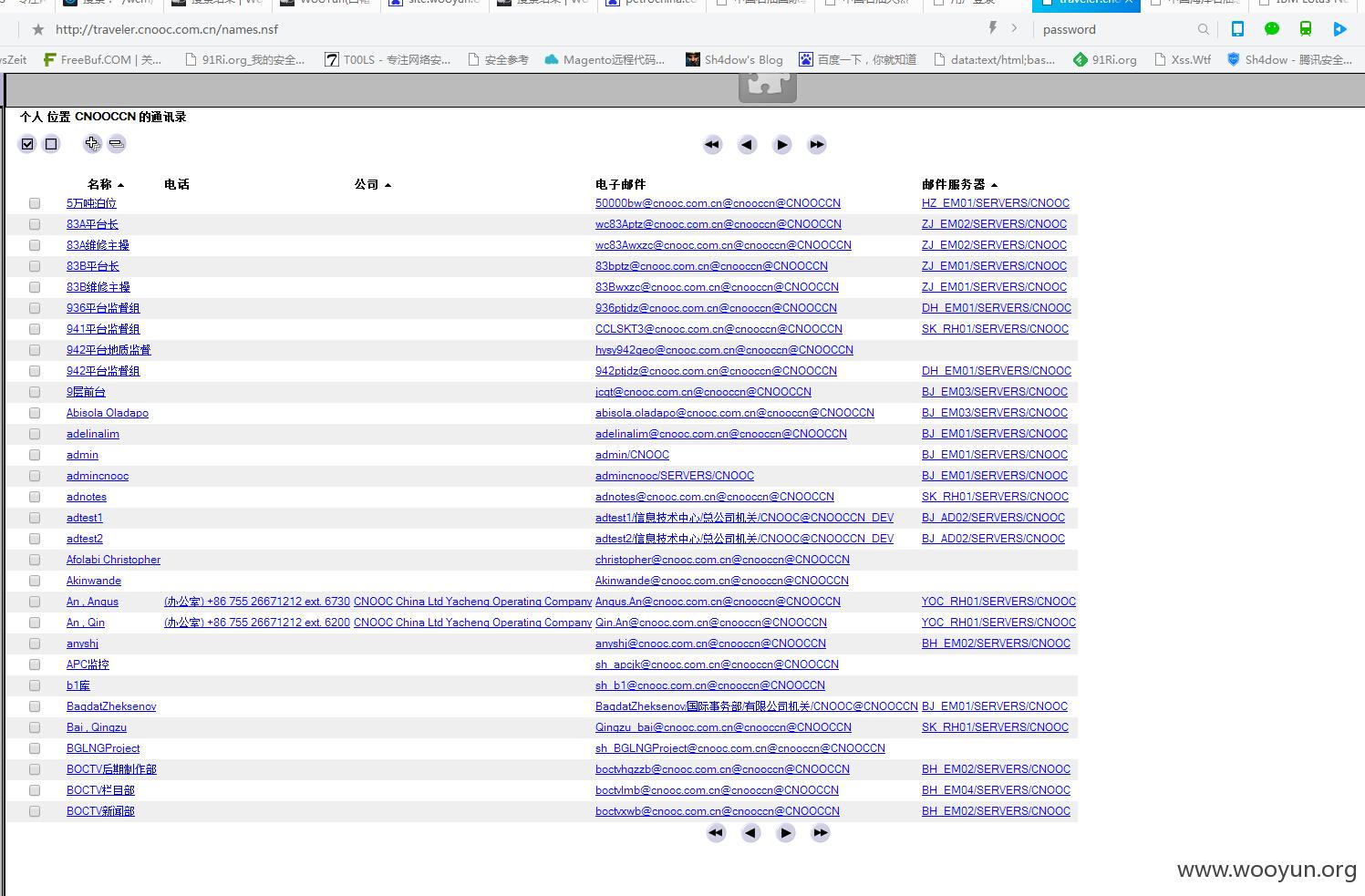

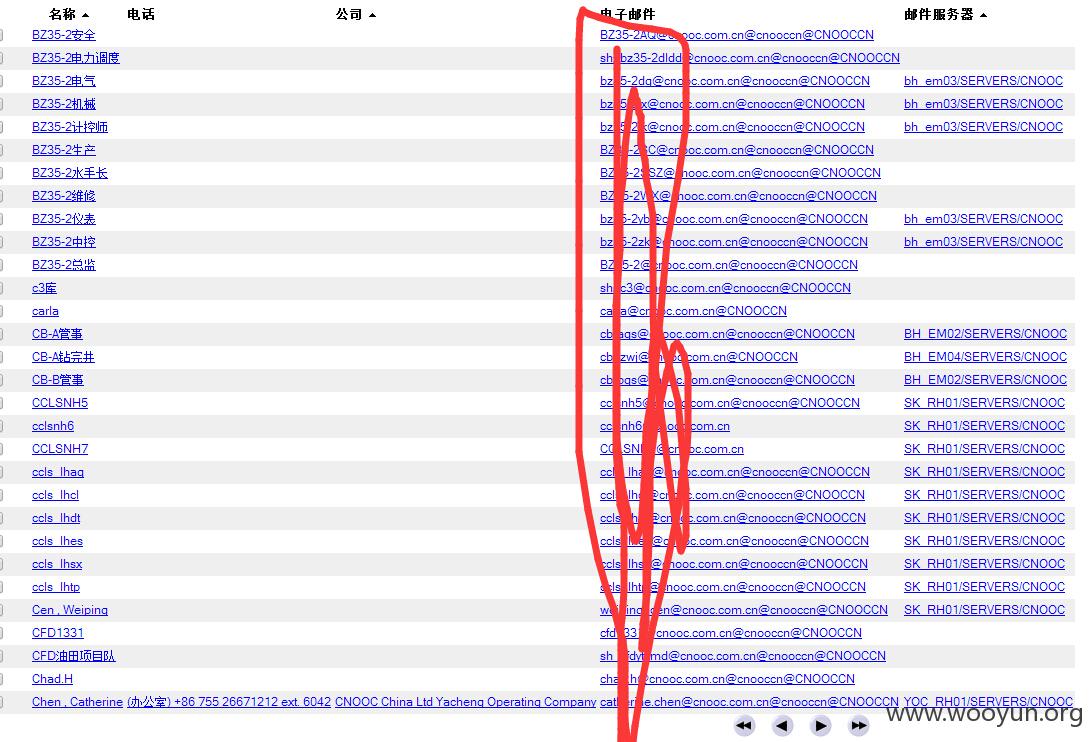

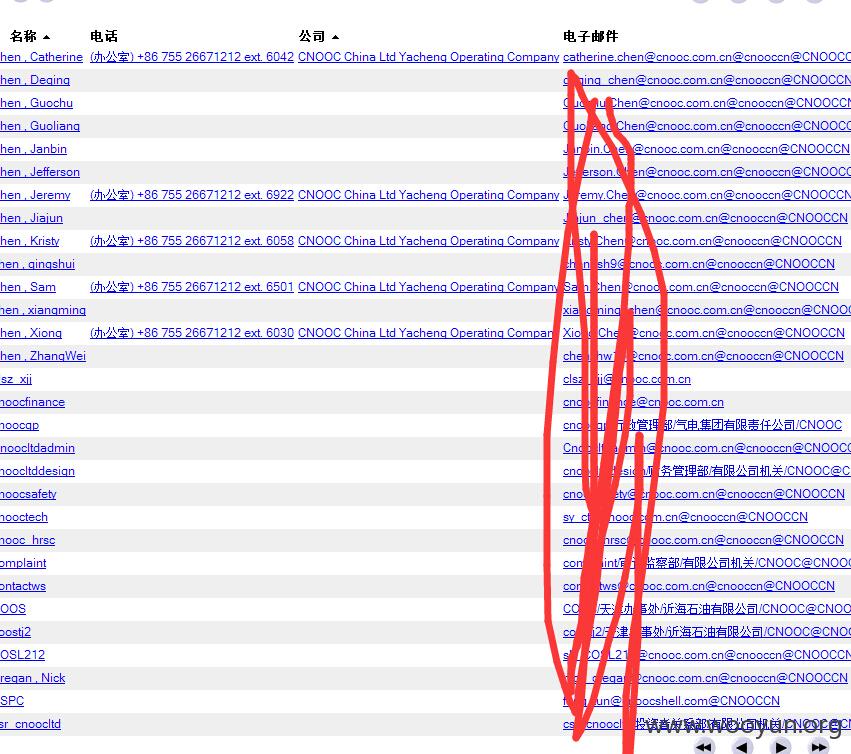

Domino有一个账号就可以列出所有账号,同时也可以列出所有的HASH密码

用工具去跑:

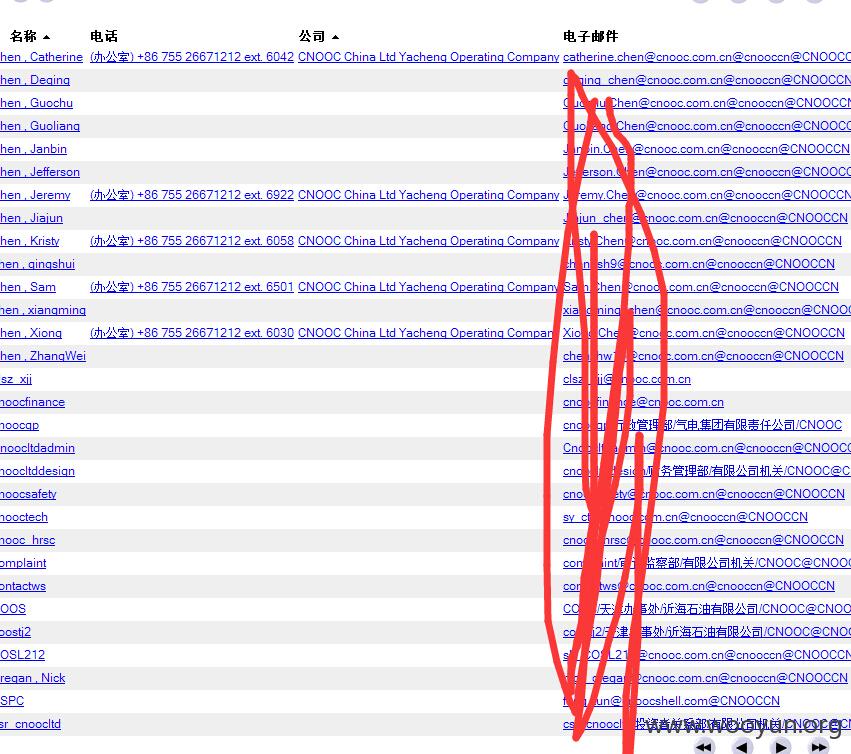

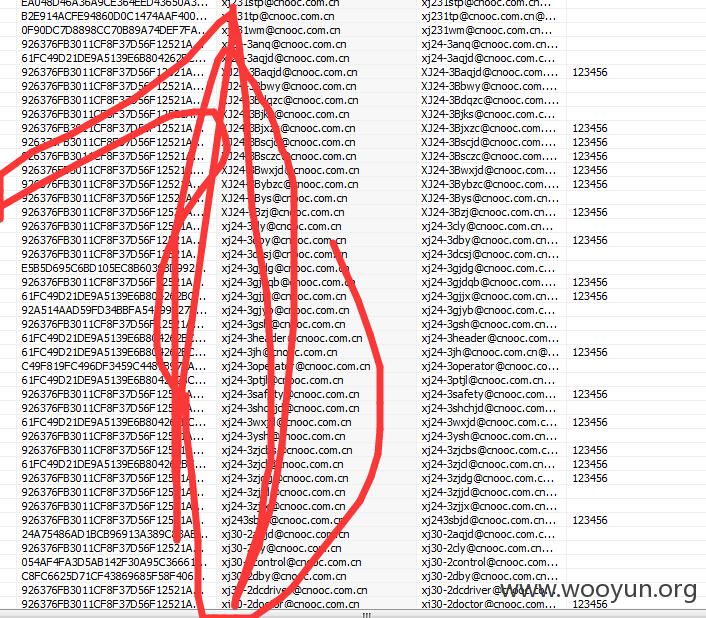

跑出35844个用户信息来:

发现有hbadmin ,为地区管理账号。

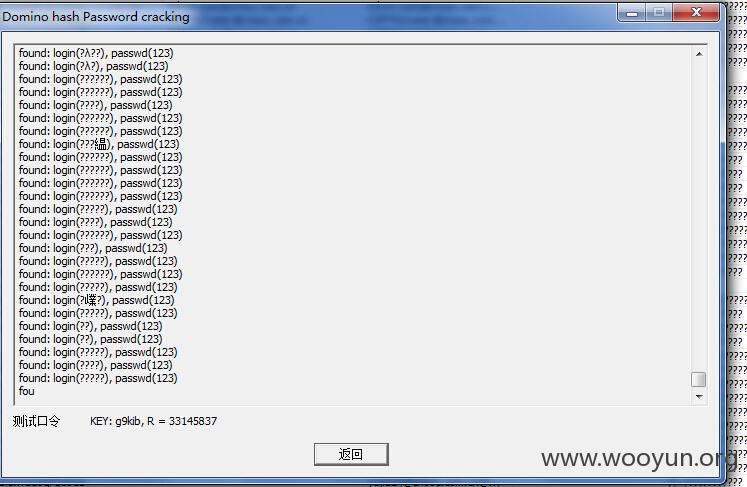

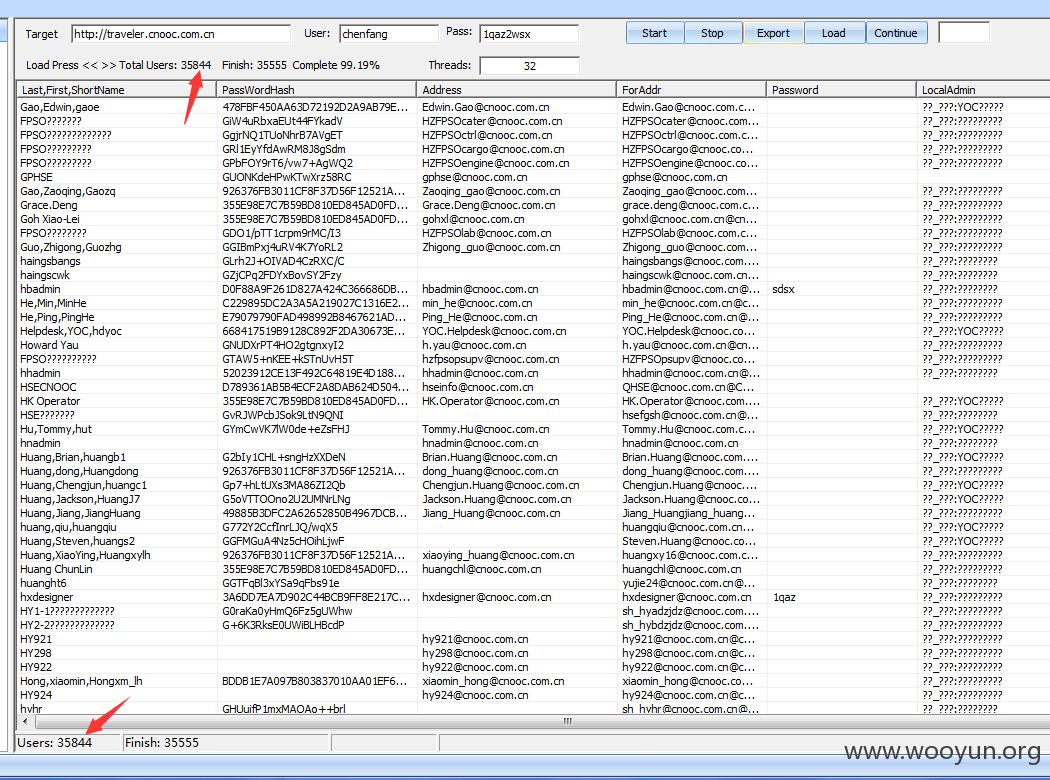

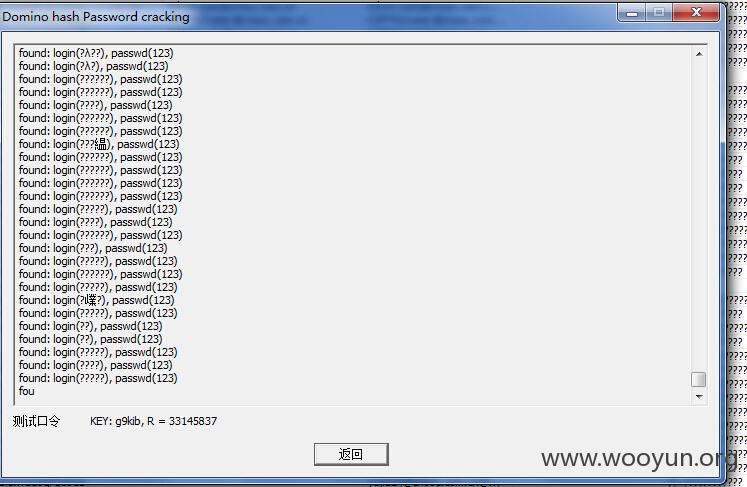

拿到所有的HASH值了,就爆破一下密码。可以用john。

。

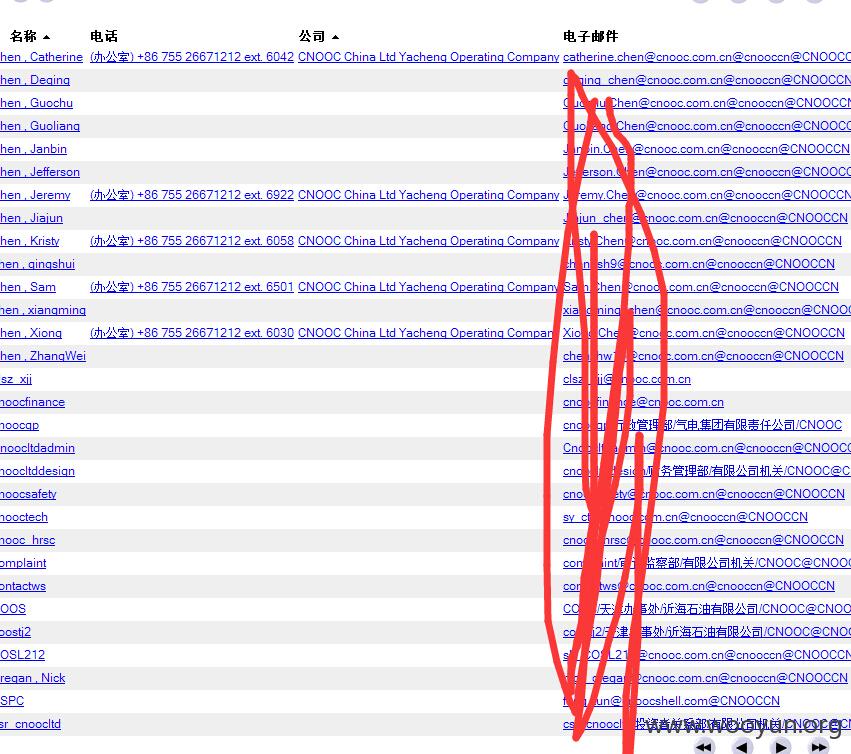

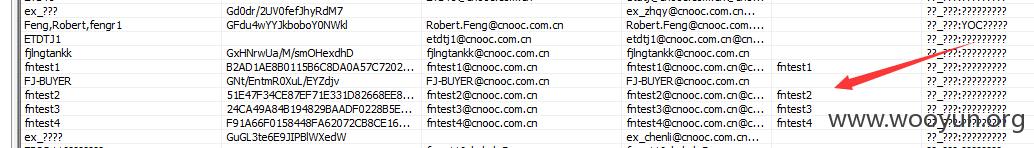

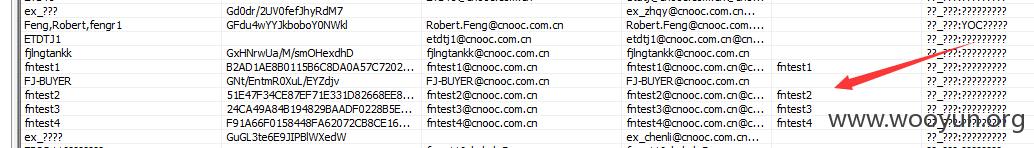

看到里面的邮件密码,是有生产网也在用的邮箱,涉及所有分公司。

根据HASH破解出密码

hbadmin

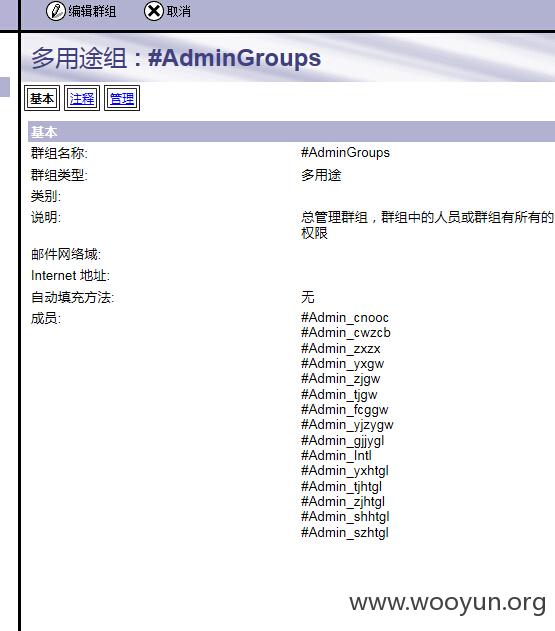

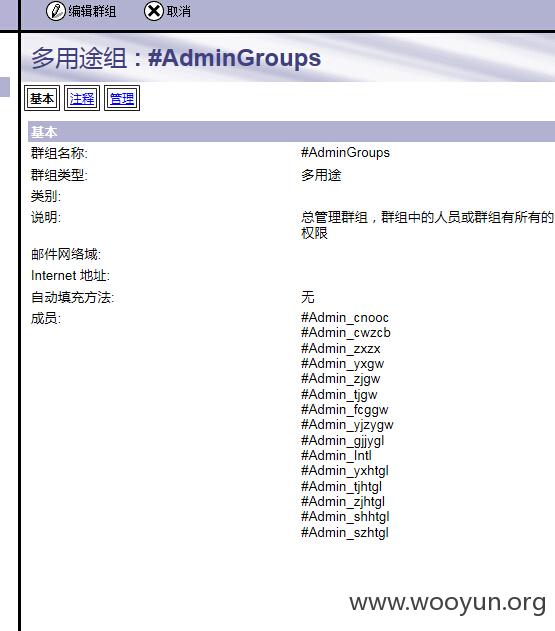

这里只需要查看管理组就ok了。

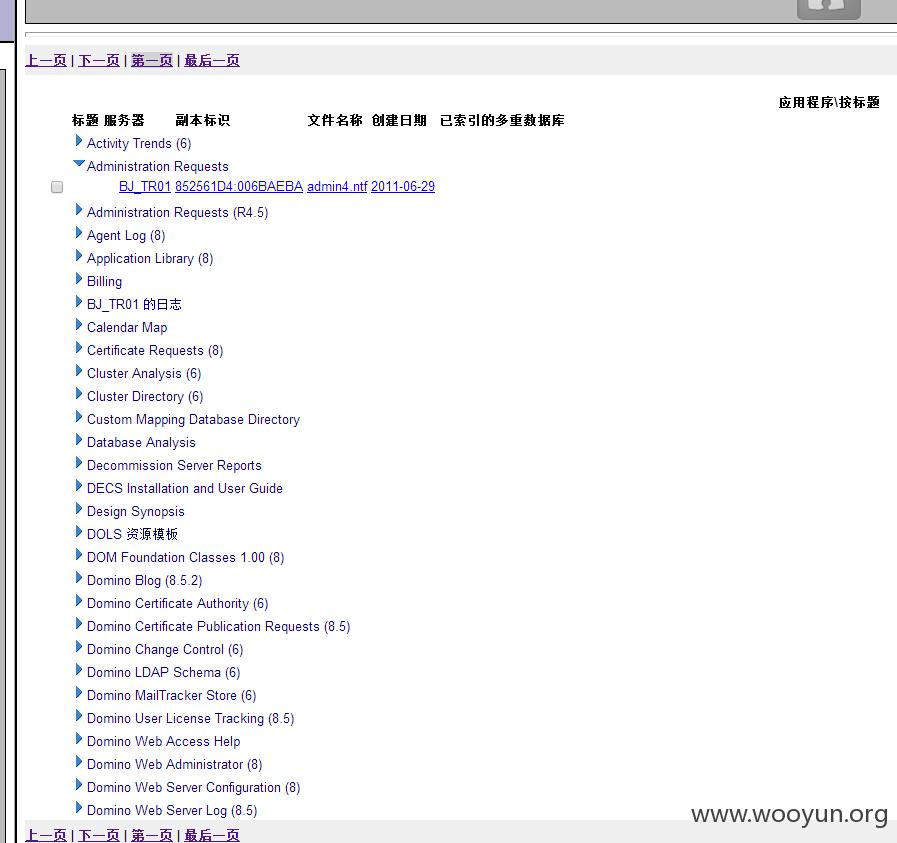

先找一下组

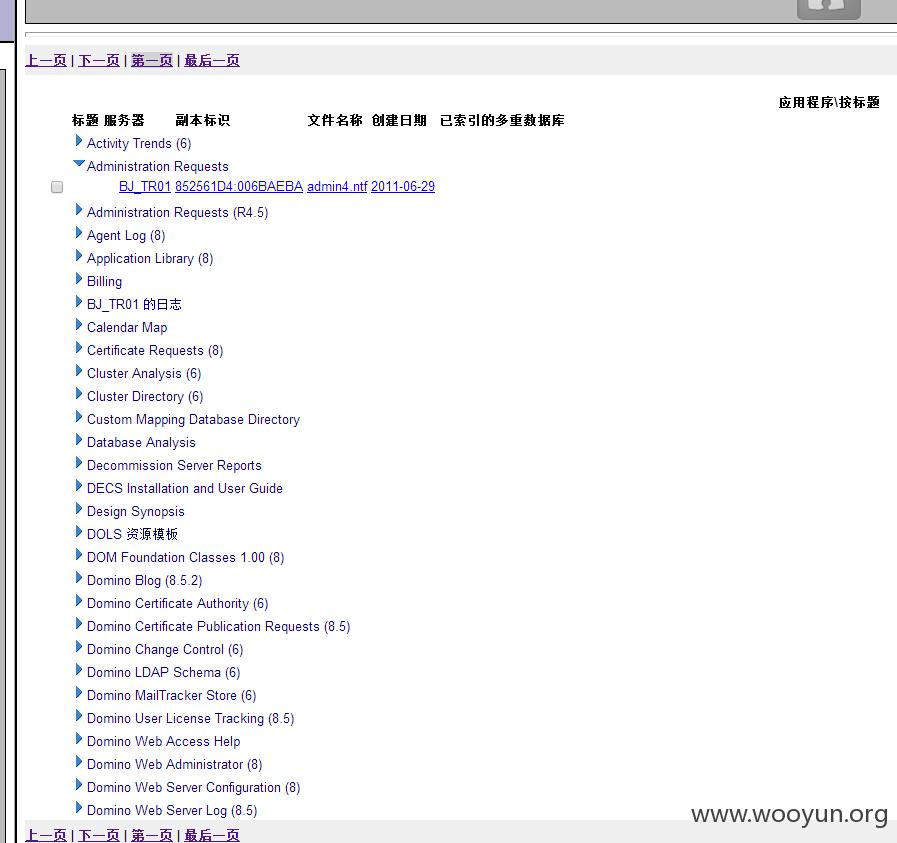

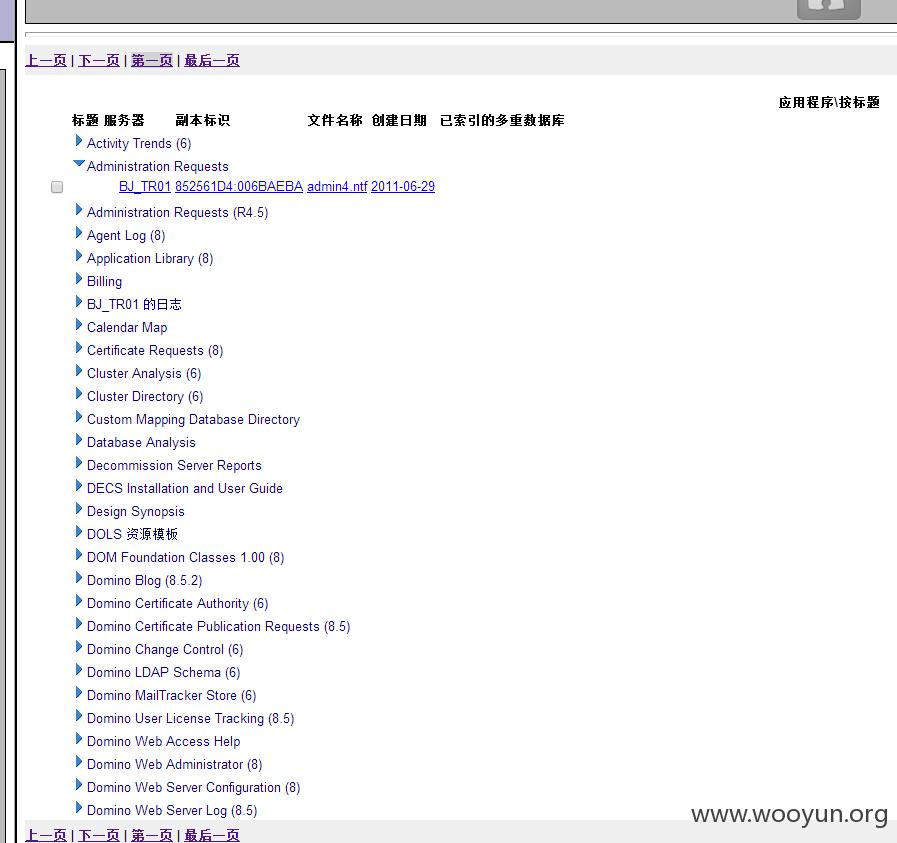

/catalog.nsf

找到可以访问管理后台的用户组:

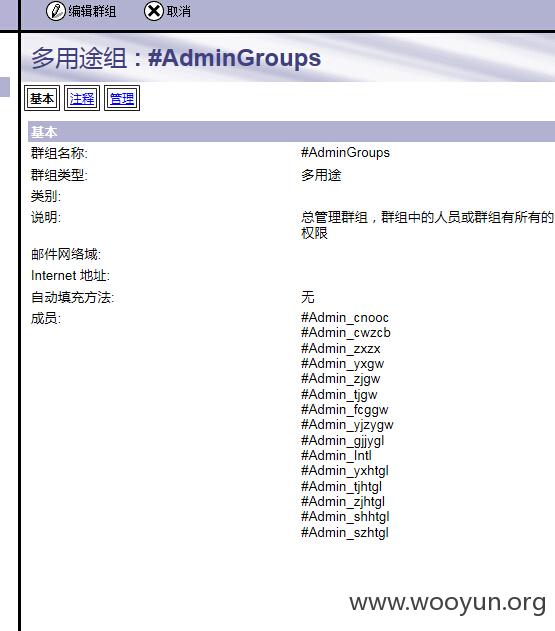

到 http://traveler.cnooc.com.cn/names.nsf中去找管理组成员

找到所有组信息

涉及所有分公司与部门管理组:

基本可以判定是可以通向中海油的全网域的。

全网域名字:全局域 CNOOCGlobal

通过淫荡的方法找到了所有管理员

:组:组_安全:总公司管理员

LocalDomainServers

LocalDomainAdmins

CN=BJ_TR01/OU=SERVER ...

成员:

服务器接近100台:

会影响上百台服务器安全

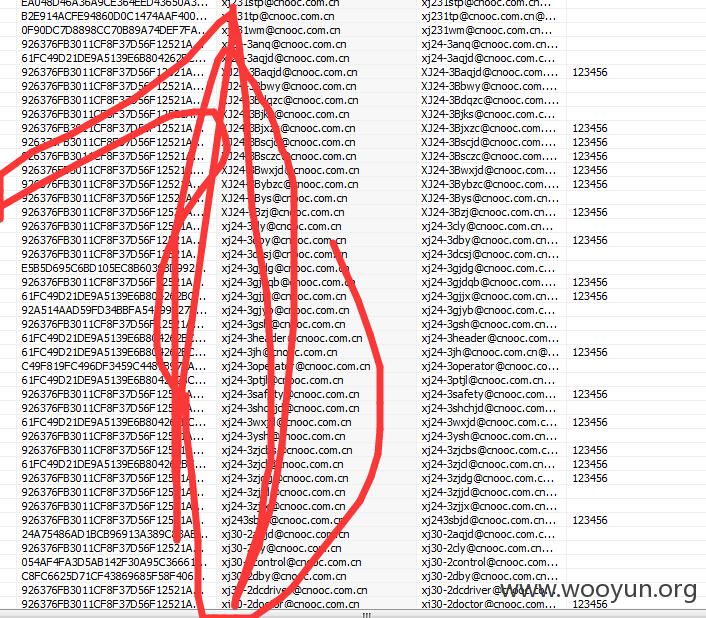

破出一些密码

已经找到了账号员的密码,剩下的就是跑密码了。跑完密码登陆webadmin可以执行命令拿shell,打包数据,看所有邮件了。

不深入了。

Domino系统 http://traveler.cnooc.com.cn/names.nsf

跑弱口令:

长度为547 559的密码都是正确的,账号没有授权,无法登录。

好在有chenfang 1qaz2wsx 这个账号可以登陆 。

Domino有一个账号就可以列出所有账号,同时也可以列出所有的HASH密码

用工具去跑:

跑出35844个用户信息来:

发现有hbadmin ,为地区管理账号。

拿到所有的HASH值了,就爆破一下密码。可以用john。

。

看到里面的邮件密码,是有生产网也在用的邮箱,涉及所有分公司。

根据HASH破解出密码

hbadmin

这里只需要查看管理组就ok了。

先找一下组

/catalog.nsf

找到可以访问管理后台的用户组:

到 http://traveler.cnooc.com.cn/names.nsf中去找管理组成员

找到所有组信息

涉及所有分公司与部门管理组:

基本可以判定是可以通向中海油的全网域的。

全网域名字:全局域 CNOOCGlobal

通过淫荡的方法找到了所有管理员

:组:组_安全:总公司管理员

LocalDomainServers

LocalDomainAdmins

CN=BJ_TR01/OU=SERVER ...

成员:

服务器接近100台:

会影响上百台服务器安全

破出一些密码

已经找到了账号员的密码,剩下的就是跑密码了。跑完密码登陆webadmin可以执行命令拿shell,打包数据,看所有邮件了。

cnooc 域下的,内网所有业务平台

不深入了。