漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0175846

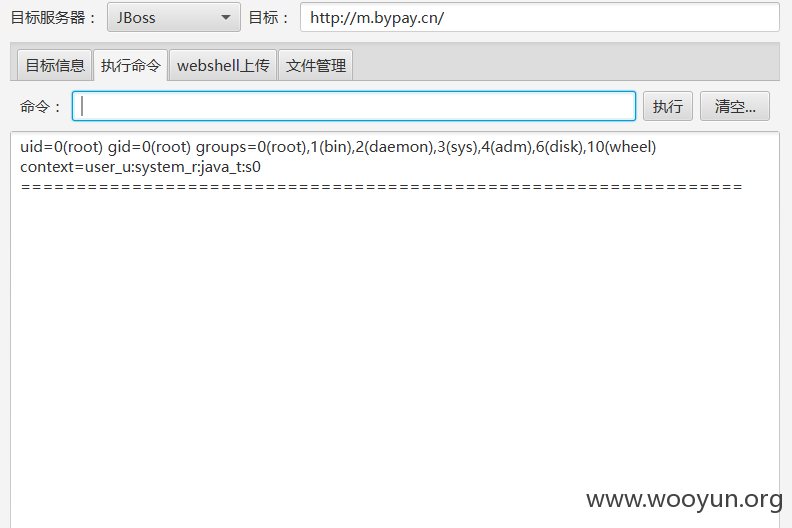

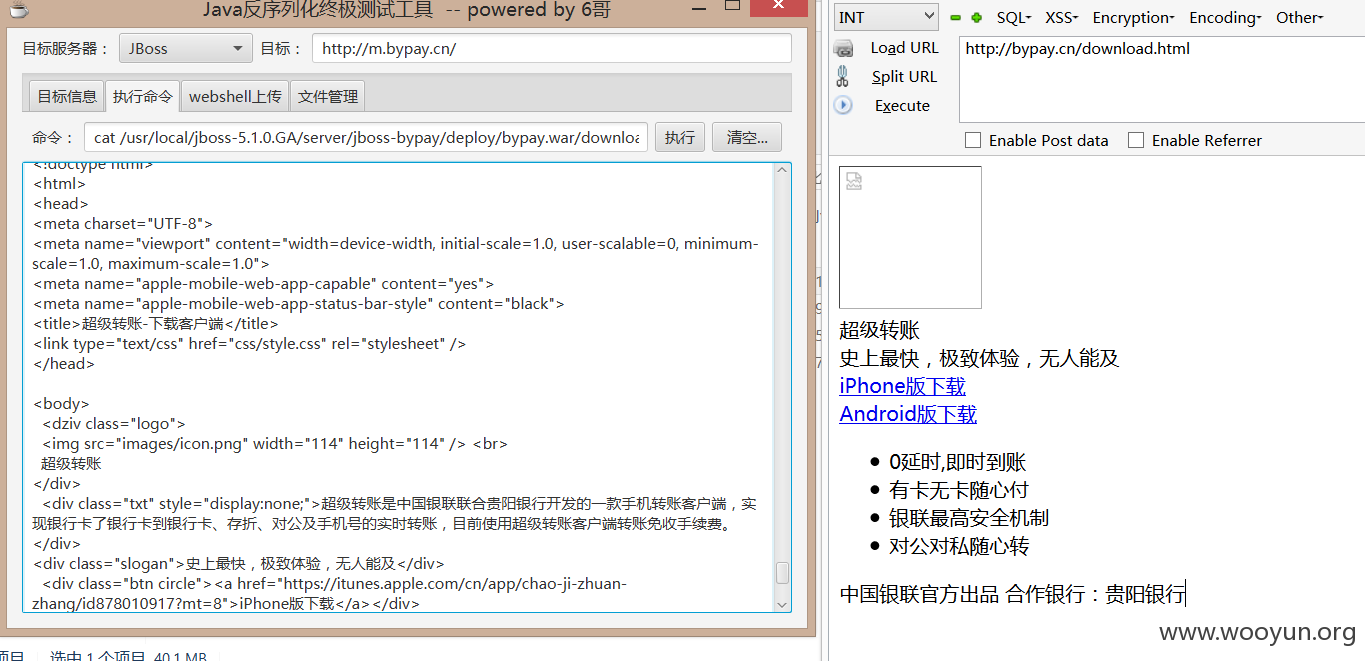

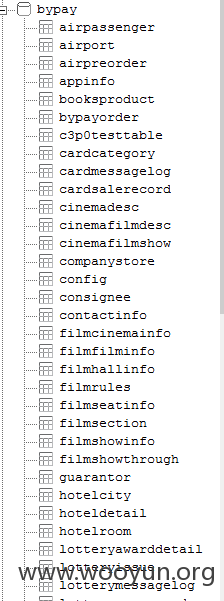

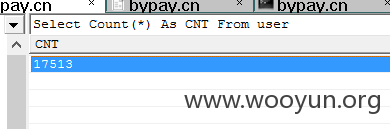

漏洞标题:百付天下某站点命令执行Getshell(波及主站及2w条用户支付密码等)

相关厂商:上海翰鑫信息科技有限公司

漏洞作者: 路人甲

提交时间:2016-02-14 19:43

修复时间:2016-02-22 09:00

公开时间:2016-02-22 09:00

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-14: 细节已通知厂商并且等待厂商处理中

2016-02-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

上海翰鑫信息科技有限公司是银联移动支付专业化服务机构, 凭着团队过硬的技术和产品, 赢得了各大银行以及银联的信任和支持. 目前我们的移动支付产品服务的客户有三大运营商, 百度, 京东, 拉手,点评, 如家,平安保险等众多互联网巨头和大型传统企业。

详细说明:

漏洞证明:

修复方案:

赶紧着打补丁。。。

求20rank

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-02-22 09:00

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无