漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0173502

漏洞标题:国都证券某重要系统后台弱口令可导致敏感操作(有GetShell风险)

相关厂商:国都证券

漏洞作者: 路人甲

提交时间:2016-01-29 09:49

修复时间:2016-02-04 09:44

公开时间:2016-02-04 09:44

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-29: 细节已通知厂商并且等待厂商处理中

2016-01-29: 厂商已经确认,细节仅向厂商公开

2016-02-04: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

求个首页。

详细说明:

漏洞证明:

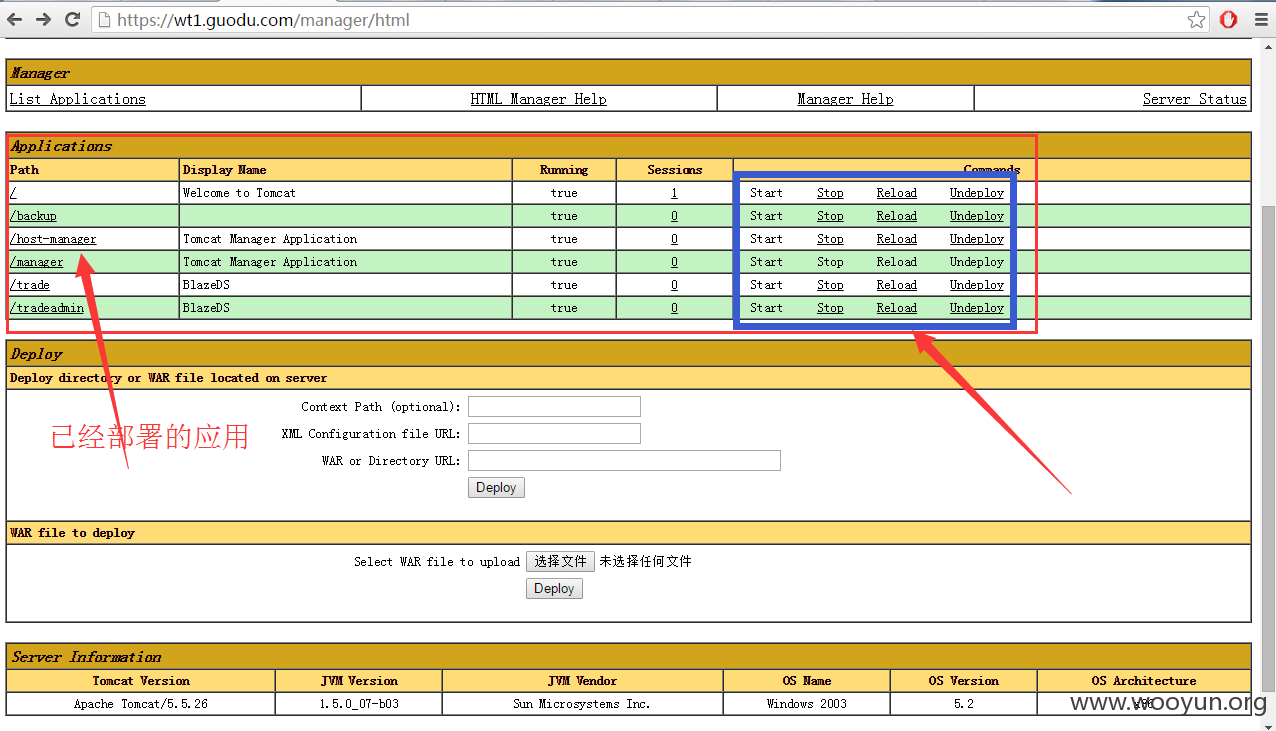

国都证券交易系统tomcat后台存在弱口令,有getshell风险。

https://wt1.guodu.com/trade/index.jsp(用户名为admin,密码为空)

直接进入后台,可以对已部署的应用进行敏感操作(你懂得)

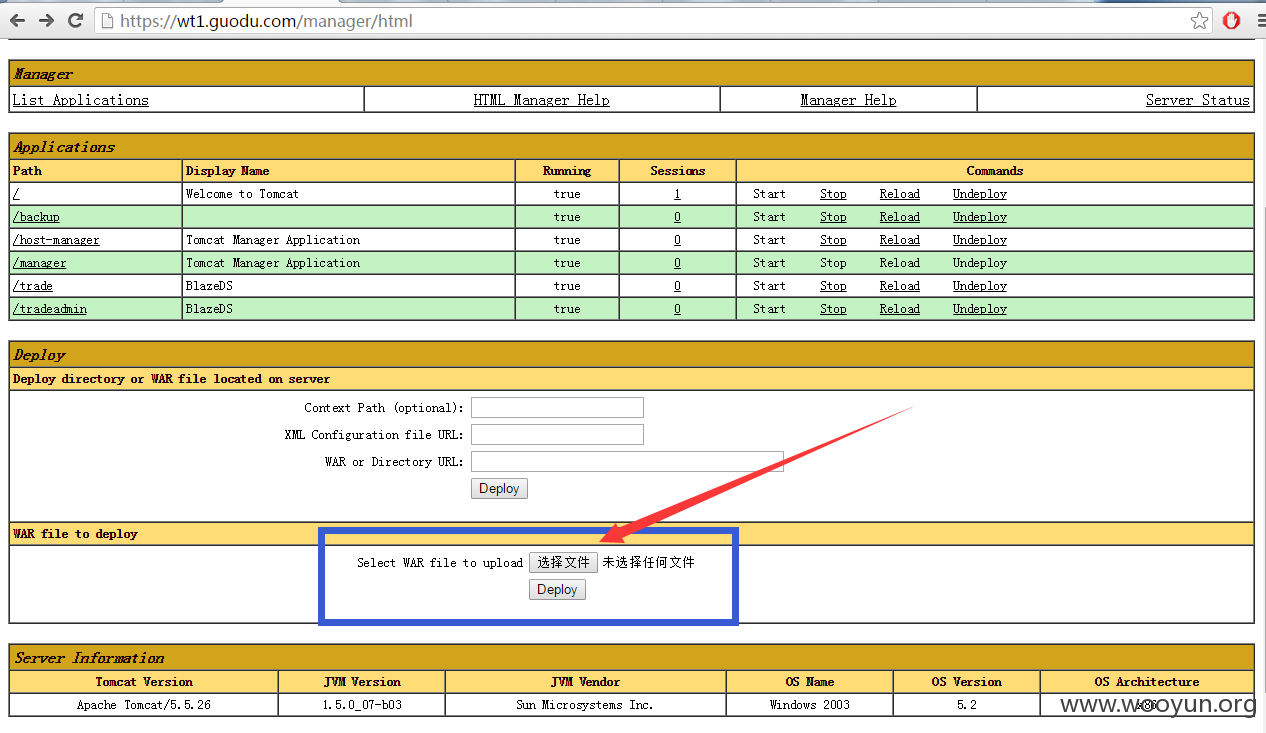

本来是可以拿shell的

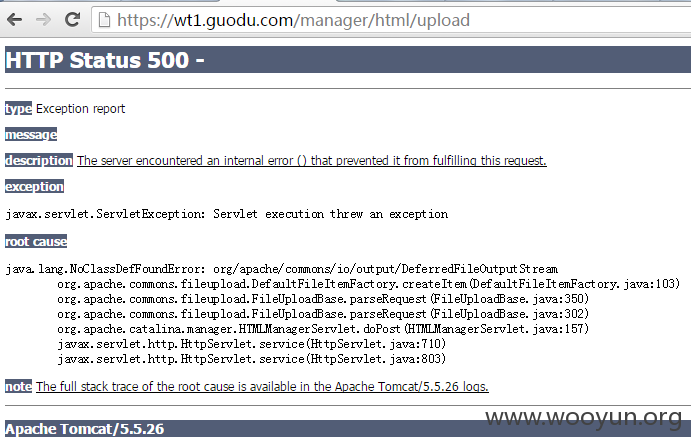

经过测试上传war包,系统直接报错

后来经过百度,原来是系统缺少了一些jar包导致不能部署,真悲剧。

那就只能到此了。

修复方案:

来点高分呗,这大半夜的提交漏洞不容易啊。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-01-29 10:30

厂商回复:

我司已知悉该漏洞,将于2月4日关停该系统

最新状态:

2016-02-04:网站已关停