漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0172962

漏洞标题:HurryTop物流某系统(泄露上百万订单/涉及详细的物品信息和走向/涉及大量个人以及订单敏感信息)

相关厂商:上海华运通仓储配送有限公司

漏洞作者: 路人甲

提交时间:2016-01-27 10:25

修复时间:2016-03-10 16:42

公开时间:2016-03-10 16:42

漏洞类型:命令执行

危害等级:高

自评Rank:16

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-03-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

公司介绍

上海华运通仓储配送有限公司(HurryTop Logistics)是国内领先的第三方物流企业,旗下拥有华运通、飞鹏、虎运等多个著名物流品牌,是多家世界500强企业的物流合作伙伴。公司拥有超过100万吨货物运输吞吐能力、30万平方米专业化管理的仓库及由500多个全国主要城市构成的物流网络。公司总部位于上海,现因公司业务发展需要,诚聘广大精英加盟。公司网站:www.hurrytop.com

详细说明:

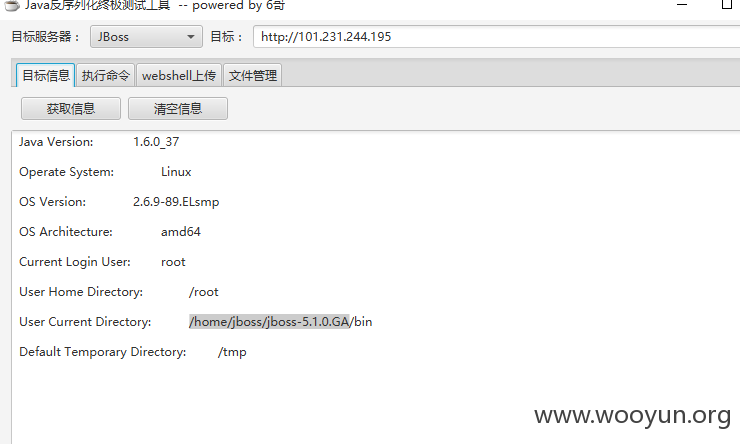

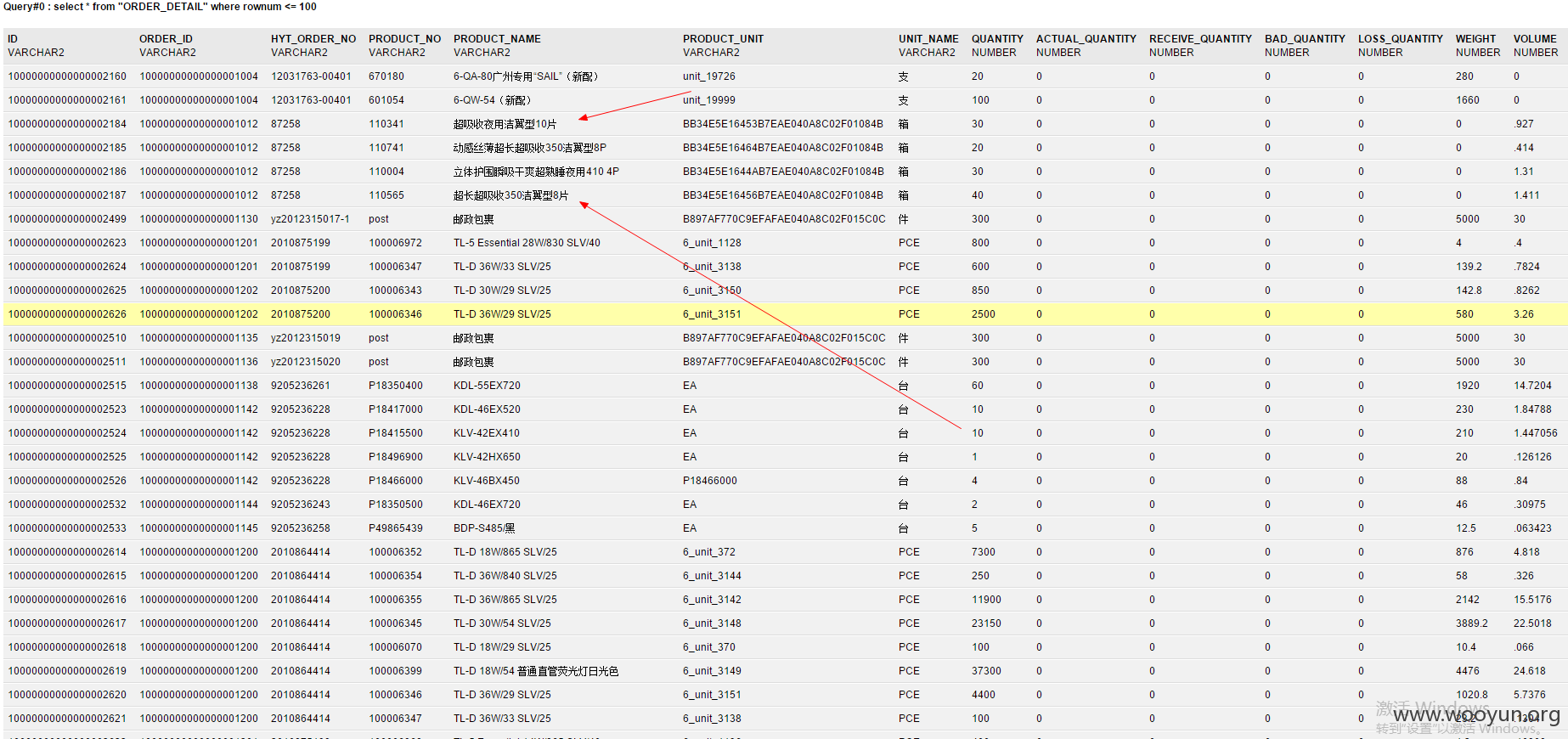

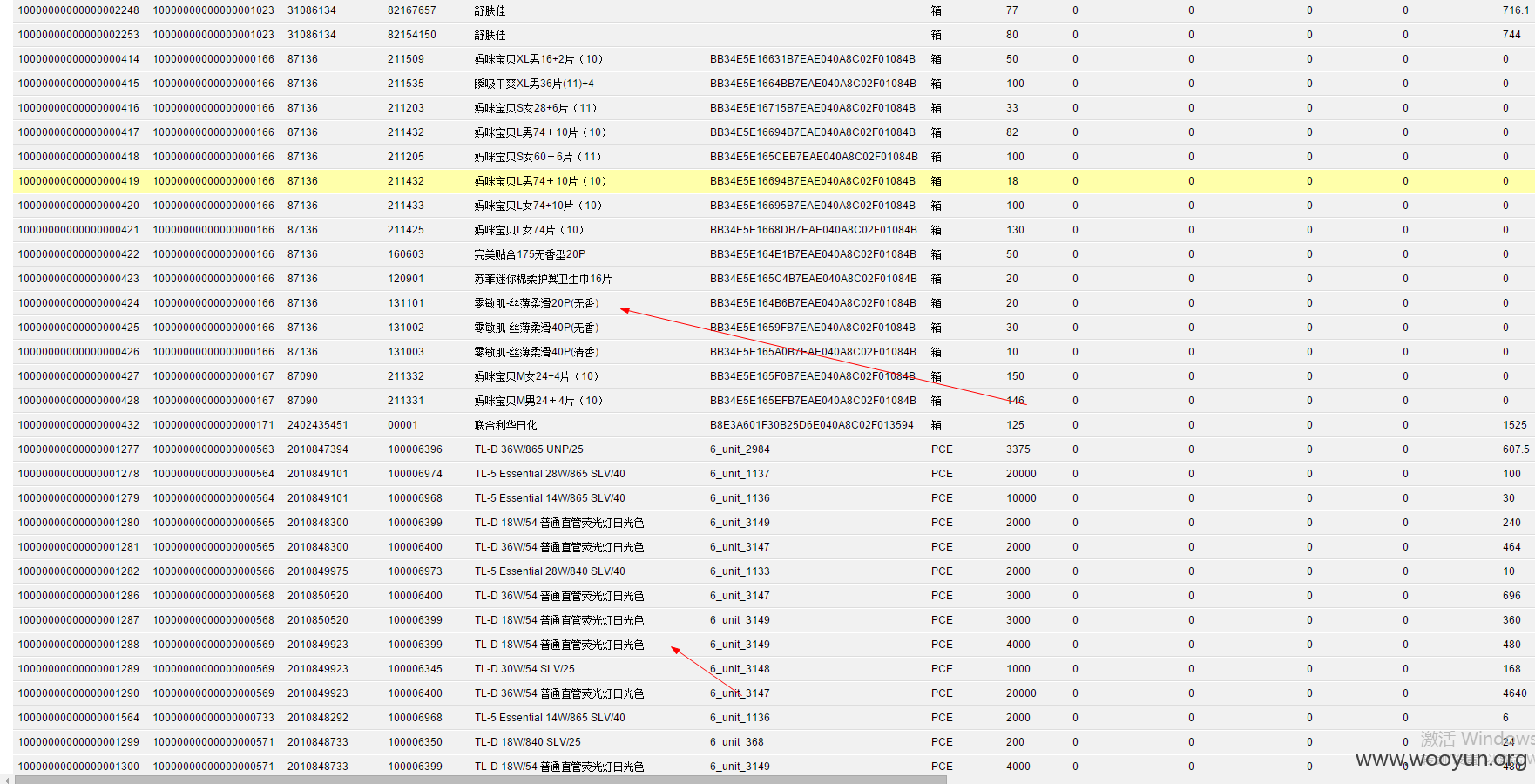

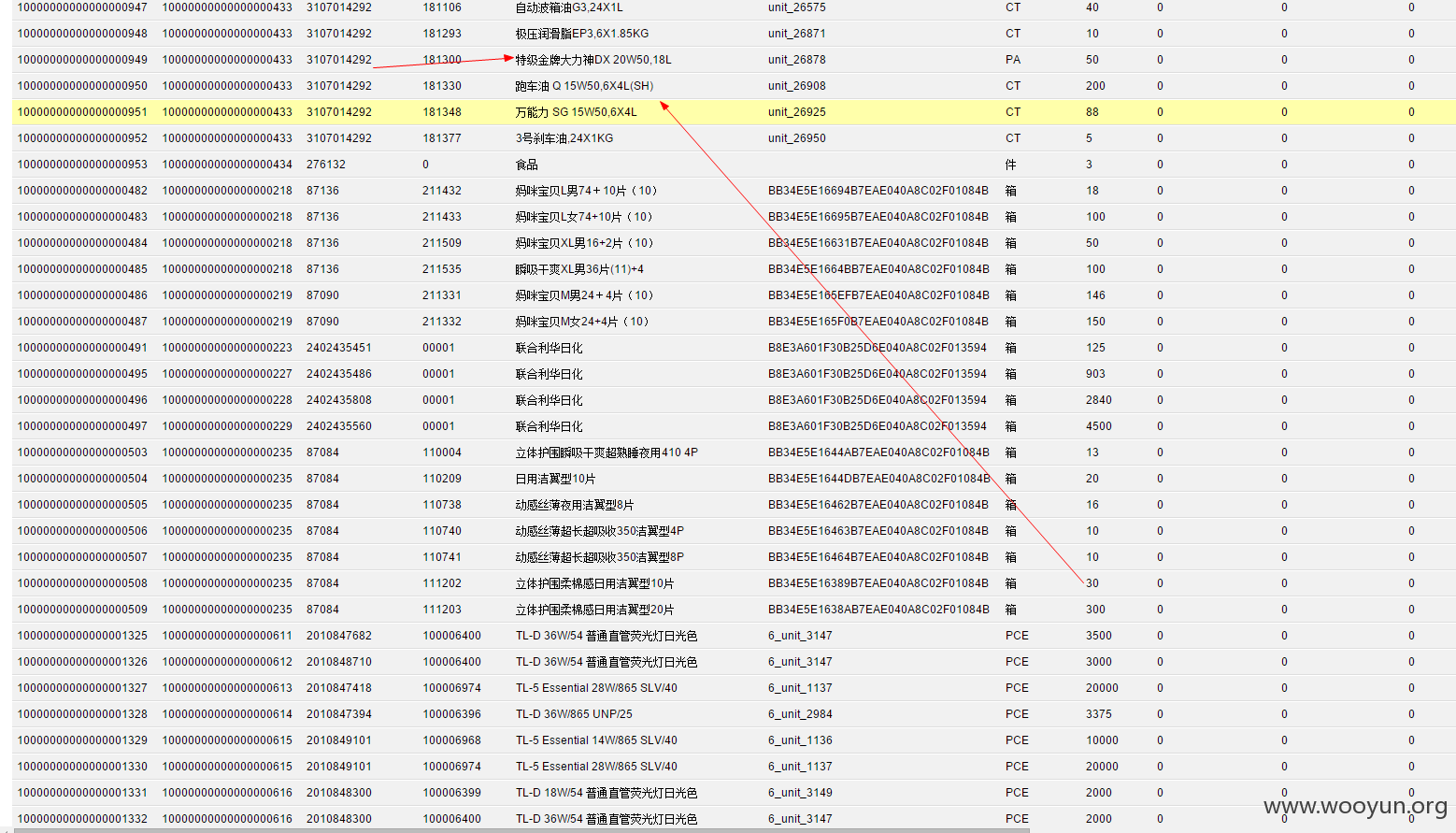

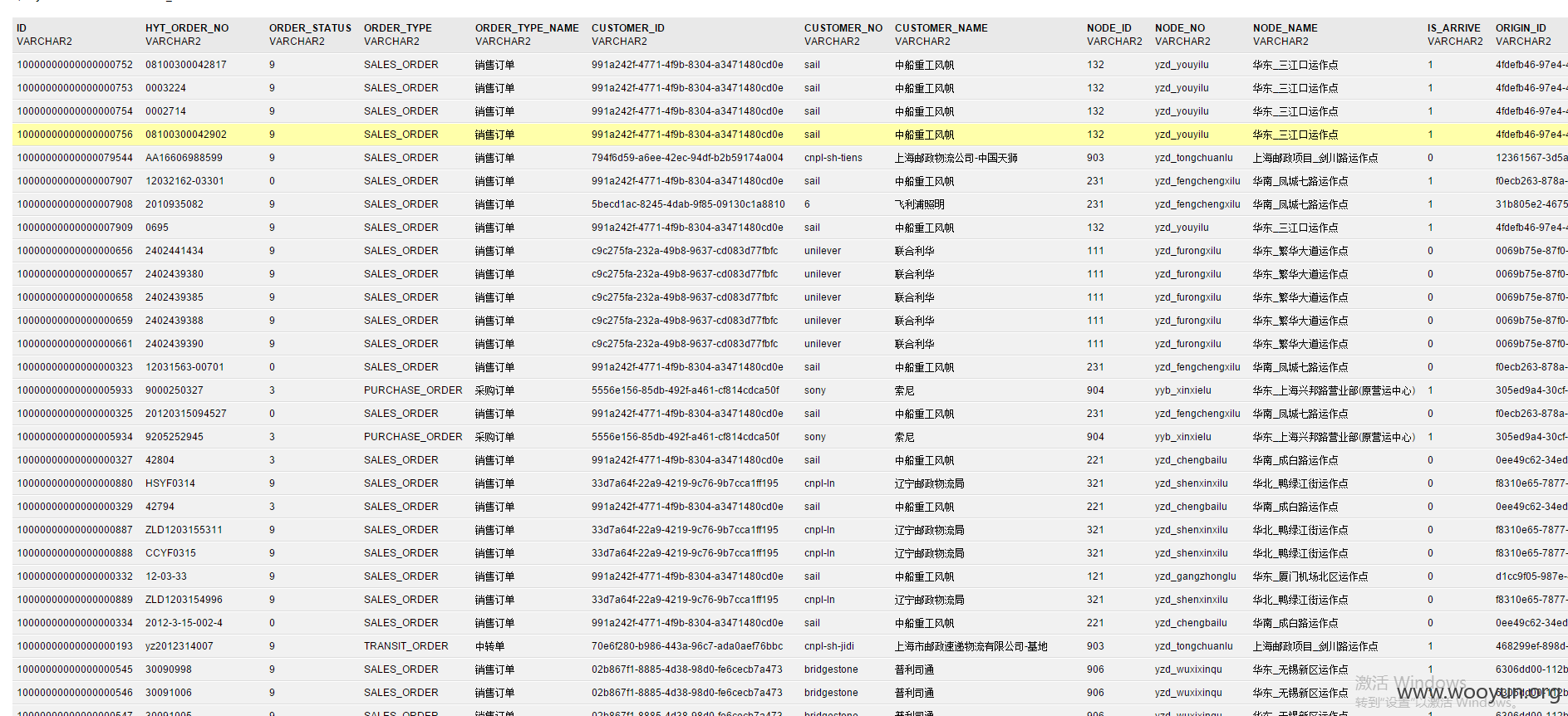

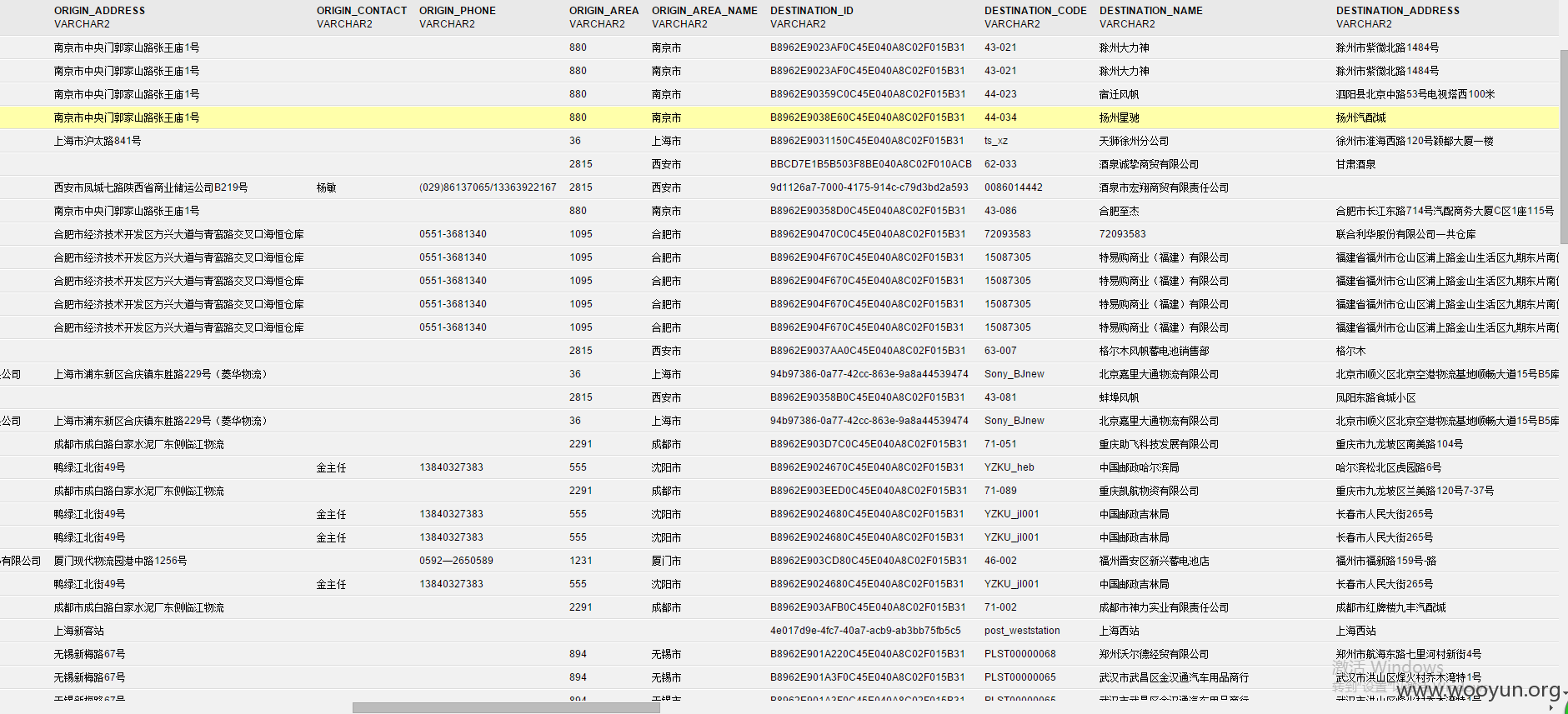

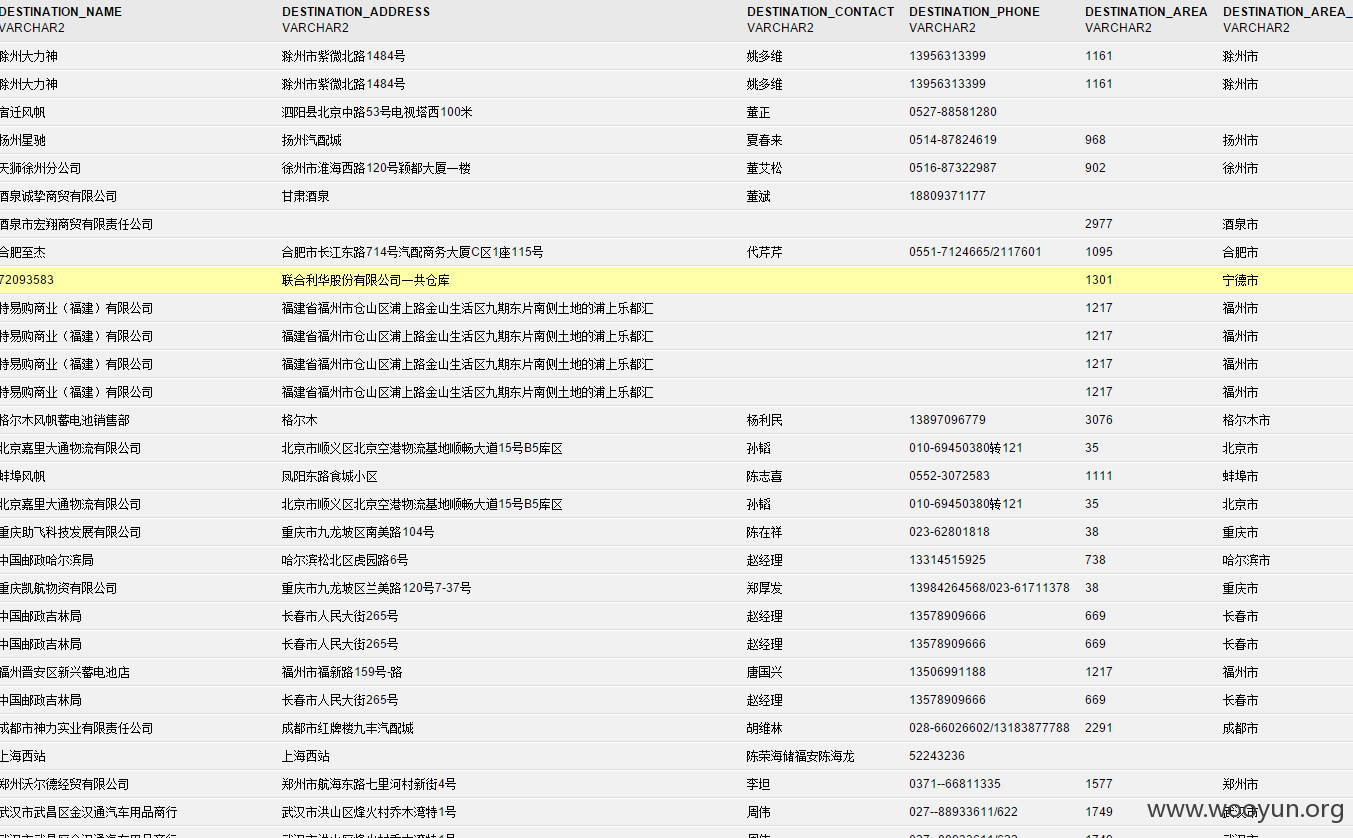

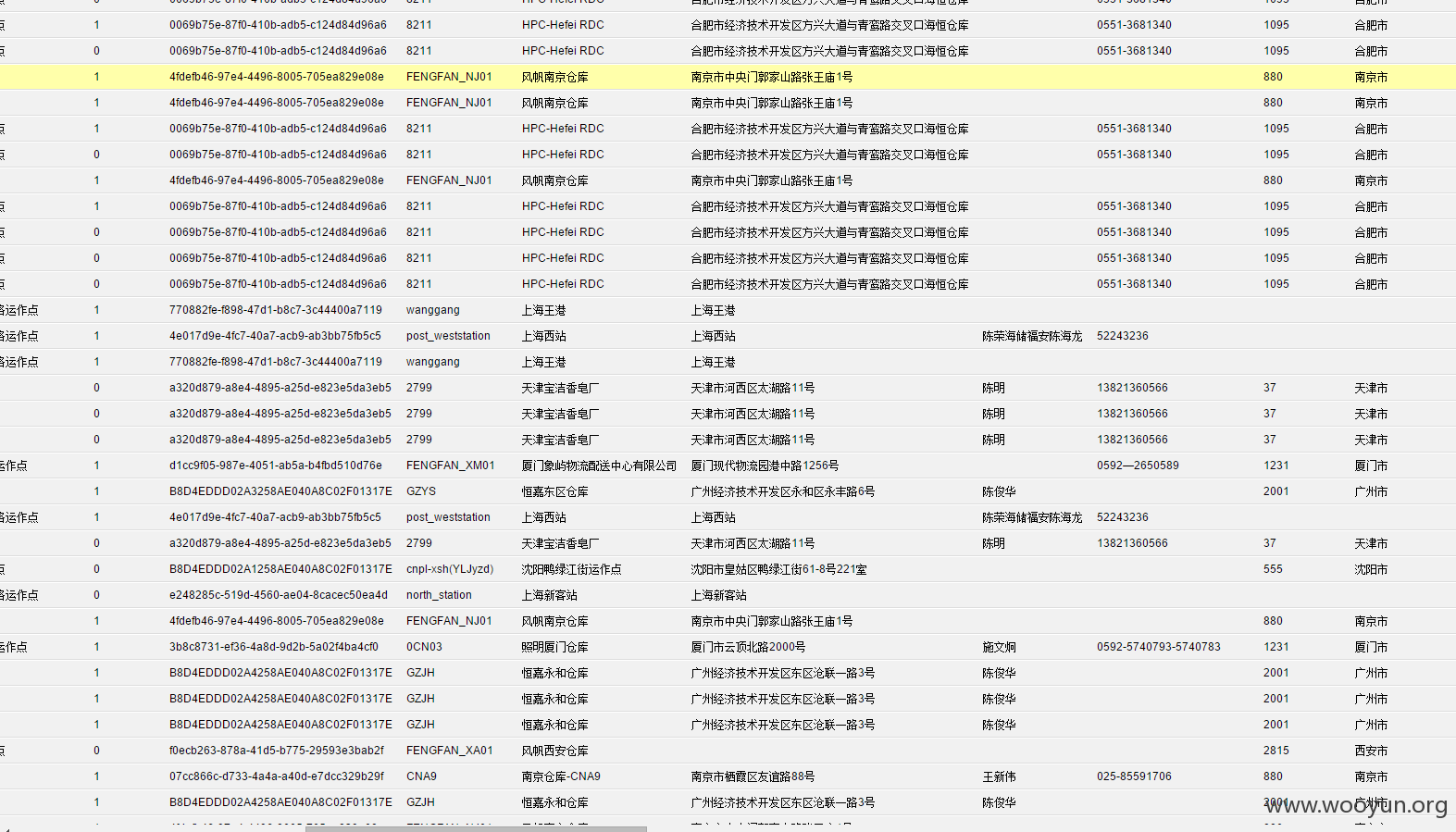

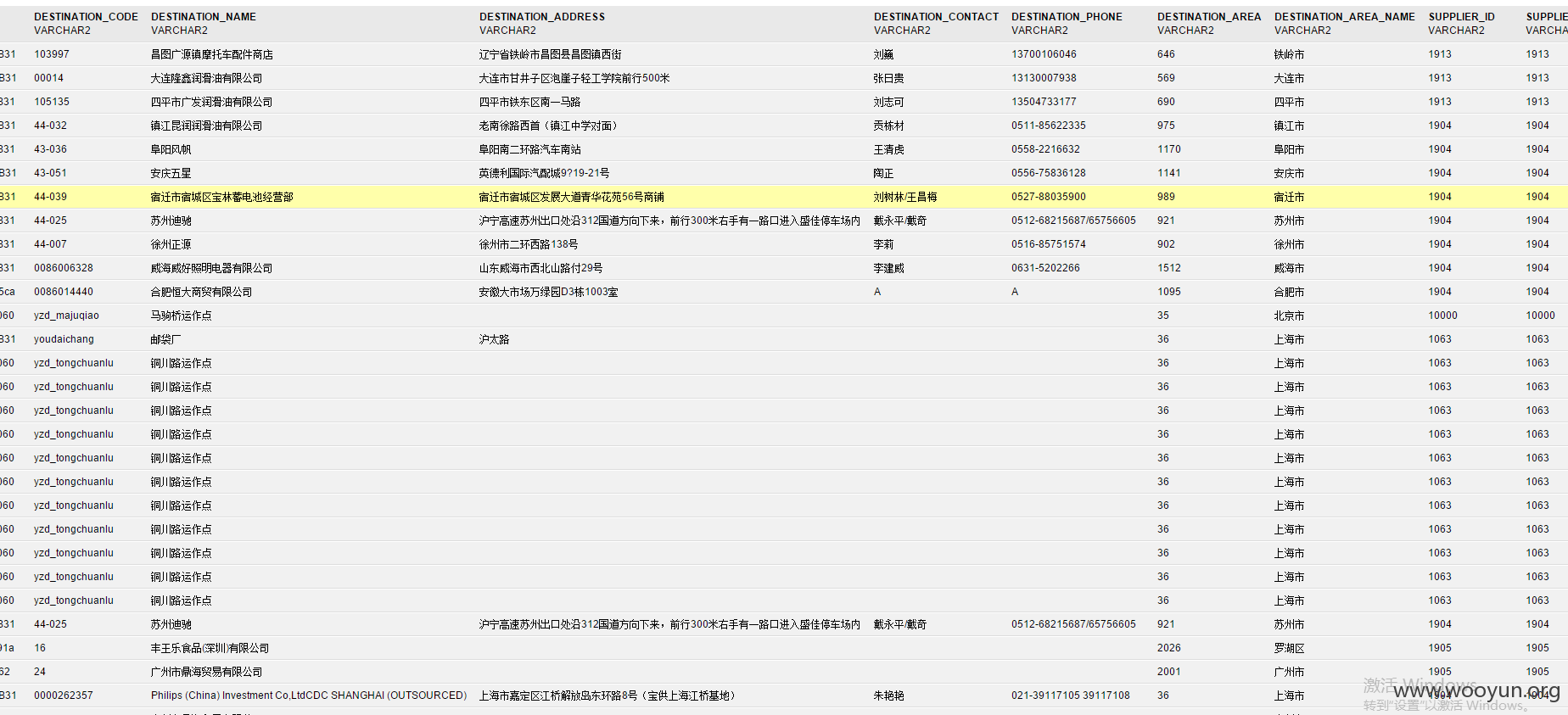

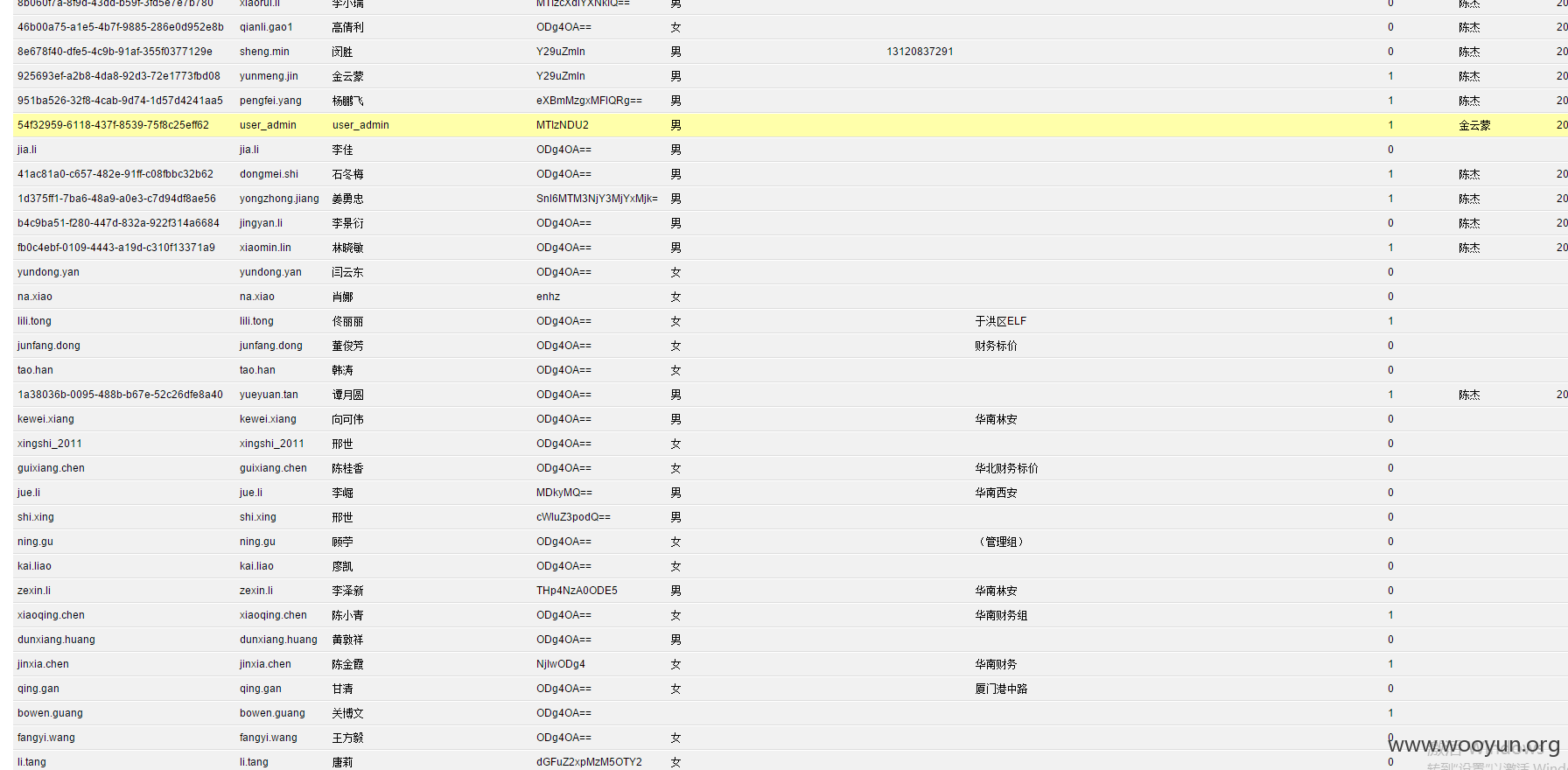

http://101.231.244.195/tms/loginAction.action 存在jboss反序列+st2命令执行。通过写shell配置数据库发现大量数据。

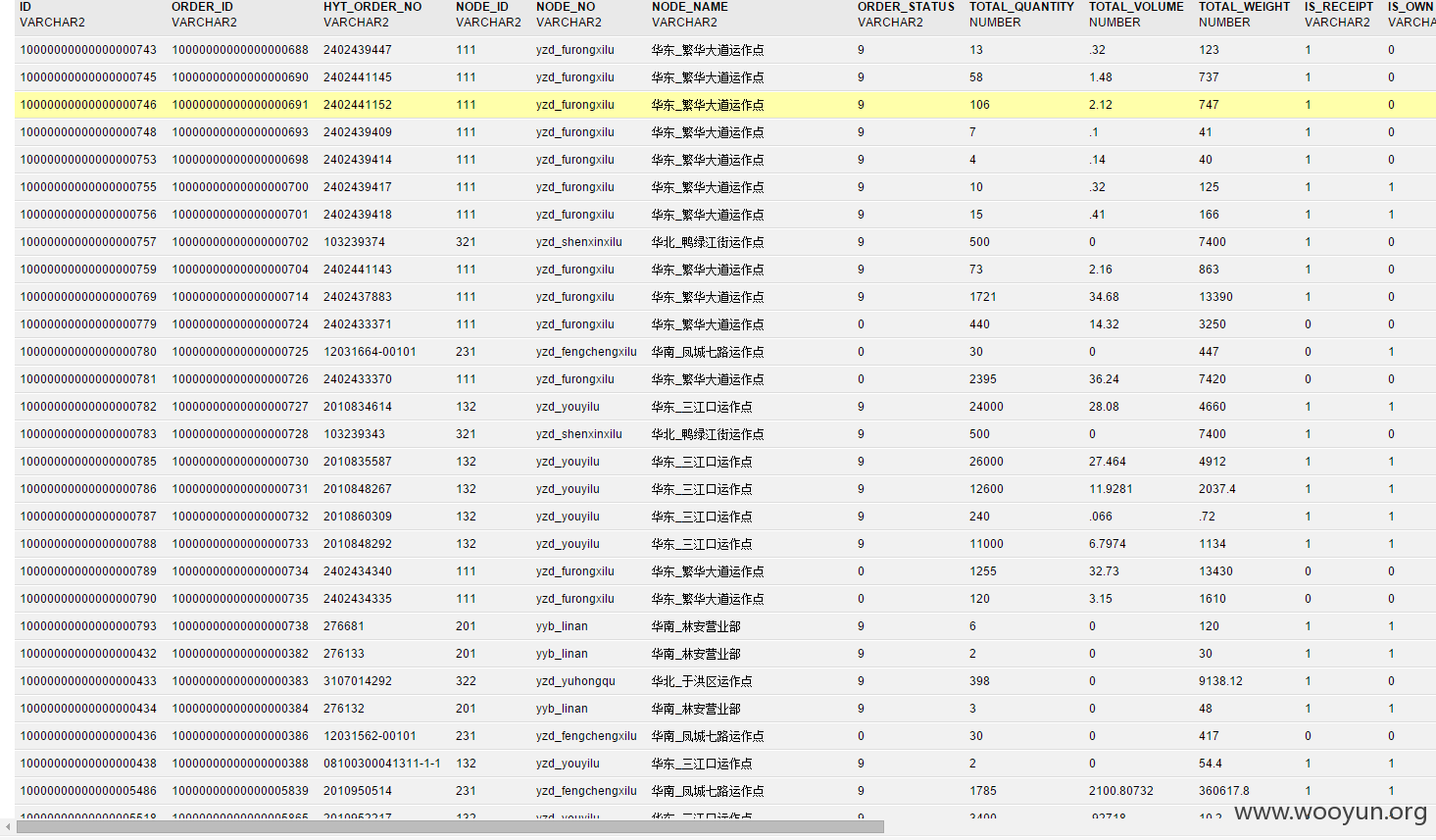

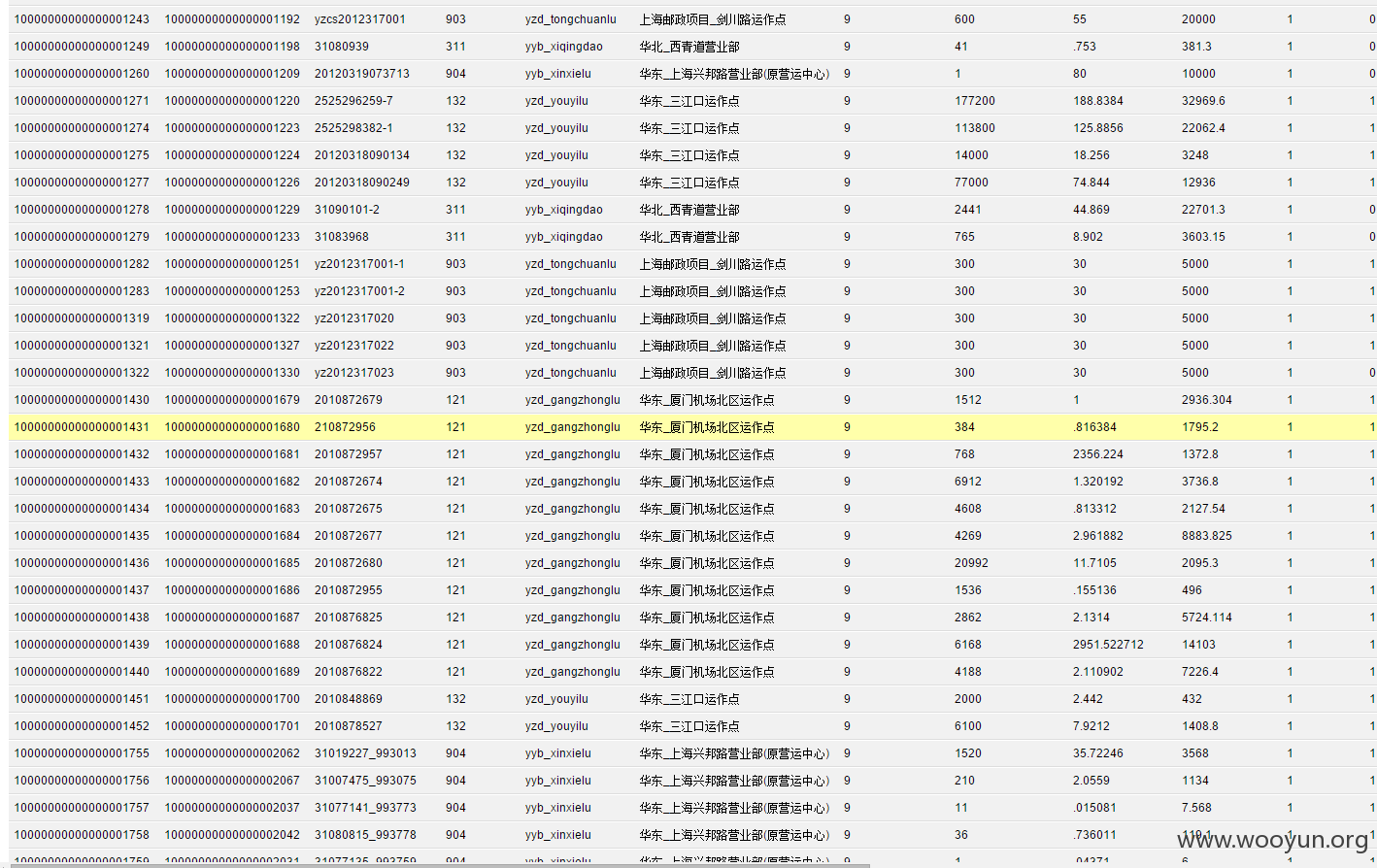

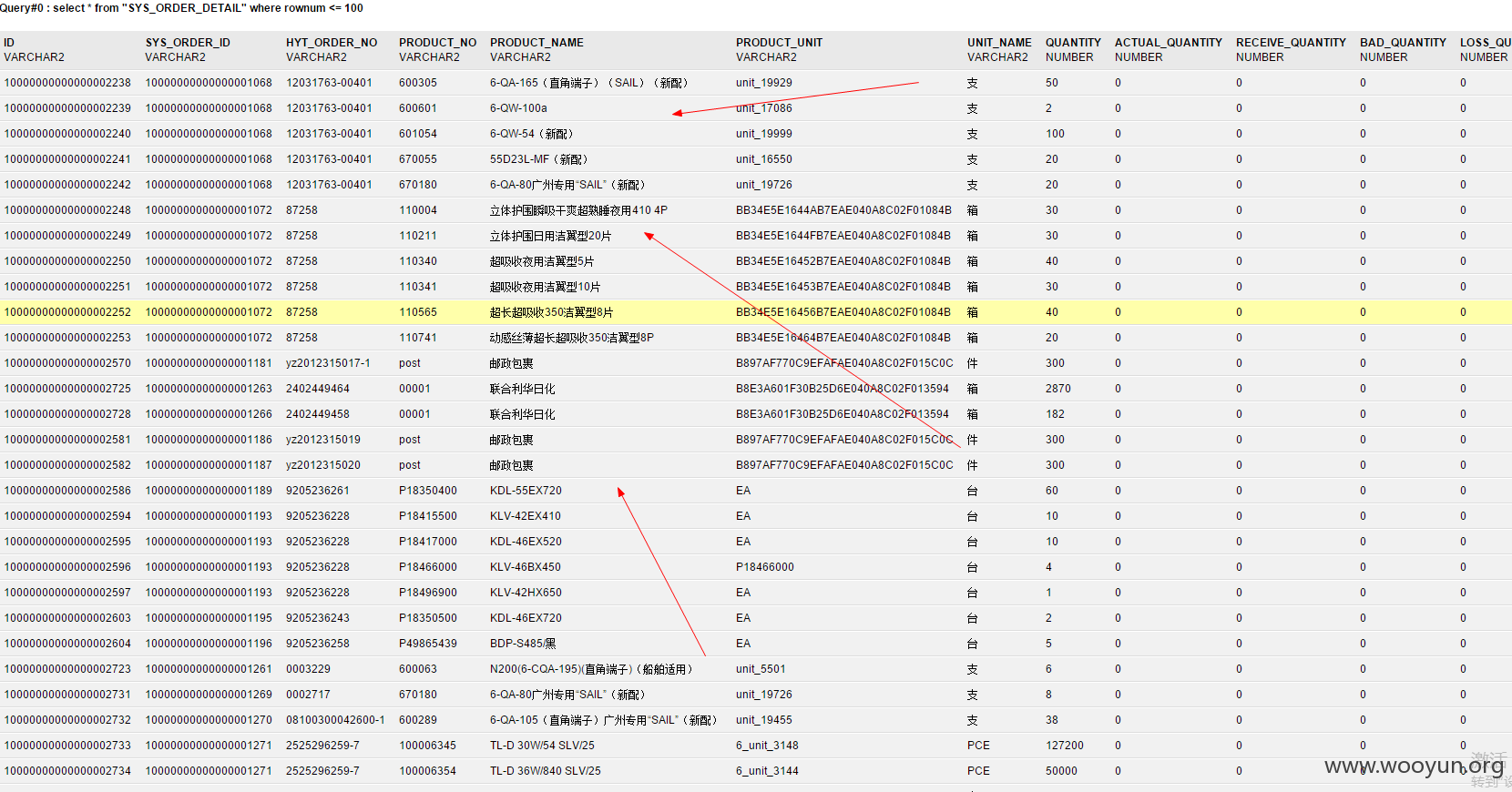

涉及几百万物流订单详情,十分敏感,物品的信息都在期内,包括私人和敏感物品。(这种物流应该都是运输敏感的东西~~)

涉及大量代理商以及个人的信息。

数量过大,只截取部分信息作为证明。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:20 (WooYun评价)