漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171940

漏洞标题:前海人寿&生命人寿JAVA反序列化命令执行getshell(多台备份系统+大量敏感信息)

相关厂商:前海人寿&生命人寿

漏洞作者: 牛 小 帅

提交时间:2016-01-22 17:50

修复时间:2016-03-08 21:29

公开时间:2016-03-08 21:29

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-22: 细节已通知厂商并且等待厂商处理中

2016-01-26: 厂商已经确认,细节仅向厂商公开

2016-02-05: 细节向核心白帽子及相关领域专家公开

2016-02-15: 细节向普通白帽子公开

2016-02-25: 细节向实习白帽子公开

2016-03-08: 细节向公众公开

简要描述:

不确定是哪家的

详细说明:

总共好几个系统存在jboss反序列化命令执行

**.**.**.**:8081/invoker/JMXInvokerServlet -------- 200

**.**.**.**:8081/invoker/JMXInvokerServlet -------- 200

**.**.**.**:8081/invoker/JMXInvokerServlet -------- 200

**.**.**.**:8081/invoker/JMXInvokerServlet -------- 200

以这个为例getshell;

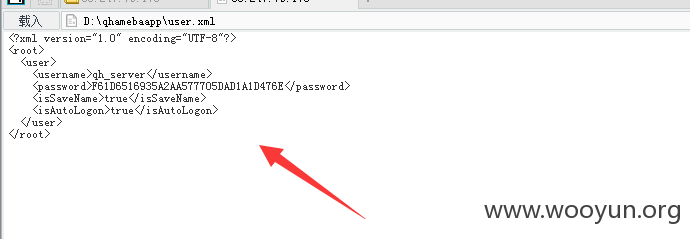

然后就是翻目录getshell,管理记得帮我打码

连接菜刀,发现是备份服务器,有前海人寿和生命人寿的

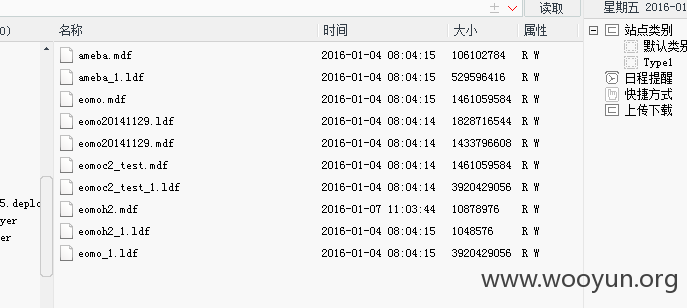

都是保单

随便打开是保单,那种压缩包我没下载,不敢下载,怕说我偷看资料,都是保单打包的备份

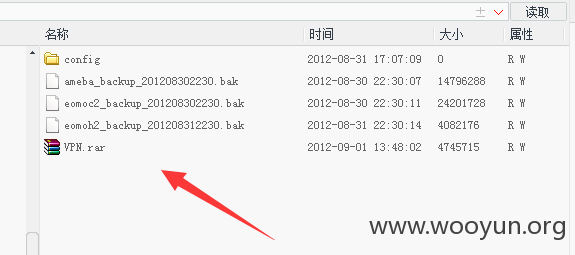

再看看谁家的vpn,这个备份包好大

还有一些配置文件

我一个文件都没下载,没私藏,证明我清明哈

另外这个提交给国家应急中心吧,我厂商确定不了

漏洞证明:

修复方案:

版权声明:转载请注明来源 牛 小 帅@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2016-01-26 15:10

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向保险行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无

![I3IPA3RKCUGY$022][0YNHC.png](http://wimg.zone.ci/upload/201601/22153432cf7acfd38812637df9d57bd7b5264dd0.png)

![OE`0]53$_P@LPEQUJ2V]CRX.png](http://wimg.zone.ci/upload/201601/22153605409d792f156dfa7102a124dbdeebccf8.png)

![ZK%6S]%NUXL0~03DE0[@{58.png](http://wimg.zone.ci/upload/201601/22153645b3cfc6853e1d29cc0cf4a161cc21c8c7.png)

![C1EQ7%M3G$9K1${BS]UIQ{E.png](http://wimg.zone.ci/upload/201601/22153735a3baa8a4d1df35633b56cc5d8724ce5a.png)

![]WV5J9UI[8_(CDN0$Z$XP43.png](http://wimg.zone.ci/upload/201601/221539015bda8a2396553ca46b6032c3930bb969.png)