漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0171194

漏洞标题:东风雪铁龙两个分站配置不当导致源码泄漏+任意文件读取+多个问题打包(数据库配置信息)

相关厂商:dfyb.com

漏洞作者: 岛云首席鉴黄师

提交时间:2016-01-20 15:03

修复时间:2016-01-25 15:10

公开时间:2016-01-25 15:10

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-20: 细节已通知厂商并且等待厂商处理中

2016-01-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我真是第一次见……

详细说明:

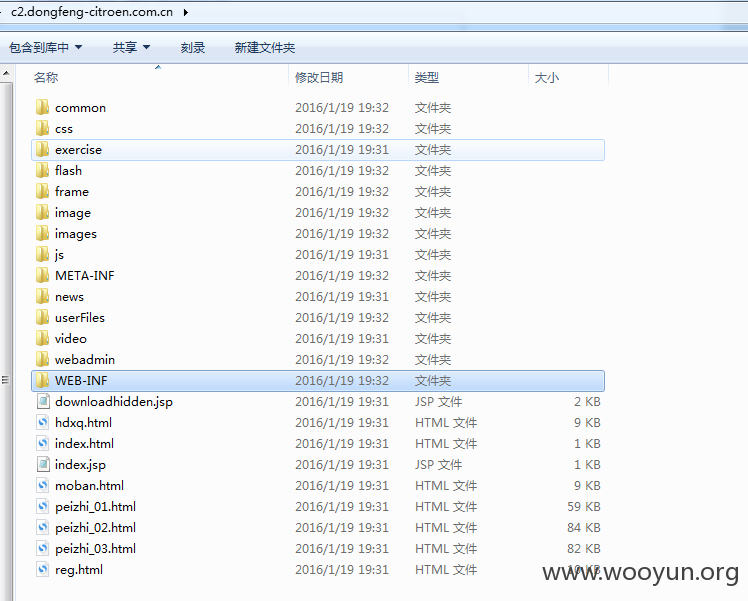

SVN信息泄漏:http://c2.dongfeng-citroen.com.cn/.svn/entries

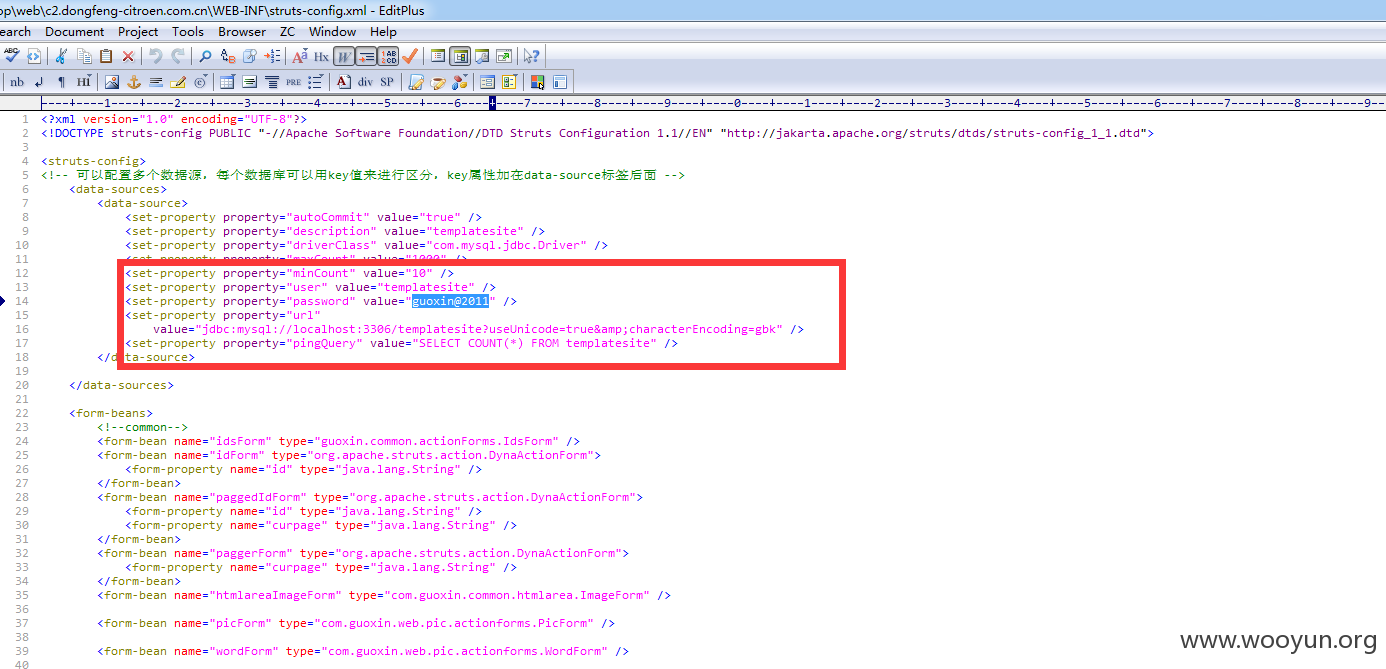

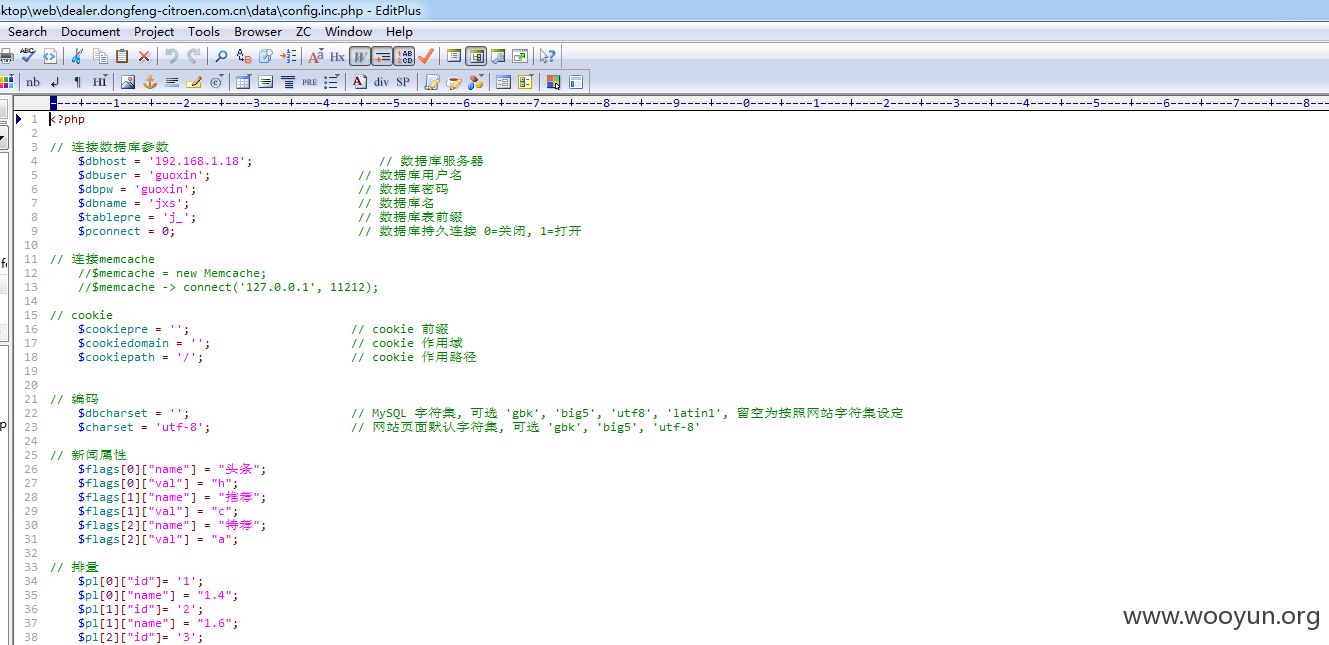

数据库配置信息:

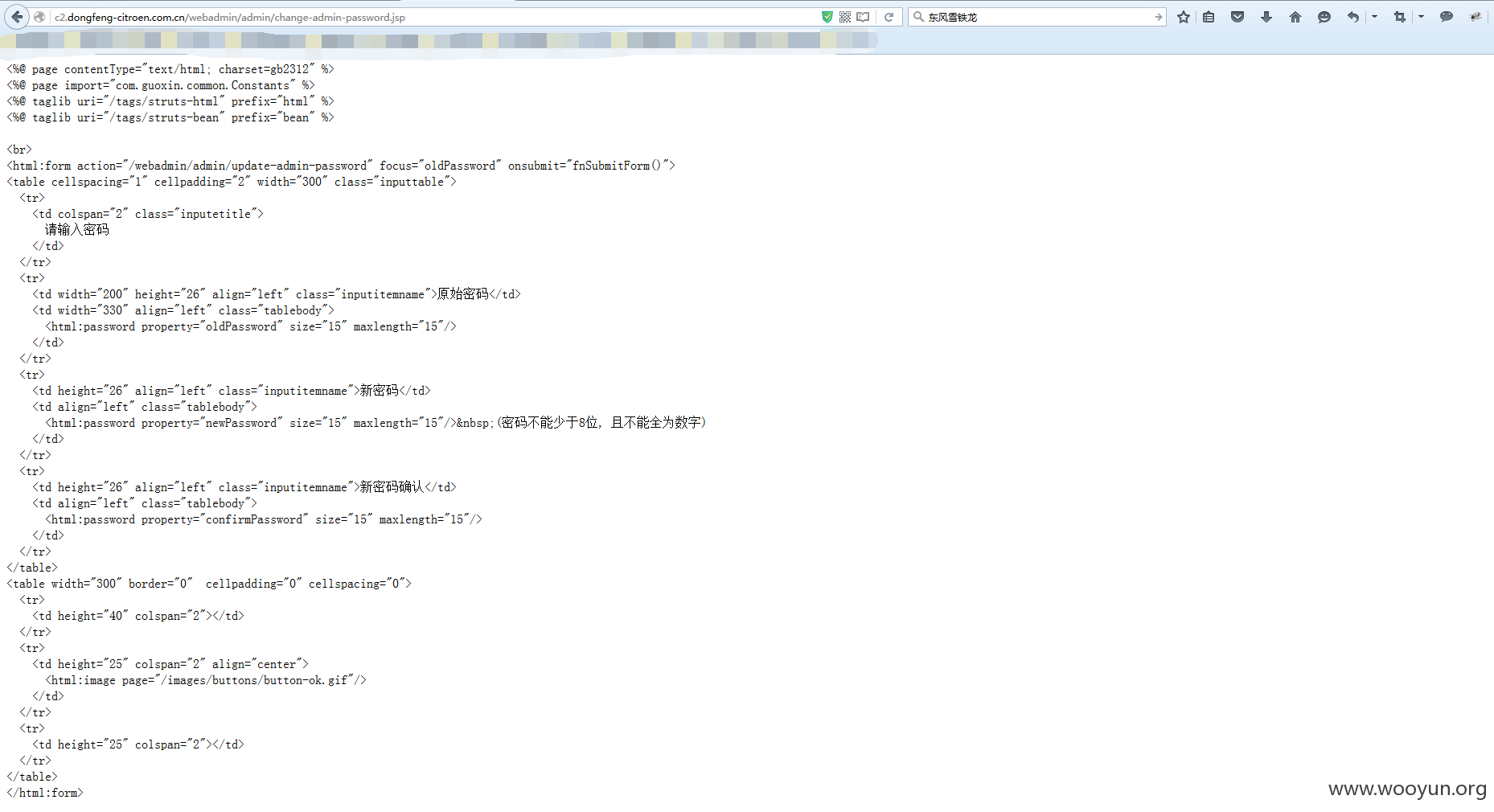

奇葩点:服务器居然没有解析文件,导致任意文件源码读取

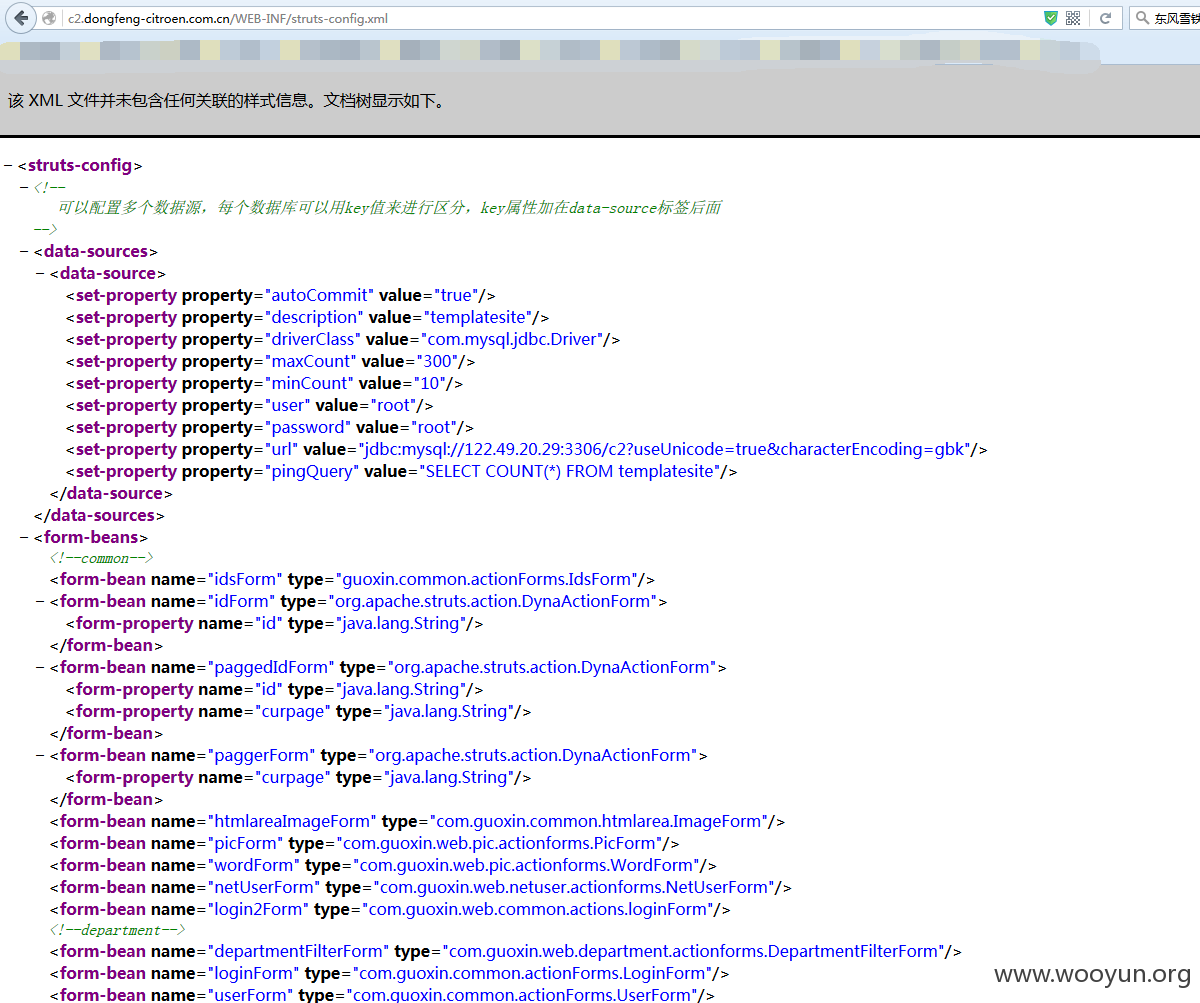

另外一分站SVN泄漏:

http://dealer.dongfeng-citroen.com.cn/.svn/entries

数据库信息

网站源码下载:http://elysee.dongfeng-citroen.com.cn/elysee.tar.gz

分站:sport.dongfeng-citroen.com.cn 报错 物理路径泄漏:D:\web\test0801\

分站:http://spring.dongfeng-citroen.com.cn/ MS15-034 HTTP.sys 远程执行代码

漏洞证明:

如上

修复方案:

一个个来 别急……看在打包提交的份儿上,给个20rank可好?

版权声明:转载请注明来源 岛云首席鉴黄师@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-25 15:10

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无