漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0169004

漏洞标题:北京卫生监督工作平台命令执行#admin权限#可威胁内网

相关厂商:北京卫生监督所

漏洞作者: 路人甲

提交时间:2016-01-17 17:06

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-17: 细节已通知厂商并且等待厂商处理中

2016-01-20: 厂商已经确认,细节仅向厂商公开

2016-01-30: 细节向核心白帽子及相关领域专家公开

2016-02-09: 细节向普通白帽子公开

2016-02-19: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

北京卫生监督工作平台命令执行#admin权限#可威胁内网

详细说明:

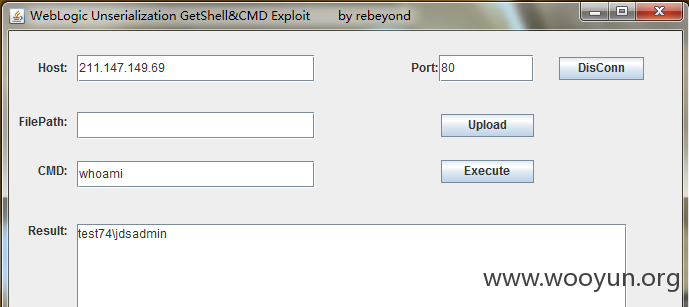

漏洞证明:

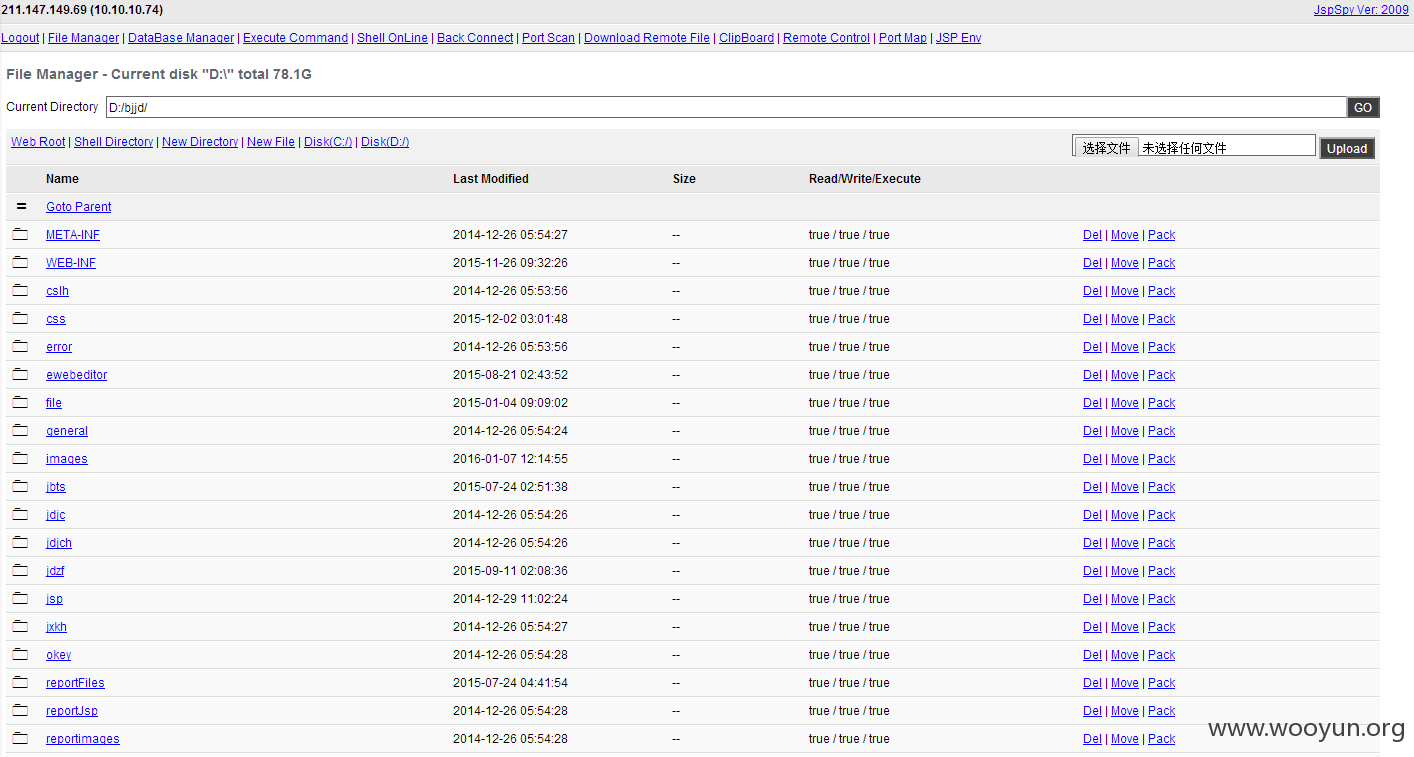

getshell的时候新建文件全部跳转,没办法先替换一下现有文件……

**.**.**.**/xtgl/frame/bottom.jsp

net view查看一下

证明完毕准备删除shell走人,但是……但是webshell删不掉了,貌似有什么阻止了,原文件已经备份,麻烦管理员恢复一下吧,sorry 拒绝水表 :)

修复方案:

补丁

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2016-01-20 14:46

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向北京市政府信息化主管部门通报,并抄报北京分中心协助处置,由其后续协调网站管理单位处置。

最新状态:

暂无