漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168766

漏洞标题:世纪互联数据中心Juniper防火墙后门漏洞#影响内网安全

相关厂商:ch.21vianet.com

漏洞作者: 路人甲

提交时间:2016-01-10 10:06

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-10: 细节已通知厂商并且等待厂商处理中

2016-01-14: 厂商已经确认,细节仅向厂商公开

2016-01-24: 细节向核心白帽子及相关领域专家公开

2016-02-03: 细节向普通白帽子公开

2016-02-13: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

RT

详细说明:

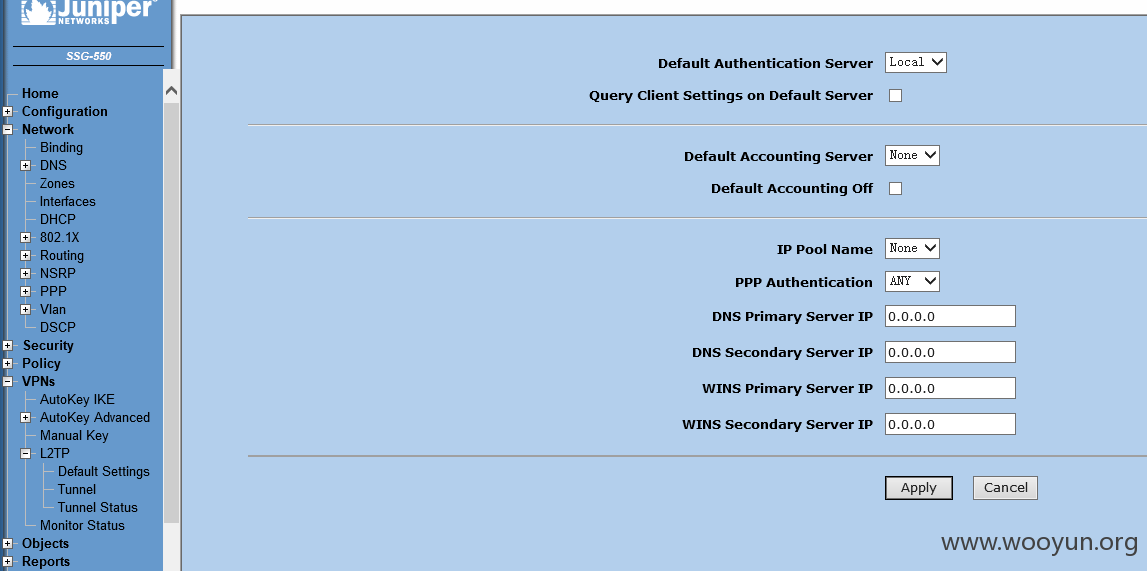

0x01 漏洞描述

0x02 漏洞地址

0x03 漏洞利用

首先查询得知该ip属于世纪互联数据中心

然后ssh登录,果然没有修复漏洞,直接get config查看admin用户名改成了什么,发现是admin_zzhy

然后可以直接重置admin密码

漏洞证明:

修复方案:

升级升级升级!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-01-14 15:02

厂商回复:

该设备为客户自有设备,非世纪互联设备,影响不能判断,已经通知客户修复,感谢关注。

最新状态:

暂无

![~`A{ZGD$]BL9H}1%M9{XM(T.png](http://wimg.zone.ci/upload/201601/09230204147276203e05d1aad6fa9bfdc454a40a.png)

3P[_]T.png](http://wimg.zone.ci/upload/201601/092306007935909be57c839d5e3dfd096a621e3f.png)

![CSD$JUWMDPYSY~TIU]K]4$Q.png](http://wimg.zone.ci/upload/201601/09230515417df40e67de37a1d276a76290892c81.png)

![91GLI7GHB)4J]W~{07FJL_F.png](http://wimg.zone.ci/upload/201601/09230707b9581c18207b63c1e52d9f8bbb03a0a5.png)