漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167436

漏洞标题:远景能源OA系统JAVA反序列化命令执行(可getshell/内网漫游)

相关厂商:远景能源科技有限公司

漏洞作者: 路人甲

提交时间:2016-01-05 12:15

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-05: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-02-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

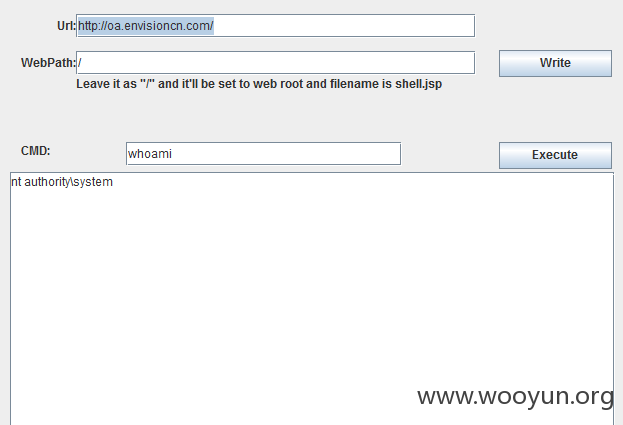

可getshell,内网漫游

详细说明:

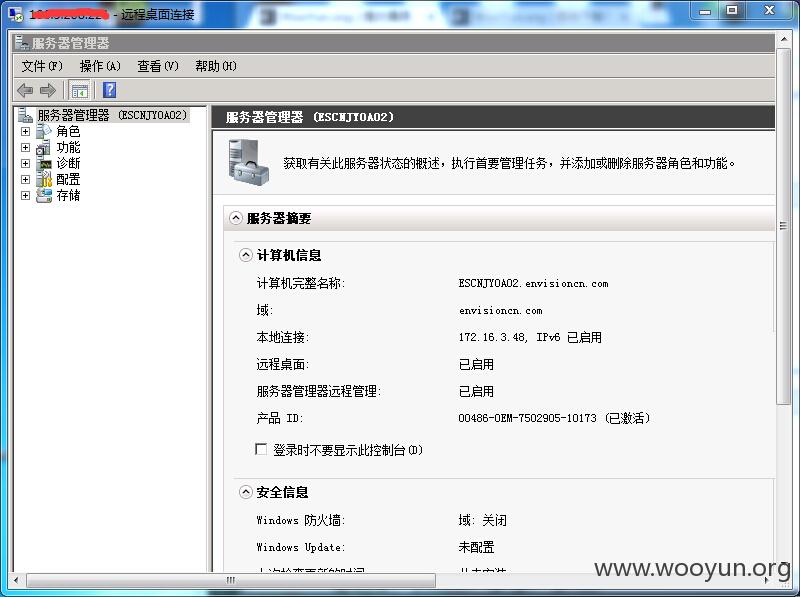

远景能源科技有限公司OA系统

url: http://oa.envisioncn.com

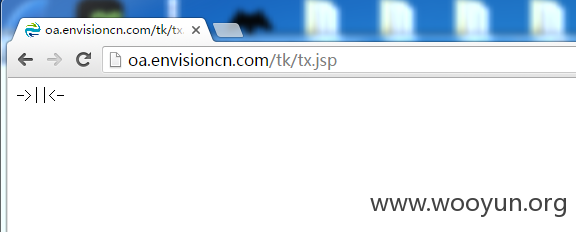

一句话地址:http://oa.envisioncn.com/tk/tx.jsp

密码110

可威胁内网

lcx转发登录

漏洞证明:

远景能源科技有限公司OA系统

url: http://oa.envisioncn.com

一句话地址:http://oa.envisioncn.com/tk/tx.jsp

密码110

可威胁内网

lcx转发登录

修复方案:

你懂得

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)

![1VVX2PEI4]~@0F_2JKMYCHI.jpg](http://wimg.zone.ci/upload/201601/0511490345788a9906f1b13de0c03eff1cb7d797.jpg)

![~}K0E2X3U6HBP][PQUEG4ZD.jpg](http://wimg.zone.ci/upload/201601/051149193929d1844deae2ffba0d7259eca1abaa.jpg)