漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0167370

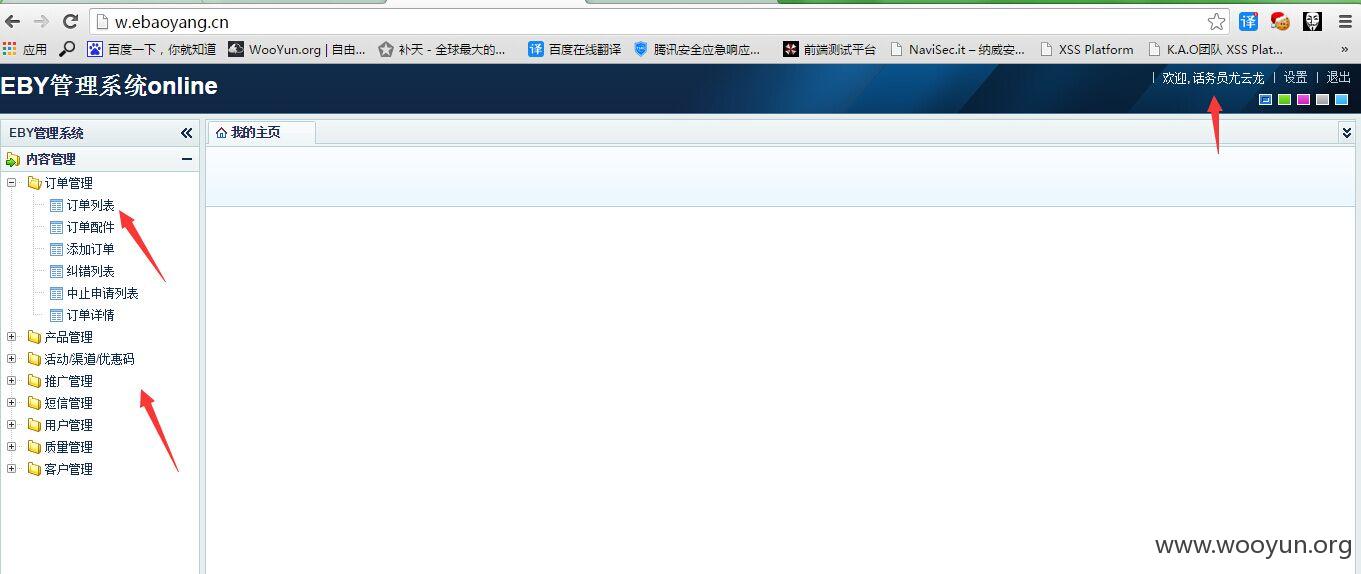

漏洞标题:e保养盲打后台(以登入后台/有大量权限和隐私)

相关厂商:ebaoyang.cn

漏洞作者: T-rex丶Jim

提交时间:2016-01-05 10:28

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-05: 细节已通知厂商并且等待厂商处理中

2016-01-06: 厂商已经确认,细节仅向厂商公开

2016-01-16: 细节向核心白帽子及相关领域专家公开

2016-01-26: 细节向普通白帽子公开

2016-02-05: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

RT

详细说明:

URL:http://w.ebaoyang.cn/

cookie : Hm_lvt_7734e0ab76401586c0e18dc2feefc01b=1432176471,1432340248,1432437389,1432511643; _jzqa=1.3293704566152155600.1431319000.1443057942.1443151010.109; _jzqx=1.1431319000.1443151010.1.jzqsr=c%2Eebaoyang%2Ecn|jzqct=/c/console/promt/replace_user.-; __tsa_u=239247959.ab661667521a3236|ebaoyang.cn; __tsa_s=239247959.||; __tsa_v=239247959.1431319001|1443057942|108|1442798220.1443057942.1443151010|1443151010|1; Hm_lvt_35d0cbaeb6010e4a2a6d5c2518394703=1447983894,1449804476,1450499056; Hm_lvt_658ed846d0a3d8f0a387dc02c4fdf73b=1450408506,1450494945,1450579468,1450667250; Hm_lvt_604ee1a2d402acddf87672fc694aa504=1450405969,1450494864,1450579463,1450667128; _l_u=youyunlong; _l_timestamp=1451434245254; _l_t=18b1852b7b9296ff32c549838f7e56d7; Hm_lvt_f9b9c28b269df2c5c58c16c13277a2ee=1451271271,1451363652,1451434047,1451692538; Hm_lpvt_f9b9c28b269df2c5c58c16c13277a2ee=1451692538; Hm_lvt_86c33d0270bdde50514106d1aba4a5ba=1451271271,1451363653,1451434048,1451692538; Hm_lpvt_86c33d0270bdde50514106d1aba4a5ba=1451692538

可以登入

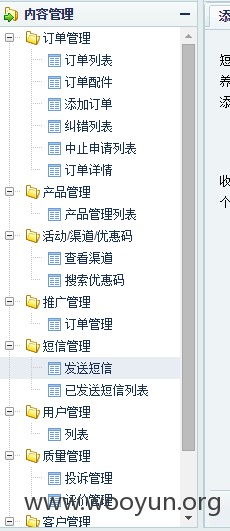

泄露了28万的订单信息 还可以编辑操作

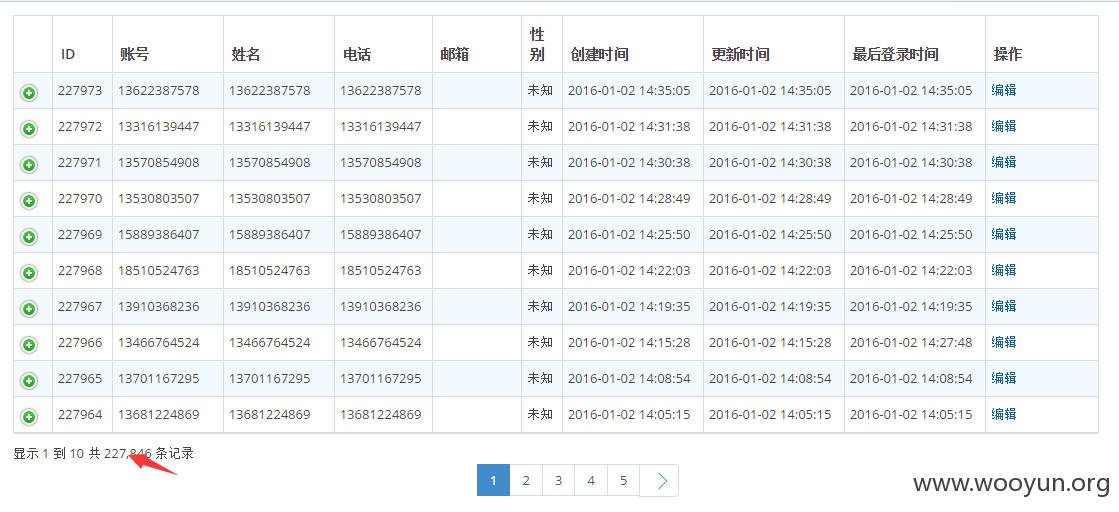

22万客户信息 也可以编辑操作

33万短信内容 。还可以看到发的验证码

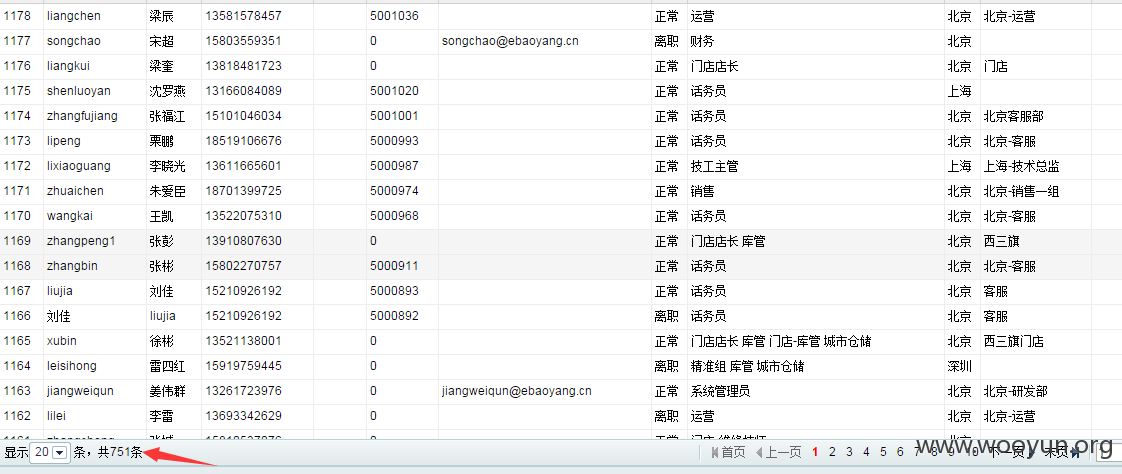

700多公司人员信息

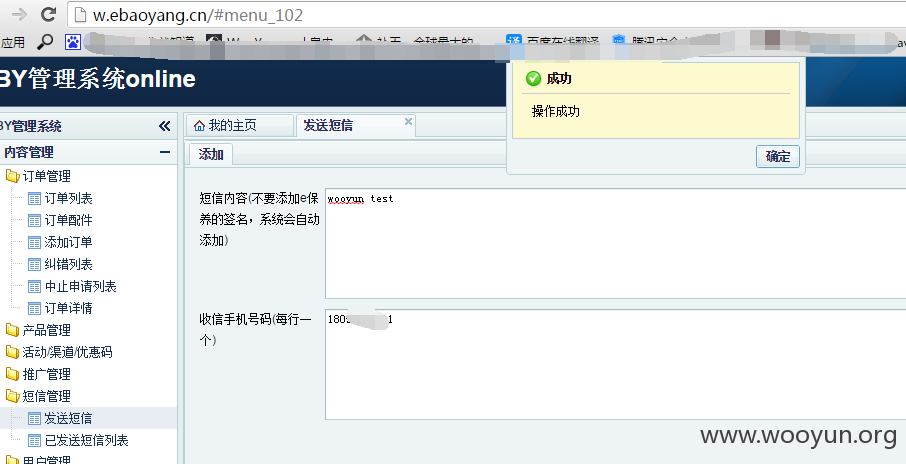

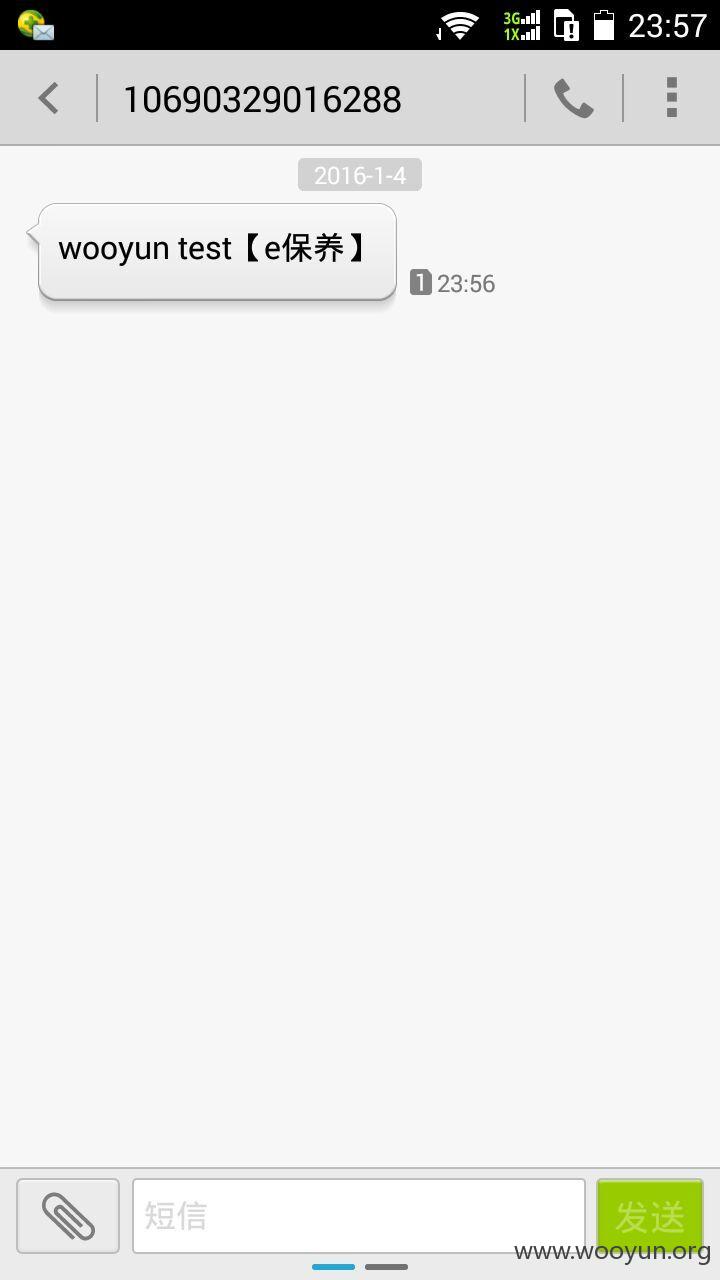

可以任意发短信 我们就可以钓鱼

还有等等地权限 如增/删活动

漏洞证明:

URL:http://w.ebaoyang.cn/

cookie : Hm_lvt_7734e0ab76401586c0e18dc2feefc01b=1432176471,1432340248,1432437389,1432511643; _jzqa=1.3293704566152155600.1431319000.1443057942.1443151010.109; _jzqx=1.1431319000.1443151010.1.jzqsr=c%2Eebaoyang%2Ecn|jzqct=/c/console/promt/replace_user.-; __tsa_u=239247959.ab661667521a3236|ebaoyang.cn; __tsa_s=239247959.||; __tsa_v=239247959.1431319001|1443057942|108|1442798220.1443057942.1443151010|1443151010|1; Hm_lvt_35d0cbaeb6010e4a2a6d5c2518394703=1447983894,1449804476,1450499056; Hm_lvt_658ed846d0a3d8f0a387dc02c4fdf73b=1450408506,1450494945,1450579468,1450667250; Hm_lvt_604ee1a2d402acddf87672fc694aa504=1450405969,1450494864,1450579463,1450667128; _l_u=youyunlong; _l_timestamp=1451434245254; _l_t=18b1852b7b9296ff32c549838f7e56d7; Hm_lvt_f9b9c28b269df2c5c58c16c13277a2ee=1451271271,1451363652,1451434047,1451692538; Hm_lpvt_f9b9c28b269df2c5c58c16c13277a2ee=1451692538; Hm_lvt_86c33d0270bdde50514106d1aba4a5ba=1451271271,1451363653,1451434048,1451692538; Hm_lpvt_86c33d0270bdde50514106d1aba4a5ba=1451692538

可以登入

泄露了28万的订单信息 还可以编辑操作

22万客户信息 也可以编辑操作

33万短信内容 。还可以看到发的验证码

700多公司人员信息

可以任意发短信 我们就可以钓鱼

还有等等地权限 如增/删活动

修复方案:

过滤编码

版权声明:转载请注明来源 T-rex丶Jim@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-01-06 12:09

厂商回复:

xss过滤不彻底,尽快修复

最新状态:

暂无