漏洞概要

关注数(24)

关注此漏洞

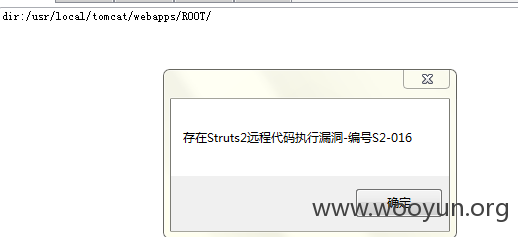

漏洞标题:香港卫视存在struts2远程代码执行(香港地區)

提交时间:2016-01-04 17:25

修复时间:2016-02-22 21:19

公开时间:2016-02-22 21:19

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2016-01-04: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-22: 细节向公众公开

简要描述:

香港卫视于2008年12月19日 在香港完成香港卫视国际传媒集团的商业注册,2010年9月初试播,2010年10月28日正式开播 。至此,香港卫视以24小时开路不加密的方式卫星播出,将依次覆盖港澳台、海外华侨华人、中国大陆,以及全球150多个国家和地区,为亿万电视受众精心提供信息、财经、时尚、影视、旅游等多元文化的优质节目。

详细说明:

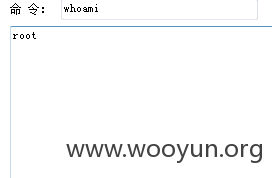

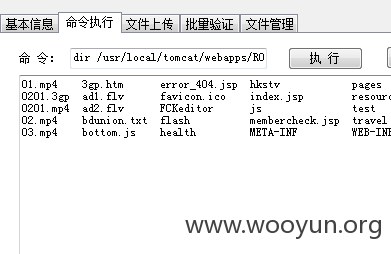

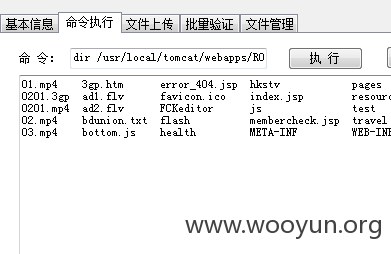

由于这个网站有防火墙 我上传不了马。只能执行命令

漏洞证明:

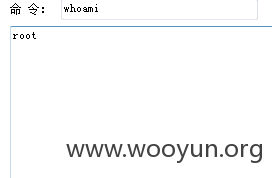

root权限

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-01-08 21:47

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向HKCERT通报,由其后续协调网站管理单位处置。

最新状态:

2016-01-27:更新情况,由于测试有防护措施,未能复现成功,未通报HKCERT.